SHA-256 哈希算法详解

SHA-256 哈希算法详解

SHA-256 是密码学哈希函数家族 SHA-2 (Secure Hash Algorithm 2) 中的一员,由美国国家安全局 (NSA) 设计并由美国国家标准与技术研究院 (NIST) 在 2001 年发布。它是当今最广泛使用的哈希算法之一,尤其在数据完整性验证、数字签名和密码存储等安全应用中。

基本特性

SHA-256 的核心特性包括:

- 固定输出长度:无论输入数据大小如何,SHA-256 始终生成 256 位(32 字节)的哈希值

- 单向性:从哈希值反推原始数据在计算上是不可行的

- 抗碰撞性:找到两个产生相同哈希值的不同输入极其困难

- 雪崩效应:输入的微小变化会导致输出哈希值的显著变化

- 确定性:相同的输入总是产生相同的哈希值

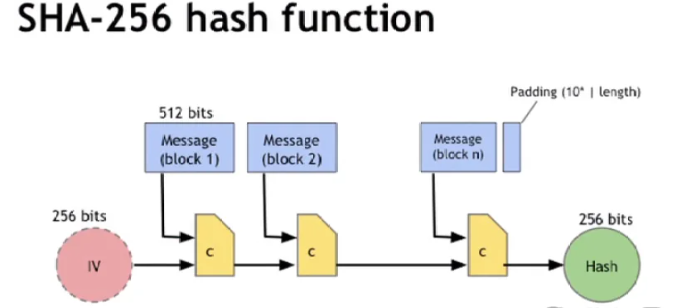

工作原理

SHA-256 算法的工作原理可以分为以下几个主要步骤:

1. 预处理

-

填充消息:

- 将输入消息追加一个 ‘1’ 位

- 再追加 K 个 ‘0’ 位,使得(消息长度 + 1 + K + 64)是 512 的倍数

- 最后添加 64 位表示原始消息长度

-

解析消息:

- 将填充后的消息分割成多个 512 位(64 字节)的块

- 每个块进一步分为 16 个 32 位字

2. 初始化哈希值

使用前 8 个质数(2 到 19)的平方根小数部分的前 32 位作为初始哈希值:

h0 = 0x6a09e667

h1 = 0xbb67ae85

h2 = 0x3c6ef372

h3 = 0xa54ff53a

h4 = 0x510e527f

h5 = 0x9b05688c

h6 = 0x1f83d9ab

h7 = 0x5be0cd19

3. 压缩函数主循环

对于每个 512 位消息块,SHA-256 执行以下操作:

-

准备消息调度:

- 从当前块创建 16 个初始字 W[0] 到 W[15]

- 扩展这些字为 W[16] 到 W[63],每个新字是前面几个字的混合

公式:

W[t] = σ₁(W[t-2]) + W[t-7] + σ₀(W[t-15]) + W[t-16]其中 σ₀ 和 σ₁ 是位运算函数:

σ₀(x) = ROTR⁷(x) ⊕ ROTR¹⁸(x) ⊕ SHR³(x) σ₁(x) = ROTR¹⁷(x) ⊕ ROTR¹⁹(x) ⊕ SHR¹⁰(x) -

初始化工作变量:

a = h0, b = h1, c = h2, d = h3 e = h4, f = h5, g = h6, h = h7 -

主压缩循环:执行 64 轮,每轮使用一个常量 K[t] 和消息字 W[t]:

T1 = h + Σ₁(e) + Ch(e,f,g) + K[t] + W[t] T2 = Σ₀(a) + Maj(a,b,c) h = g g = f f = e e = d + T1 d = c c = b b = a a = T1 + T2其中的函数定义为:

Σ₀(x) = ROTR²(x) ⊕ ROTR¹³(x) ⊕ ROTR²²(x) Σ₁(x) = ROTR⁶(x) ⊕ ROTR¹¹(x) ⊕ ROTR²⁵(x) Ch(x,y,z) = (x ∧ y) ⊕ (¬x ∧ z) Maj(x,y,z) = (x ∧ y) ⊕ (x ∧ z) ⊕ (y ∧ z) -

更新哈希值:

h0 = h0 + a h1 = h1 + b h2 = h2 + c h3 = h3 + d h4 = h4 + e h5 = h5 + f h6 = h6 + g h7 = h7 + h

4. 产生最终哈希值

处理所有消息块后,最终的 256 位哈希值是 8 个 32 位字的连接:

digest = h0 ‖ h1 ‖ h2 ‖ h3 ‖ h4 ‖ h5 ‖ h6 ‖ h7

在可信固件更新中的应用

在可信固件更新系统中,SHA-256 通常用于:

-

固件完整性验证:

- 计算固件的 SHA-256 哈希值

- 将哈希值存储在固件头部或单独存储

- 设备收到固件后,重新计算哈希值并与存储的哈希值比较

-

安全启动链:

- ROM 代码验证 Bootloader 的哈希值

- Bootloader 验证应用程序的哈希值

- 建立信任根,确保只有授权代码能够执行

-

防篡改机制:

- 任何对固件的修改都会导致完全不同的哈希值

- 提供防止中间人攻击的保护

-

恢复机制:

- 在更新过程中,可以随时验证部分下载的固件哈希值

- 确保在断电或连接中断后,仍能验证已下载部分的完整性

与其他哈希算法的比较

| 算法 | 输出大小 | 安全性 | 性能 | 应用场景 |

|---|---|---|---|---|

| MD5 | 128 位 | 已被破解 | 非常快 | 不建议用于安全场景 |

| SHA-1 | 160 位 | 已有碰撞攻击 | 快 | 不建议用于新系统 |

| SHA-256 | 256 位 | 高 | 中等 | 通用安全应用,嵌入式系统 |

| SHA-384/512 | 384/512 位 | 极高 | 在64位系统上较快 | 高安全性需求场景 |

| SHA-3 | 可变 | 极高 | 较慢 | 特殊安全需求 |

SHA-256 在嵌入式系统中的优化

在资源受限的嵌入式系统中,SHA-256 的实现可以通过以下方式优化:

- 查表法:使用预计算的表加速某些操作

- 循环展开:减少循环开销

- 批处理:一次处理多个数据块

- 并行计算:利用多核处理器同时计算不同部分

- SIMD指令:使用ARM NEON等SIMD指令集加速位操作

- 硬件加速:利用MCU内置的加密硬件单元

- 缓存优化:调整数据结构以提高缓存命中率

SHA-256 的C语言实现

以下是一个适合嵌入式系统的轻量级SHA-256实现示例:

#include <stdint.h>

#include <string.h>// SHA-256 常量定义

#define SHA256_BLOCK_SIZE 64

#define SHA256_DIGEST_SIZE 32// 循环右移

#define ROTR(x, n) (((x) >> (n)) | ((x) << (32 - (n))))// SHA-256 压缩函数

#define CH(x, y, z) (((x) & (y)) ^ (~(x) & (z)))

#define MAJ(x, y, z) (((x) & (y)) ^ ((x) & (z)) ^ ((y) & (z)))

#define EP0(x) (ROTR(x, 2) ^ ROTR(x, 13) ^ ROTR(x, 22))

#define EP1(x) (ROTR(x, 6) ^ ROTR(x, 11) ^ ROTR(x, 25))

#define SIG0(x) (ROTR(x, 7) ^ ROTR(x, 18) ^ ((x) >> 3))

#define SIG1(x) (ROTR(x, 17) ^ ROTR(x, 19) ^ ((x) >> 10))// SHA-256 上下文结构

typedef struct {uint8_t data[64]; // 当前处理的数据块uint32_t datalen; // 当前块中的字节数uint64_t bitlen; // 已处理消息的总位数uint32_t state[8]; // 哈希状态值 h0-h7

} SHA256_CTX;// SHA-256 常量表

static const uint32_t K[64] = {0x428a2f98, 0x71374491, 0xb5c0fbcf, 0xe9b5dba5, 0x3956c25b, 0x59f111f1, 0x923f82a4, 0xab1c5ed5,0xd807aa98, 0x12835b01, 0x243185be, 0x550c7dc3, 0x72be5d74, 0x80deb1fe, 0x9bdc06a7, 0xc19bf174,0xe49b69c1, 0xefbe4786, 0x0fc19dc6, 0x240ca1cc, 0x2de92c6f, 0x4a7484aa, 0x5cb0a9dc, 0x76f988da,0x983e5152, 0xa831c66d, 0xb00327c8, 0xbf597fc7, 0xc6e00bf3, 0xd5a79147, 0x06ca6351, 0x14292967,0x27b70a85, 0x2e1b2138, 0x4d2c6dfc, 0x53380d13, 0x650a7354, 0x766a0abb, 0x81c2c92e, 0x92722c85,0xa2bfe8a1, 0xa81a664b, 0xc24b8b70, 0xc76c51a3, 0xd192e819, 0xd6990624, 0xf40e3585, 0x106aa070,0x19a4c116, 0x1e376c08, 0x2748774c, 0x34b0bcb5, 0x391c0cb3, 0x4ed8aa4a, 0x5b9cca4f, 0x682e6ff3,0x748f82ee, 0x78a5636f, 0x84c87814, 0x8cc70208, 0x90befffa, 0xa4506ceb, 0xbef9a3f7, 0xc67178f2

};// 初始化SHA-256上下文

void sha256_init(SHA256_CTX *ctx) {ctx->datalen = 0;ctx->bitlen = 0;ctx->state[0] = 0x6a09e667;ctx->state[1] = 0xbb67ae85;ctx->state[2] = 0x3c6ef372;ctx->state[3] = 0xa54ff53a;ctx->state[4] = 0x510e527f;ctx->state[5] = 0x9b05688c;ctx->state[6] = 0x1f83d9ab;ctx->state[7] = 0x5be0cd19;

}// SHA-256转换函数 - 处理一个完整的数据块

void sha256_transform(SHA256_CTX *ctx, const uint8_t data[]) {uint32_t a, b, c, d, e, f, g, h, i, j, t1, t2, m[64];// 准备消息调度for (i = 0, j = 0; i < 16; ++i, j += 4)m[i] = (data[j] << 24) | (data[j + 1] << 16) | (data[j + 2] << 8) | (data[j + 3]);for (; i < 64; ++i)m[i] = SIG1(m[i - 2]) + m[i - 7] + SIG0(m[i - 15]) + m[i - 16];a = ctx->state[0];b = ctx->state[1];c = ctx->state[2];d = ctx->state[3];e = ctx->state[4];f = ctx->state[5];g = ctx->state[6];h = ctx->state[7];// 主压缩循环for (i = 0; i < 64; ++i) {t1 = h + EP1(e) + CH(e, f, g) + K[i] + m[i];t2 = EP0(a) + MAJ(a, b, c);h = g;g = f;f = e;e = d + t1;d = c;c = b;b = a;a = t1 + t2;}// 更新状态值ctx->state[0] += a;ctx->state[1] += b;ctx->state[2] += c;ctx->state[3] += d;ctx->state[4] += e;ctx->state[5] += f;ctx->state[6] += g;ctx->state[7] += h;

}// 向SHA-256上下文中添加数据

void sha256_update(SHA256_CTX *ctx, const uint8_t data[], size_t len) {size_t i;for (i = 0; i < len; ++i) {ctx->data[ctx->datalen] = data[i];ctx->datalen++;if (ctx->datalen == 64) {sha256_transform(ctx, ctx->data);ctx->bitlen += 512;ctx->datalen = 0;}}

}// 完成SHA-256计算并获取哈希值

void sha256_final(SHA256_CTX *ctx, uint8_t hash[]) {uint32_t i;// 处理最后不满一个块的数据i = ctx->datalen;// 填充1位if (ctx->datalen < 56) {ctx->data[i++] = 0x80; // 10000000// 填充0位while (i < 56)ctx->data[i++] = 0x00;} else {ctx->data[i++] = 0x80;// 填充0位while (i < 64)ctx->data[i++] = 0x00;sha256_transform(ctx, ctx->data);memset(ctx->data, 0, 56);}// 添加消息长度(以位为单位)ctx->bitlen += ctx->datalen * 8;ctx->data[63] = (uint8_t)ctx->bitlen;ctx->data[62] = (uint8_t)(ctx->bitlen >> 8);ctx->data[61] = (uint8_t)(ctx->bitlen >> 16);ctx->data[60] = (uint8_t)(ctx->bitlen >> 24);ctx->data[59] = (uint8_t)(ctx->bitlen >> 32);ctx->data[58] = (uint8_t)(ctx->bitlen >> 40);ctx->data[57] = (uint8_t)(ctx->bitlen >> 48);ctx->data[56] = (uint8_t)(ctx->bitlen >> 56);sha256_transform(ctx, ctx->data);// 大端序输出哈希值for (i = 0; i < 8; ++i) {hash[i * 4] = (ctx->state[i] >> 24) & 0xFF;hash[i * 4 + 1] = (ctx->state[i] >> 16) & 0xFF;hash[i * 4 + 2] = (ctx->state[i] >> 8) & 0xFF;hash[i * 4 + 3] = ctx->state[i] & 0xFF;}

}// 便捷函数:直接计算消息的SHA-256哈希值

void sha256(const uint8_t data[], size_t len, uint8_t hash[]) {SHA256_CTX ctx;sha256_init(&ctx);sha256_update(&ctx, data, len);sha256_final(&ctx, hash);

}

在STM32嵌入式系统上的应用示例

在STM32平台上,可以利用SHA-256进行固件验证:

#include "stm32f4xx_hal.h"

#include "sha256.h" // 上面定义的SHA-256库// 从Flash读取固件数据

uint8_t* read_firmware_data(uint32_t address, uint32_t size) {static uint8_t buffer[1024]; // 适当的缓冲区大小// 读取Flash数据的代码// ...return buffer;

}// 验证固件的哈希值

bool verify_firmware(uint32_t fw_address, uint32_t fw_size, const uint8_t expected_hash[SHA256_DIGEST_SIZE]) {SHA256_CTX ctx;uint8_t calculated_hash[SHA256_DIGEST_SIZE];uint8_t buffer[1024];uint32_t remaining = fw_size;uint32_t current_addr = fw_address;sha256_init(&ctx);// 分块处理固件数据while (remaining > 0) {uint32_t chunk_size = (remaining > sizeof(buffer)) ? sizeof(buffer) : remaining;// 从Flash读取一块数据memcpy(buffer, (void*)current_addr, chunk_size);// 更新哈希计算sha256_update(&ctx, buffer, chunk_size);current_addr += chunk_size;remaining -= chunk_size;}sha256_final(&ctx, calculated_hash);// 比较计算的哈希值与预期哈希值return (memcmp(calculated_hash, expected_hash, SHA256_DIGEST_SIZE) == 0);

}

使用硬件加速器

某些STM32型号(如STM32F415、F437、F479、H7系列等)内置了加密硬件加速器,可以显著提高SHA-256的性能:

// 使用STM32 HAL库的硬件SHA加速

void hw_sha256_hash(const uint8_t *data, uint32_t len, uint8_t hash[32]) {HASH_HandleTypeDef hhash;// 初始化HASH外设hhash.Init.DataType = HASH_DATATYPE_8B;HAL_HASH_Init(&hhash);// 选择SHA-256算法HAL_HASH_SHA256_Start(&hhash, (uint8_t*)data, len, hash, HAL_MAX_DELAY);// 或者分步处理大量数据:// HAL_HASH_SHA256_Accumulate(&hhash, data_part1, len1);// HAL_HASH_SHA256_Accumulate(&hhash, data_part2, len2);// HAL_HASH_SHA256_Finish(&hhash, hash, HAL_MAX_DELAY);

}

总结

SHA-256作为一种强大的哈希算法,在嵌入式系统安全方面扮演着至关重要的角色。它为固件验证、安全启动和数据完整性提供了可靠保障,同时其相对较小的计算量使其适用于资源受限的微控制器。

在实际应用中,需要根据特定的安全需求和资源限制来平衡性能与安全性。对于要求极高安全性的场景,可以考虑使用SHA-384/512或SHA-3,而对于性能敏感的场景,则应充分利用硬件加速功能。

随着物联网设备数量的增加和安全威胁的演变,安全哈希算法在嵌入式系统中的应用将继续扩大,SHA-256凭借其出色的安全性能平衡,在可预见的未来仍将是首选方案之一。