HVV面经总结(二)

31、怎么判断逻辑漏洞是否攻击成功?

1、根据逻辑漏洞的类型,查看进行攻击后的系统或者程序的相应信息是否发生变化。

2、查看状态码

3、进行相应的测试看能否实现预期的效果。

32、正向代理,反向代理

正向是客户端搭的去访问

反代比如nginx,是卡在服务器和客户端之间,客户端无察觉,访问服务器其实是走了反代然后转发给服务器的

33、天眼和ngsoc区别

天眼负责流量分析,部署在旁路,对交换机镜像过来的流量进行监测、分析和溯源。

椒图负责服务器的系统防护,通过在服务器上安装的客户端,将收集到的主机信息发送到控制中心集中分析。

天眼是奇安信的标志性产品,主要在网络监控和安全防护领域表现出色。其核心功能包括实时分析网络流量、异常行为检测、漏洞评估等,适合大规模网络环境的安全防护需求。

NGSOC,即网络威胁检测与响应系统,则侧重于策略联动与日志解析,以实现高效威胁检测与响应。通过与多种安全设备联动,实现自动化策略下发与日志解析,提升威胁检测效率,尤其适用于需要快速响应的安全事件管理场景。然而,NGSOC在误报处理上面临挑战,需要投入时间进行优化与运营。

34、学校参加过的一些比赛和实训项目

1、CTF比赛

2、项目:安装蜜罐、常见漏洞的复现、

35、sqlmap的一些参数

get注入:

-u:用于get提交方式,后面跟注入的url网址 --level --risk

--dbs:获取所有数据库 --talbes:获取所有数据表 --columns:获取所有字段 --dump:打印数据

-D:查询选择某个库 -T:查询选择某个表 -C:查询选择某个字段

level:执行测试的等级(1~5,默认为1),使用-level参数并且数值>=2的时候会检查cookie里面的参数,当>=3时检查user-agent和refereer risk:执行测试的风险(0~3,默认为1),默认是1会测试大部分的测试语句,2会增加基于事件的测试语句,3会增加or语句的sql注入

post注入:

-r表示加载一个文件,-p指定参数 --current-db 当前数据库 --forms 自动检测表单 -data (类似于--forms查询表单的方式)

36、一些挖漏洞的经历

根据自身实际情况回答

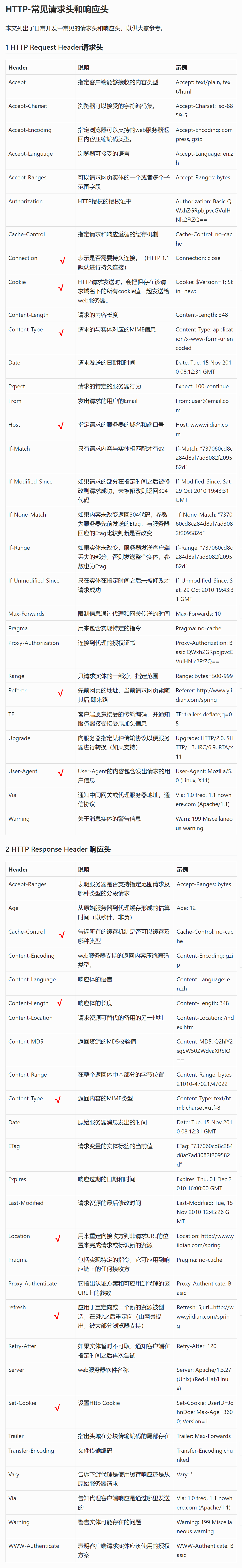

37、HTTP的请求头?

server字段的值有哪些信息 一般包括服务器软件的相关信息——服务器名称+版本号 包括可能出现Apache/IIS/Nginx 以及版本 以及操作系统 这项字段一般隐藏,否则不安全。

38、时间盲注和布尔盲注,哪个效率更高

布尔盲注

39、MYSQL写木马需要哪些条件

(1)网站数据库必须是root权限

(2)攻击者需要知道网站的绝对路径

(3)GPC为off,PHP主动转义的功能关闭

(4)secure_file_priv无限制

40、漏洞防御手段

1、封IP

2、添加防火墙

3、增加过滤

41、报错注入的先决条件

(1)Web应用程序未关闭数据库报错函数,对于一些SQL语句的错误直接回显在页面上;

(2)后台没有对一些具有报错功能的函数进行过滤。

42、水坑漏洞

水坑攻击是一种高级网络攻击手段,攻击者通过感染目标用户常访问的合法网站,利用其漏洞植入恶意代码,诱导用户触发漏洞并感染设备。

通常来说,水坑攻击的目的是通过感染受害者的电脑,以获得对受害者公司网络的访问权。与其他社会工程手段(例如网络钓鱼)相比,水坑攻击的危险性来源于其利用的是不会被列入黑名单的合法网站,因此更难被发现。访问者出于对这些网站的一贯信任,更容易放松警惕,继而落入水坑陷阱之中。

水坑攻击并非单一漏洞,而是通过利用目标网站或用户终端的漏洞实现攻击。其流程包括:

信息收集:攻击者分析目标群体常访问的网站,如行业论坛、云服务平台等。

漏洞利用:攻击者利用目标网站的漏洞(如零日漏洞、XSS、SQL注入等)植入恶意代码。

诱导感染:用户访问被感染的网站时,恶意代码通过浏览器漏洞(如Flash、Java运行时环境漏洞)触发下载恶意程序

43、鱼叉攻击是什么

这种方式具有高度针对性,目标明确,通常瞄准某些特定的个人、公司或团体。攻击者通过精心伪造的电子邮件或消息,诱导受害者点击链接或打开附件,从而实现攻击目的。

典型攻击步骤

信息收集:通过OSINT(开源情报)获取目标信息。

制作诱饵:编写与目标业务相关的钓鱼邮件或文档。

发送攻击:利用伪造邮箱或劫持合法账号发送。

诱导行动:要求转账、登录伪造页面(如企业邮箱登录页)或启用宏(嵌入恶意代码的Office文档)。

达成目的:窃取凭证、部署勒索软件、渗透内网。

常见攻击载体

钓鱼邮件:包含恶意附件(如带宏的Excel文件)或链接至钓鱼网站。

社交平台消息:通过LinkedIn、WhatsApp发送虚假招聘信息或合作邀请。

短信/电话:冒充银行客服要求“验证账户”或“处理异常交易”。

防御策略:

鱼叉攻击防御: 提升安全意识: 定期进行钓鱼邮件模拟测试,提高员工对可疑邮件的警惕性。 普及识别钓鱼邮件特征的技巧,例如检查发件人地址、慎点附件和链接。 多层身份验证: 为邮件系统启用双因素认证,即使凭证泄露也难以被滥用。 安全邮件网关: 部署智能反垃圾邮件网关,过滤带有恶意附件或链接的邮件。 权限最小化: 限制普通员工的系统权限,防止攻击者通过一个账号入侵整个系统。

水坑攻击防御: 定期扫描网站漏洞: 对企业内部及合作伙伴网站进行定期安全评估,及时修补漏洞。 强制 HTTPS: 确保网站使用 HTTPS 协议,防止中间人攻击和劫持。 用户端安全强化: 强制员工浏览器启用安全插件(如 NoScript)以拦截潜在恶意脚本。 网络流量监控: 使用入侵检测系统(IDS)分析流量,识别异常活动。 沙箱分析: 在沙箱中隔离并分析被怀疑含有恶意代码的网站和文件。

44、ioc反映出什么信息?

IOC(Indicator of Compromise) 失陷指标/特征 可以反映主机或网络失陷特征信息,这些信息入侵工具、恶意软件和攻击组织的属性,如邮箱、域名、IP、 URL、文件名、文件hash、证书和签名等,简称 IOCs

45、tomcat可以执行的后缀名

Tomcat 作为 Java Web 应用服务器,其支持执行的后缀名主要取决于 Servlet 和 JSP 的配置。

.jsp .do .jspx .action

Tomcat 默认支持

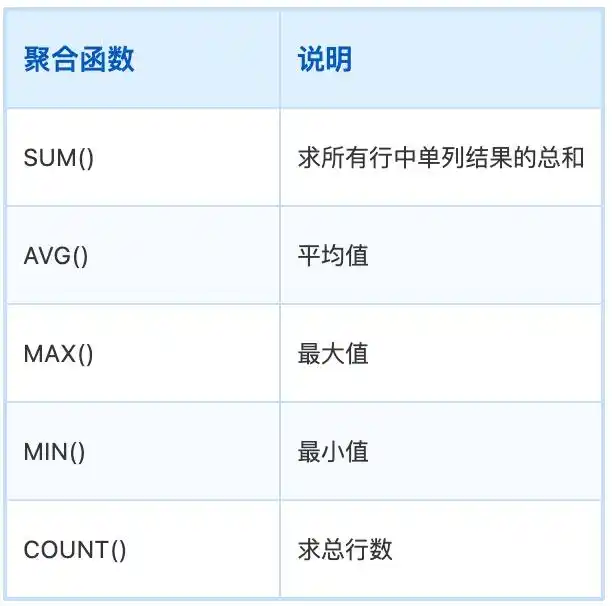

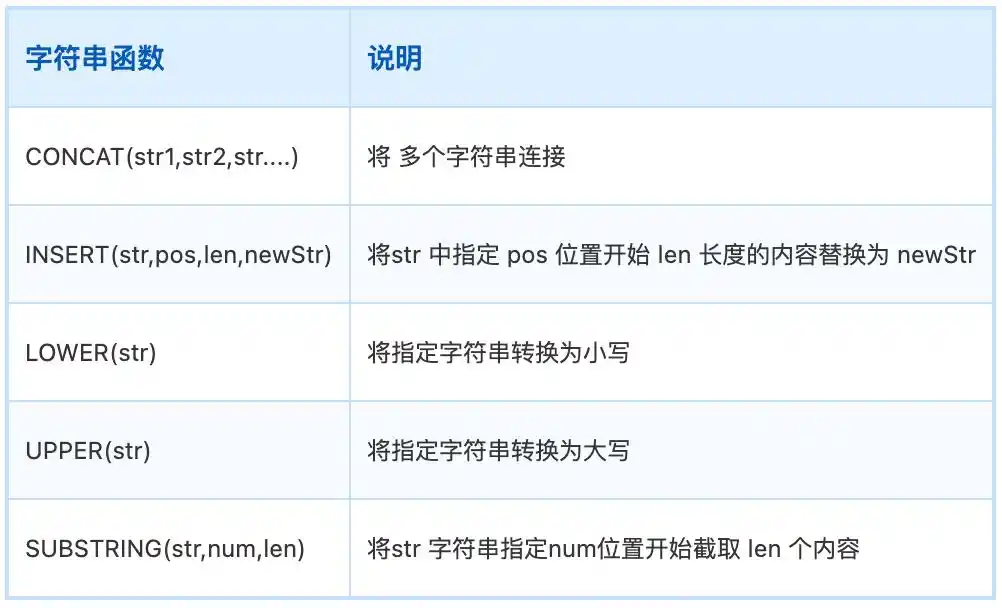

.jsp和.jspx的动态执行,其他后缀(如.do、.action)需通过 Servlet 映射或框架配置实现46、mysql数据库系统执行函数

常用函数:

database()

variables(关键字 系统变量),basedir(参数 安装路径)

char(参数 字符型)

left(a,b),right(a,b)

left:从字符串左侧开始提取多个字符,righ:从字符串右侧开始提取多个字符。

a:字符串,b:b个字符。

substr(a,b,c)

从字符串中提取子字符串(从任意位置开始)

a:字符串,b:位置,c:长度

concat('字符串1','字符串2',...)

连接字符串,如果其中有null则最终结果为null

concat_ws('字符串1','字符串2','字符串3',...)

用字符串1作为间隔连接其他字符串

group_concat()

按照分组连接组内字符串

if(判断条件,a,b)

输出为0或1,条件为真时值为a,条件假时值为b

sleep(a):休眠a秒

count():计数

47、nmap的参数

-sV:版本检测、使用版本检测扫描之前需要先扫描开放了哪些端口

-PN:参数可以绕过PING命令,用于远程主机是存活在网络上的,目标主机禁ping的情况下

-A:使用所有高级扫描选项;全端口扫描

-O:操作系统探测;

-T:设置扫描速度,1-6

-sP:主机存活性扫描,arp直连方式。

目标指定参数:

-iL:从文件读取扫描目标,文件中的每一行包含一个目标主机或网络。例如:nmap -iL target.txt。

-iR:随机选择目标进行扫描。例如:nmap -iR 5。

-excludefile:排除特定的主机或网络。例如:

nmap 192.168.1.0/24 --excludefile excluded_hosts.txt。主机发现参数:

-sL:仅执行Ping扫描,不进行端口扫描。例如:nmap -sL 192.168.1.0/24。

-sn:仅进行主机发现,不进行端口扫描。例如:nmap -sn 192.168.1.0/24。

-Pn:在进行扫描前不执行主机发现。例如:nmap -Pn 192.168.1.0/24。端口扫描参数:

-p:指定扫描的端口范围或端口列表。例如:nmap -p 80,443,1000,65534 192.168.1.254。

-F:快速扫描常见的100个端口。例如:nmap -F 192.168.1.254。

-p-:扫描所有65535个端口。例如:nmap -p- 192.168.1.254。协议扫描参数:

-PS、-PA、-PU、-PY:分别用于TCP SYN、TCP ACK、UDP、SCTP扫描。例如:nmap -PS -PA -PU -PY 192.168.1.100。

-PE、-PP:用于ICMP Echo和Timestamp请求。例如:nmap -PE 192.168.1.100。高级参数:

-A:执行操作系统检测、版本检测、脚本扫描等。例如:nmap -A 192.168.1.254。3

-oX、-oG、-oN:将扫描结果保存为XML、grep格式或默认格式的文件。例如:nmap -oX outputfile.xml 192.168.1.254。

--script=xxx:使用NSE脚本进行特定功能的扫描。例如:nmap --script=http-title 192.168.1.0/24。

48、sql注入请求头的特征

特殊字符:

单引号

'、双引号":用于破坏 SQL 语句结构。分号

;:尝试执行多条 SQL 语句。注释符

--、#、/* */:绕过后续条件判断。等号

=、括号():构造逻辑判断或函数调用。SQL 关键字:

UNION SELECT、SELECT ... FROM:尝试联合查询提取数据。

OR 1=1、AND 1=1:绕过身份验证或条件判断。

DROP TABLE、UPDATE、DELETE:尝试破坏或篡改数据。

EXEC、EXECUTE(在部分数据库如 SQL Server 中):执行系统命令。盲注特征:

时间延迟函数:

SLEEP(5)、WAITFOR DELAY '0:0:5'、BENCHMARK(1000000, MD5('test'))。布尔判断:

CASE WHEN (条件) THEN ... ELSE ... END。编码/混淆:

十六进制编码(如

0x...)、URL 编码(如%27代替')、Unicode 编码(如%u0027)。大小写混合(如

UnIoN SeLeCt)或插入冗余字符(如SEL/**/ECT)。

49、天眼可以检测逻辑漏洞吗

不可以,逻辑漏洞是热人为造成的在逻辑上存在问题,而天眼只能识别纯粹的网络攻击行为,在逻辑漏洞这方面存在局限性。

逻辑漏洞的特点

依赖业务场景:例如支付金额篡改、权限绕过,需理解业务流程才能识别。

无固定特征:不同于注入漏洞有特定代码模式,逻辑漏洞可能表现为正常流程的异常组合。

隐蔽性强:可能不触发传统安全设备的告警(如HTTP状态码正常)。

天眼在逻辑漏洞检测中的局限性

流量分析型系统:难以识别未产生异常流量的逻辑问题(如越权访问合法API)。

规则库依赖型工具:若漏洞未被预定义规则覆盖(如新颖的业务逻辑缺陷),可能漏报。

缺乏上下文理解:自动化工具难以模拟攻击者的业务逻辑绕过思路(如条件竞争、步骤跳过)。

50、内网渗透了解过什么,用什么工具,工具叫啥,代理是啥

ssrf利用ridis打内网

内网提权 MS14-068、补丁漏洞、土豆家族、计划任务

EDR有大量的内网扫描告警,防守怎么应急 a. 判断扫描源头,是通过dmz打进来还是钓鱼 b. 如果是dmz--->排查webshell、隧道、横向

a. 对发起攻击的内网主机进行检查,看是通过dmz打进来的还是钓进来的,排查攻击者打的隧道,内网横向的痕迹 b. 网络流量监控,看看是否存在异常的通信模式 c. 看IDS和IPS的告警、日志 d. 漏扫一波 e. 检查防火墙和安全软件的日志,看有没有阻止过的恶意行为记录 f. 应急:隔离攻击的主机,清除恶意软件,打补丁,恢复数据和系统,调查和溯源,通报沟通

51、渗透测试的流程:

信息收集 -> 漏洞扫描 -> 渗透攻击 -> 提权 -> 后渗透 -> 权限维持

52、你认为安全监测岗的职责是什么?

在实战化攻防对抗中实时监测、分析、防御网络攻击,保障关键信息基础设施的安全。

流量分析:7×24小时监控网络流量、日志和告警信息,使用IDS/IPS、SIEM(如Splunk、日志易)、EDR等工具检测异常行为。

攻击识别:识别常见攻击手法(如SQL注入、钓鱼邮件、APT攻击)和护网期间红队(攻击方)的定向渗透行为(如0day漏洞利用、横向移动)。

威胁狩猎(Threat Hunting):主动挖掘隐蔽威胁,例如失陷主机、隐蔽隧道(DNS隧道、ICMP隧道)或恶意挖矿行为。

快速处置:对确认的攻击行为立即隔离受影响设备、封禁恶意IP、下线高危服务。

攻击溯源:通过日志关联分析定位攻击入口(如Web漏洞、弱口令)、攻击路径和横向移动痕迹,协助修复漏洞。

协同联动:与红队对抗时,需与防守组其他成员(如渗透测试人员、系统运维)协作,例如验证漏洞真实性、验证防护策略有效性。

54、天眼日志分析。语法你知道哪些?

布尔运算符(AND、OR、NOT)

搜索语句一般由 “字段名称” 、 “项” 、以及 “运算符” 三大 元素组成。

短语搜索运算符" "

优先运算符()

日志检索高级查询语法:

通配符查询 *

示例:搜索单词 mssql 或 mysql可以使用 db_type:m?sql (不加引号)

范围查询:[* TO *]

示例:搜索IP范围 ["192.168.0.0" TO "192.168.255.255"]

注:搜索的关键字尽量不要包含特殊符号+ - && || ! ( ) { } [ ] ^ " ~ * ? : \以上特殊字符如果包含在搜 索的关键字内,需要使用“\”转义。

55、天眼流量分析和威胁检测区别?

天眼流量分析主要通过接收用户镜像的流量,提供网络异常行为检测。它能够还原网络流量,并将还原后的流量日志加密传输给天眼分析平台,用于存储传感器提交的流量日志和告警日志。这种分析方式侧重于实时监控网络流量,及时发现和记录网络中的异常行为。

威胁检测则通过威胁情报、规则引擎、文件虚拟执行和机器学习等技术,精准发现网络中的高级威胁和未知攻击行为。它能够存储和查询流量日志和终端日志,结合威胁情报和攻击链分析对事件进行分析、研判和回溯,并及时阻断威胁。

56 、天眼可以审0day吗

可以

57、怎么判断自己的机器是不是域控?

1、检查服务器角色

Windows Server 2008 及以上版本:

打开“服务器管理器”。

查看“角色”部分,若有“Active Directory 域服务”且已安装,则可能是域控制器。

2、使用命令提示符

运行

dsquery命:

打开命令提示符(cmd)。

输入

dsquery server并回车。如果返回服务器信息,说明这台机器是域控制器。

运行

netdom命令:

打开命令提示符。

输入

netdom query fsmo并回车。如果返回操作主机角色信息,说明这台机器是域控制器。

3、检查服务

查看服务列表:

打开“服务”管理器(services.msc)。

查找“Active Directory Domain Services”服务。

如果该服务存在且正在运行,说明这台机器是域控制器。

4、检查注册表

查看注册表项:

打开注册表编辑器(regedit)。

导航到

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NTDS\Parameters。如果存在

DSA Database file项,说明这台机器是域控制器。5、使用 PowerShell

运行 PowerShell 命令:

打开 PowerShell。

输入

Get-ADDomainController并回车。如果返回域控制器信息,说明这台机器是域控制器。

6、检查网络配置

查看 DNS 设置:

打开“网络和共享中心”。

查看网络连接的属性,检查 DNS 服务器地址。

如果 DNS 服务器指向自己,通常说明这台机器是域控制器。

7、检查系统日志

查看事件查看器:

打开“事件查看器”。

导航到“Windows 日志” -> “系统”。

查找与 Active Directory 相关的事件,通常域控制器会有大量相关日志。

域控被打穿如何排查

a. 加固krbtgt hash、钻石蓝宝石

b. acl策略改写

c. 排查是否存在域控伪造

d. ssp注入

e. 高权限域用户--dcsync

f. 看约束性委派、非约束性委派、基于资源的约束性委派

58、常见webshell的流量特征?

它本质上是黑客在服务器上留下的“后门”

1、应急响应模拟题:服务器被上传了webshell怎么排查,10w字代码被写入了webshell怎么排查

a. webshell ⅰ. 审查服务器文件系统,看有没有奇怪的文件,后缀 ⅱ. 检查一波日志,看看有敏感文件名的http请求 ⅲ. 发现可疑文件就检查一波内容 ⅳ. 检查服务器进程/端口,可能已经被连了,那就会产生进程/占用端口 ⅴ. 已经被连了的话还可以看一波管理工具的特征

b. 10w字 ⅰ. 首先肯定判断webshell的存在,搜索这个创建后门的代码,eval什么的,或者是调用系统命令的地方 ⅱ. 然后确认这个webshell的来源,是写进日志要被包含呢,还是通过正常上传但被做了点免杀,这就又要看一些设备拦截记录 ⅲ. 看文件变更记录,创建时间、修改时间 ⅳ. 扫描整个文件系统 ⅴ. 监控流量,webshell的恶意操作 ⅵ. 彻底清除恶意代码

webshell的分析思路: 1、常见webshell的函数: eval system cmd_shell assert 2、存在系统调用的文件操作函数 fopen fwrite readdir 3、存在数据库操作函数

webshell特征检测 1.少量ip对其发起访问 2.访问也次数少 3.该页面独立

webshell防御: 1.对于有上传文件功能的页面,进行一个身份认证 2.尽量关闭网站搜索功能 3.时常备份数据库,网站等文件,并检查备份 4.上传目录遵循权限最小原则

防范的措施大概有三种:

第一种的思路是将专门存放上传文件的文件夹里面的脚本类型文件,解析成其他类型的文件,服务器不会以脚本类型来执行它。

第二种是匹配文件夹里的脚本类型文件,将其设置为无法读取及操作。

第三种是将文件上传到一个单独的文件夹,给一个二级的域名,然后不给这个虚拟站点解析脚本的权限,听说很多网站都用这种方式

Webshell的检测思路

静态检测

静态检测通过匹配特征码,特征值,危险函数函数来查找 webshell 的方法,只能查找已知的 webshell,并且误报率漏报率会比较高,但是如果规则完善,可以减低误报率,但是漏报率必定会有所提高。优点是快速方便,对已知的 webshell 查找准确率高,部署方便,一个脚本就能搞定。缺点漏报率、误报率高,无法查找 0day 型 webshell,而且容易被绕过

动态检测

Linux 下就是 nobody 用户起了 bash,Win 下就是 IIS User 启动 cmd,这些都是动态特征。再者如果黑客反向连接的话,那很更容易检测了,Agent 和 IDS 都可以抓现行。Webshell

总有一个 HTTP 请求,如果我在网络层监控 HTTP,并且检测到有人访问了一个从没访问过得文件,而且返回了 200,则很容易定位到 webshell,这便是 http 异常模型检测,就和检测文件变化一样,如果非管理员新增文件,则说明被人入侵了。缺点也很明显,黑客只要利用原文件就很轻易绕过了,并且部署代价高,网站时常更新的话规则也要不断添加。

日志检测

总有一个 HTTP 请求,如果我在网络层监控 HTTP,并且检测到有人访问了一个从没反问过得文件,而且返回了 200,则很容易定位到 webshell,这便是 http 异常模型检测,就和检测文件变化一样,如果非管理员新增文件,则说明被人入侵了。缺点也很明显,黑客只要利用原文件就很轻易绕过了,并且部署代价高,网站时常更新的话规则也要不断添加。

59、常见数据库默认端口及其漏洞

mysql:3306

弱口令或暴力破解攻击,通过日志写入Webshell(如

SELECT ... INTO OUTFILE)。UDF提权、MOF提权等高权限漏洞

redis:6379

未授权访问,可写入Webshell或通过计划任务反弹shell。

主从复制漏洞(如CVE-2022-0543)导致远程代码执行

Oracle:1521

弱口令攻击,利用

SA账户差异备份写入Webshell。通过

xp_cmdshell执行系统命令SQL Server:1433

弱口令攻击,利用

SA账户差异备份写入Webshell。通过

xp_cmdshell执行系统命令。DB2:5000

弱口令攻击和未授权访问,可能导致敏感数据泄露

60、目的ip是邮件服务器要怎么处理

端口扫描,确认开放的服务。

服务指纹识别

防御:关闭开放中继,强制加密通信,认证强化。

更新邮件服务软件,关闭危险软件,

配置SPF/DKIM/DMARC(防止邮件伪造),部署邮件网关(使用ClamAV扫描附件,过滤恶意链接和钓鱼内容)。

日志审计:监控异常登录(如多次失败尝试)、大容量邮件发送行为。

入侵检测:部署EDR或邮件专用安全工具(如Microsoft Defender for Exchange)