第十六章,网络型攻击防范技术

网络攻击介绍

网络攻击 --- 指的是入侵或破坏网络上的服务器 ( 主机 ) ,盗取服务器的敏感数据或占用网络带宽。

网络攻击分类:

- 流量型攻击

- 网络层攻击

- 应用层攻击

- 单包攻击

- 畸形报文攻击 --- 向目标主机发送有缺陷的IP报文,使得目标在处理这样的IP报文时发生错误或者造成系统崩溃。

- 特殊报文攻击 --- 这些报文都是合法的。攻击者利用合法的报文对网络进行侦探或者数据检测。但是这些报文很少使用。

- 扫描窥探攻击 --- 利用ping(轮询ping测,ICMP或者TCP)来标识出网络中存活的系统。从而定位潜在目标。然后利用TCP和UDP的端口扫描,检测出该系统上开启的潜在服务。攻击者根据这些服务所具备的潜在安全漏洞,为进一步入侵系统做准备。

流量型攻击 --- Flood攻击

消耗网络带宽或者是消耗服务器资源。

特点 --- 攻击者可以通过大量的无用数据占用过多的资源,达到服务器拒绝服务的目的 。

典型的流量型攻击行为 --- DDoS 分布式拒绝服务攻击

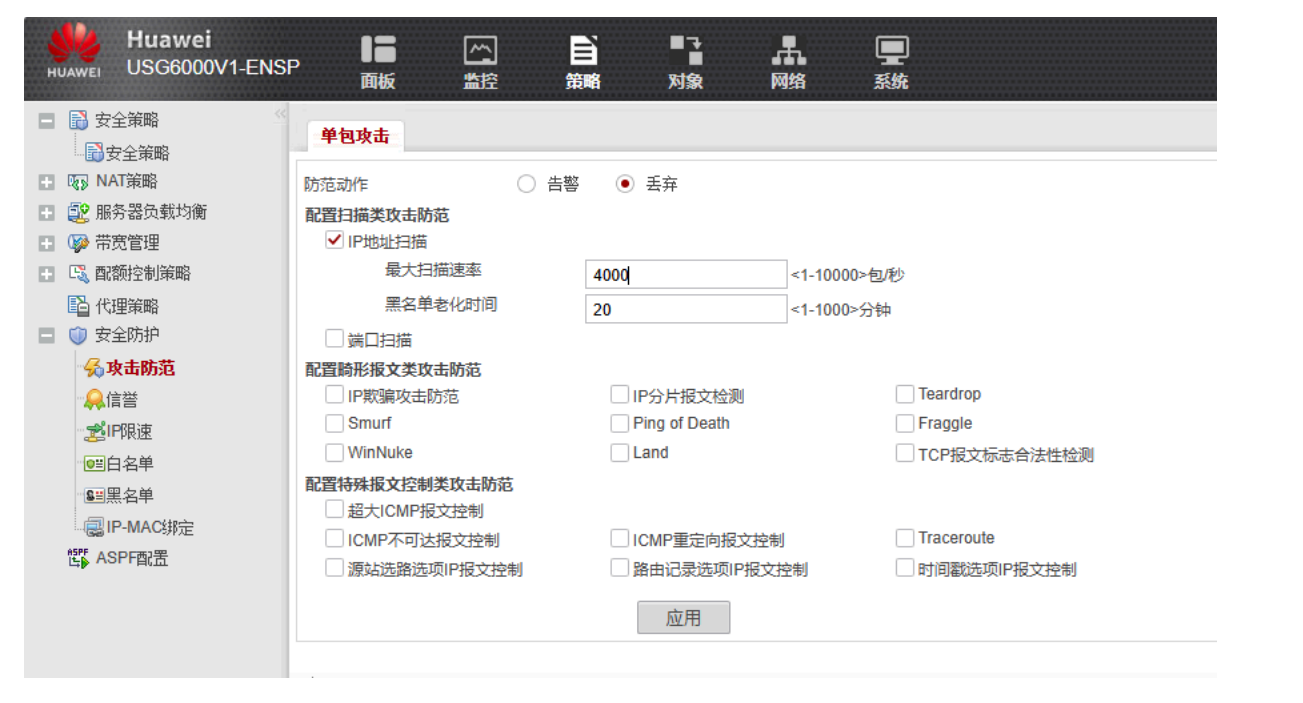

单包攻击及防御原理

扫描窥探攻击

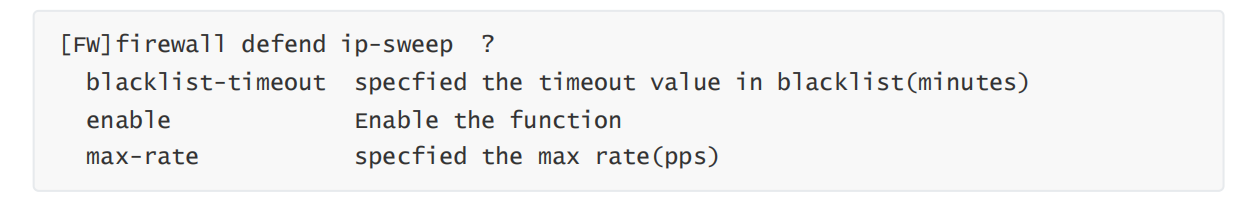

地址扫描攻击防范 --- 处理方式:检测进入到防火墙的所有 ICMP 、 TCP 、 UDP 报文。根据源 IP 地址 来统计表项。如果目标的 IP 地址与前一个报文的 IP 地址不同,则将表项中的总报文个数 +1 。如果在一定时间内,该报文的个数到达阈值,则记录日志信息,并根据配置决定是否将源IP 地址自动加入 黑名单 。

端口扫描攻击防范 --- Port Scan ,向大范围主机的各个 TCP/UDP 端口发起连接。 --- 处理方式:与地址扫描攻击相同。

白名单 --- 不需要检查,直接放通黑名单 --- 不需要检查,直接拒绝[FW]firewall blacklist enable --- 开启黑名单

扫描类攻击的源地址必须是真实的,因为攻击者需要得到反馈信息。---- 所以才可以使用黑名单的方 式进行防御 。

畸形报文攻击

Smurf攻击

攻击者发送ICMP 请求,该请求报文的目的地址是受害网络的广播地址,源地址是服务器地址 。该网络所有的主机都会回复ICMP 请求报文,回应报文全部发送给服务器,导致服务器不能提供正常服务。

处理方式 --- 检查 ICMP 应答报文中的源地址是否为子网广播地址或子网网络地址,如果是,则直接拒绝。

Land攻击

把TCP 的源地址和目的地址都设定为同一个受害者的 IP 地址 。导致受害者向自己发送一个 SYN+ACK报文,并回复一个ACK 报文,从而创建一个空连接,占用资源。

处理方式:对每一个IP 报文进行检测,如果源目相同,或者源地址为 127.0.0.1 ;都会丢弃报文。

Fraggle 攻击

类似于Smurf 攻击。发送 UDP 应答报文。

攻击介绍:使用UDP 应答消息, UDP 端口 7 或端口 19 。因为这两个端口在收到 UDP 报文后,会产生大量的无用的应答报文。

UDP 端口 7 --- 收到后,回应收到的内容UDP 端口 19 --- 收到后,产生一串字符流

处理方式:防火墙收到的 UDP 目的端口为 7 或 19 的报文,都会丢弃。

IP欺骗攻击

攻击介绍:使用伪造的源地址进行目标访问。

处理方式:检测每个接口流入的IP 报文的源地址和目标地址,并对源地址进行 反向路由查找 ,如果 入接口与以该报文的源 IP 地址作为目的地址查找的出接口不同,则认为出现攻击行为,拒绝访问 。

反向查找路由表技术 --- URPF 技术

- 严格模式

- 松散模式

流量型攻击防御原理

DDoS通用攻击防范技术 --- 首包丢弃

因为DDoS 攻击是攻击者不停变化源 IP 和源端口行为来发送报文,而抗 D 产品,只需要将第一个送到的报文丢弃,并记录一个三元组信息。即可防范。

当正常用户发送的流量到达后,被丢弃,然后正常用户会触发重传行为,而第二个重传报文到达本地后,本地抗D 产品会匹配三元组信息,如果匹配成功,则流量通过。

该方式只能拦截部分流量;一般会将首包丢弃和源认证结合使用。

三元组 --- 源 IP 地址、源端口、协议

- 如果没有匹配三元组,认为是首包,则丢弃

- 如果匹配三元组,会计算与上一个报文的时间间隔。

- 如果在时间间隔内,则认为是正常的重传报文,则放通

- 如果在时间间隔外,则认为是首包,丢弃

TCP类攻击

SYN Flood攻击

利用三次握手机制发起攻击。发送大量的 SYN 报文,当服务器回复 SYN+ACK 后,不予理会 。导致服务器上存在大量的半连接。

- 源认证

- 工作过程

- 防火墙先对SYN报文进行统计,如果发现访问频率过高,则启动TCP源认证(源探测)功能

- 防火墙收到SYN报文后,会回复一个带有错误确认序列号的SYN+ACK报文。

- 如果防火墙能收到RST报文,则认为对端是真实客户端

- 如果未收到,则认为对端是一个虚假的源

- 如果是真实,则将真实源的IP地址加入白名单,在老化之前,都认为是合法的。

- 源认证只会做一次,通过后,立即加入到白名单,后续不再做验证。

- 一般情况下,会将源认证和首包丢弃功能一起使用。

- 工作过程

- TCP代理

- 代理 --- 在源和目标之间增加一台设备,两者的数据转发全部依靠该设备进行。

- 工作过程

- 防火墙先对SYN报文进行统计,如果发现访问频率过高,则启动TCP代理功能

- 收到SYN报文后,FW会代替服务器回应SYN+ACK报文。

- 如果收到的ACK报文,则认为是正常的连接

- 如果没有收到ACK报文,则认为是虚假的连接

- 如果是正常的连接,则防火墙会代替客户与服务器建立TCP三次握手。

- FW 会对每一个 SYN 报文进行回复。 FW 资源消耗过多 。

- TCP 代理,只能应用在报文来回路径一致的场景中 。

UDP类攻击

UDP Flood攻击

属于带宽类攻击,攻击者通过僵尸网络向目标服务器发起大量的UDP 报文,且每个 UDP 报文都是大包,速率非常快。

- 消耗网络带宽资源,造成链路拥塞。

- 大量变源端口的UDP报文会导致依靠会话转发的网络设备宕机。

防御方式:

- 限流

[FW]firewall defend udp-flood base-session max-rate 10 --- 基于会话的限流方式

- UDP 指纹学习

- 通过分析客户端发送的UDP 报文的载荷部分,是否存在大量的一致信息,来判断报文是否异常。

- 访问对去往服务器的UDP 报文进行指纹学习 ---> 对比相同特征。如果同一个特征频繁的出现, 则会被学习为指纹 。

-