各省市信息化项目管理办法中的网络安全等级保护如何规定的?

政务信息化项目的网络安全及等级保护是守护政务数据安全、保障系统稳定运行、维护政务服务公信力的核心支撑。本文基于国家及各省市政务信息化项目管理办法,以“审批-实施-验收-运行”全生命周期为脉络,聚焦网络安全及等级保护相关规定,梳理共性要求与差异化细节,为项目安全管理提供指引。

各省市信息化项目管理办法中的网络安全等级保护如何规定的?

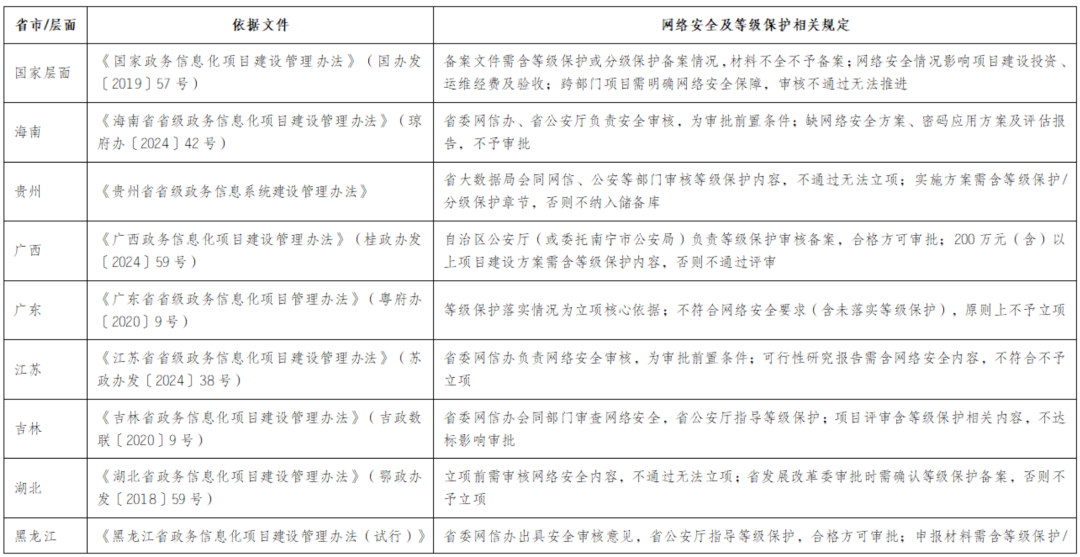

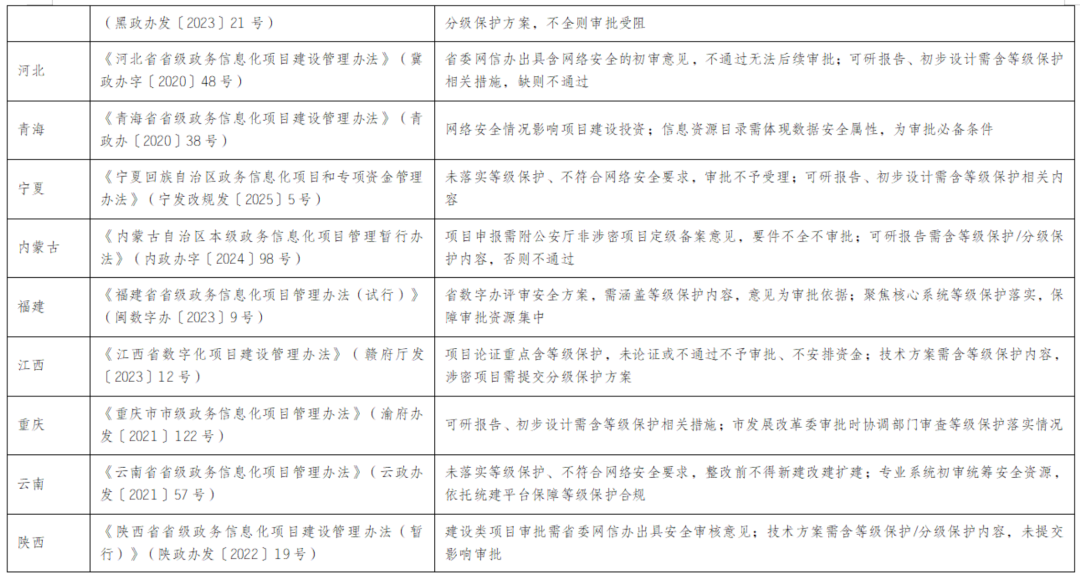

一、审批环节

审批环节围绕网络安全等级保护落地、防控源头风险构建管理体系,通过安全审核前置、明确等级保护材料要求、设定刚性否决情形三大举措筑牢安全基础。国家层面依据《国家政务信息化项目建设管理办法》(国办发〔2019〕57号)提供纲领性框架,要求备案文件含等级保护或分级保护备案情况,网络安全情况影响项目投资、运维经费及验收;多数省市在此基础上细化审核责任主体与等级保护执行标准,如海南(琼府办〔2024〕42号)、贵州和四川(川办发〔2025〕23号)明确网信、公安等部门协助审核等级保护内容,广西(桂政办发〔2024〕59号)由公安厅负责等级保护审核备案,200万元以上项目方案需含等级保护内容;安徽、山东、河南未单独列明网络安全及等级保护专项条款,需结合后续环节反向推导其隐含要求。不予审批的核心情形中,宁夏(宁发改规发〔2025〕5号)对未落实等级保护、不符合网络安全要求的项目直接不予受理,江西(赣府厅发〔2023〕12号)将等级保护纳入项目论证重点,未经论证或不通过的项目不予审批且不安排资金。具体的各省市信息化项目管理办法中的网络安全等级保护在审批环节的相关规定如下:

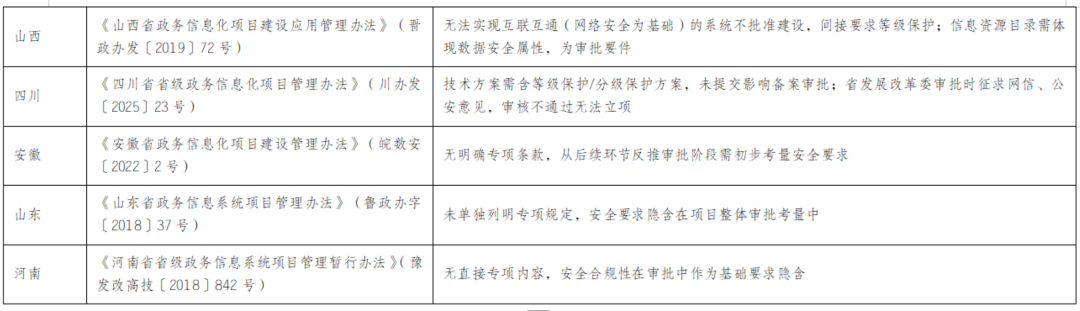

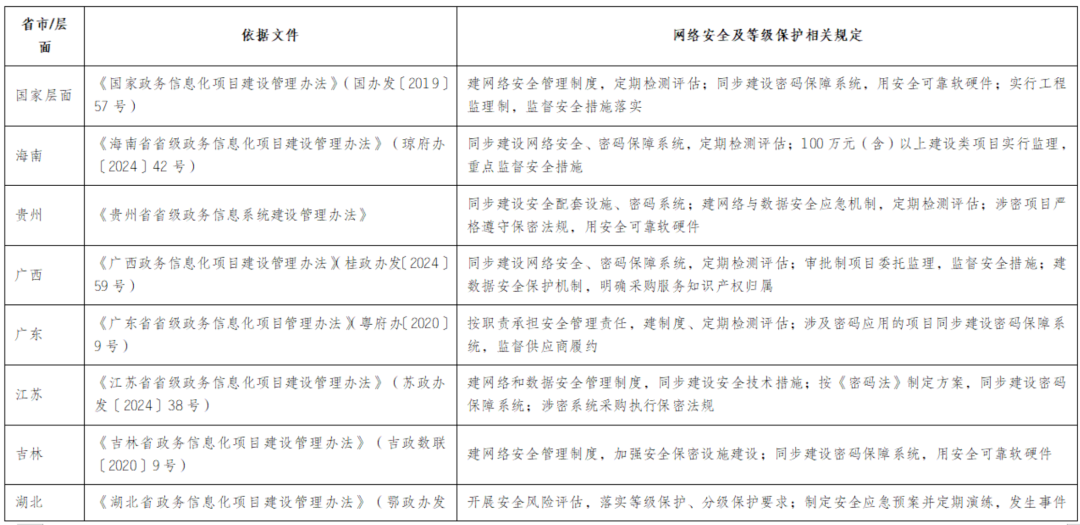

二、实施环节

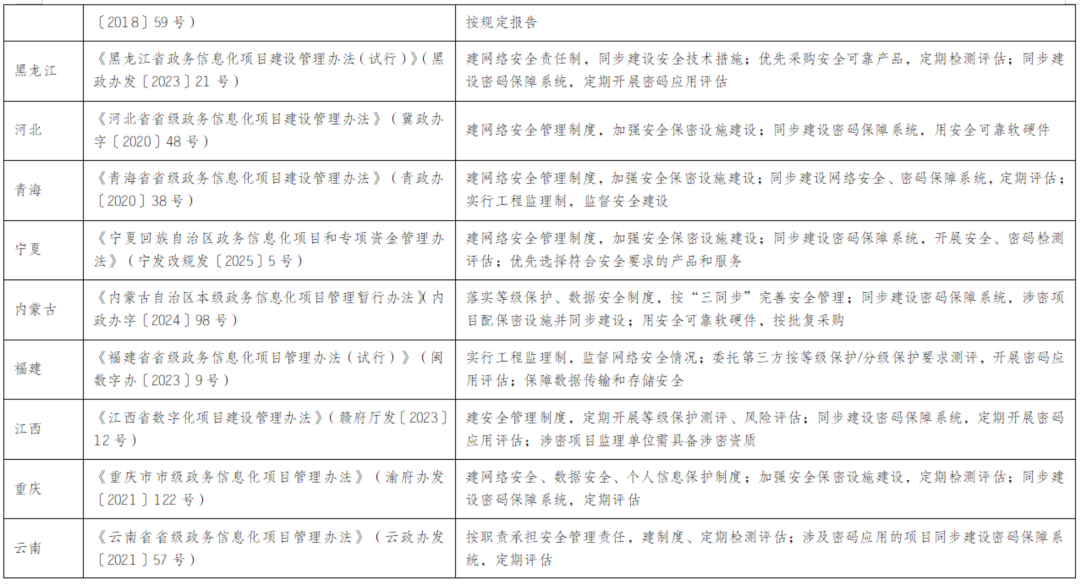

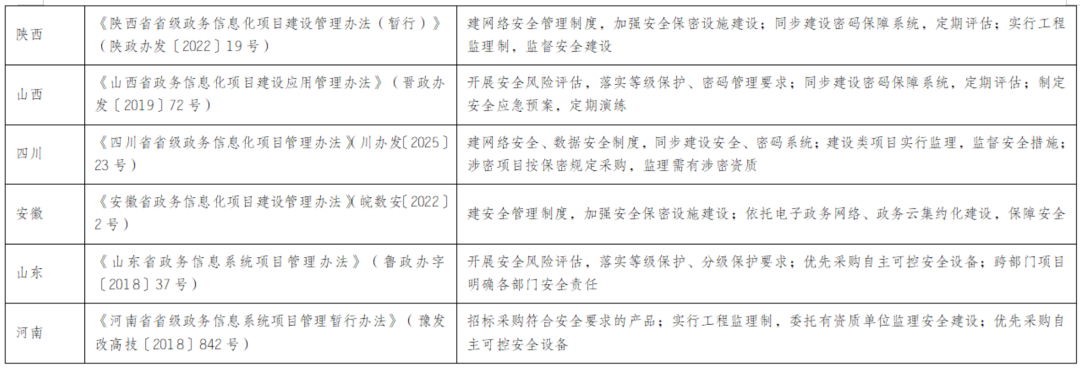

实施环节以“同步规划、同步建设、同步运行”的“三同步”原则为核心,围绕网络安全等级保护要求,通过工程监理、采购规范、应急机制三大手段保障安全措施落地。国家层面依据《国家政务信息化项目建设管理办法》(国办发〔2019〕57号)明确基础要求,规定需建立网络安全管理制度、同步建设密码保障系统、实行工程监理制监督安全措施;各省市结合项目规模、涉密需求细化等级保护执行标准,如海南(琼府办〔2024〕42号)要求100万元以上建设类项目实行监理并重点监督等级保护相关安全措施,内蒙古(内政办字〔2024〕98号)强调涉密项目需按保密标准配备设施并同步落实等级保护要求;应急机制建设上,湖北(鄂政办发〔2018〕59号)、山西(晋政办发〔2019〕72号)等要求制定安全应急预案并定期演练,确保等级保护措施在突发情况下有效运转。具体的各省市信息化项目管理办法中的网络安全等级保护在实施环节的相关规定如下:

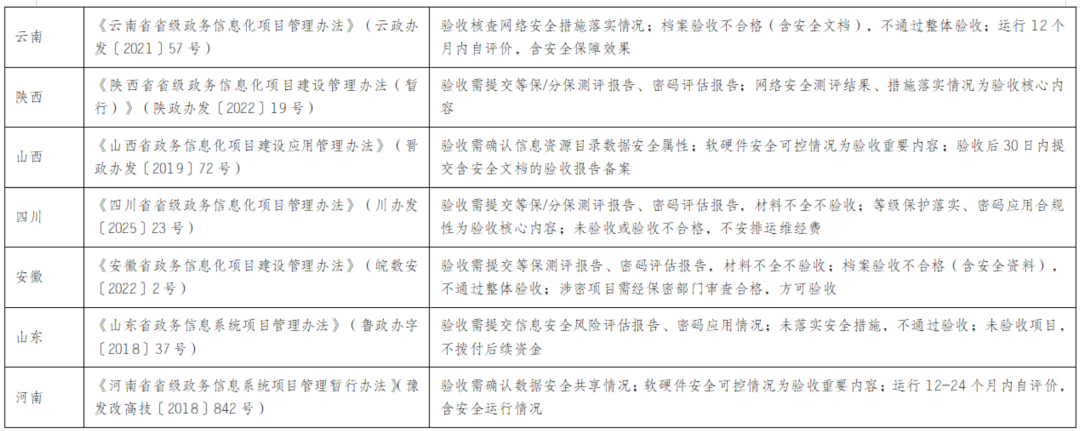

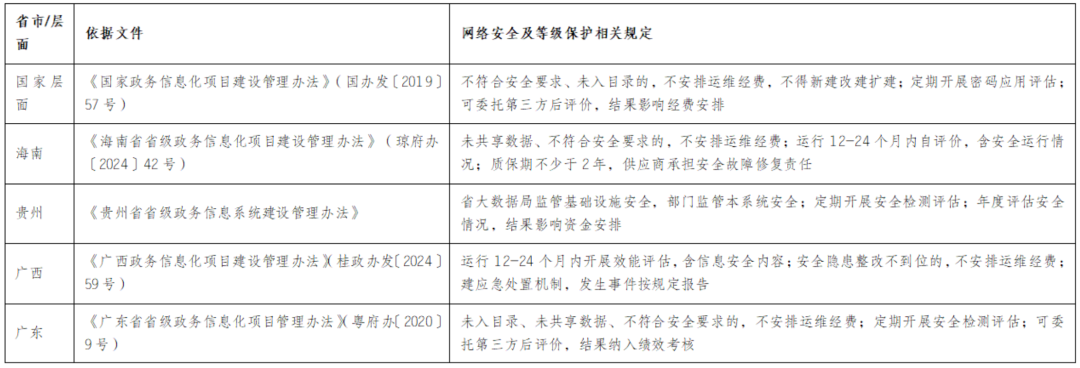

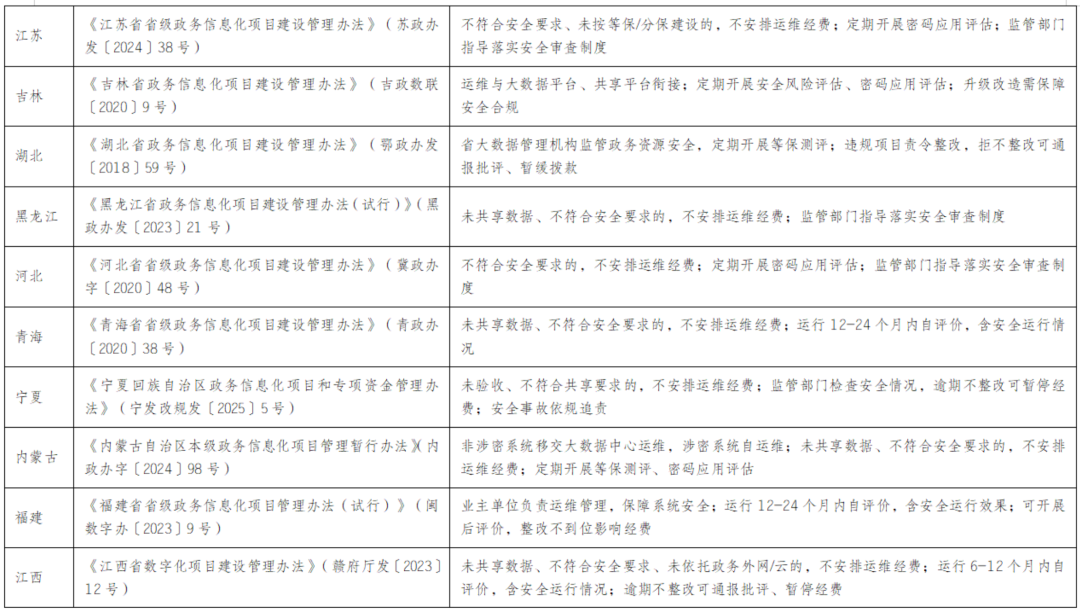

三、验收环节

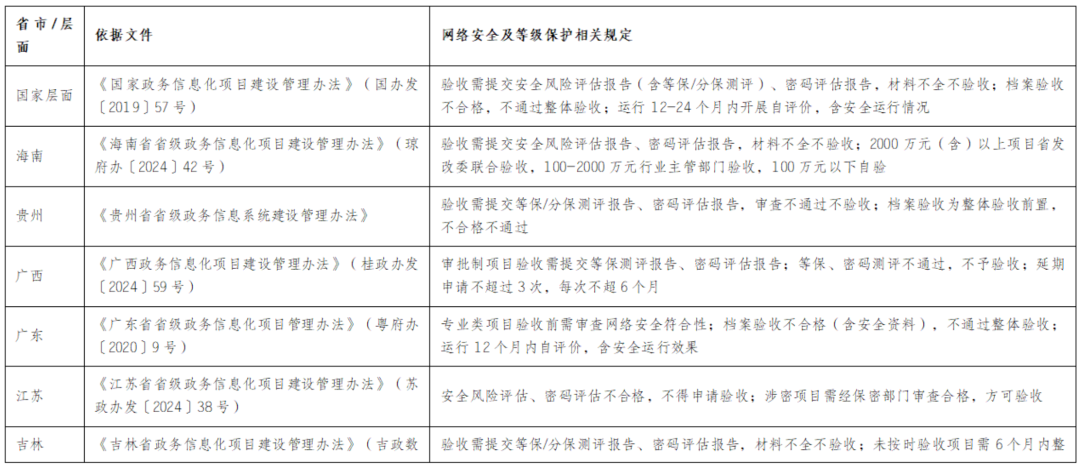

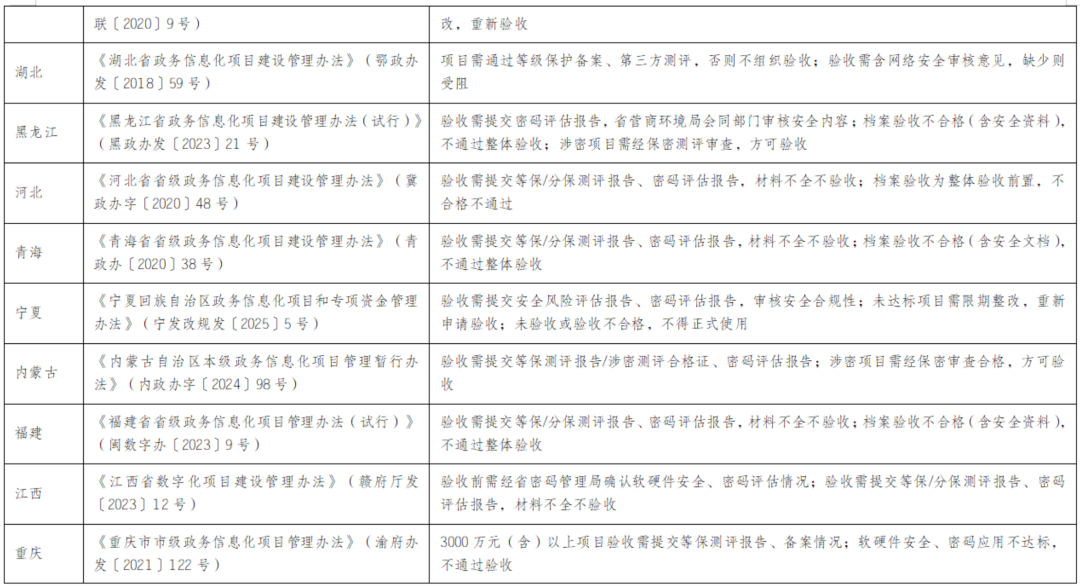

验收环节围绕网络安全等级保护达标核验,通过“测评报告刚性化、档案验收前置化、涉密审查专项化”的方式,确保项目安全建设符合要求。国家层面依据《国家政务信息化项目建设管理办法》(国办发〔2019〕57号)统一验收标准,规定验收需提交含等级保护或分级保护测评的安全风险评估报告,档案验收不合格则整体验收不通过;各省市根据项目投资规模细化等级保护验收规则,如重庆(渝府办发〔2021〕122号)要求3000万元以上项目提交等级保护测评报告及备案情况,广西(桂政办发〔2024〕59号)、福建(闽数字办〔2023〕9号)明确非涉密项目需提交等级保护测评报告、涉密项目需提交安全保密测评报告;档案验收方面,贵州将档案验收作为整体验收前置条件,江西(赣府厅发〔2023〕12号)要求验收前需经省密码管理局确认软硬件安全及等级保护相关评估情况,未通过则无法推进验收。具体的各省市信息化项目管理办法中的网络安全等级保护在验收环节的相关规定如下:

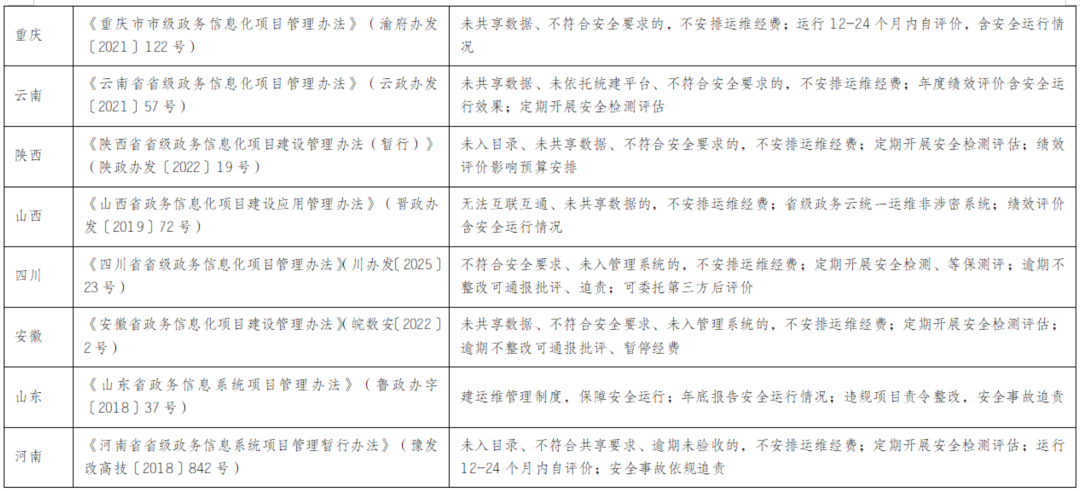

四、运行环节

运行环节围绕网络安全等级保护长效监管,通过“运维经费强约束、定期测评常态化、多部门监管协同化”的管理模式,保障项目长期安全稳定运行。国家层面依据《国家政务信息化项目建设管理办法》(国办发〔2019〕57号)明确约束规则,规定不符合安全要求、未落实等级保护的项目不安排运维经费;各省市进一步细化等级保护相关管理措施,如运维经费约束上,江西(赣府厅发〔2023〕12号)额外将“未依托政务外网和政务云承载(影响等级保护合规性)”列为不安排经费情形,云南(云政办发〔2021〕57号)、陕西(陕政办发〔2022〕19号)明确未落实等级保护、不符合安全要求的项目不拨付运维资金;定期测评方面,多数省市要求项目运行12-24个月内开展含等级保护内容的自评价,江西缩短至6-12个月以强化动态监管;运维模式上,内蒙古(内政办字〔2024〕98号)将非涉密系统移交大数据中心统一运维以保障等级保护一致性,山西要求非涉密系统迁移至省级政务云实现安全集中管理。具体的各省市信息化项目管理办法中的网络安全等级保护在运行环节的相关规定如下:

国家及各省市规定以“全流程闭环管理(审批-实施-验收-运行)、安全合规挂钩核心利益(经费、立项、验收)、国家定纲领+地方细化”为核心特征,形成逻辑严密的网络安全及等级保护管理体系,为政务信息化项目安全建设提供明确指引。