企业级实战之Iptables防火墙案例分析

Iptables防火墙案例分析

前提

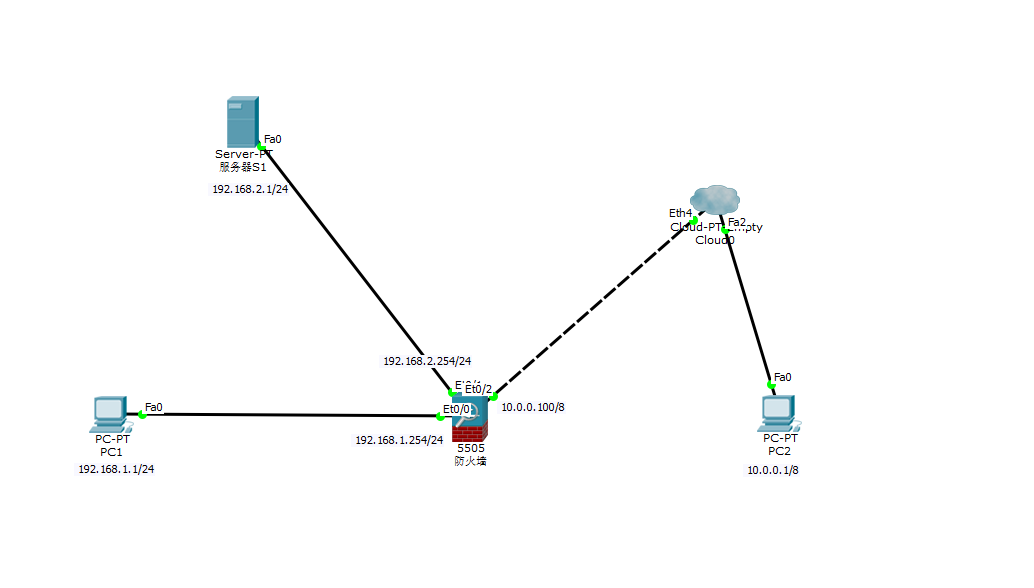

使用虚拟机准备,模拟图如下

准备pc1(内部网络)

ip 192.168.1.1/24 网关192.168.1.254

关闭 NetworkManager、firewalld 服务

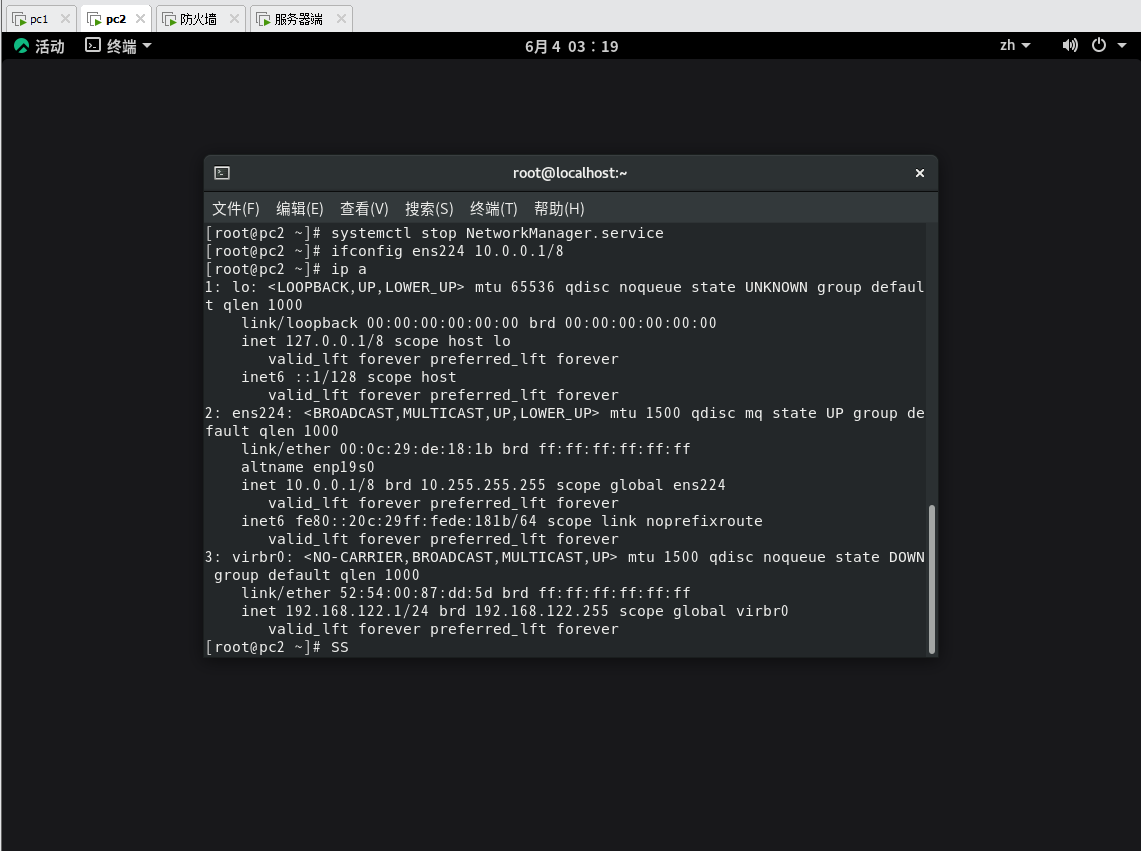

准备pc2(外部互联网)

ip 10.0.0.1/8

关闭 NetworkManager、firewalld 服务

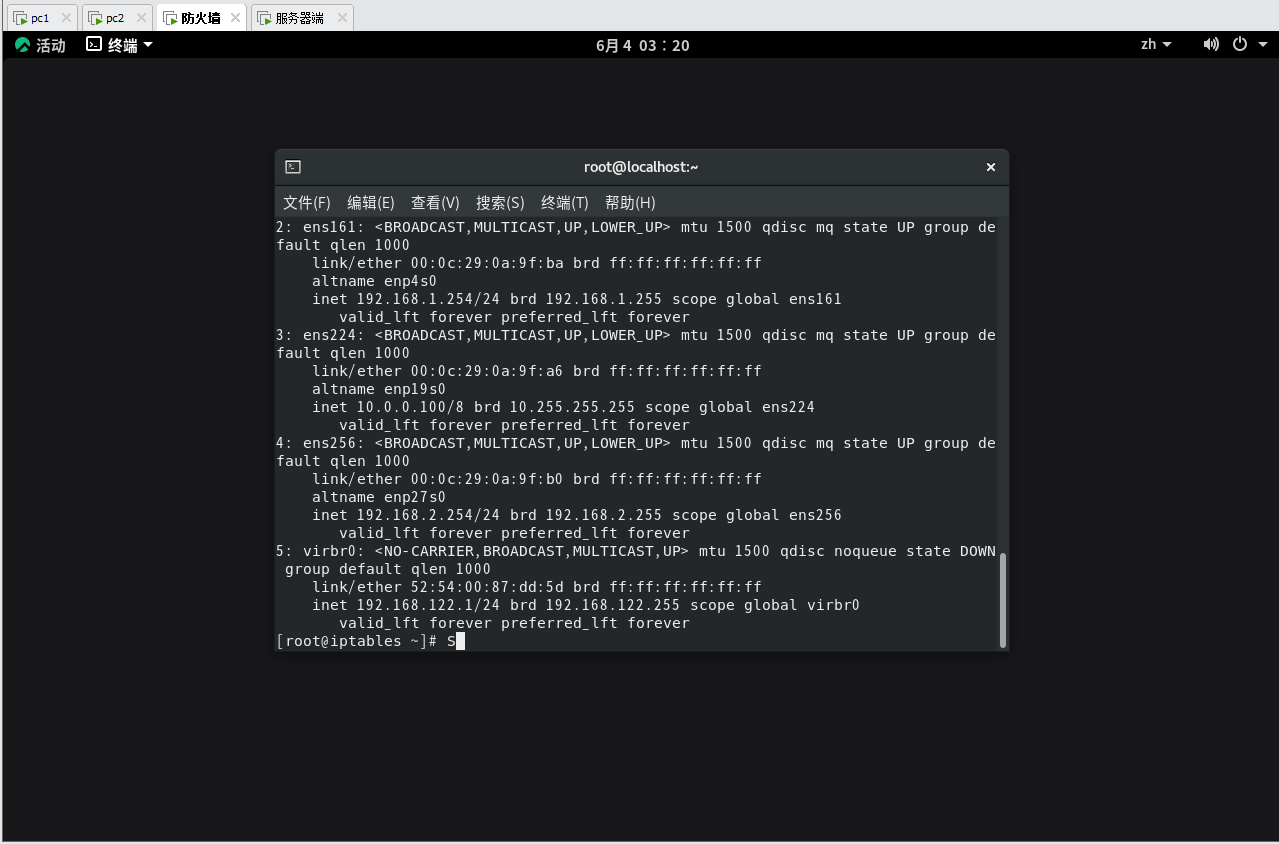

准备 防火墙

分别为三块网卡对应配置IP 192.168.1.254/24 192.168.2.254/24 10.0.0.100/8

开启路由功能

vim /etc/sysctl.conf

net.ipv4.ip_forward = 1

关闭 NetworkManager、firewalld 服务

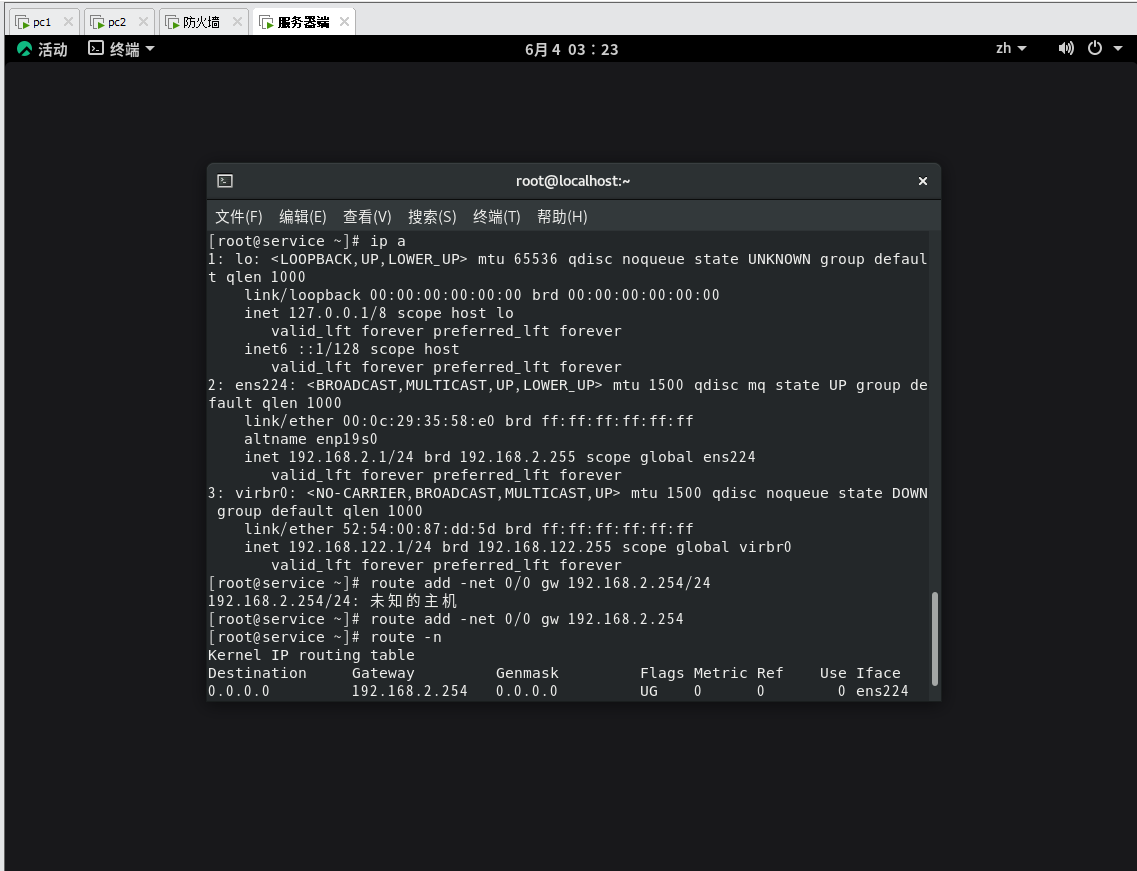

准备服务器端

IP 192.168.2.1/24 网关 192.168.2.254

关闭 NetworkManager、firewalld 服务

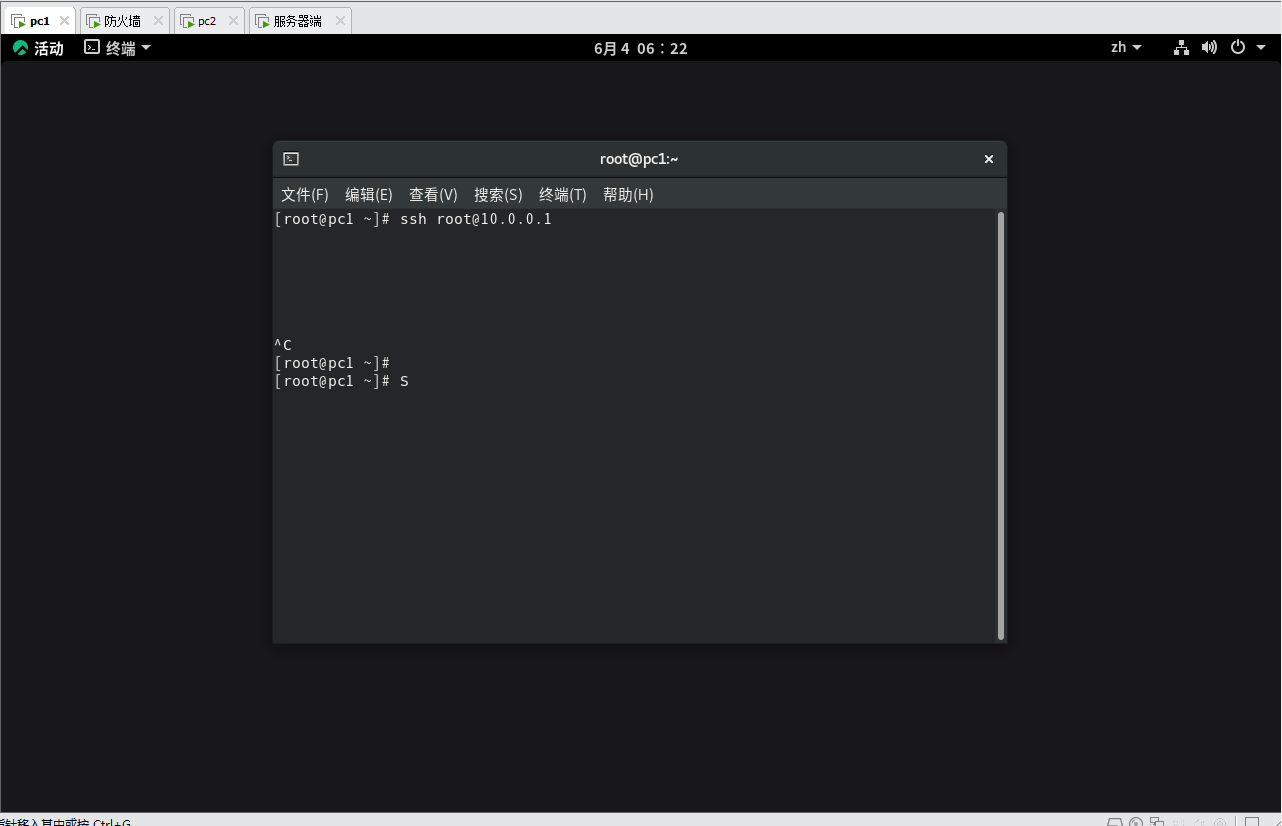

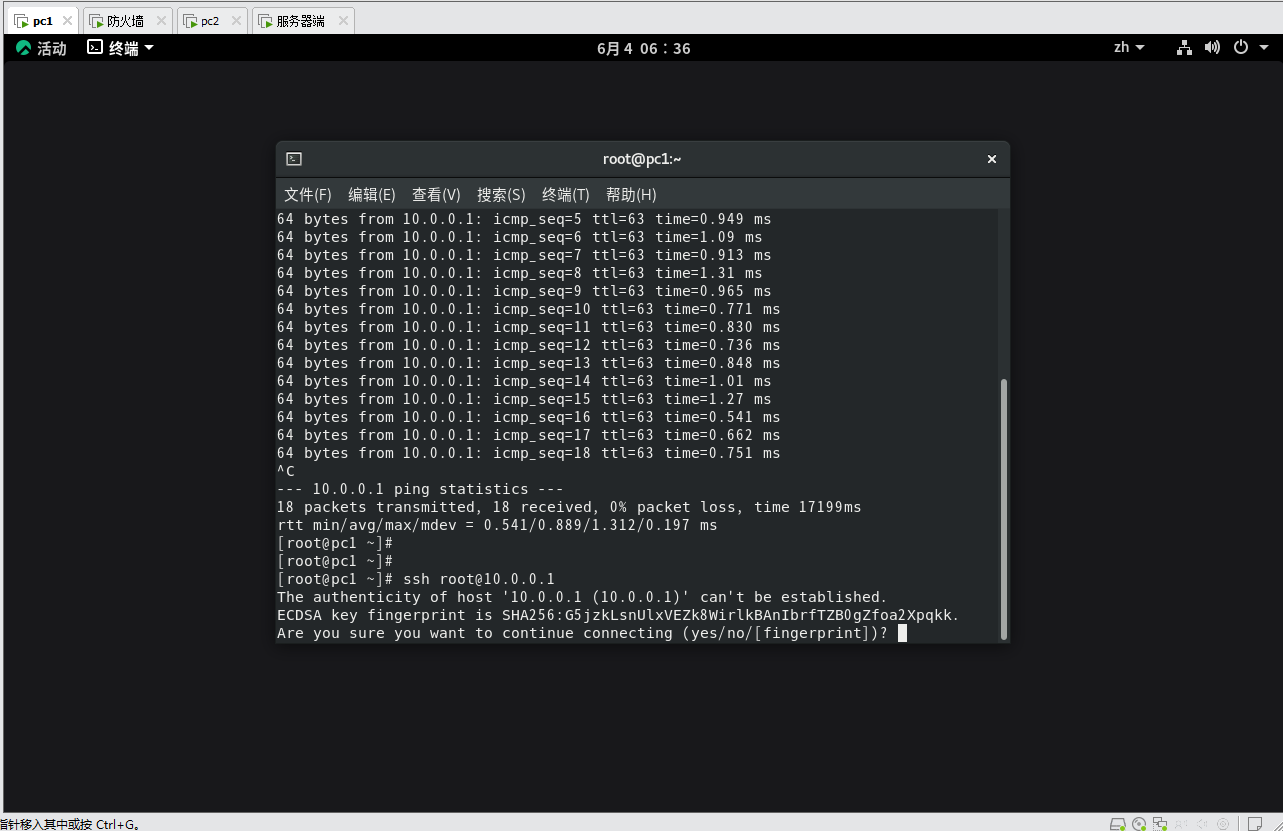

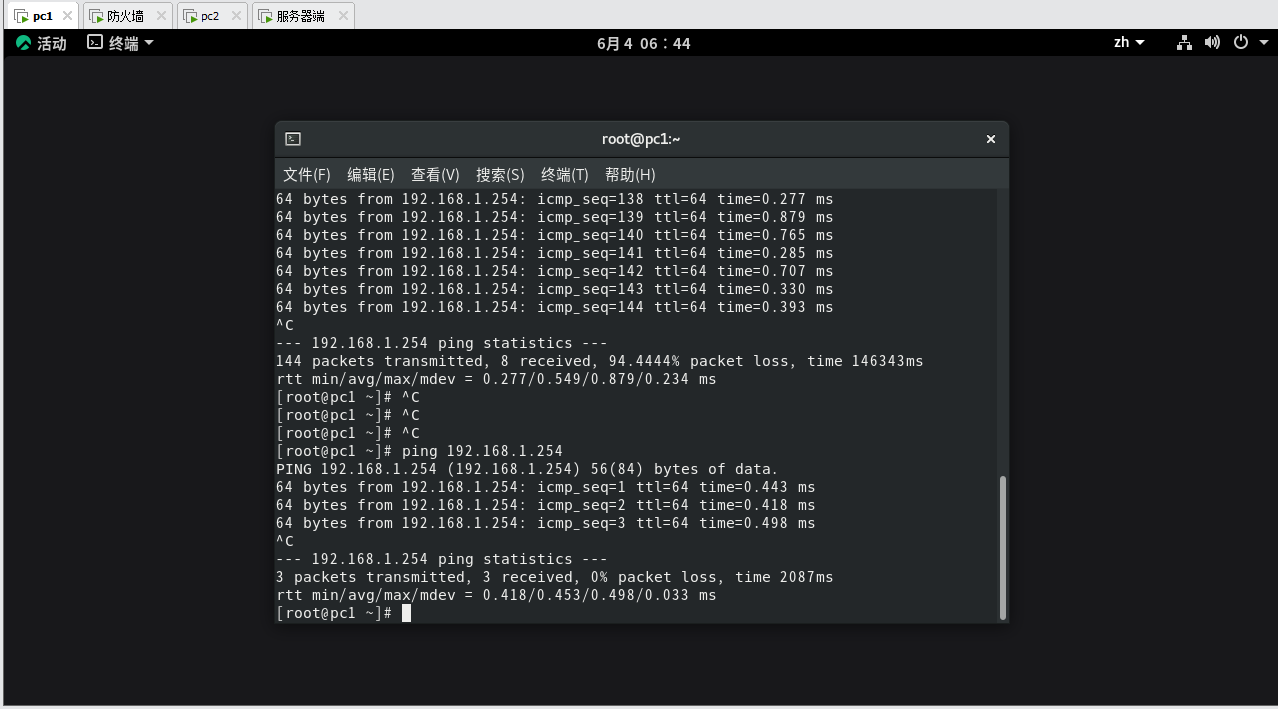

1、内部网络中的pc1采用SNAT访问外部互联网,但是无法ping到内部网关

pc1 ssh访问不了 pc2

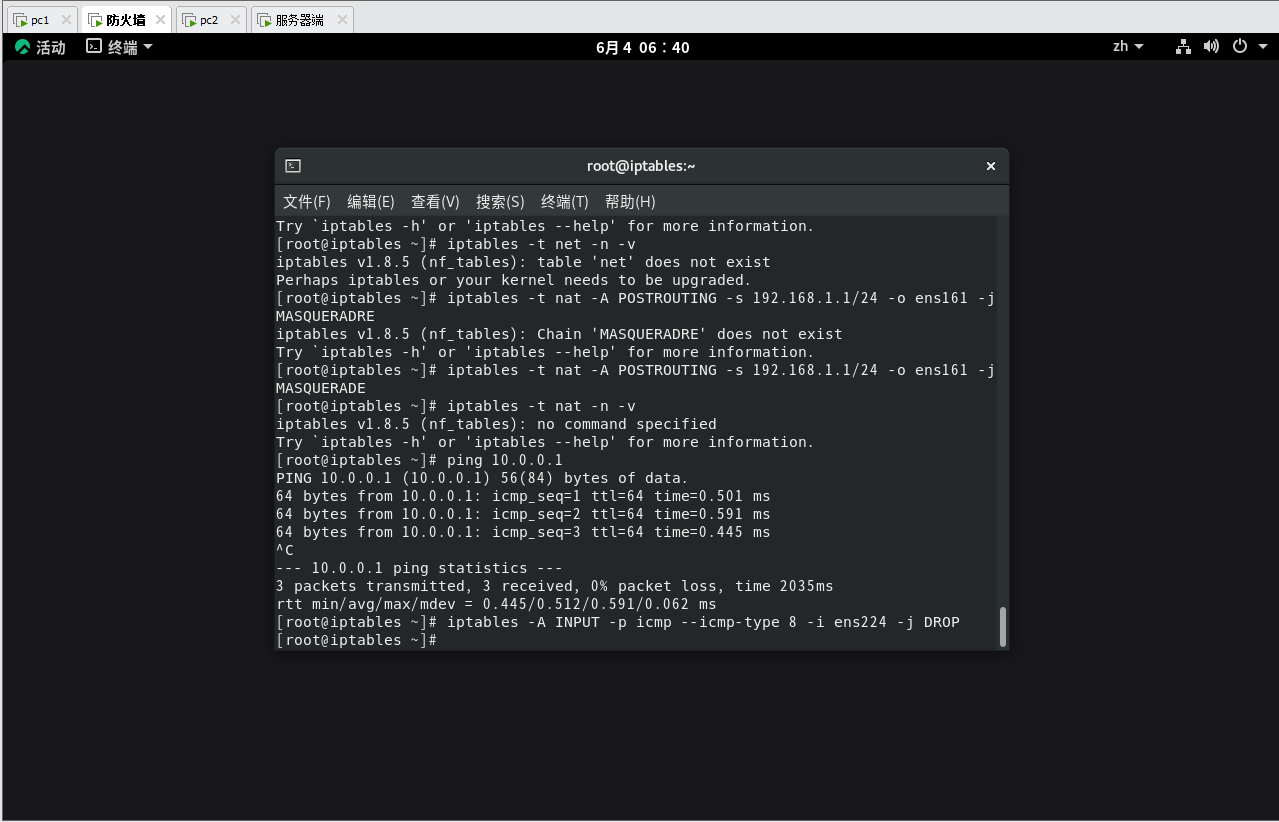

防火墙设置

[root@iptables ~]# iptables -t nat -A POSTROUTING -s 192.168.1.1/24 -o ens161 -jMASQUERADE

pc1可以访问外部网络(pc2)

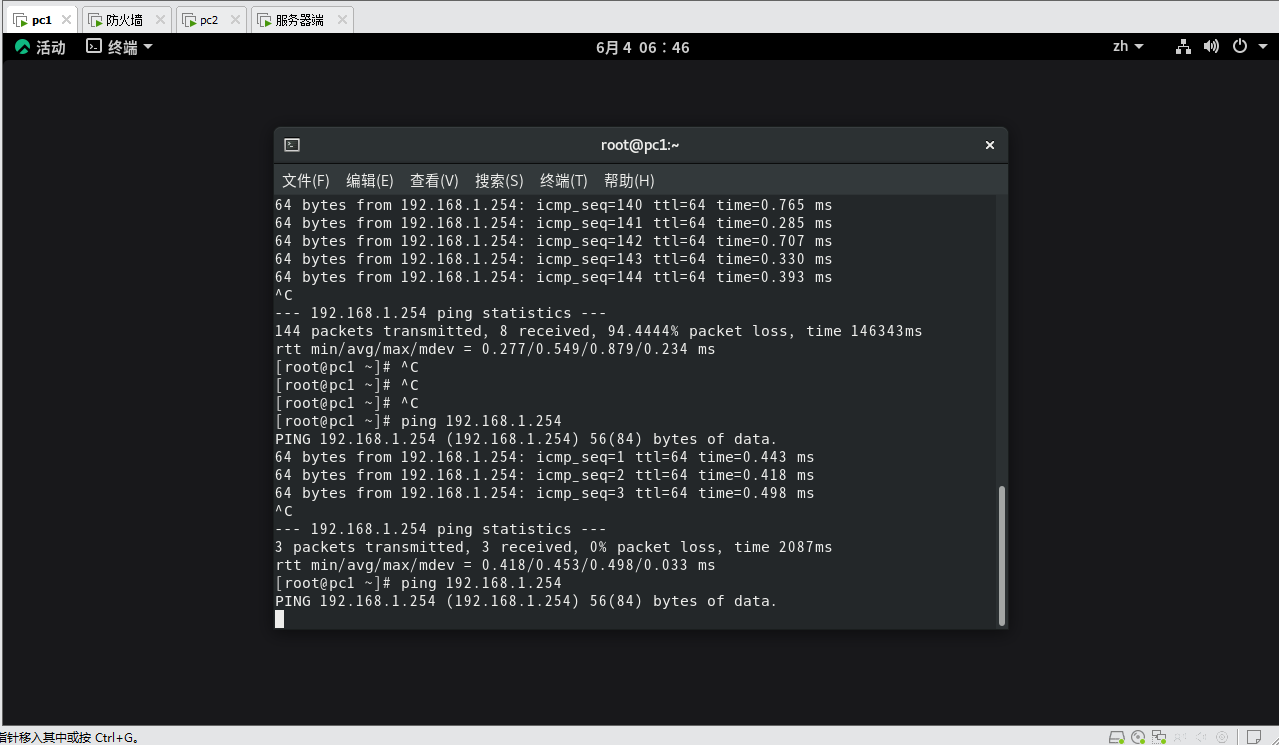

内网pc1 ping 内部网关

防火墙设置

[root@iptables ~]# iptables -A INPUT -p icmp --icmp-type 8 -i ens224 -j DROP

结果 pc1ping不到内部官网

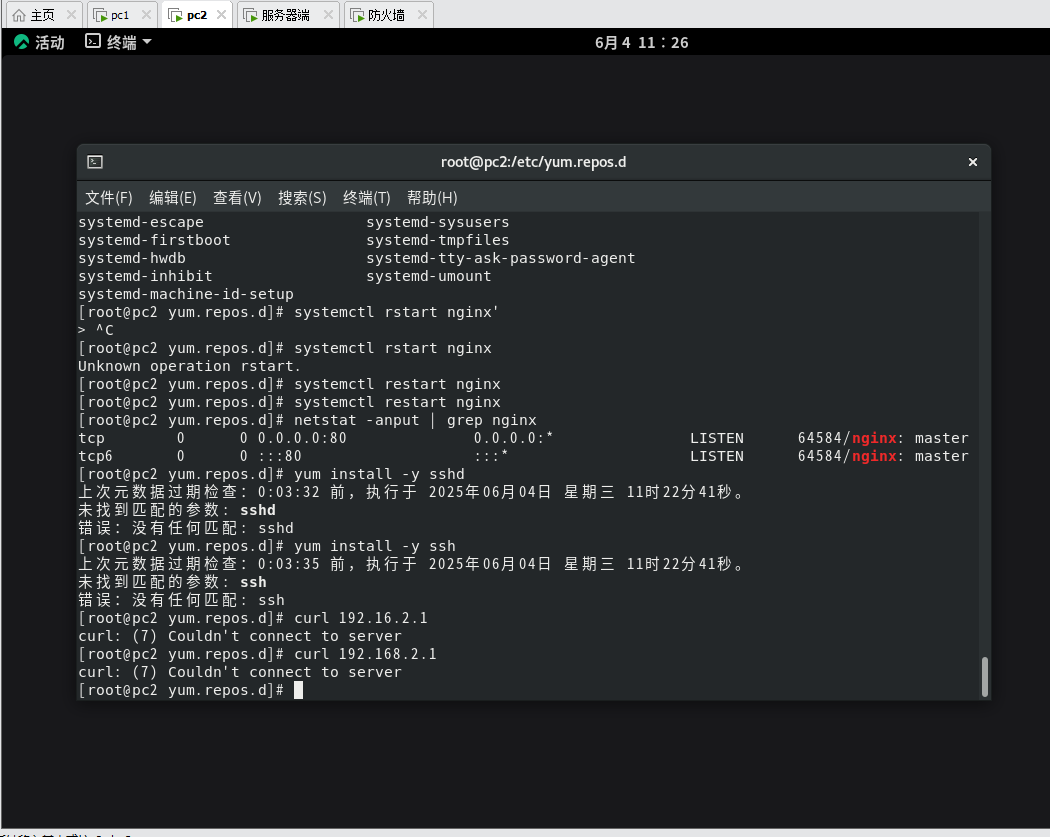

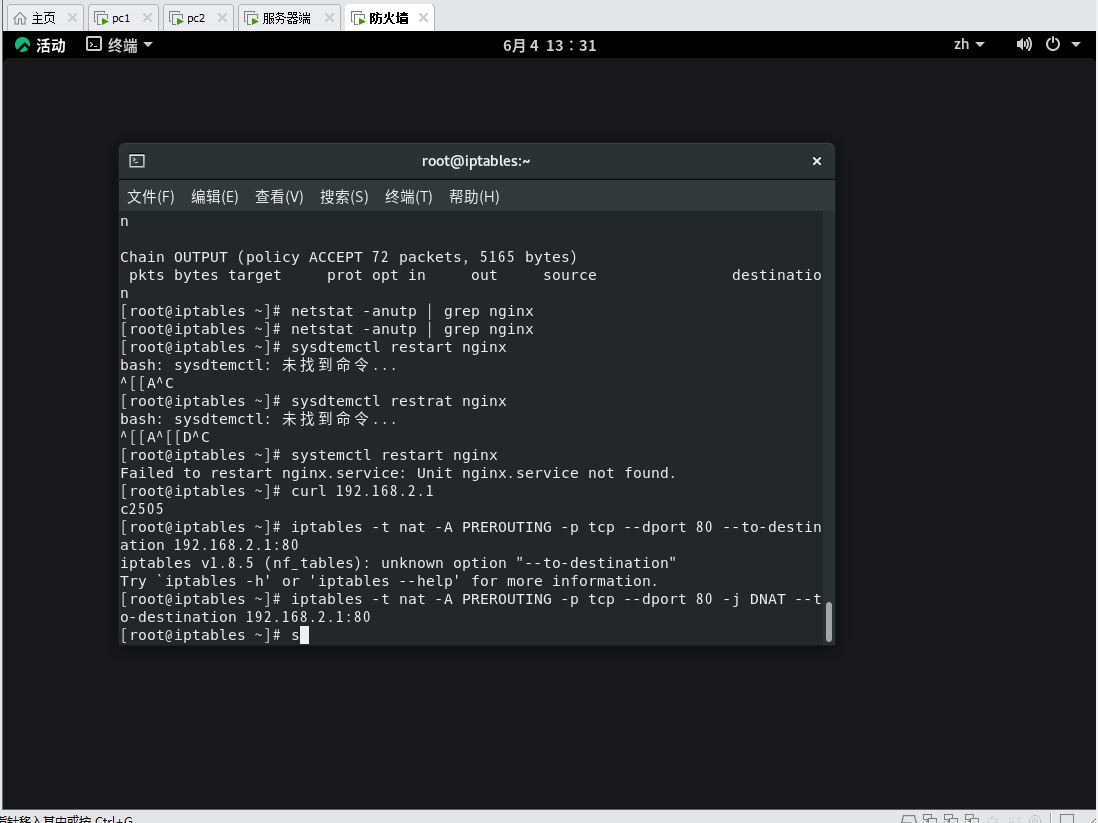

2、内部网络服务器s1通过DNAT发布服务到互联网

外部互联网与内部服务器s1无法访问

设置防火墙规则

[root@iptables ~]# iptables -t nat -A PREROUTING -p tcp --dport 80 -j DNAT --to-destination 192.168.2.1:80

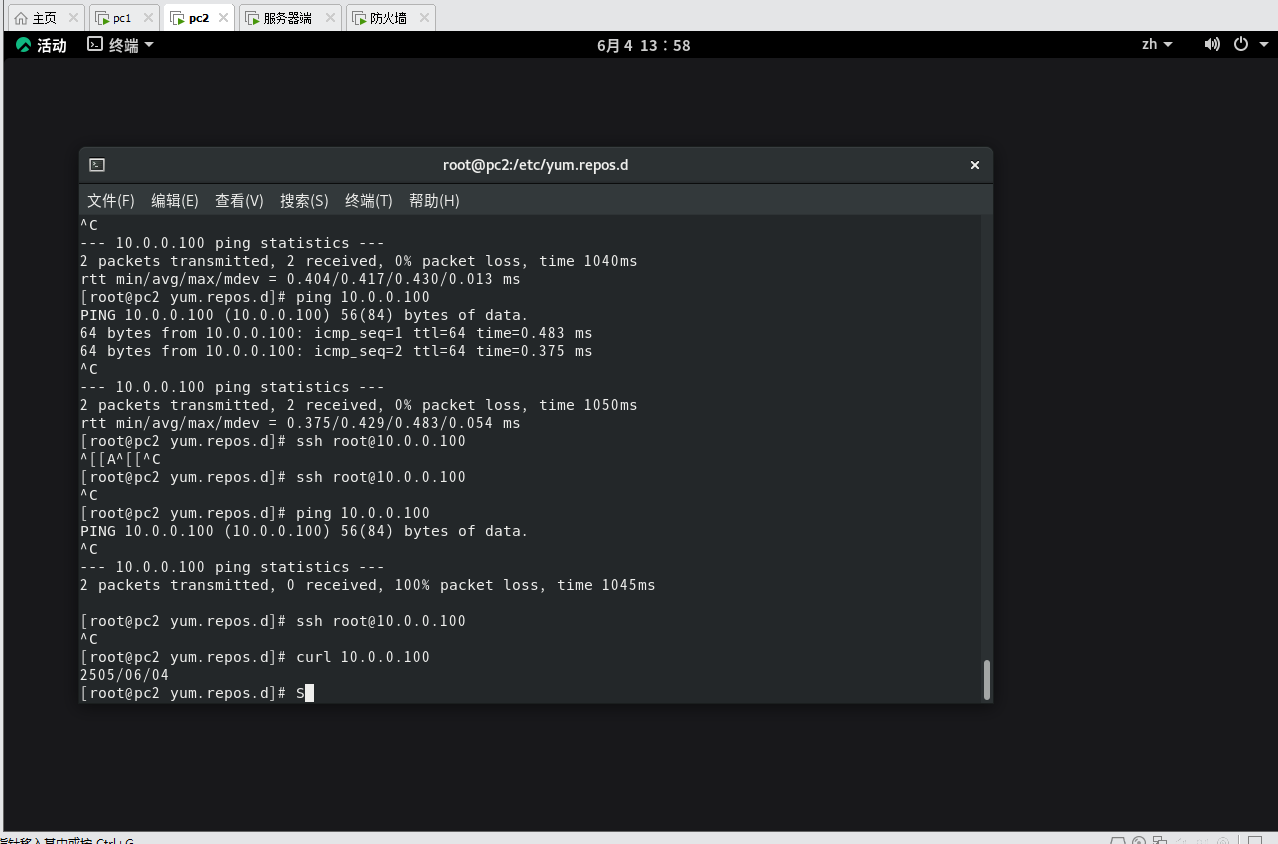

配置后

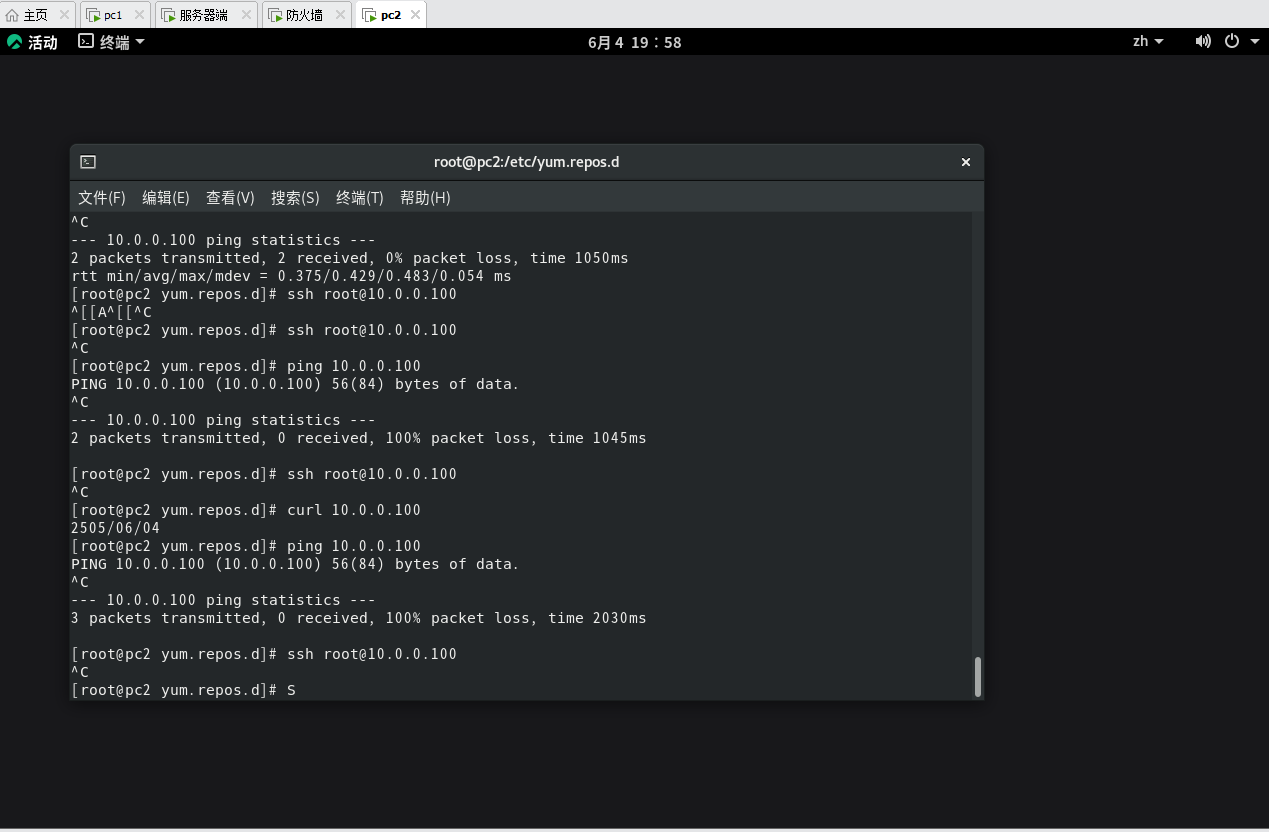

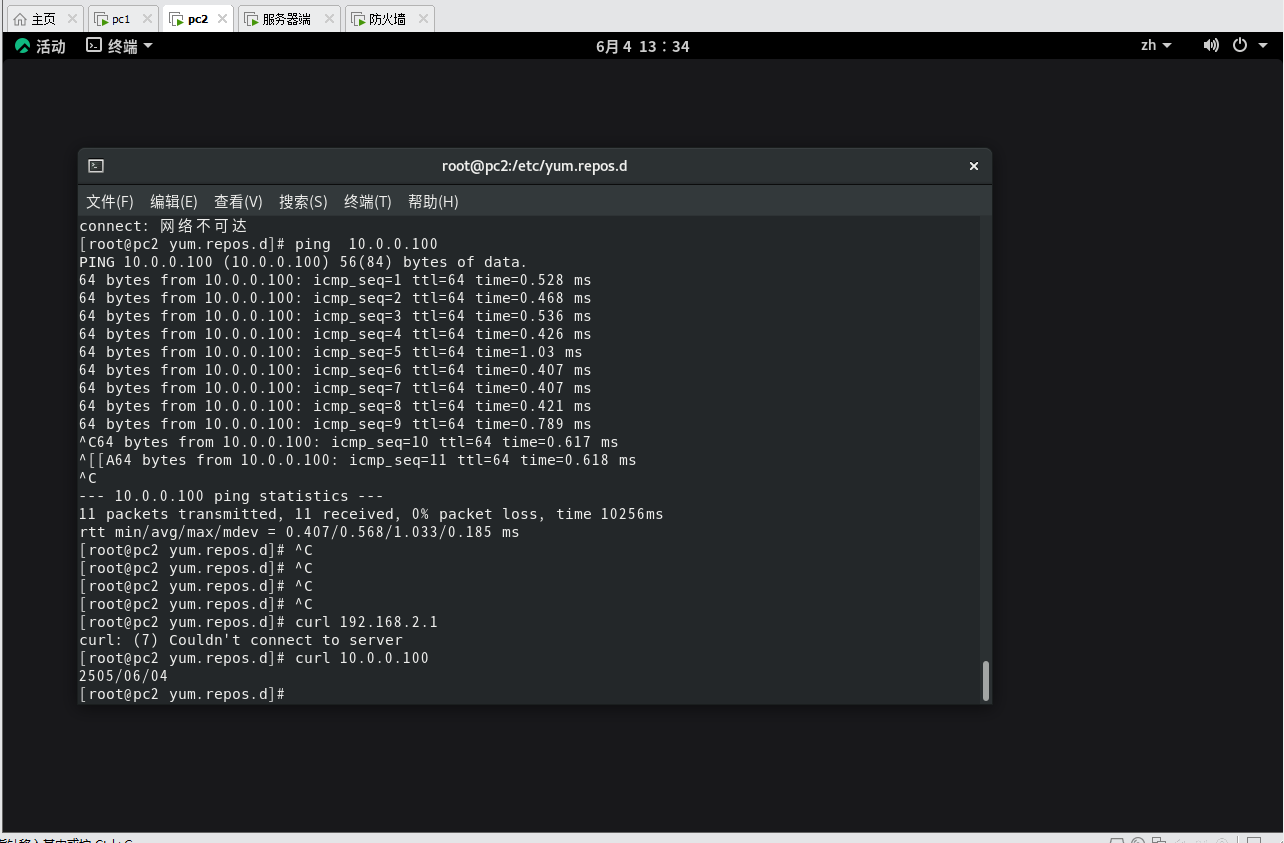

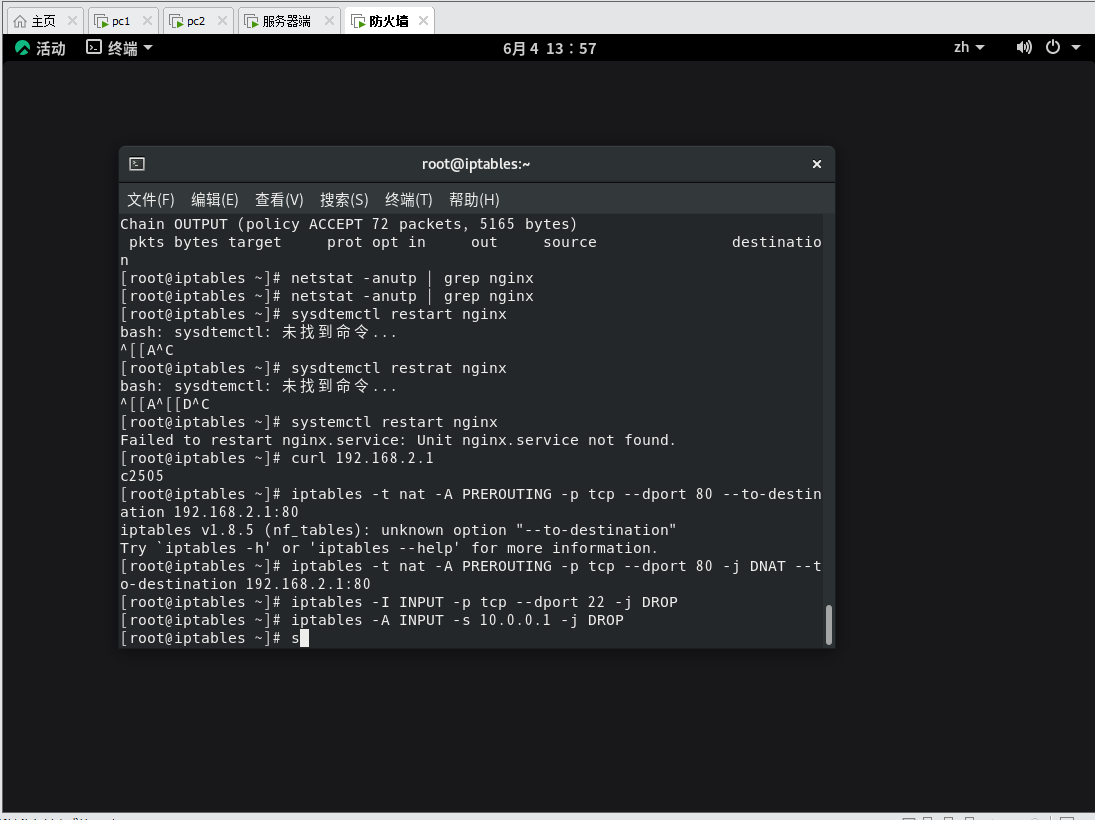

3、互联网主机pc2能够访问s1服务器,但是不能够进行ping和ssh连接防火墙

防火墙设置

[root@iptables ~]# iptables -t nat -A PREROUTING -p tcp --dport 80 -j DNAT --to-destination 192.168.2.1:80

[root@iptables ~]# iptables -I INPUT -p tcp --dport 22 -j DROP

[root@iptables ~]# iptables -A INPUT -s 10.0.0.1 -j DROP

外部网路pc2影响