fscan教程1-存活主机探测与端口扫描

实验目的

本实验主要介绍fscan工具信息收集功能,对同一网段的主机进行存活探测以及常见服务扫描。

技能增长

通过本次实验的学习,了解信息收集的过程,掌握fscan工具主机探测和端口扫描功能。

预备知识

fscan工具有哪些作用?

fscan是一款用go语言编写的开源工具,一款内网综合扫描工具,方便一键自动化、全方位漏扫扫描。工具支持主机存活探测、端口扫描、常见服务的爆破、ms17010、redis 批量写公钥、计划任务反弹 shell、读取 win 网卡信息、web 指纹识别、web 漏洞扫描、netbios 探测、域控识别等功能。

信息收集是什么?

信息收集是网络侦查的重要阶段之一,用于获取有关目标系统、网络或个人的信息。这个阶段的目标是收集足够的信息,以便为后续的渗透测试或攻击做准备。信息收集通常包括以下方面:

主动信息收集:主动信息收集是通过直接与目标进行互动来获得信息,例如查找网站、社交媒体、公开数据库等。

被动信息收集:被动信息收集是在不直接与目标互动的情况下获得信息,例如使用公开可用的数据、搜索引擎、WHOIS 查询等。

技术信息收集:技术信息收集涉及使用各种工具和技术来获取有关目标系统的信息,例如端口扫描、服务识别、操作系统检测等。

人员信息收集:人员信息收集是指收集与目标相关的个人信息,例如员工名单、联系信息、组织结构等。

信息收集是一项非常关键的活动,因为它为后续的渗透测试或攻击提供了有价值的情报,帮助攻击者更好地了解目标并制定更有效的攻击计划。然而,需要强调的是,在进行信息收集时,必须遵守法律和道德规范,确保操作符合法律要求并尊重隐私。

所需基础知识:

Windows操作系统基础;计算机网络;操作系统

实验环境

攻击机

系统类别:Windows7

IP地址:192.168.0.3

靶机

系统类别:Windows7

IP地址:192.168.0.4

实验步骤

进入靶机虚拟机,点击桌面cmd快捷方式

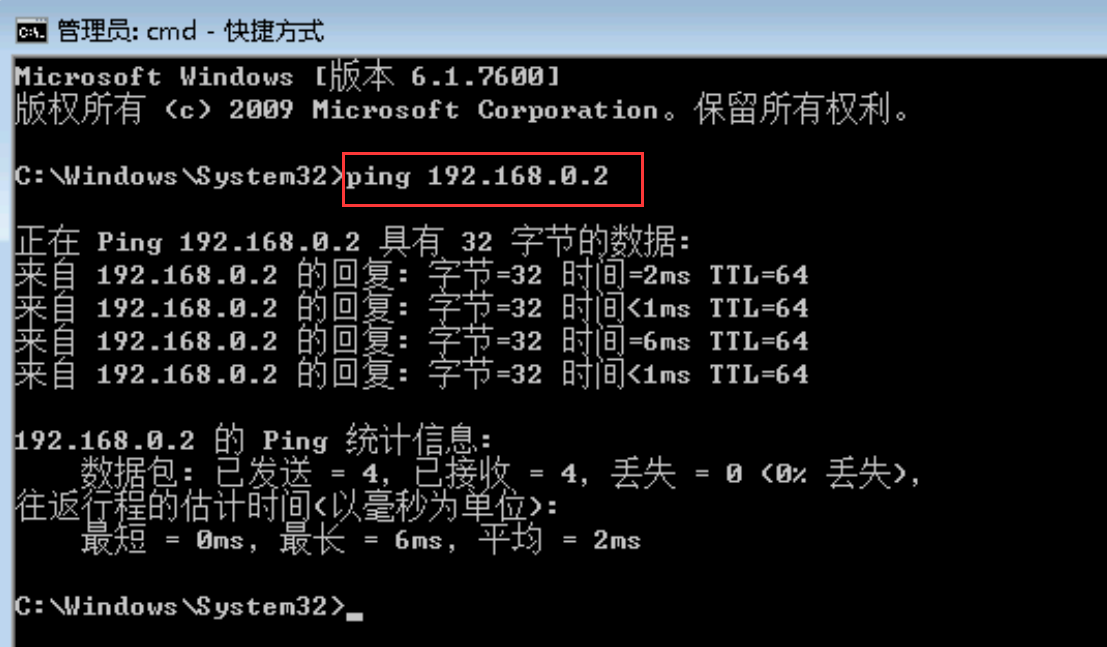

进入cmd命令程序后,利用ping命令分别检测与192.168.0.2和192.168.0.3的连通性靶机与192.168.0.2成功通信

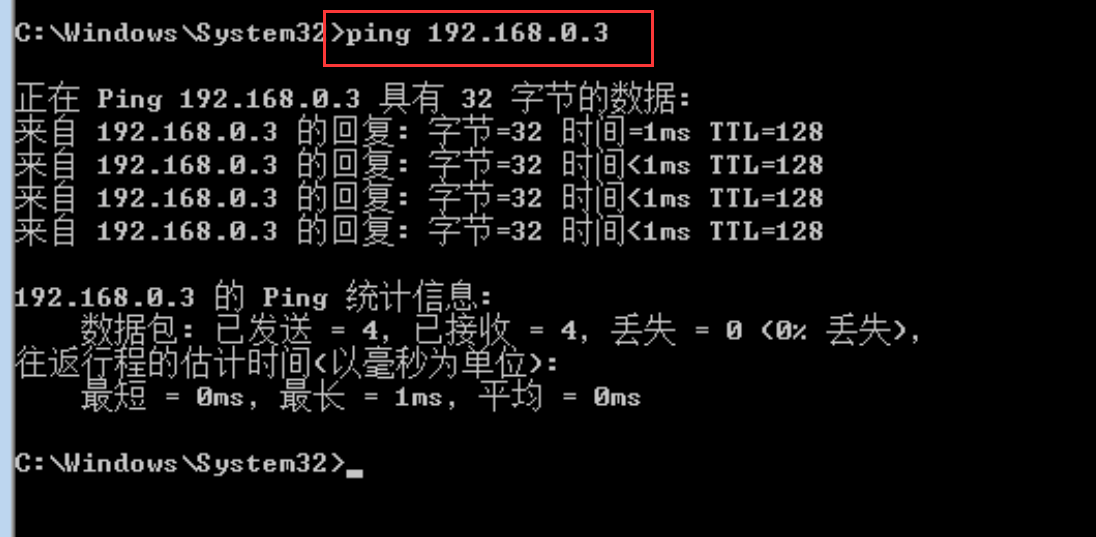

靶机与192.168.0.3成功通信

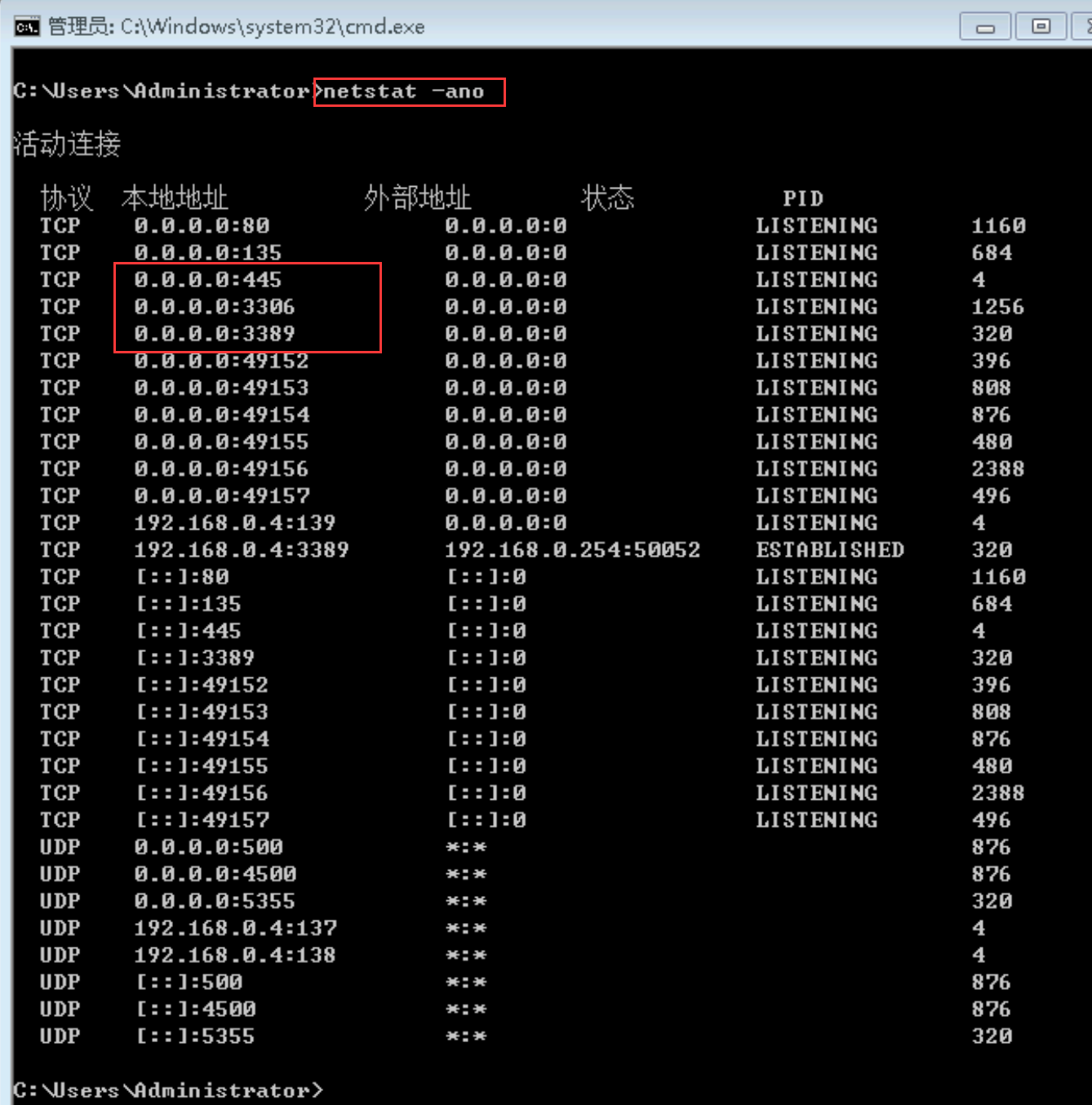

执行netstat -ano查看靶机开放的服务,发现445、3306和3389端口服务正常运行

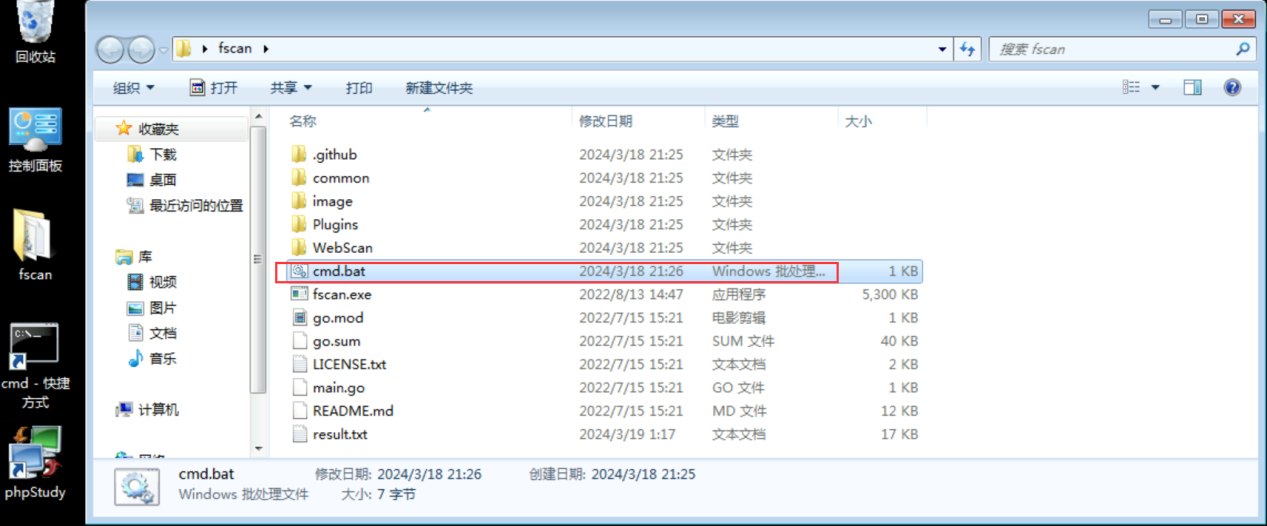

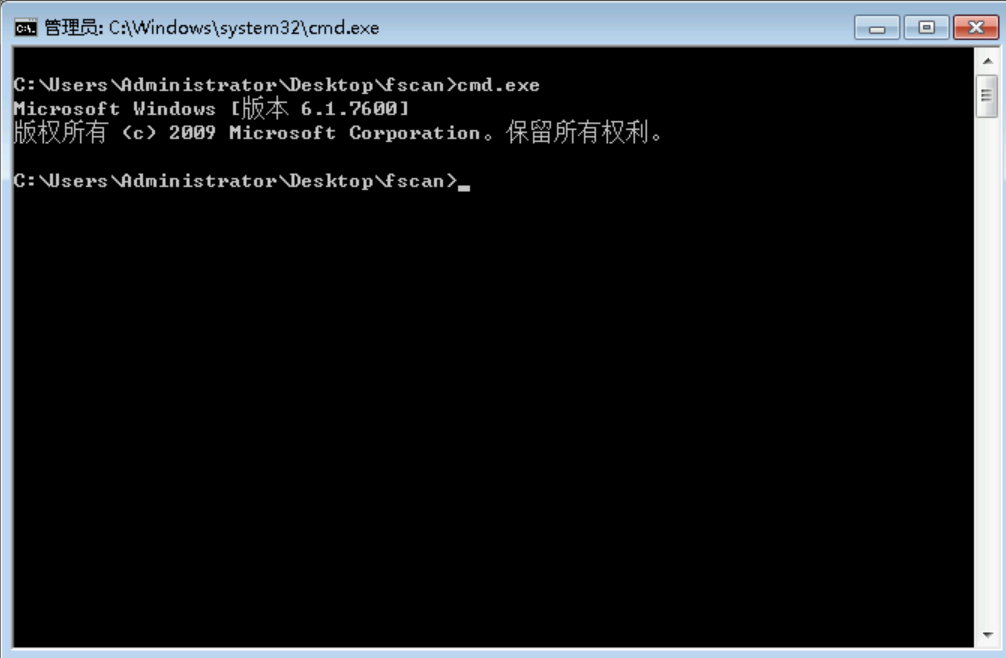

实验环境检测无误,切换到攻击机。点击桌面fscan文件夹,点击cmd.bat执行程序(bat脚本内容为cmd.exe)

通过脚本打开cmd命令终端,来到c:\users\administrator\desktop\fscan目录下

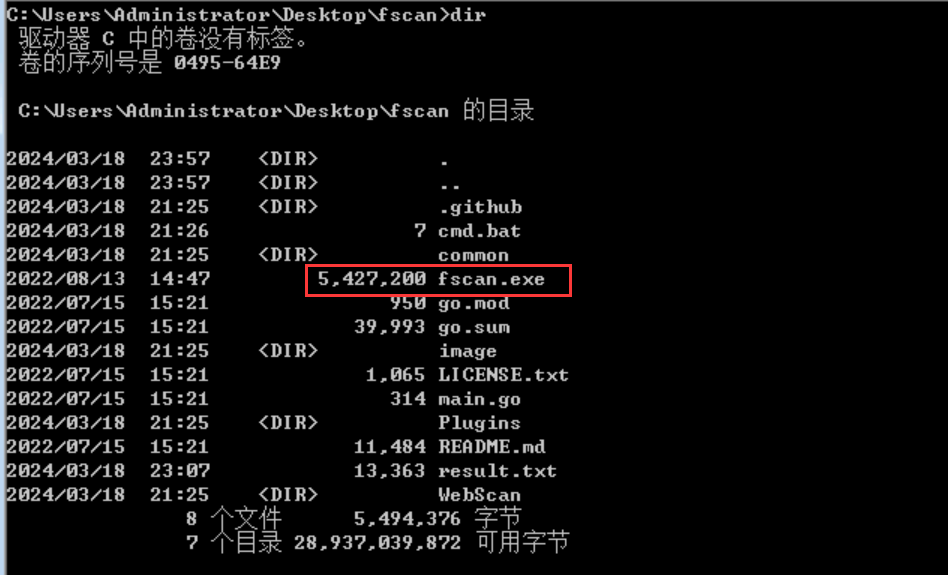

执行dir命令查看文件目录,发现工具包里面集成了go语言环境,fscan.exe是本实验中所用到的内网渗透工具

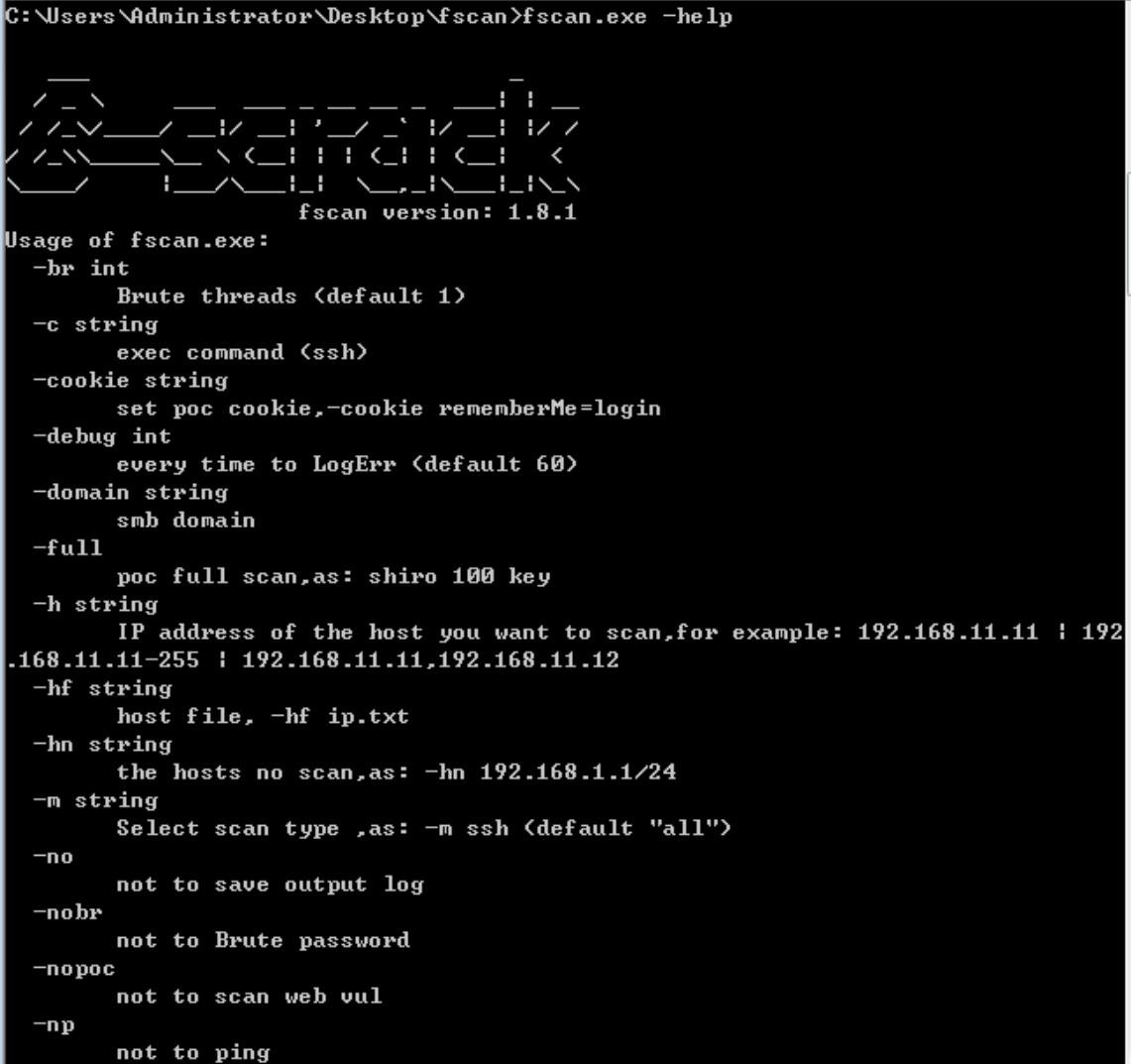

执行fscan.exe -help命令查看fscan工具的帮助信息,实验所用fscan工具的版本为1.8.1

常用参数解释

- -h string ---对目标进行全面扫描

- -m string ---设置扫描模式:-m ssh (default ”all”)

- -nobr ---跳过sql、ftp、ssh等密码爆破

- -nopoc ---跳过web poc扫描

- -np ---跳过存活探测

- -o string ---保存扫描结果(default:result.txt)

- -userf string ---指定爆破的用户名字典

- -pwdf string ---指定爆破的密码字典

- -proxy string ---设置代理,proxy http://127.0.0.1:8080

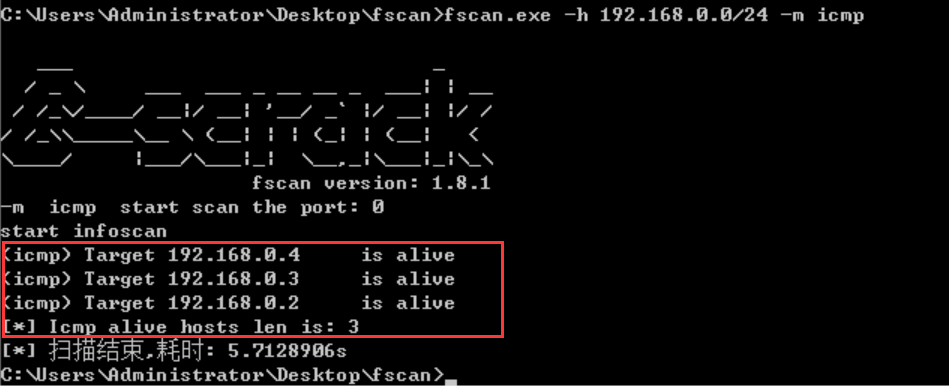

执行fscan.exe -h 192.168.0.0/24 -m icmp命令,利用ICMP协议对192.168.0.0/24c段进行主机存活扫描,-m icmp表示利用icmp协议进行网络诊断,扫描结束发现本网段有3台主机存活,分别为192.168.0.2,192.168.0.3和192.168.0.4(注意:192.168.0.2为网关)

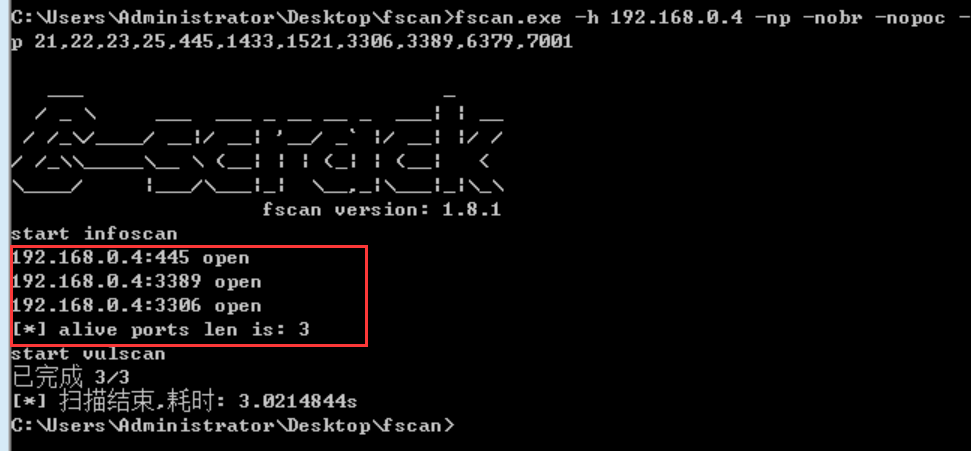

执行fscan.exe -h 192.168.0.4 -np -nobr -nopoc -p 21,22,23,25,445,1433,1521,3306,3389,6379,7001命令,对靶机常见高危服务进行端口扫描,-np表示跳过主机存活扫描,-nobr表示跳过爆破,-nopoc表示跳过web poc检测,跳过这些操作是为了减小流量,防止暴露,扫描结果发现靶机开放了文件共享服务、远程桌面服务和数据库服务。

特别声明:

此文章仅供参考,如用作非法交易造成一定损失或触犯法律,作者一概不负!!!!! 请勿用于非法途径,仅供参考。传送门 -----------> 《中华人民共和国网络安全法》