3DMAX脚本病毒Spy CA查杀方法

什么是Spy CA病毒?

Spy CA是一种新型病毒,可以与从在线资源或3D商店下载的第三方3D模型一起下载该病毒。

该病毒是一种Maxscript代码,写入对象的自定义属性,并在打开场景、合并模型或操纵对象时执行。

通过对带有该病毒的场景做逆向工程,发现该病毒脚本会影响以下内容:

1.打开场景时间长;

2.在系统中沿路径c:/Users/[User]/AppData/Local/创建不需要的文件

3.在对象中创建不需要的属性

4.向服务器发送有关唯一PC标识符的数据

5.通过覆盖3dsmax.ini中的设置禁用3Ds Max安全工具

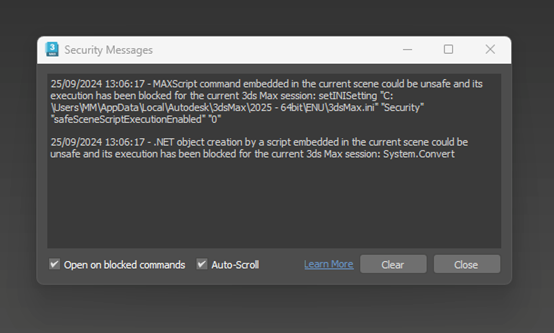

如果您正在使用安全工具,并看到如上图所示的消息,则表示您已被感染。

在3Ds Max 2024及更高版本中,脚本被阻止执行,但病毒代码仍保留在对象的自定义属性中。因此,存在将带有此病毒的场景或对象转移给没有保护的其他用户的风险。因此,代码可能会在未受保护的计算机上执行,所以建议使用Prune Scene查杀!

病毒是如何工作的?

病毒在系统文件中创建了一个mac.dat文件,其中包含要发送到服务器的信息。通常会在那里写一个唯一的标识符。

c:/Users/[User]/AppData/Local/com/mac.dat个人数据被发送:MAC地址、唯一标识符和其他信息到远程服务器。

该病毒还试图通过覆盖3dsmax.ini中的设置来完全禁用3Ds Max安全工具!

目前,这就是病毒的所有行为。但是,对于大量具有类似自定义属性的对象,场景在启动或操纵对象时会显著减慢。

如何检测间谍病毒Spy CA?

有几种方法可以检测这种病毒:

1.启用安全工具后,您将看到一条消息(本文开头的屏幕截图)。

2.安装Prune Scene后,您将收到此病毒已被删除的通知。

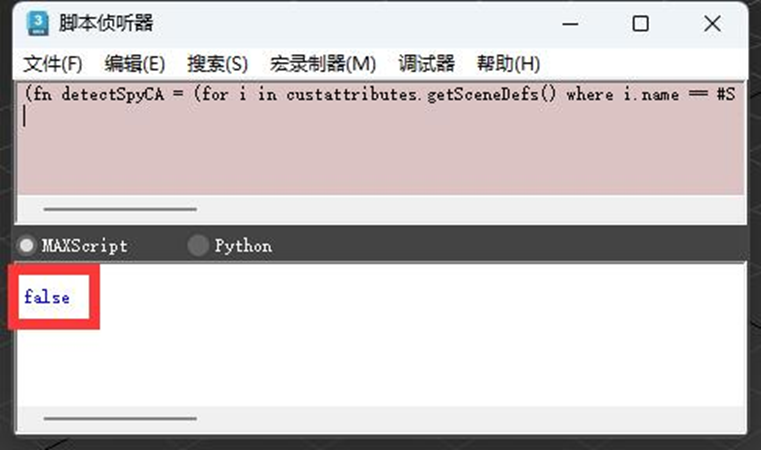

3.你可以手动检查你的场景。手动检测间谍病毒Spy CA的方法。打开Maxscript Listener,复制并粘贴以脚本,然后按Enter键:

(fn detectSpyCA = (for i in custattributes.getSceneDefs() where i.name == #Sound_GrayDeskUnderFourOldDriverGoPlane do return true; return false); detectSpyCA())执行该行的结果应返回:false。如果执行结果为:true,您已被感染!

如何彻底清除病毒?

不幸的是,3Ds Max Security Tools只能阻止此病毒的执行,最有效的方法是使用Prune Scene插件。

Prune Scene将从使用恶意代码的场景中完全删除所有自定义属性。最重要的是它是自动完成的!

另一种方法是通过将场景中的所有对象“转换为网格”,然后“转换为多边形”,以删除“自定义属性”,也可以轻松手动清除此病毒。

结论

Spy CA对3Ds Max用户构成严重威胁,能够通过对象的自定义属性注入恶意Maxscript代码。尽管新版本的3Ds Max阻止了这种病毒的执行,但它在场景中仍然存在,在没有适当保护的情况下对其他用户构成潜在危险。

建议使用Prune Scene等工具彻底删除恶意属性,防止病毒传播。在处理从第三方来源下载的文件时,必须谨慎行事,并定期检查场景中是否存在此类威胁。

感谢阅读,下期再见!