计算机网络7 第七章 网络安全

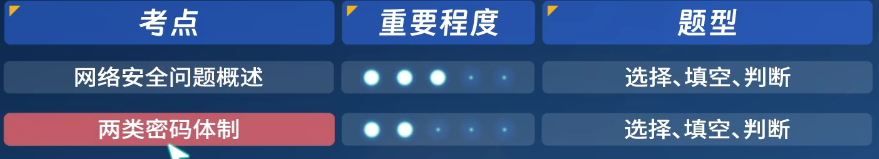

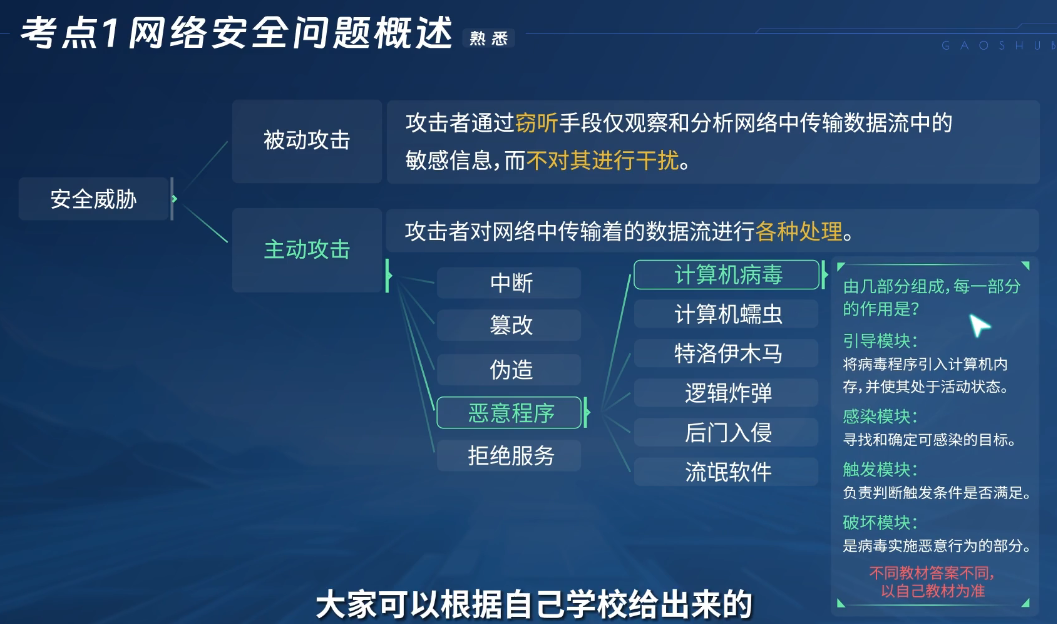

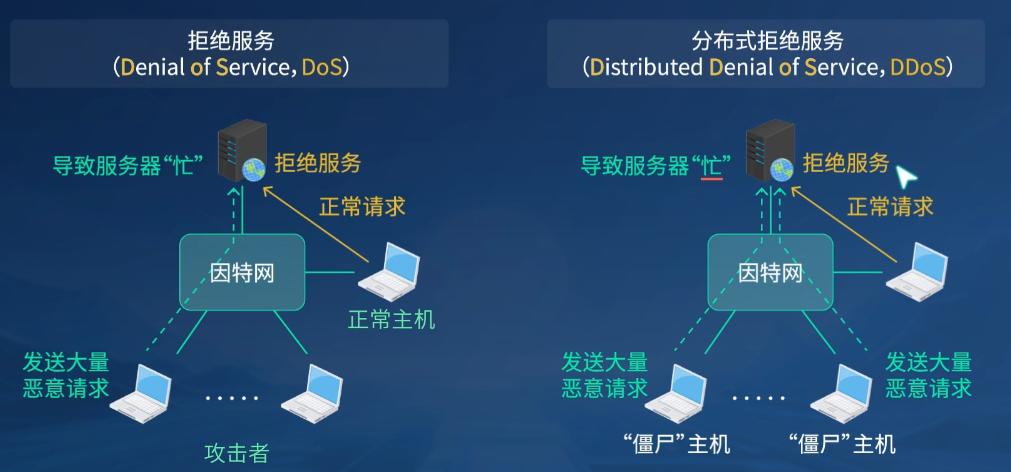

安全威胁分哪两类?主动攻击分哪五类?计算机病毒有哪四个模块?拒绝服务有哪两种?

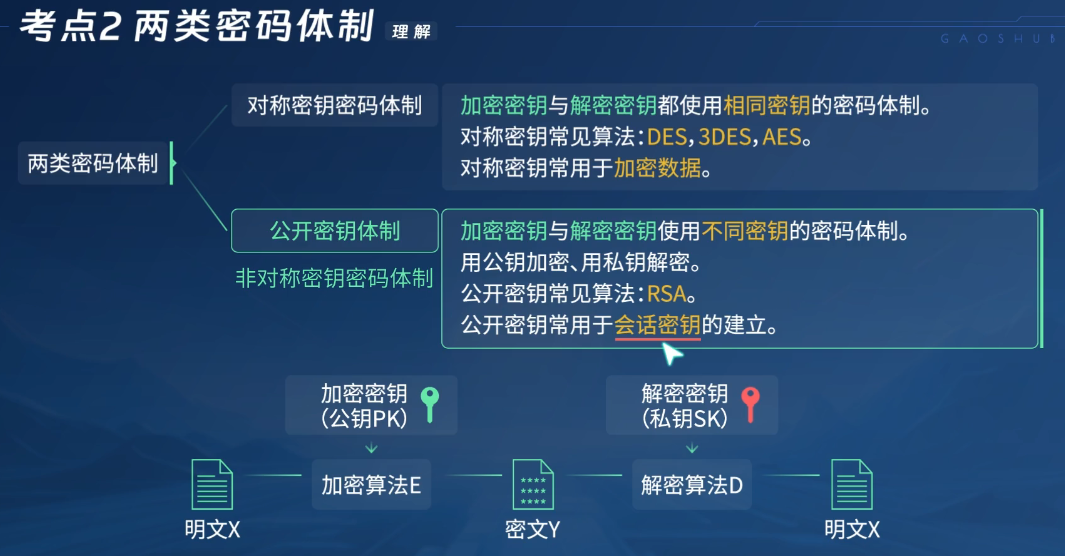

有哪两类密码体制?公钥密钥,对称非对称什么意思?

考察记忆

1 网络安全问题概述

两个重点是计算机病毒 和 拒绝服务类型

一个是一个人发很多,一个是一个人找一群人每人发一条

2 两类密码体制

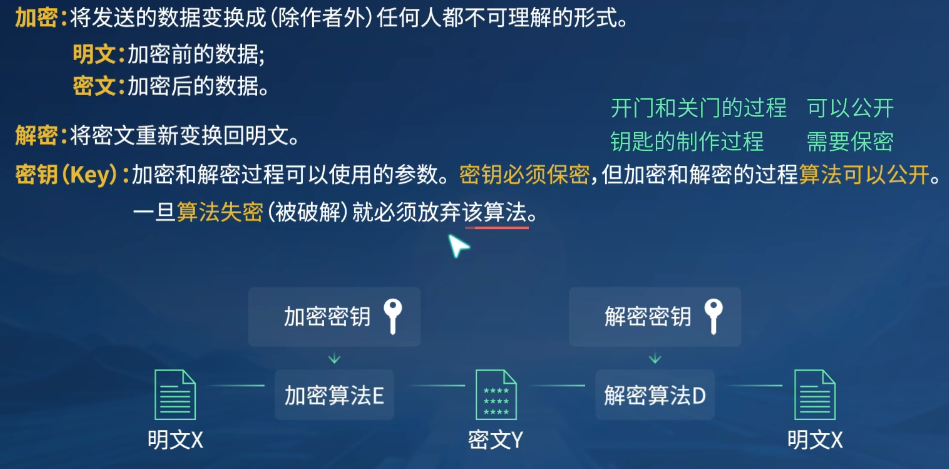

历史教训:依赖“算法保密”的失败

在过去,人们试图通过隐藏加密方法来保证安全,比如:

- 战争中的“密码本”不外泄

- 自创一套别人看不懂的编码方式

但这种方式有严重问题:

| 问题 | 说明 |

|---|---|

| ❌ 算法一旦泄露,全部崩溃 | 一旦敌人获得密码本,所有通信都会被破解 |

| ❌ 难以验证安全性 | 没人能审查你的“秘密算法”是否真的安全 |

| ❌ 不适合大规模使用 | 每对通信者都要用不同算法,管理复杂 |

👉 所以:“靠保密算法来安全”是脆弱的、不可靠的。

举个真实例子:AES 加密

- AES 算法:完全公开,写在教科书里,任何人都能查到

- 密钥:128位、192位或256位的随机数,必须保密

👉 即使你知道 AES 的每一步操作:

- 字节替换

- 行移位

- 列混淆

- 轮密钥加

但如果你不知道密钥,从密文反推明文在计算上是不可行的(需要宇宙年龄的时间)。

公钥是公开的,所有人都可以用的,一般用作加密密钥,所有人都可以用公钥加密信息发给我。

但是只有我能用私钥解密。

1. 对称加密:一个密钥,既加密又解密

2. 非对称加密:两个密钥,分工明确

| 密钥 | 是否可以公开 | 谁持有 | 用途 |

|---|---|---|---|

| 公钥(Public Key) | ✅ 可以公开 | 任何人可以获得 | 用于加密数据 或 验证签名 |

| 私钥(Private Key) | ❌ 必须保密 | 只有所有者持有 | 用于解密数据 或 生成签名 |

对称加密必须是私钥,非对称加密可以加密用公钥,解密用私钥

题目