故障排查指南:理解与解决 “No route to host“ 错误

1. 概述:它是什么错误?

“No route to host”(无法路由到主机)是一个系统级的网络连接错误。当你的应用程序(如浏览器、curl命令、或你编写的微服务)尝试与另一个网络主机建立连接时,操作系统内核(Kernel)返回了此错误。

它明确地告诉我们:客户端机器已经知道了目标服务器的IP地址,但在其网络栈中,找不到任何一条有效的路径将数据包送达那个地址。

重要区分:

"Unknown host":意味着DNS解析失败,无法将域名(如

www.example.com)转换为IP地址。这是名字不知道是谁的问题。"No route to host":意味着IP地址是明确的,但路径不通。这是知道地址却找不到路的问题。

2. 核心原因:为什么会出现这个错误?

我们可以用一个寄信的类比来理解:

你想给朋友寄信,朋友地址是

北京市海淀区XXX大厦1001室(目标IP)。你去了本地邮局(你的操作系统)。

邮局工作人员翻遍了所有邮政路线图(路由表),发现他们的系统里根本没有通往“北京市”这个地址的任何一条运送路线。

于是,邮局告诉你:“无法路由到这个地址”。

其技术本质是:操作系统生成一个发往目标IP的数据包后,查询本地路由表,没有任何一条路由规则能匹配目标IP所在的网络,因此它不知道这个包该从哪个网络接口(网卡)发出,也不知道下一跳应该交给哪个网关设备。

3. 常见原因一览

导致“找不到路”的原因多种多样,通常按以下顺序进行排查:

目标地址错误:最简单的错误,例如在代码或配置中误写了目标主机的IP地址。

本地路由问题:

多网卡选路错误:设备同时拥有有线、无线、VPN等多块网卡,系统可能选错了发送出口。

VPN影响:连接或断开VPN会剧烈改动系统路由表,可能导致路径丢失或错误。

路由表异常:路由表因故损坏或配置混乱(较少见)。

防火墙拦截(非常常见):

目标端防火墙:目标主机所在的网络入口防火墙直接丢弃了你的SYN连接请求包,且可能不返回任何响应。客户端长时间等待后,最终由系统报出此错误。

本地防火墙:你本机的防火墙策略阻止了出站连接。

中间网络问题:

运营商网络出现临时故障或路由黑洞(数据包进入网络后就被丢弃)。

某个核心路由器配置错误。

目标主机状态:

目标主机已彻底断电或物理断开连接,其网关设备可能会返回一个 “ICMP Destination Host Unreachable” 消息,有时客户端会将其解释为 “No route to host”。

4. 系统化排查手册:一步步定位问题

请遵循从简到繁的顺序进行排查。

第一步:基础检查

复核IP与端口:仔细检查你的代码、配置或命令中的目标主机IP地址和端口号是否完全正确。警惕数字

1和字母l这类拼写错误。检查本机网络状态:

执行

ping 8.8.8.8或ping 114.114.114.114。如果能通,证明你的本地网络出口基本正常。

如果不通,请先解决你的本地网络问题(网线、Wi-Fi、DHCP等)。

第二步:使用网络工具进行诊断

在终端(Linux/macOS)或CMD/PowerShell(Windows)中执行。

Ping 目标主机

ping <目标IP>结果A:能通

说明网络层(ICMP)是连通的。此时的 “No route to host” 很可能是个误导,问题可能出在传输层(TCP/UDP)。

下一步:重点排查防火墙是否拦截了你的特定端口,以及目标服务是否正常监听。

结果B:不通(超时或显示 "Destination Host Unreachable")

这证实了网络层路径存在问题。继续下一步。

Traceroute 路径追踪

# Linux/macOS

traceroute <目标IP>

# Windows

tracert <目标IP>此命令显示数据包到达目标IP经过的每一跳(路由器)。

中断位置分析:

在首跳(你的路由器)失败:问题在本地网络(路由表、本机防火墙)。

在中间某跳失败:可能是运营商网络问题。

最终到达目标网络后失败:极大概率是目标端的防火墙丢弃了ICMP包和你的业务请求。

检查本地路由表

# Linux/macOS

route -n

# Windows

route print第三步:聚焦防火墙

本地防火墙:临时禁用你本机的防火墙(Windows Defender防火墙、macOS防火墙、Linux上的iptables/ufw)进行测试。(测试完毕后请务必重新开启!)

目标防火墙(最高频原因):

确认端口开放:联系目标主机的管理员或自行检查,确认所需端口(如HTTP的80、HTTPS的443、MySQL的3306)是否在目标主机上处于监听状态(

netstat -tulnp | grep <端口号>)。检查主机防火墙规则:检查目标主机的iptables, firewalld, Windows Firewall等规则,是否允许你的源IP访问目标端口。

检查云平台安全组:如果目标主机位于云服务器(阿里云、腾讯云、AWS等),安全组(Security Group) 是一条虚拟防火墙,必须在其中添加明确的入方向放行规则。这是最常见的疏忽点!

第四步:审视网络环境

VPN:如果你正在使用VPN,尝试断开后重试,或连接后再重试。VPN会全面覆盖你的路由表。

多网卡:禁用不使用的网络适配器(如暂时关闭Wi-Fi,只用以太网),避免系统选路错误。

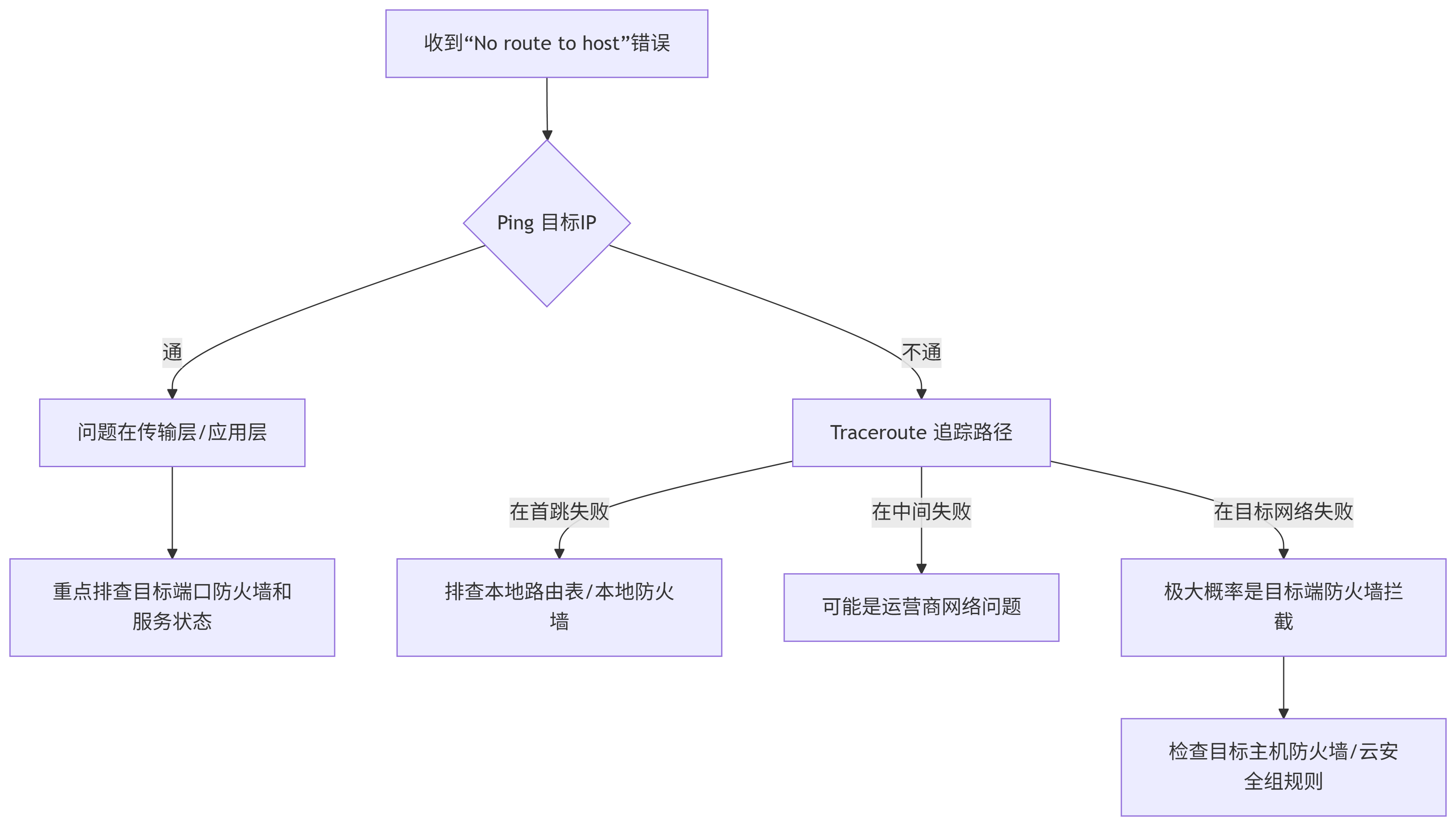

5. 总结与决策树

遇到 “No route to host” 时,不要慌张,请按图索骥:

如果所有自查均告失败,并且你确信问题不在客户端,那么你需要将 Ping和Traceroute的完整输出结果 提供给目标服务的运维人员或网络管理员,由他们在服务器端进行反向排查。清晰的错误信息是协作解决问题的关键。