基于CNN与Transformer的无人机应急救援网络异常流量检测

【导读】

本文针对扩散模型训练慢、高分辨率生成效率低的瓶颈,提出DC-AE 1.5框架。该框架核心在于引入结构化隐空间以提升高分辨率生成效率,并采用增强扩散训练技术加速模型收敛。实验表明,在ImageNet等数据集上,DC-AE 1.5在保持高生成质量的同时,实现了更快的训练吞吐率和更优的图像质量,取得了双重突破。>>更多资讯可加入CV技术群获取了解哦

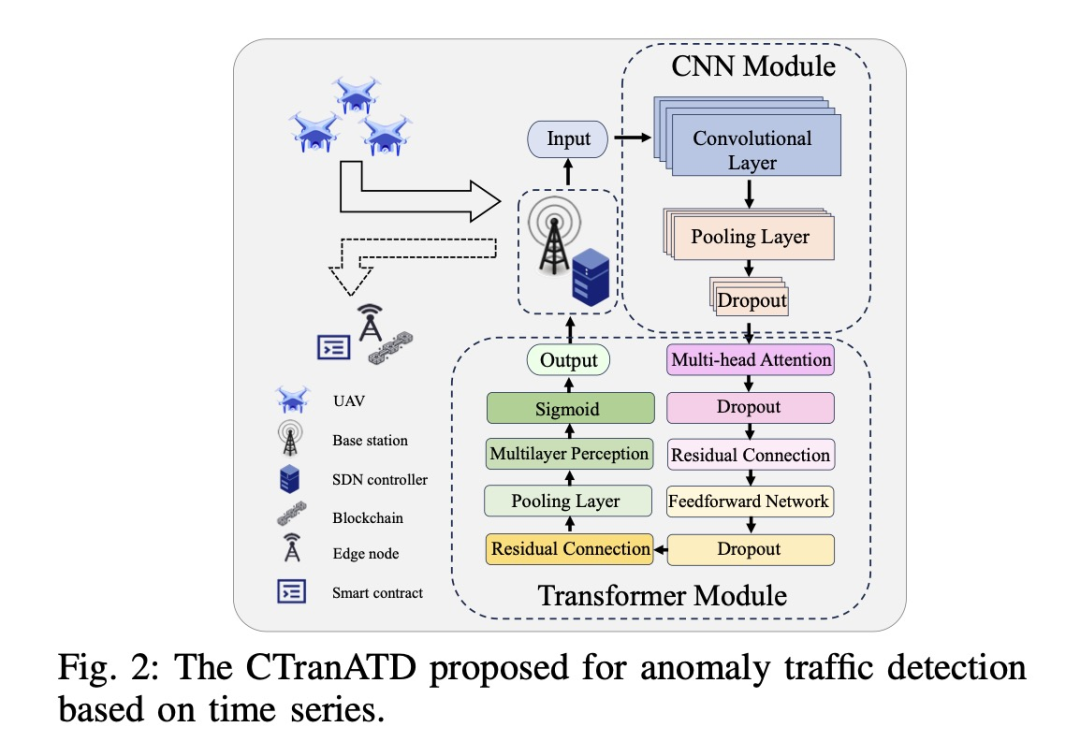

现有研究均未关注无人机网络的通信安全架构及基于无人机传输时序数据的异常流量检测。SDN作为革命性架构,通过分离控制与数据平面提供增强的可管理性、灵活性和网络可编程性,并能引入新方案应对安全威胁。此外,区块链技术凭借去中心化、数据透明与可追溯等优势,已成为解决传统系统效率与安全问题的有力工具。而CNN提取局部特征的能力与Transformer分析长期时序趋势的优势,使得CNN+Transformer机制非常适合异常流量检测。因此,设计了名为CTranATD的异常流量检测算法,并将其部署于结合SDN与区块链的安全通信架构中,以保障应急救援中无人机通信安全。

本文重点提升异常流量检测性能,并构建为无人机网络提供身份认证与数据安全存证的安全模型。首先设计基于SDN与区块链的安全架构来管理数据,确保无人机采集与转发时的数据安全;进而提出CTranATD异常流量检测算法,部署于SDN控制平面以识别无人机收发的时间序列数据异常。为验证性能,我们基于CICIDS2017数据集开展大量训练与预测实验。仿真结果证明了CTranATD在异常流量检测中的有效性。

论文标题:

CNN+Transformer Based Anomaly Traffic Detection in UAV Networks for Emergency Rescue

论文链接:

https://arxiv.org/pdf/2503.20355

一、系统模型

-

场景描述

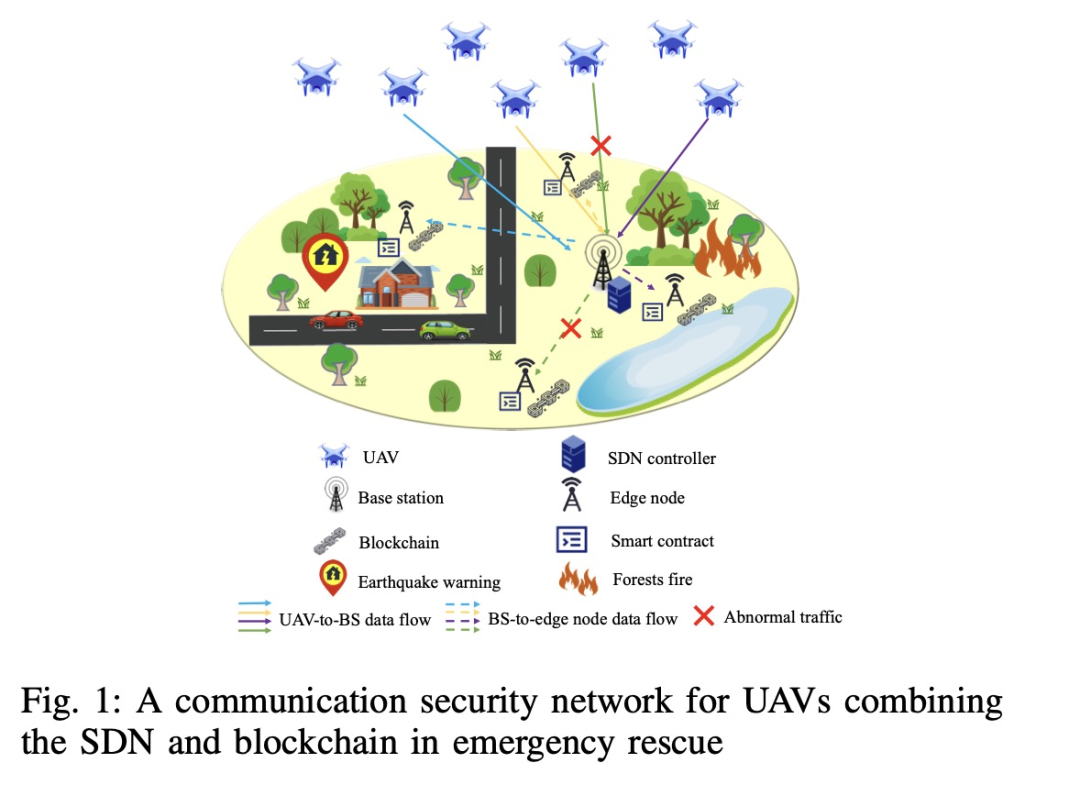

如图1所示,空中部署多架搭载各类传感器的无人机,用于采集与自然灾害相关的应急救援信息(这些信息与公共安全密切相关),包括城市与郊区的表面加速度、表面重力、大气压力、湿度等环境数据。无人机需将数据及时传输至中心基站(BS),再由基站转发至分布式边缘节点进行处理。基站不参与数据处理过程,其配备的中央交换机装有SDN控制器,控制器上部署的异常流量检测算法负责流量监控与分类。检测完成后,SDN控制器将数据中继至边缘节点。图1中实线表示无人机至基站的数据传输,虚线表示SDN控制平面至边缘节点的传输。每架无人机将不同类型数据传输至特定边缘节点处理,遭受攻击时异常流量会被标记叉号。本文重点检测无人机通信网络中导致网络拥塞、数据错误甚至信息丢失的三种攻击:DoS、DDoS和端口扫描(PortScan),这些威胁会危害应急救援、网络安全及社会安全。

-

基于SDN与区块链的安全模型

为防御网络攻击,我们设计了融合SDN与区块链的安全模型。SDN控制器通过CTranATD检测后转发数据,区块链则分布式部署于各边缘节点,用于记录更新无人机身份、飞行日志及数据状态。SDN与区块链的协作由智能合约实现——这种基于可编程语言的自动化协议运行于区块链上。该模型通过高效数据管理与透明记录机制,构建安全、高效、可追溯的无人机通信环境。

二、算法设计

如图2所示,部署在SDN控制器上的CTranATD算法通过融合CNN与Transformer模块实现异常流量检测。无人机传输的数据首先输入CNN模块,再进入Transformer模块。CNN模块依次设计有卷积层、池化层和Dropout层;Transformer模块则配置多头注意力机制、残差连接、前馈网络、池化层及多层感知器用于数据特征训练学习。检测完成后,SDN控制器将结果发送至边缘节点区块链部署的智能合约。训练数据集采用CICIDS2017,包含表征流量状态的多类特征,但需对三类攻击数据进行预处理。

-

数据预处理

鉴于Transformer处理时序数据的优势及减少冗余内容的需求,我们按时间戳处理数据。假设无人机每秒传输传感器采集的环境数据与流量状态,每分钟随机选取60条数据构成预测数据集。

预处理内容包括:

-

标准化原始数据集的53个特征(如前后向数据包总量等);

-

通过哈希编码将源/目的IP转为数值形式;

-

采用最小-最大归一化处理源/目的端口;

-

为便于CTranATD处理,将"协议"标签映射为带协议类别标记的整数。

针对自然灾害应急救援任务,我们添加与数据流量状态相匹配的大气压力、湿度等环境信息,用于分析自然生态活动变化。网络攻击导致的异常状态数据可能超出正常波动范围,将对应急救援产生不利影响。

-

异常流量检测的CTranATD算法

预处理数据首先输入处理一维序列的CNN网络,其输入为形状(批大小,窗口大小,特征维度)的3D张量。为适配CTranATD时序处理要求及无人机传输特性,时间窗口设为60,经处理后特征维度为71。

Coovally平台实现了高效的实验环境搭建。研究者可直接使用熟悉的本地开发工具(如VS Code、Cursor等),通过SSH协议无缝连接平台的云端算力节点。这种“类本地”的开发体验支持实时编写、调试预处理脚本(如标准化、编码、特征添加等),显著加速了实验验证流程。

三、仿真与分析

我们采用RTX4090D显卡(24GB显存)在PyTorch 2.3.0、Python 3.12和CUDA 12.1环境下进行训练。所有评估指标均为0到1之间的无量纲量。具体定义如下:正类代表异常流量状态,负类代表正常状态;真正例(TP)与假反例(FN)分别表示正类被正确预测和错误预测为负类;假正例(FP)与真反例(TN)则对应负类的错误预测与正确预测情况。本文采用准确率(Accuracy)、召回率(Recall)、F1值、受试者工作特征曲线(ROC)及曲线下面积(AUC)等二分类评估指标,其中精确率(Precision)表示预测为正类的样本中实际为正类的比例。

-

ROC曲线反映不同阈值下的分类能力,其横坐标为假正率(FPR),纵坐标为真正率(TPR)

-

AUC值量化模型区分正负样本的能力,AUC越高表明算法预测分类能力越强

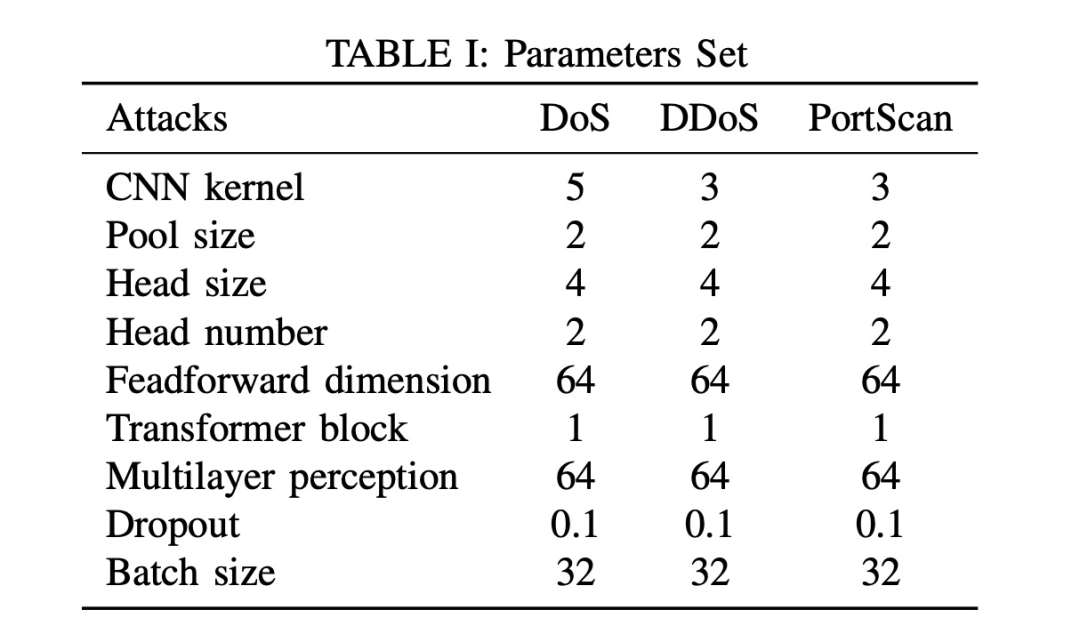

表I展示了不同攻击场景下各算法的具体训练参数。除CNN卷积核尺寸微调外,Transformer层参数保持一致。该参数设置在保证分类效果的同时降低了训练耗时与计算资源消耗。

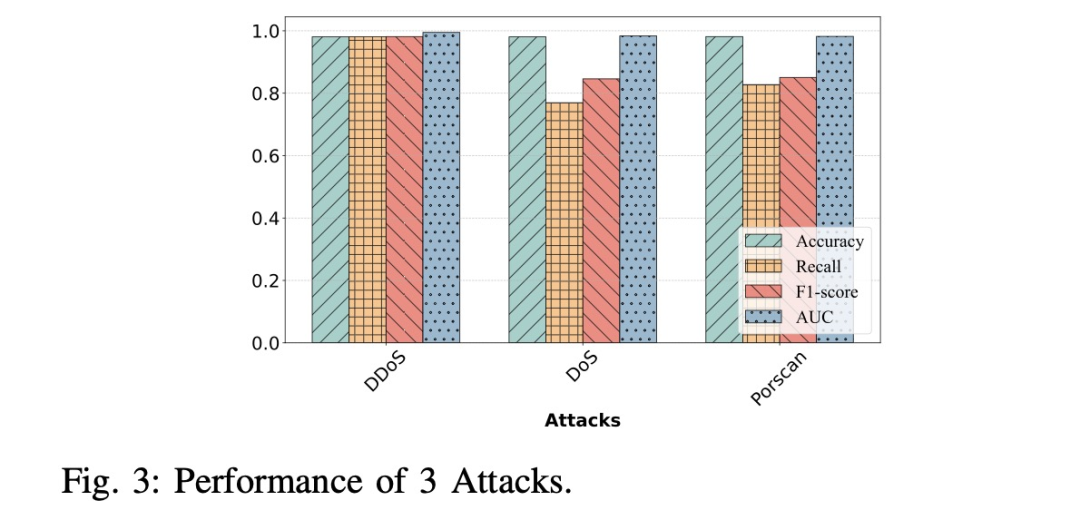

图3展示了模型对三类攻击的检测性能(数据集数百次随机预测的平均结果)。其中DDoS攻击的四项指标均超过0.98,AUC值高达0.99,表明CTranATD对DDoS攻击具有卓越检测能力。DoS和Portscan攻击的准确率与AUC虽超过0.98,但召回率与F1值稍逊,这是由于CICIDS2017数据集中正常流量占主导导致的训练偏差,但高准确率与AUC值保证了模型整体性能不受影响。结果验证了CTranATD的泛化能力与鲁棒性。

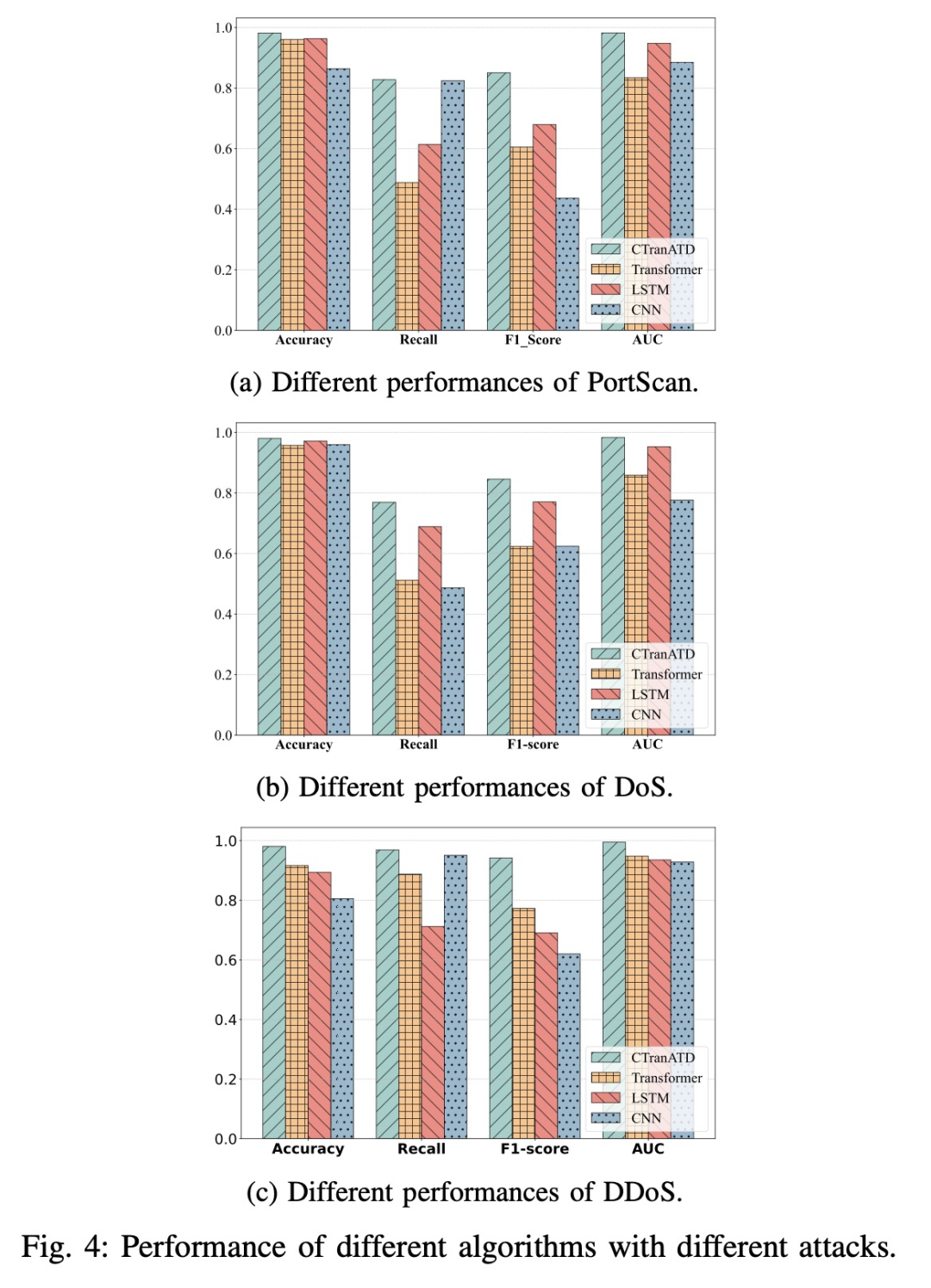

为全面评估性能,图4对比了CTranATD与单一Transformer、CNN及LSTM算法。可见CTranATD所有指标均最优,准确率约达0.99;单一CNN算法表现最差;Transformer略逊于CTranATD;而LSTM在Portscan和DoS检测中优于Transformer。

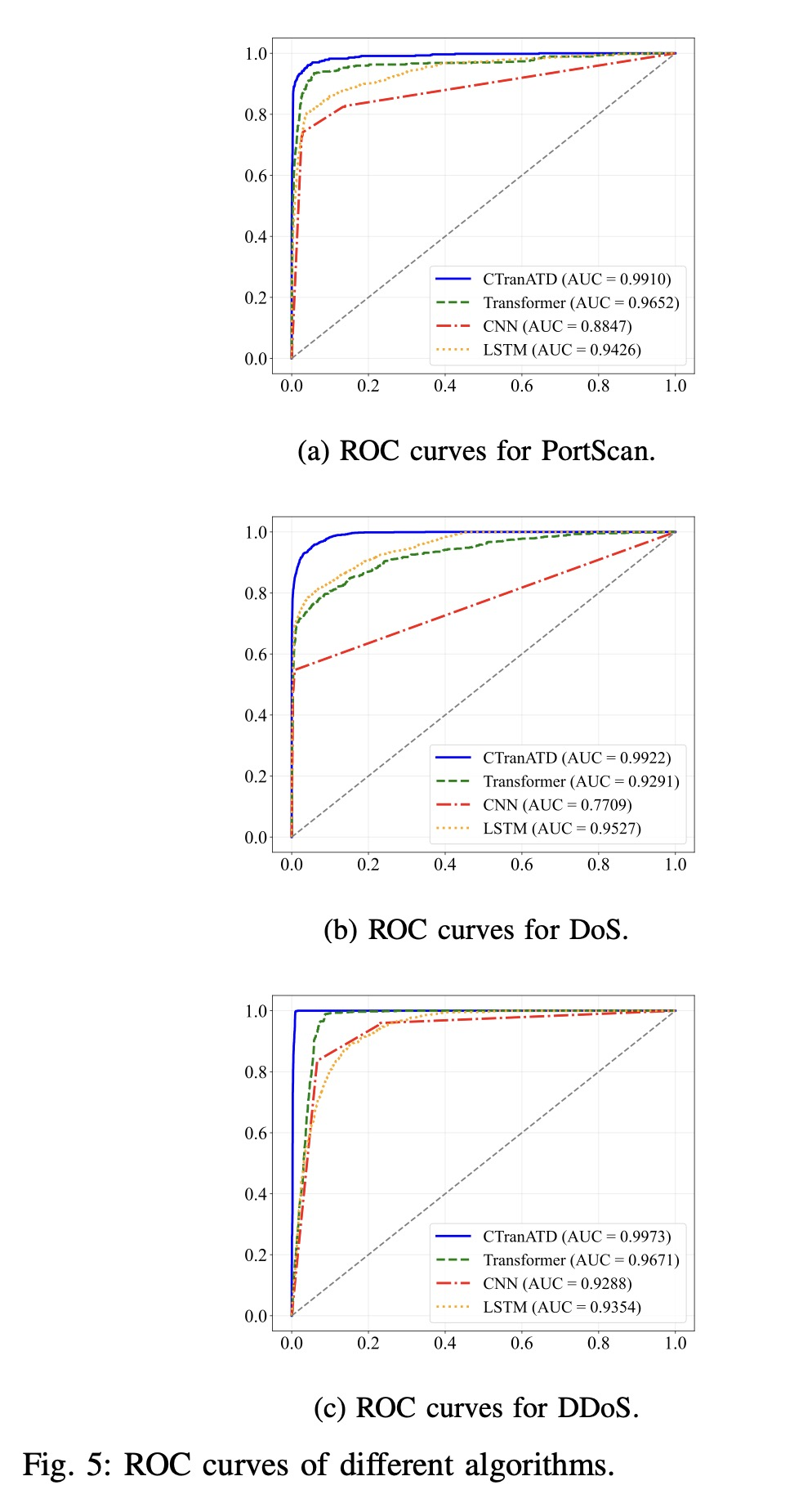

图5进一步对比了四种算法在三类攻击下的ROC曲线。CTranATD的ROC曲线在所有攻击场景下均最贴近左上角且极为平滑,与AUC值表现一致,彰显其异常流量检测的卓越性能。Transformer整体次于CTranATD,LSTM与Transformer表现相近,而CNN因稳定性缺陷导致分类效果最差(ROC曲线波动明显)。

为提高实验效率与可复现性,Coovally平台构建自动化训练流水线:

(1) 零代码调用预置模型架构:直接加载平台预集成的YOLO、Transformer等模型,快速对任务进行训练与验证。平台支持零代码配置:

(2) 免环境配置:直接调用预置框架(PyTorch、TensorFlow等);

(3) 自动化训练管理:内置超参数搜索、分布式训练加速与实验日志实时监控,显著降低人工调参成本;

(4) 无缝模型导出:训练完成的模型可直接导出,或通过API接入业务系统。

该流程使模型迭代效率提升约40%(详见平台链接:https://www.coovally.com)。

结论

本文针对无人机网络异常检测展开研究,通过融合软件定义网络(SDN)与区块链技术构建了身份认证安全架构,并在SDN控制平面设计了基于CTranATD的异常检测算法。该架构与模型共同构成了一套完整的网络安全系统,可保障无人机执行环境监测与应急救援数据传输任务的安全。实验结果表明,相较于CNN、Transformer和LSTM等算法,CTranATD在攻击流量识别与检测方面展现出显著优势。