12-Linux系统用户管理及基础权限

文章目录

- 一、Linux用户管理

- 1. passwd 给用户设置密码

- 2. chpasswd批量设置密码

- 3. chage 查看和更改密码属性

- 4. 用户组相关的命令

- 4. 切换用户以及提权管理命令

- 5. 查看用户信息命令

- 二、Linux系统基础权限

- 1. 文件属性

- 2. Linux系统权限

- 2.1 文件权限简介

- 2.2 文件权限位说明

- 2.3 文件和目录权限细节总结

- 2.4 搭建环境测试

- 3. 权限设置

一、Linux用户管理

1. passwd 给用户设置密码

用户自己给自己设置密码直接passwd

root用户给普通用户设置密码passwd 用户名。--stdin 从标准输入获取信息

[root@buffes ~]# echo 123456|passwd --stdin buffes

更改用户 buffes 的密码 。

passwd:所有的身份验证令牌已经成功更新。

2. chpasswd批量设置密码

bash脚本

for n in {01..10}

douseradd buffes$n

done把用户和密码用冒号分割,然后放入文件里。

[root@buffes ~]# vim user.list

buffes01:01

buffes02:02

buffes03:03

buffes04:04

buffes05:05批量设置密码命令:

chpasswd <user.list #不好用。

cat user.list|chapsswd #好用su - buffes02,然后在切入到其他用户测试。扩展技术:后期细讲,此处可忽略

批量【生成】用户名和密码文件列表;

[root@buffes ~]# seq -w 10|sed -rn 's#(.*)#buffes\1:\1#gp' >user.list

[root@buffes ~]# cat user.list

buffes01:01

buffes02:02

buffes03:03

buffes04:04

buffes05:05

buffes06:06

buffes07:07

buffes08:08

buffes09:09

buffes10:10批量【设置】用户和密码列表;

[root@buffes ~]# seq -w 10|sed -rn 's#(.*)#useradd buffes\1;echo \1|passwd --stdin buffes\1#gp'

useradd buffes01;echo 01|passwd --stdin buffes01

useradd buffes02;echo 02|passwd --stdin buffes02

useradd buffes03;echo 03|passwd --stdin buffes03

useradd buffes04;echo 04|passwd --stdin buffes04

useradd buffes05;echo 05|passwd --stdin buffes05

useradd buffes06;echo 06|passwd --stdin buffes06

useradd buffes07;echo 07|passwd --stdin buffes07

useradd buffes08;echo 08|passwd --stdin buffes08

useradd buffes09;echo 09|passwd --stdin buffes09

useradd buffes10;echo 10|passwd --stdin buffes10

[root@buffes ~]# seq -w 10|sed -rn 's#(.*)#useradd buffes\1;echo \1|passwd --stdin buffes\1#gp'|bash通过nodepad++批量生成用户名,

按住ALT,然后将光标第1行拉倒第10行,然后输入buffes,

然后按住alt+c,设置生成数字序列buffes1

buffes2

buffes3

buffes4

buffes5

buffes6

buffes7

buffes8

buffes9

3. chage 查看和更改密码属性

-l 查看用户和更改密码属性[root@buffes ~]# chage -l buffes

最近一次密码修改时间 :6月 30, 2030

密码过期时间 :从不

密码失效时间 :从不

帐户过期时间 :从不

两次改变密码之间相距的最小天数 :0

两次改变密码之间相距的最大天数 :99999

在密码过期之前警告的天数 :7-e "" 设定账户过期时间。

useradd -e "2040/5/20" buffes11[root@buffes ~]# useradd -e "2040/5/20" buffes11

useradd:警告:此主目录已经存在。

不从 skel 目录里向其中复制任何文件。

正在创建信箱文件: 文件已存在

[root@buffes ~]# chage -l buffes11

最近一次密码修改时间 :6月 30, 2030

密码过期时间 :从不

密码失效时间 :从不

帐户过期时间 :5月 20, 2040 =========================账户过期时间

两次改变密码之间相距的最小天数 :0

两次改变密码之间相距的最大天数 :99999

在密码过期之前警告的天数 :7chage -E "2041/6/30" buffes11[root@buffes ~]# chage -E "2041/6/30" buffes11

[root@buffes ~]# chage -l buffes11

最近一次密码修改时间 :6月 30, 2030

密码过期时间 :从不

密码失效时间 :从不

帐户过期时间 :6月 30, 2041

两次改变密码之间相距的最小天数 :0

两次改变密码之间相距的最大天数 :99999

在密码过期之前警告的天数 :7useradd -e和chage -E是一样的。范例14-16:要求oldgirl用户7天内不能更改密码,60天以后必须修改密码,过期前10天通知用户,过期后30天后禁止用户登录。

修改的文件/etc/shadow

查看 chage -l 用户名

设置方法:2个:

passwd -n 7 -x 60 -w 10 -i 30 buffes #<==参数含义详见前文表格。

chage -m8 -M61 -W11 -I31 buffes #<==使用chage按题意要求授权。[root@buffes ~]# chage -l buffes

最近一次密码修改时间 :6月 30, 2030

密码过期时间 :从不

密码失效时间 :从不

帐户过期时间 :从不

两次改变密码之间相距的最小天数 :0

两次改变密码之间相距的最大天数 :99999

在密码过期之前警告的天数 :7练习修改密码属性(了解)

[root@buffes ~]# grep -w buffes /etc/shadow

buffes:$6$V07NxoML$u.O04z4BaVQqosvEDjZfrQPvla19tEKLdoYxqjWpbgng8XQgtdjBS0xUMjtjN2zWBE8XiW5X6820iKPyDBJI00:22095:0:99999:7:::

[root@buffes ~]# passwd -n 7 -x 60 -w 10 -i 30 buffes

调整用户密码老化数据buffes。

passwd: 操作成功

[root@buffes ~]# grep -w buffes /etc/shadow

buffes:$6$V07NxoML$u.O04z4BaVQqosvEDjZfrQPvla19tEKLdoYxqjWpbgng8XQgtdjBS0xUMjtjN2zWBE8XiW5X6820iKPyDBJI00:22095:7:60:10:30::

[root@buffes ~]# chage -l buffes

最近一次密码修改时间 :6月 30, 2030

密码过期时间 :8月 29, 2030

密码失效时间 :9月 28, 2030

帐户过期时间 :从不

两次改变密码之间相距的最小天数 :7

两次改变密码之间相距的最大天数 :60

在密码过期之前警告的天数 :10

[root@buffes ~]#

4. 用户组相关的命令

groupadd 添加用户组

groupdel 删除用户组练习:

[root@buffes ~]# groupadd sa

[root@buffes ~]# tail -n 1 /etc/group /etc/gshadow

==> /etc/group <==

sa:x:5018:==> /etc/gshadow <==

sa:!::

[root@buffes ~]# groupdel sa

[root@buffes ~]# grep -w sa /etc/group /etc/gshadow

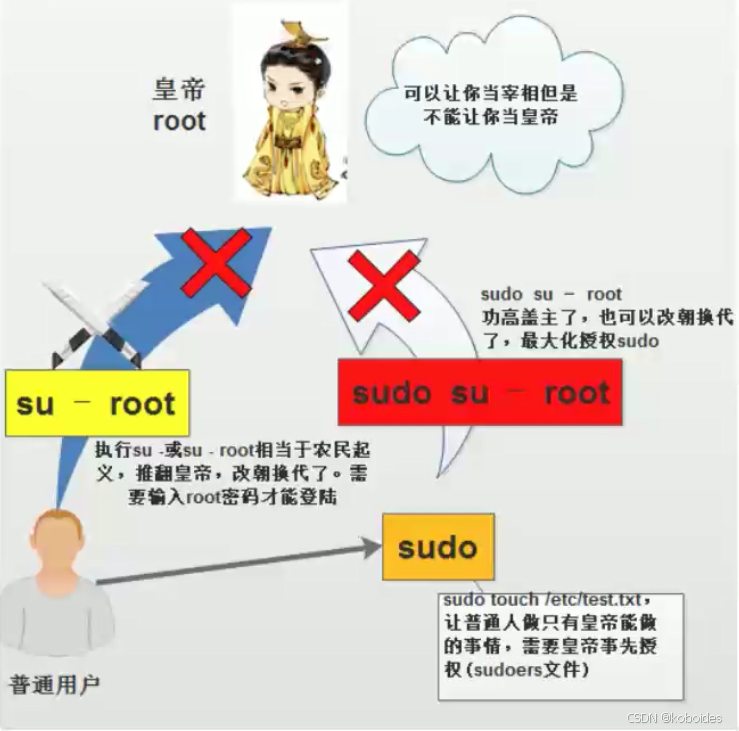

4. 切换用户以及提权管理命令

1) sudo工作管理流程原理

su

sudosu 切换用户角色,从A用户切换到B用户。

su - buffes #-表示携带用的环境变量切换显示:root环境变量

[root@buffes ~]# env|grep root

USER=root

MAIL=/var/spool/mail/root

PATH=/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/root/bin

PWD=/root

HOME=/root

LOGNAME=root练习查看加不加-的区别:

[root@buffes ~]# su buffes

[buffes@buffes root]$ env|grep buffes

HOSTNAME=buffes

USER=buffes

HOME=/home/buffes

LOGNAME=buffes

[buffes@buffes root]$ pwd #还是root家目录,这就是没有加-的问题。

/root

[buffes@buffes root]$ env|grep root

PATH=/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/root/bin

MAIL=/var/spool/mail/root

PWD=/root

[buffes@buffes root]$ exit

[root@buffes ~]# su - buffes

上一次登录:一 7月 1 00:11:41 CST 2030pts/1 上

[buffes@buffes ~]$ env|grep root

[buffes@buffes ~]$ env|grep buffes

HOSTNAME=buffes

USER=buffes

MAIL=/var/spool/mail/buffes

PATH=/usr/local/bin:/bin:/usr/bin:/usr/local/sbin:/usr/sbin:/home/buffes/.local/bin:/home/buffes/bin

PWD=/home/buffes

HOME=/home/buffes

LOGNAME=buffes第二个参数:

-c 以buffes用户身份执行命令,然后退回当下用户

[root@buffes ~]# su - buffes -c pwd

/home/buffes用普通用户登录管理,su - root切换到root管理,拥有了所有权限。。

普通用户必须要知道root密码,登录到root,他就可以改了密码,让你登录不上你。

适合运维部门人少的时候。弊端:

1)切换到root

2)拥有所有权限。更规范的管理方法:

不切换到root,在操作命令同时,拥有root权限,一旦操作完成,权限就消失。而且不需要root密码

sudosudo配置文件是/etc/sudoers

通过visudo管理sudo配置文件/etc/sudoers

[root@buffes ~]# ls /etc/sudoers -l

-r--r-----. 1 root root 4328 11月 28 2019 /etc/sudoersroot ALL =(ALL) ALL

用户 主机 切换的角色 执行命令设置buffes用户在所有主机上,可以切换到所有角色,执行所有命令。

buffes ALL =(ALL) ALL

buffes就相当于root,不是root。

韩信,多尔衮,年羹尧测试1:

[buffes@buffes ~]$ useradd bingbing

useradd: Permission denied.

useradd:无法锁定 /etc/passwd,请稍后再试。

[buffes@buffes ~]$ sudo useradd bingbing我们信任您已经从系统管理员那里了解了日常注意事项。

总结起来无外乎这三点:#1) 尊重别人的隐私。#2) 输入前要先考虑(后果和风险)。#3) 权力越大,责任越大。[sudo] buffes 的密码:

[buffes@buffes ~]$ tail -1 /etc/passwd

bingbing:x:5018:5018::/home/bingbing:/bin/bash

[buffes@buffes ~]$ sudo su - root

上一次登录:日 6月 30 22:28:53 CST 2030从 10.0.0.1pts/1 上

[root@buffes ~]# whoami

root生产管理方法;给用户设置具体的命令。

buffes ALL =(ALL) /usr/sbin/useradd,/usr/sbin/userdel ##执行命令 越小越具体越好。

#设置粒度,最小是一个命令,允许他执行这个命令时拥有root权限。[buffes@buffes ~]$ rm -fr /root

rm: 无法删除"/root": 权限不够

[buffes@buffes ~]$

[buffes@buffes ~]$

[buffes@buffes ~]$ sudo rm -fr /root

对不起,用户 buffes 无权以 root 的身份在 buffes 上执行 /bin/rm -fr /root。

[buffes@buffes ~]$ rm -fr /root

rm: 无法删除"/root": 权限不够

[buffes@buffes ~]$ sudo userdel bingbing

[buffes@buffes ~]$ grep bing /etc/passwd

[buffes@buffes ~]$ sudo useradd bingbing

useradd:警告:此主目录已经存在。

不从 skel 目录里向其中复制任何文件。

正在创建信箱文件: 文件已存在

[buffes@buffes ~]$ grep bing /etc/passwd

bingbing:x:5018:5018::/home/bingbing:/bin/bash

[buffes@buffes ~]$ ls /root

ls: 无法打开目录/root: 权限不够

[buffes@buffes ~]$ sudo ls /root

对不起,用户 buffes 无权以 root 的身份在 buffes 上执行 /bin/ls /root。

[buffes@buffes ~]$ sudo优点

1)不是root用户,还是自己。

2)指定命令拥有root权限,可以完成管理员分配的任务。

3)不需要root密码。

5. 查看用户信息命令

idwhoamiwhow查看用户日志lastlastlog

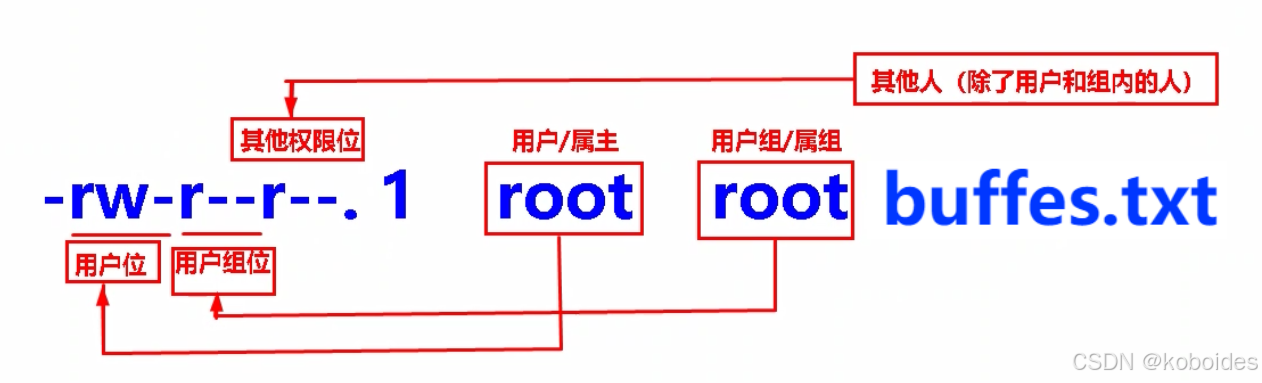

/var/log/secure 远程登录安全日志更改文件属性:

更改用户所属用户和组:chown #change owner

更改用户组:chgrp #change groupchown 用户.用户组 文件 #.可以用;替代 更改用户和组

chown 用户 文件 #更改用户

chown .用户组 文件 #更改用户组,等价:chagrp 用户组 文件

前提:用户和组必须要存在。练习:

[root@buffes ~]# touch test.txt

[root@buffes ~]# ls -l test.txt

-rw-r--r--. 1 root root 184 7月 1 01:51 test.txt

[root@buffes ~]# chown buffes.buffes test.txt #更改用户和组为buffes

[root@buffes ~]# ls -l test.txt

-rw-r--r--. 1 buffes buffes 184 7月 1 01:51 test.txt

[root@buffes ~]# chown root test.txt #更改用户为root

[root@buffes ~]# ls -l test.txt

-rw-r--r--. 1 root buffes 184 7月 1 01:51 test.txt

[root@buffes ~]# chown .root test.txt

[root@buffes ~]# ls -l test.txt

-rw-r--r--. 1 root root 184 7月 1 01:51 test.txt

[root@buffes ~]# chgrp buffes test.txt

[root@buffes ~]# ls -l test.txt

-rw-r--r--. 1 root buffes 184 7月 1 01:51 test.txt-R参数 递归更改

练习:

[root@buffes ~]# mkdir abc

[root@buffes ~]# touch abc/{1..3}

[root@buffes ~]# ls -ld ab

abc/ ab.txt

[root@buffes ~]# ls -ld abc

drwxr-xr-x. 2 root root 33 7月 1 01:54 abc

[root@buffes ~]# ls -l abc

总用量 0

-rw-r--r--. 1 root root 0 7月 1 01:54 1

-rw-r--r--. 1 root root 0 7月 1 01:54 2

-rw-r--r--. 1 root root 0 7月 1 01:54 3

[root@buffes ~]# chown -R buffes abc/

[root@buffes ~]# ls -l abc

总用量 0

-rw-r--r--. 1 buffes root 0 7月 1 01:54 1

-rw-r--r--. 1 buffes root 0 7月 1 01:54 2

-rw-r--r--. 1 buffes root 0 7月 1 01:54 3

二、Linux系统基础权限

1. 文件属性

给文件加特殊属性,实现特殊功能的命令chattr

a 只能追加内容,不能删除。

i 不能修改,不能删除。

chattr +i buffes.txt #增加i属性。

chattr -i buffes.txt #减少i属性。

lsattr 查看chattr设置的属性练习:i属性

[root@buffes ~]# touch buffes.txt

[root@buffes ~]# lsattr buffes.txt

---------------- buffes.txt

[root@buffes ~]# chattr +i buffes.txt

[root@buffes ~]# lsattr buffes.txt

----i----------- buffes.txt

[root@buffes ~]# rm -f buffes.txt

rm: 无法删除"buffes.txt": 不允许的操作练习:a属性

[root@buffes ~]# ls buffes.txt

buffes.txt

[root@buffes ~]# chattr +a buffes.txt

[root@buffes ~]# lsattr buffes.txt

----ia---------- buffes.txt

[root@buffes ~]# chattr -i buffes.txt

[root@buffes ~]# lsattr buffes.txt

-----a---------- buffes.txt

[root@buffes ~]# rm -f buffes.txt

rm: 无法删除"buffes.txt": 不允许的操作

[root@buffes ~]# echo 1 >buffes.txt

-bash: buffes.txt: 不允许的操作

[root@buffes ~]# echo 1 >>buffes.txt

[root@buffes ~]# echo 1 >>buffes.txt

[root@buffes ~]# echo 1 >>buffes.txt

[root@buffes ~]# echo 1 >>buffes.txt

[root@buffes ~]# cat buffes.txt

1

1

1

1

[root@buffes ~]# chattr -a buffes.txt企业中用途:保护关键文件,防止被非法写入

[root@buffes bin]# chattr -i /etc/passwd /etc/group /etc/shadow /etc/gshadow /etc/sudoers

[root@buffes bin]# lsattr /etc/passwd /etc/group /etc/shadow /etc/gshadow /etc/sudoers

2. Linux系统权限

2.1 文件权限简介

Linux系统中的文件权限和文件对应的用户及用户组关联很大,因此要学习权限部分的知识,需要先了解一下Linux系统中用户与用户组方面的基本知识。在前文讲解Linux的文件属性时,已经介绍了用户和用户组的简单知识,并提前介绍了Linux系统文件权限的基础

2.2 文件权限位说明

2.3 文件和目录权限细节总结

1)针对【文件】

r 可以读取文件内容(block里)的权限。

w 可以增加、修改、删除文件内容(block里)的权限。有没有删除文件本身的权限呢??? 【删除文件的权限和文件本身属性无关】

x 可以执行文件条件:a.本身可执行b.配合r。c.root不受r的控制。

- 没有权限Linux系统中的权限对于文件和目录来说,是有一定区别的,下面先列举下普通文件对应的权限重要知识。

1)可读r:表示具有读取、浏览文件内容(即读取文件实体block)的权限。

2)可写w:表示具有新增、修改、删除文件内容的权限。

3)可执行x:表示具有执行文件的权限。

其中,对于可读r,这里有两点需要说明:如果没有可读r的配合,那么使用vim编辑文件时会提示无法编辑(但可强制编辑覆盖文件),可以使用echo等命令进行重定向或追加内容到文件;删除、移动或创建文件等的权限是受父目录(上一级目录)的权限控制的

对于可执行x,需要注意以下3点。首先文件的本身要能够执行(命令或脚本)。如果是普通用户,同时还需要具备可读r的权限才能执行文件。而root用户只要有可执行x的权限就能执行文件。2)针对目录对应读、写、执行权限的详细说明

Linux系统中目录的权限和文件有一些细微区别,下面是目录对应的权限重要知识。

1)可读r:表示具有浏览目录下面文件及子目录名的权限,例如,可执行ls dir命令查看目录下的内容。但是如果没有可执行x的配合,则不能切换到指定目录里,即无法执行cd dir命令。2)可写w:表示具有增加、删除或修改目录内文件的权限。但是,如果没有可执行x的配合,即使有w权限,也无法删除或创建文件。3)可执行x:表示具有进入目录的权限。例如可以执行cd dir命令切到目录下,但是无法列表目录下的文件及子目录。

2.4 搭建环境测试

Linux系统9位基础权限测试环境下的用户角色需求规划

incahome 家组

buffes 家庭男主人,用来代表用户(User)角色,是文件的所有者

busgirl 女主人(和所有者buffes属于相同组,buffes的家人)用来代表用户组incahome的角色

其他人 test 其他(others)人,用来代表其他用户角色实践:

[root@buffes ~]# groupadd incahome

[root@buffes ~]# useradd buffes -g incahome

[root@buffes ~]# useradd busgirl -g incahome

[root@buffes ~]# id buffes

uid=5023(buffes) gid=5023(incahome) 组=5023(incahome)

[root@buffes ~]# id busgirl

uid=5024(busgirl) gid=5023(incahome) 组=5023(incahome)

[root@buffes ~]# useradd test

开启四个窗口,依次调整为如下用户登录:root,buffes,busgirl,testroot窗口:

[root@buffes ~]# mkdir /buffes -p

[root@buffes ~]# cd /buffes/

[root@buffes buffes]# echo "echo 'I am 35.'" >test.sh

[root@buffes buffes]# cat test.sh

echo 'I am 35.'

[root@buffes buffes]# ls -l test.sh

-rw-r--r--. 1 root root 16 5月 20 12:43 test.sh测试得出结论;设置新的用户和组

[root@buffes buffes]# chown buffes.incahome test.sh

[root@buffes buffes]# ls -l

总用量 4

-rw-r--r--. 1 buffes incahome 16 5月 20 12:43 test.sh调整权限:

[root@buffes buffes]# chmod 775 test.sh

[root@buffes buffes]# ls -l

总用量 4

-rwxrwxr-x. 1 buffes incahome 22 5月 20 12:52 test.sh[root@buffes /]# chown buffes.incahome /buffes/

[root@buffes /]# ls -ld /buffes/

drwxr-xr-x. 2 buffes incahome 21 5月 20 12:45 /buffes/[root@buffes /]# chmod 761 /buffes/

[root@buffes /]# ls -ld /buffes/

drwxrw---x. 2 buffes incahome 30 5月 20 13:50 /buffes/

3. 权限设置

1)数字权限

r 4

w 2

x 1

- 0字符权限rwx r-x r-x 数字权限 755

字符权限rwx rw- --x 数字权限 7612)字符权限

字符权限 rwxr-xr-x. 数字权限 755

字符权限 rw-rw-r--. 数字权限 664

字符权限 rw-r-xr--. 数字权限 654

字符权限 rwxr-xr-x. 数字权限 755

字符权限 rwxr-xrwx. 数字权限 757数字权限 715 字符权限 rwx--xr-x

数字权限 661 字符权限 rw-rw---x

数字权限 113 字符权限 --x--x-wx

数字权限 274 字符权限 -w-rwxr--

数字权限 576 字符权限 r-xrwxrw-设置命令:chmod change mode-R 递归设置数字权限设置:*****

chmod 数字权限 文件例子:

chmod 755 文件

chmod -R 755 /buffes字符权限设置:*****(1)用户或用户组的定义

u 代表属主用户三位(owner/user)

g 代表属组(group)三位

o 代表其它用户(other)三位

a 或者不写,同时代表ugo属主、属组和其他用户,也就是上面三个用户(或组)的所有(all);(2)权限定义字母,和前文一致。

r 代表读权限,用数字4表示;

w 代表写权限,用数字2表示;

x 代表执行权限,用数字1表示;代表没有权限,用数字0表示。(3)权限增减字符详细定义

+:添加权限。

-:取消权限。

=:取消其他所有权限,然后赋予给定的权限。权限命令 用户类型 操作字符 权限字符 文件或目录

chmod u g o a + - = r w x - 目录文件chmod u+x,g-w,o=rwx test.sh练习:[root@buffes /]# cd buffes/

[root@buffes buffes]# ls -l

总用量 8

-rwxr-xr-x. 1 buffes incahome 22 5月 20 13:50 a

-rwxr-xr-x. 1 buffes incahome 22 5月 20 13:50 test.sh

[root@buffes buffes]# chmod u-x test.sh

[root@buffes buffes]# ls -l

总用量 8

-rwxr-xr-x. 1 buffes incahome 22 5月 20 13:50 a

-rw-r-xr-x. 1 buffes incahome 22 5月 20 13:50 test.sh

[root@buffes buffes]# chmod g+w test.sh

[root@buffes buffes]# chmod o=--- test.sh

[root@buffes buffes]# ls -l

总用量 8

-rwxr-xr-x. 1 buffes incahome 22 5月 20 13:50 a

-rw-rwx---. 1 buffes incahome 22 5月 20 13:50 test.sh

[root@buffes buffes]# chmod u=x,g=-,o=rwx test.sh

[root@buffes buffes]# ls -l

总用量 8

-rwxr-xr-x. 1 buffes incahome 22 5月 20 13:50 a

---x---rwx. 1 buffes incahome 22 5月 20 13:50 test.sh

[root@buffes buffes]# chmod -x test.sh

[root@buffes buffes]# ls -l

总用量 8

-rwxr-xr-x. 1 buffes incahome 22 5月 20 13:50 a

-------rw-. 1 buffes incahome 22 5月 20 13:50 test.sh

[root@buffes buffes]# ls -l /etc/rc.local

lrwxrwxrwx. 1 root root 13 5月 7 2021 /etc/rc.local -> rc.d/rc.local

[root@buffes buffes]# ls -l /etc/rc.d/rc.local

-rwxr-xr-x. 1 root root 473 4月 1 2020 /etc/rc.d/rc.local

[root@buffes buffes]# chmod +x /etc/rc.d/rc.local

[root@buffes buffes]# chmod -x /etc/rc.d/rc.local

[root@buffes buffes]# ls -l /etc/rc.d/rc.local

-rw-r--r--. 1 root root 473 4月 1 2020 /etc/rc.d/rc.local

[root@buffes buffes]#

[root@buffes buffes]# chmod +x /etc/rc.d/rc.local

[root@buffes buffes]# ls -l /etc/rc.d/rc.local

-rwxr-xr-x. 1 root root 473 4月 1 2020 /etc/rc.d/rc.local

[root@buffes buffes]# chmod a-x /etc/rc.d/rc.local

[root@buffes buffes]# ls -l /etc/rc.d/rc.local

-rw-r--r--. 1 root root 473 4月 1 2020 /etc/rc.d/rc.local