容器安全最佳实践:云原生环境下的零信任架构实施

📋 目录

- 引言:容器安全的重要性

- 零信任架构基础理论

- 云原生环境的安全挑战

- 容器安全威胁模型分析

- 零信任架构在容器环境中的实施

- 关键技术组件与工具

- 安全策略与最佳实践

- 监控与响应机制

- 案例研究与实施路径

- 未来发展趋势

引言

随着容器技术和云原生架构的快速发展,传统的网络边界防护模式已经无法满足现代应用架构的安全需求。容器的短生命周期、动态伸缩特性以及微服务架构的复杂交互关系,为安全防护带来了前所未有的挑战。

零信任架构(Zero Trust Architecture) 作为一种全新的安全理念,遵循”永不信任,始终验证”的原则,为云原生环境下的容器安全提供了理想的解决方案。本文将深入探讨如何在云原生环境中实施零信任架构,构建全面的容器安全防护体系。

零信任架构基础理论

核心原则

零信任架构建立在以下核心原则之上:

1. 永不信任,始终验证 - 不再假设网络内部是安全的 - 对每一个访问请求都进行身份验证和授权 - 持续监控和验证用户、设备和应用的行为

2. 最小权限原则 - 仅授予完成任务所需的最小权限 - 动态调整权限范围 - 定期审查和回收不必要的权限

3. 动态策略执行 - 基于实时上下文信息制定安全策略 - 自适应风险评估和响应 - 持续更新安全控制措施

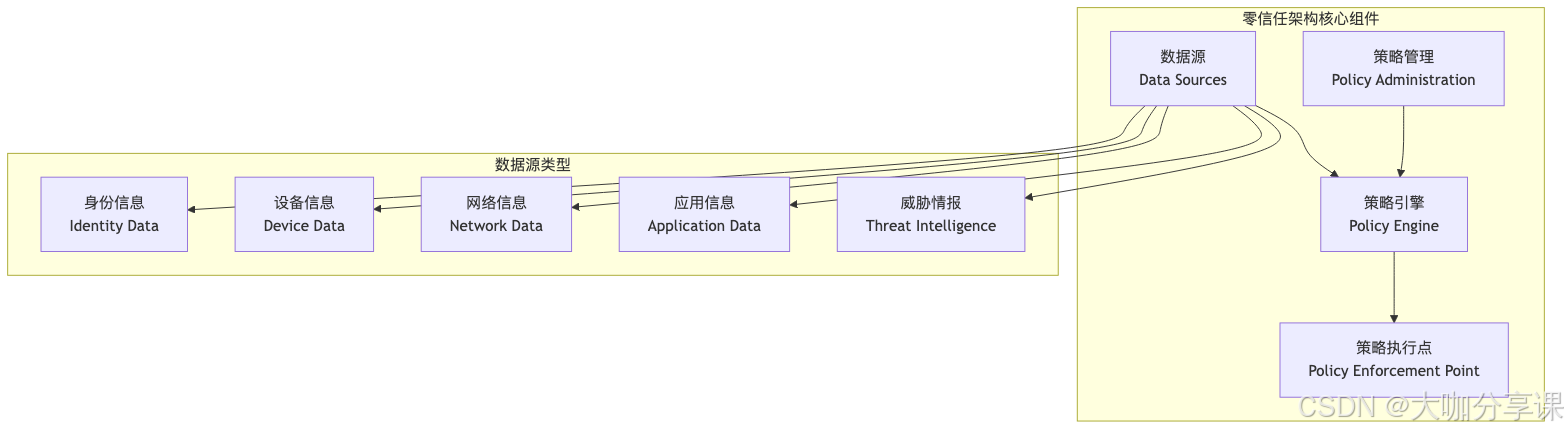

架构模型

云原生环境的安全挑战

传统安全模式的局限性

1. 网络边界模糊化 - 容器间通信复杂多变 - 微服务架构打破了传统网络边界 - 东西向流量增加,传统南北向防护不足

2. 动态性挑战 - 容器生命周期短暂 - 自动伸缩导致网络拓扑频繁变化 - 传统静态安全策略难以适应

3. 可见性不足 - 容器内部活动监控困难 - 微服务间依赖关系复杂 - 安全事件关联分析挑战

新兴安全威胁

1. 容器逃逸攻击 - 利用内核漏洞突破容器隔离 - 恶意容器影响宿主机安全 - 横向移动威胁扩散

2. 供应链攻击 - 恶意镜像注入 - 依赖包污染 - 构建环境入侵

3. 配置漂移与合规风险 - 容器配置不一致 - 安全基线偏离 - 合规检查困难

容器安全威胁模型分析

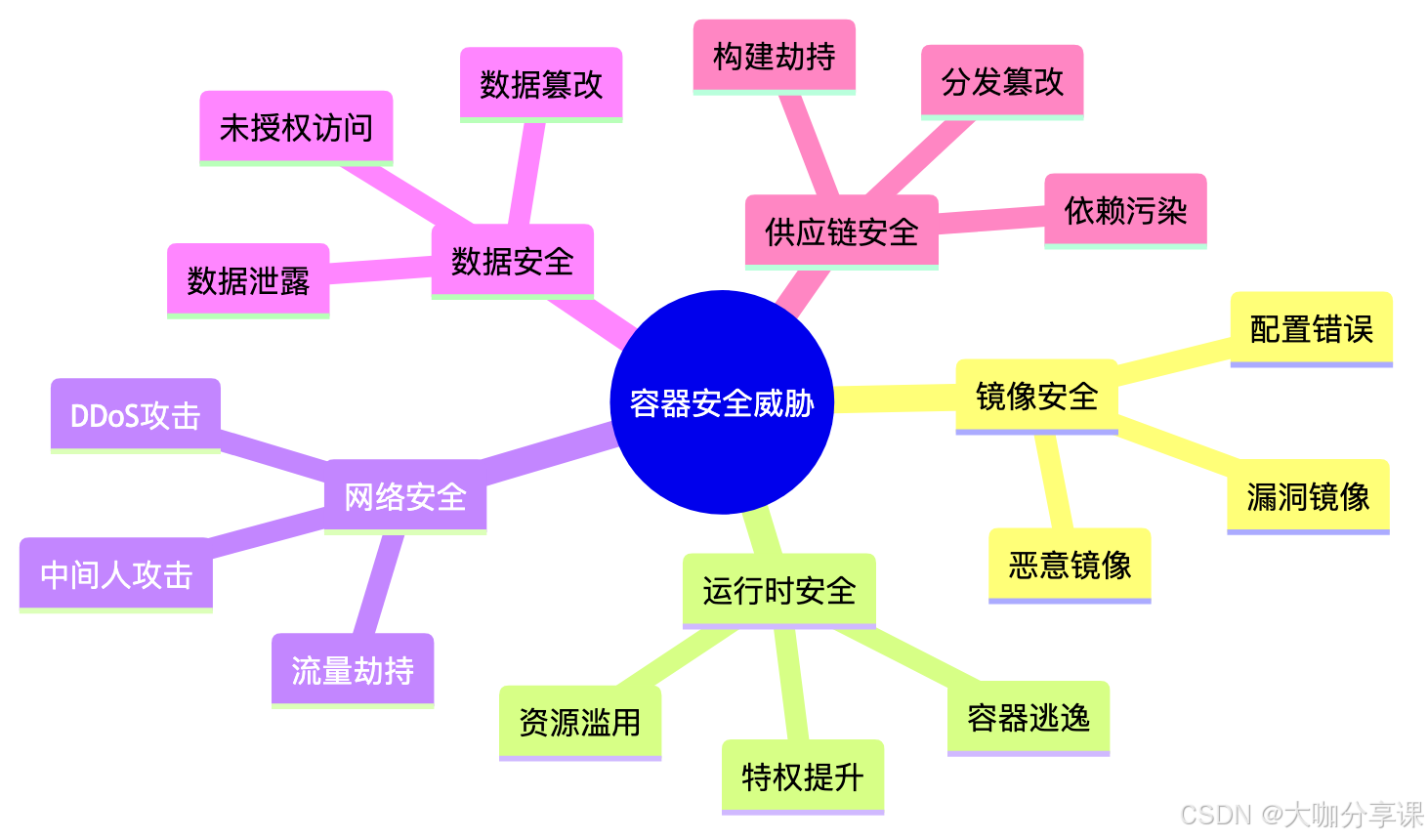

威胁分类与影响分析

风险评估矩阵

| 威胁类型 | 发生概率 | 影响程度 | 风险等级 | 防护优先级 |

|---|---|---|---|---|

| 容器逃逸 | 中等 | 高 | 高 | 1 |

| 恶意镜像 | 高 | 中等 | 高 | 2 |

| 配置错误 | 高 | 中等 | 高 | 3 |

| 数据泄露 | 中等 | 高 | 高 | 4 |

| DDoS攻击 | 中等 | 中等 | 中等 | 5 |

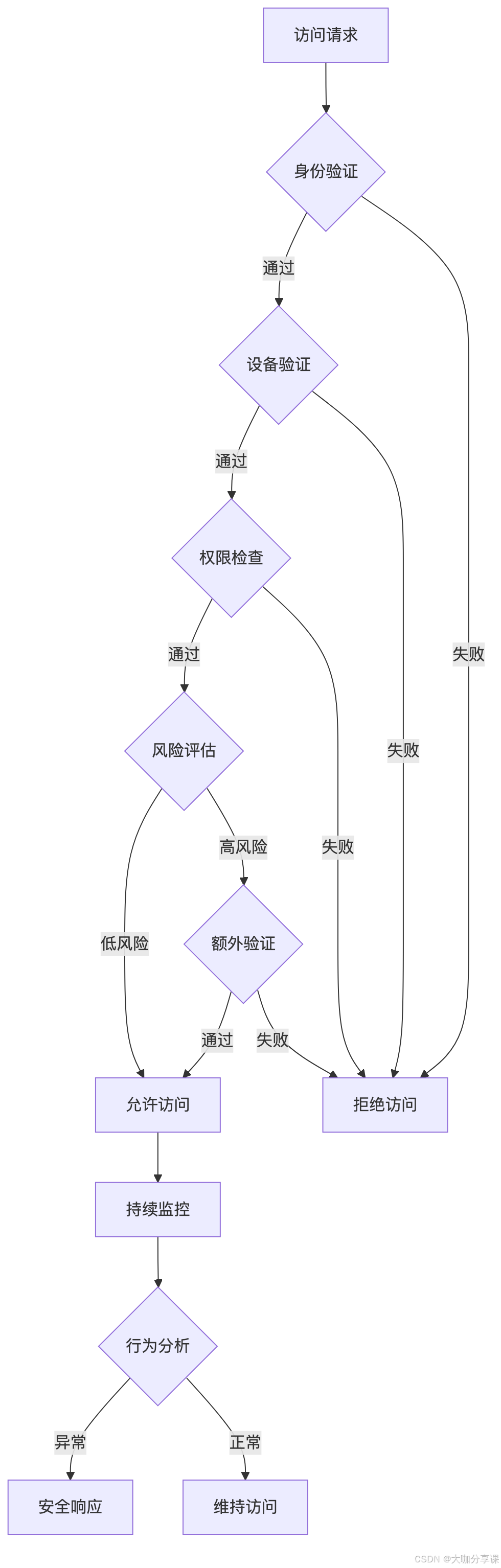

零信任架构在容器环境中的实施

实施框架

第一阶段:基础设施准备 1. 身份与访问管理(IAM)集成 - 统一身份认证系统 - 多因素认证(MFA) - 单点登录(SSO)集成

- 网络微分段

- 服务网格部署

- 网络策略定义

- 流量加密传输

- 监控与日志系统

- 集中日志收集

- 实时监控告警

- 安全事件关联

第二阶段:策略制定与执行

关键实施步骤

1. 容器镜像安全

# 镜像安全策略示例

apiVersion: v1

kind: ConfigMap

metadata:name: image-security-policy

data:policy.yaml: |policies:- name: trusted-registry-onlyrules:- deny:condition: image_registry not in ["registry.company.com"]- name: vulnerability-scanrules:- deny:condition: vulnerability_score > 7.0- name: signature-verificationrules:- deny:condition: image_signature != verified2. 运行时安全控制

# Pod安全策略

apiVersion: policy/v1beta1

kind: PodSecurityPolicy

metadata:name: zero-trust-psp

spec:privileged: falseallowPrivilegeEscalation: falserequiredDropCapabilities:- ALLvolumes:- 'configMap'- 'emptyDir'- 'projected'- 'secret'- 'downwardAPI'- 'persistentVolumeClaim'runAsUser:rule: 'MustRunAsNonRoot'seLinux:rule: 'RunAsAny'fsGroup:rule: 'RunAsAny'3. 网络策略实施

# 微分段网络策略

apiVersion: networking.k8s.io/v1

kind: NetworkPolicy

metadata:name: zero-trust-network-policy

spec:podSelector:matchLabels:app: web-apppolicyTypes:- Ingress- Egressingress:- from:- podSelector:matchLabels:app: frontendports:- protocol: TCPport: 8080egress:- to:- podSelector:matchLabels:app: databaseports:- protocol: TCPport: 5432关键技术组件与工具

身份与访问管理

1. 服务身份认证 - Istio + SPIFFE/SPIRE:服务间身份认证 - Kubernetes ServiceAccount:Pod身份管理 - OPA(Open Policy Agent):策略引擎

2. 访问控制机制

# RBAC示例配置

apiVersion: rbac.authorization.k8s.io/v1

kind: Role

metadata:name: zero-trust-role

rules:

- apiGroups: [""]resources: ["pods"]verbs: ["get", "list"]

- apiGroups: ["apps"]resources: ["deployments"]verbs: ["get", "list", "create", "update"]resourceNames: ["allowed-deployments"]网络安全

1. 服务网格安全

# Istio安全策略

apiVersion: security.istio.io/v1beta1

kind: AuthorizationPolicy

metadata:name: zero-trust-authz

spec:selector:matchLabels:app: productpagerules:- from:- source:principals: ["cluster.local/ns/default/sa/bookinfo-gateway"]- to:- operation:methods: ["GET"]- when:- key: source.ipvalues: ["10.0.0.0/8"]2. 加密通信 - mTLS(双向TLS认证):服务间通信加密 - 证书自动管理:Cert-Manager集成 - 密钥轮换:自动化密钥管理

监控与可观测性

1. 安全监控指标

2. 日志聚合与分析

# Fluentd日志收集配置

apiVersion: v1

kind: ConfigMap

metadata:name: fluentd-security-config

data:fluent.conf: |<source>@type tailpath /var/log/containers/*security*.logpos_file /var/log/fluentd-security.log.postag kubernetes.security.*format jsontime_key timetime_format %Y-%m-%dT%H:%M:%S.%NZ</source><filter kubernetes.security.**>@type parserkey_name logreserve_data true<parse>@type json</parse></filter><match kubernetes.security.**>@type elasticsearchhost elasticsearch.security.svc.cluster.localport 9200index_name security-logs</match>安全策略与最佳实践

镜像安全最佳实践

1. 安全基线镜像

# 多阶段构建安全镜像

FROM alpine:3.18 AS builder

RUN apk add --no-cache build-base

COPY . /src

WORKDIR /src

RUN make buildFROM scratch

COPY --from=builder /src/app /app

COPY --from=builder /etc/ssl/certs/ca-certificates.crt /etc/ssl/certs/

USER 1000:1000

ENTRYPOINT ["/app"]2. 漏洞扫描集成

# 镜像扫描流水线

apiVersion: tekton.dev/v1beta1

kind: Task

metadata:name: security-scan

spec:steps:- name: vulnerability-scanimage: aquasec/trivy:latestscript: |#!/bin/shtrivy image --exit-code 1 --severity HIGH,CRITICAL $(params.image)- name: malware-scanimage: clamav/clamav:latestscript: |#!/bin/shclamscan -r --infected $(params.image-path)运行时安全策略

1. 资源限制与隔离

# 资源配额控制

apiVersion: v1

kind: ResourceQuota

metadata:name: security-quota

spec:hard:requests.cpu: "2"requests.memory: 4Gilimits.cpu: "4"limits.memory: 8Gipersistentvolumeclaims: "4"pods: "10"secrets: "5"2. 安全上下文配置

apiVersion: v1

kind: Pod

metadata:name: secure-pod

spec:securityContext:runAsNonRoot: truerunAsUser: 1000runAsGroup: 1000fsGroup: 2000seLinuxOptions:level: "s0:c123,c456"seccompProfile:type: RuntimeDefaultcontainers:- name: appimage: myapp:latestsecurityContext:allowPrivilegeEscalation: falsereadOnlyRootFilesystem: truecapabilities:drop:- ALLadd:- NET_BIND_SERVICE网络安全策略

1. 零信任网络分段

# 应用级网络隔离

apiVersion: networking.k8s.io/v1

kind: NetworkPolicy

metadata:name: app-isolation

spec:podSelector:matchLabels:tier: backendpolicyTypes:- Ingress- Egressingress:- from:- namespaceSelector:matchLabels:name: frontend- podSelector:matchLabels:role: api-gatewayports:- protocol: TCPport: 8080egress:- to:- namespaceSelector:matchLabels:name: databaseports:- protocol: TCPport: 5432- to: []ports:- protocol: TCPport: 53- protocol: UDPport: 53监控与响应机制

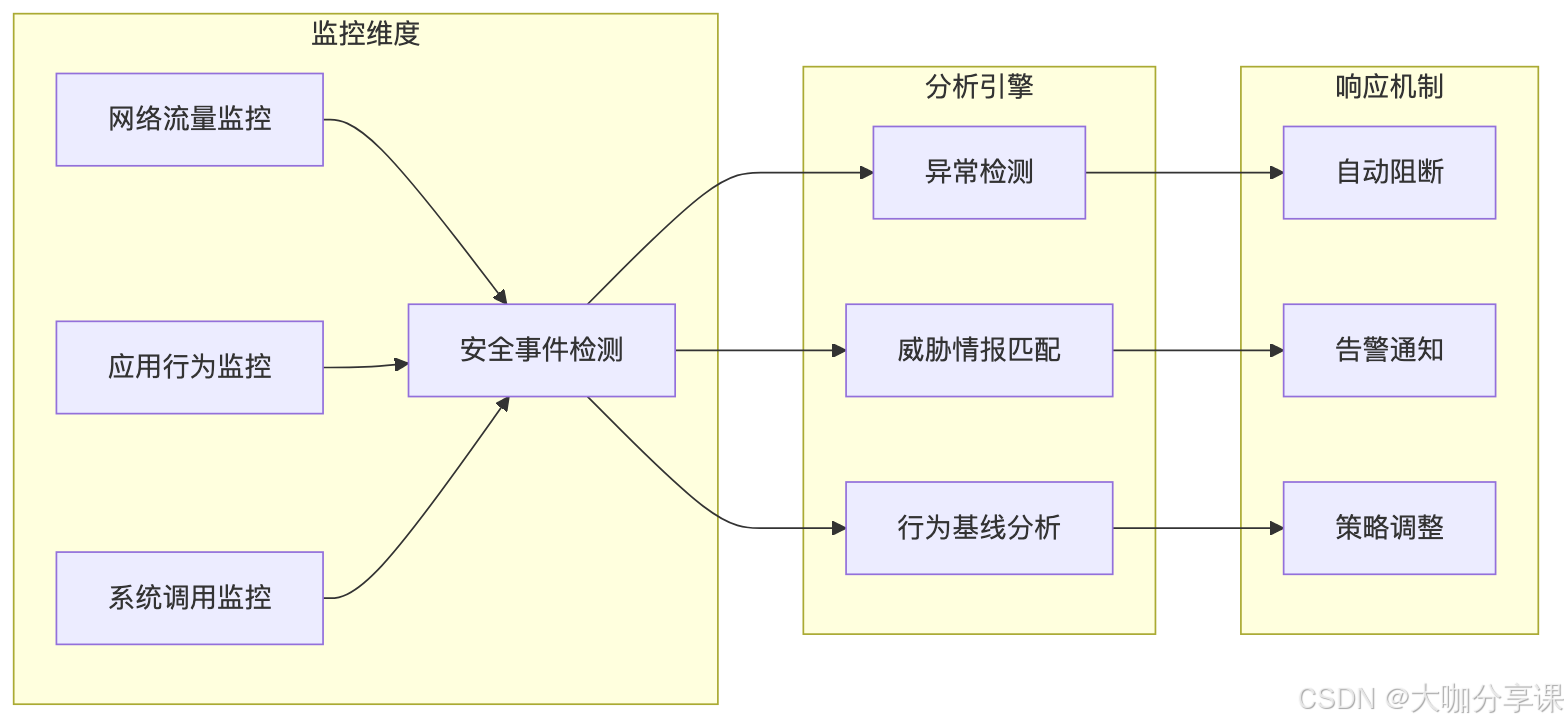

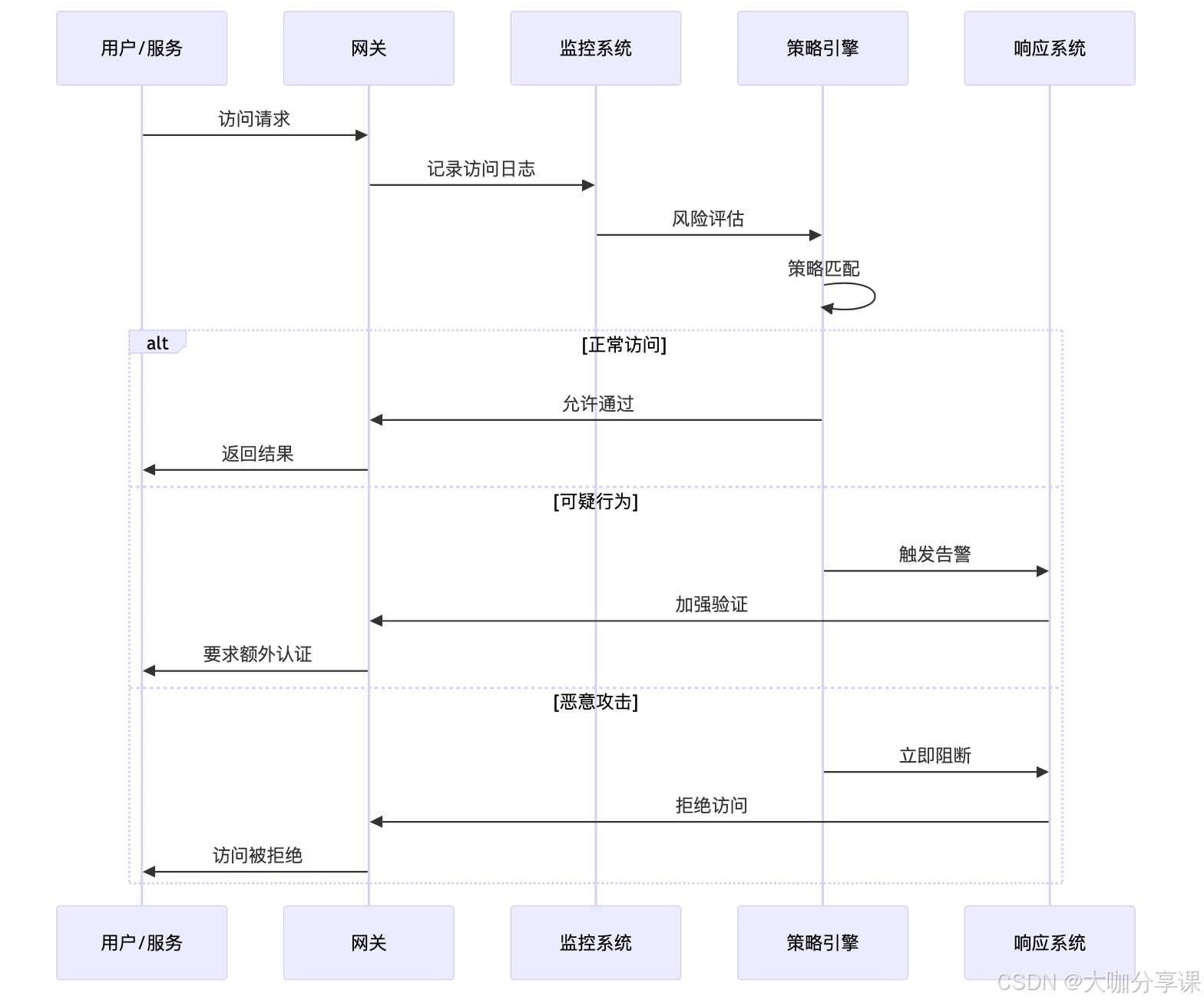

安全事件检测

自动化响应机制

1. 异常行为检测

# 异常检测算法示例

import numpy as np

from sklearn.ensemble import IsolationForestclass SecurityAnomalyDetector:def __init__(self):self.model = IsolationForest(contamination=0.1)self.baseline_features = []def extract_features(self, log_entry):"""提取安全相关特征"""features = [log_entry.get('request_rate', 0),log_entry.get('error_rate', 0),log_entry.get('response_time', 0),log_entry.get('unique_ips', 0),log_entry.get('failed_auths', 0)]return np.array(features).reshape(1, -1)def detect_anomaly(self, log_entry):"""检测异常行为"""features = self.extract_features(log_entry)anomaly_score = self.model.decision_function(features)[0]is_anomaly = self.model.predict(features)[0] == -1return {'is_anomaly': is_anomaly,'anomaly_score': anomaly_score,'confidence': abs(anomaly_score)}2. 响应策略配置

apiVersion: v1

kind: ConfigMap

metadata:name: security-response-policy

data:policy.yaml: |response_rules:- condition: "anomaly_score < -0.5"actions:- type: "rate_limit"params:requests_per_minute: 10- type: "additional_auth"params:method: "mfa"- condition: "failed_auths > 5"actions:- type: "ip_block"params:duration: "1h"- type: "alert"params:severity: "high"channels: ["slack", "email"]- condition: "container_escape_detected"actions:- type: "pod_quarantine"- type: "node_isolation"- type: "incident_response"params:priority: "critical"持续监控与改进

1. 安全指标仪表板

# Grafana仪表板配置

apiVersion: v1

kind: ConfigMap

metadata:name: security-dashboard

data:dashboard.json: |{"dashboard": {"title": "容器安全监控","panels": [{"title": "安全事件趋势","type": "graph","targets": [{"expr": "rate(security_events_total[5m])","legendFormat": "{{event_type}}"}]},{"title": "威胁检测率","type": "stat","targets": [{"expr": "threat_detection_rate","legendFormat": "检测率"}]}]}}案例研究与实施路径

企业级实施案例

案例背景:某大型电商平台的微服务架构安全改造

挑战: - 300+ 微服务的复杂架构 - 每日千万级别的API调用 - 多云环境部署 - 严格的合规要求

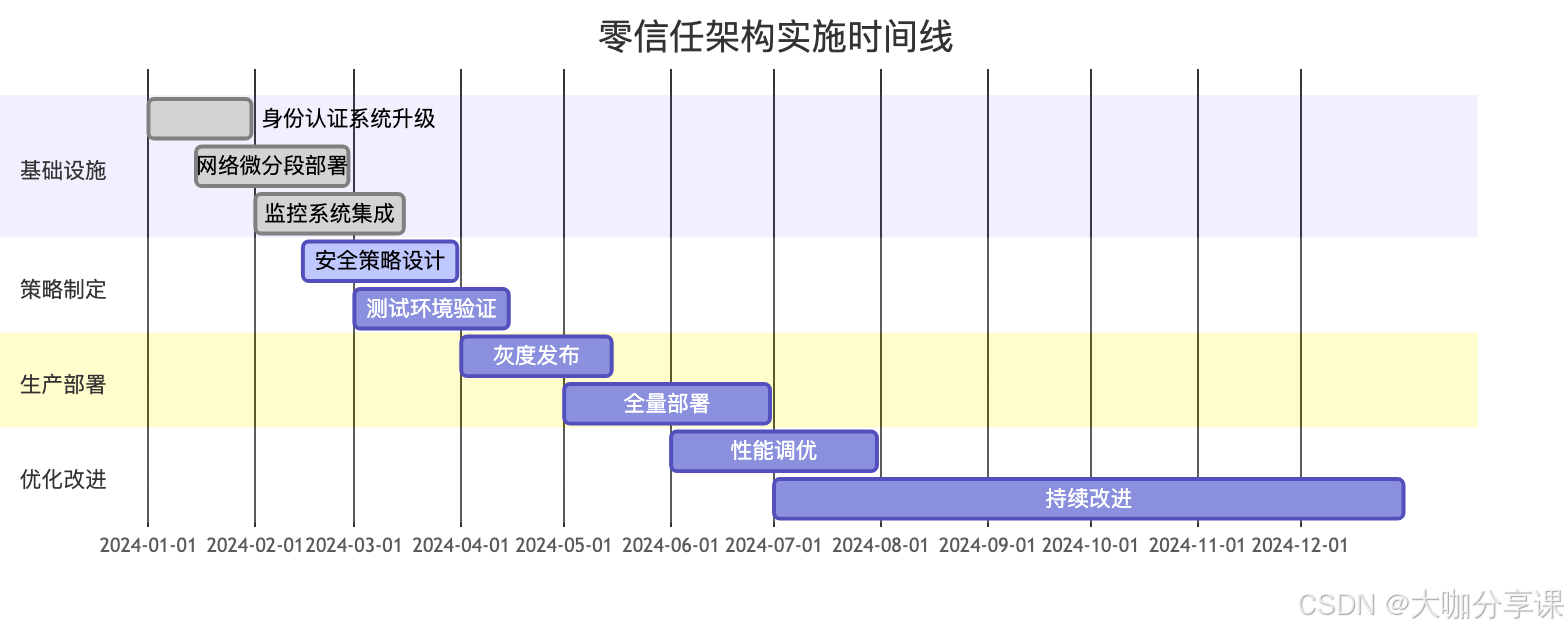

实施路径:

第一阶段(1-3个月):基础设施建设

关键成果: - 安全事件检测率提升85% - 平均响应时间降低40% - 合规性检查通过率100% - 运维成本降低30%

实施最佳实践总结

1. 渐进式部署策略 - 从非核心服务开始试点 - 逐步扩展到核心业务系统 - 建立回滚机制和应急预案

2. 团队协作模式 - 建立跨职能安全团队 - 定期安全培训和演练 - 建立安全责任制和考核机制

3. 技术选型原则 - 优先选择开源和标准化方案 - 考虑与现有系统的兼容性 - 评估长期维护成本

未来发展趋势

技术发展方向

1. AI驱动的安全自动化

# AI安全决策引擎示例

class AISecurityEngine:def __init__(self):self.threat_model = self.load_threat_model()self.policy_engine = self.load_policy_engine()self.learning_module = self.init_learning_module()async def evaluate_risk(self, context):"""AI驱动的风险评估"""# 特征提取features = await self.extract_features(context)# 威胁预测threat_score = await self.threat_model.predict(features)# 策略推荐policy_recommendation = await self.policy_engine.recommend(context, threat_score)# 持续学习await self.learning_module.update(context, threat_score)return {'risk_score': threat_score,'recommended_actions': policy_recommendation,'confidence': self.calculate_confidence(features)}2. 量子安全准备 - 后量子密码学算法集成 - 量子密钥分发(QKD)技术 - 量子随机数生成器

3. 边缘计算安全 - 边缘节点安全管理 - 分布式身份认证 - 边云协同安全策略

行业标准化进展

1. 法规合规发展 - GDPR、CCPA等隐私法规 - 网络安全法律法规 - 行业特定合规要求

2. 开源生态成熟 - CNCF安全项目发展 - 标准化安全接口 - 社区驱动的最佳实践

总结

零信任架构在云原生环境下的容器安全实施是一个系统性工程,需要从技术、流程、管理等多个维度进行全面规划和实施。通过本文的详细分析,我们可以得出以下关键结论:

核心价值: 1. 安全性提升:从被动防护转向主动防御 2. 可见性增强:全面的监控和审计能力 3. 合规性保障:满足各种法规和标准要求 4. 成本优化:减少安全事件造成的损失

实施关键: 1. 渐进式部署:分阶段、有计划的推进 2. 技术栈整合:充分利用云原生技术优势 3. 持续改进:基于监控数据不断优化策略 4. 团队协作:跨部门协作和责任共担

未来展望: 随着云原生技术的不断发展和安全威胁的持续演进,零信任架构将成为容器安全的标准实践。AI技术的引入将进一步提升自动化防护能力,而标准化的推进将促进行业最佳实践的普及。

企业在实施零信任架构时,应该结合自身的业务特点和技术现状,制定合适的实施路径,确保在提升安全性的同时,不影响业务的正常运行和发展。通过持续的投入和改进,构建起适应云原生时代的现代化安全防护体系。

关键词:容器安全, 云原生, 零信任, 安全架构, Kubernetes, 微服务安全, 威胁检测, 安全策略