【信息安全工程师备考笔记】第一章 网络信息安全概述

概述

资料

《信息安全工程师教材》第二版 2020年9月

复习方法

- 通读考试指定教材

- 研究开考以来近6年的考试真题

章节目录

- 网络信息安全概述

- 网络攻击原理与常用方法

- 密码学基本理论

- 网络安全体系与网络安全模型

- 物理与环境安全技术

- 认证技术原理与应用

- 访问控制技术原理与应用

- 防火墙技术原理与应用

- VPN技术原理与应用

- 入侵检测技术原理与应用

- 网络物理隔离技术原理与应用

- 网络安全审计技术原理与应用

- 网络安全漏洞防护技术原理与应用

- 恶意代码防范技术原理

- 网络安全主动动态防御技术

- 网络安全风险评估技术原理与技术

- 网络安全应急响应技术原理与应用

- 网络安全评测技术与标准

- 操作系统安全防护

- 数据库系统安全

- 网络设备安全

- 云计算安全需求分析与安全保护工程

- 工控安全需求分析与安全保护工程

- 移动应用安全需求分析与安全保护工程

- 大数据安全需求分析与安全保护工程

第一章 网络信息安全概述

- 信息社会的主要特征:数字化、网络化、智能化

- 万物互联时代

- 基于 TCP/IP 协议的互联技术理念

- 网络空间 是国家继 陆、海、空、天 后的第五疆域

1.1 网络发展现状与重要性认识

网络信息安全的相关概念

定义

- 狭义:网络信息系统的各组成要素符合安全属性的要求:机密性、完整性、可用性、抗抵赖性、可控性

- 广义:国家、城市、社会、经济、文化等在内的 “大安全”

- 法律:《网络安全法》,通过必要措施,防范网络攻击、侵入等意外事故,使网络处于稳定可靠运行的状态,以及保障网络数据的完整性、保密性、可用性的能力。

网络信息安全发展历程

通信保密 - 计算机安全 - 信息保障 - 可信计算

网络信息安全的新变化

- 保障内容:从 单维度 向 多维度 转变

- 保障措施:从 单一性 向 综合性 演变

- 保障时间:覆盖网络系统整个生命周期,响应速度要求随时响应

国家网络空间安全战略

网络空间信息安全特点

- 网络安全威胁高隐蔽性

- 网络安全技术高密集性

- 网络安全控制地理区域不可限制性

- 网络安全防护时间不可区分性

- 网络攻防严重非对称性

我国对网络信息安全的重视

- 《国家网络空间安全战略》

- 《中华人民共和国网络安全法》 第一部网络安全的专门性综合立法

- 网络空间安全 —— 一级学科

- 2014年起,“国家网络安全宣传周” (每年 9 月 第三周)

- 《国家安全法》 维护国家网络空间主权

1.2 网络信息安全现状与问题

典型事件

-

震网病毒

-

乌克兰大停电事件

-

多国银行 SWIFT 系统被攻击

-

物联网恶意病毒导致美国断网

-

域名劫持事件

-

永恒之蓝网络蠕虫事件

-

网页仿冒 最多

-

安全漏洞

-

恶意程序

-

网页篡改

-

网址后门

-

DDoS

-

针对关键信息基础设施的高级持续威胁,简称APT日趋常态化

网络信息安全问题

- 网络强依赖性及网络安全关联风险凸显

- 网络信息产品供应链与安全质量风险

- 网络信息产品技术同质性与技术滥用风险

- 网络安全建设与管理发展不平衡、不充分风险

- 网络数据安全风险

- 高级持续威胁风险

- 恶意代码风险

- 软件代码和安全漏洞风险

- 人员网络安全意识风险

- 网络信息技术复杂性和运营安全风险

- 网络地下黑产经济风险 —— 僵尸网络、勒索软件、挖坑木马扩散

- 网络间谍与网络站风险

* 1.3 网络信息安全基本属性

-

CIA 三特性

-

机密性 非授权不可访问

-

完整性 非授权不可修改

-

可用性 24小时随时可用

-

抗抵赖性 网络审计和数字签名 雁过留痕

-

可控性 我的地盘我做主

其他属性

- 真实性 符合真实情况

- 时效性 规定时间有效

- 合规性 不违法

- 公平性 相关主体处于同等地位处理任务

- 可靠性 能有效完成系统功能

- 可生存性 安全受损情况下,还能提供最小化、必要的服务功能,能够支持业务持续运行

- 隐私性 有关个人敏感信息不对外公开

1.4 网络信息安全目标与功能

网络安全目标分为宏观(国家安全层面) 和 微观目标 (系统具体安全)

基本目标与功能

具体目标

- 保障信息和系统安全

- 保护对象满足安全基本属性

- 用户行为合规

- 业务持续运营

- 数据安全保护

基本功能

- 防御

- 监控

- 应急

- 恢复

1.5 网络信息安全基本技术需求

物理环境安全

- 环境安全、设备安全、存储介质安全

- 是网络系统可靠的基本保证

信息安全认证

- 鉴别网络资源访问者身份的真实性

- 实现网络资源访问控制的前提和依据

网络信息访问控制

- 限制非法访问

- 防止合法滥用

- 网络管理对象免受威胁的关键技术方法

网络信息安全保密

- 保护用户个人信息和网络管理控制信息

- 防止非授权用户访问网络信息或设备

网络信息安全漏洞扫描

- 防范入侵者通过程序探测网络系统中的安全漏洞

恶意代码防护

- 必不可少安全需求

网络信息内容安全

- 内容合法合规

- 过滤垃圾邮件、IP地址/URL过滤、NLP处理等技术

网络信息安全检测与预警

- 发现系统入侵活动和检查安保措施有效性,及时报警阻止危害扩散并调整安全策略

网络信息安全应急响应

- 确保系统出现意外时,能及时恢复和取证

1.6 网络信息安全管理内容和方法

管理概念

指对网络资产采取合适安全措施,确保网络资产的可用性、完整性、可控制性和抗抵赖性

管理对象:

- 网络设备

- 网络通信协议

- 网络操作系统

- 网络服务

- 安全网格管理

管理内容

- 物理安全

- 物理通信安全

- 操作系统安全

- 物理服务安全

- 网络操作安全

- 人员安全

相关技术

- 风险分析

- 密码算法

- 身份认证

- 访问控制

- 安全审计

- 漏洞扫描

- 防火墙

- 入侵检测和应急响应

管理目标

保障网络运行安全和信息安全,满足网上业务开展的安全要求

管理方法

- 风险管理

- 等级保护

- 纵送防御

- 层次化保护

- 应急响应

- PDCA方法 Plan - Do - Check - Act 方法

管理依据

- 法律法规

- 相关政策文件

- 技术标准规范

- 管理标准规范

管理要素

对象

硬件、软件、存储介质、信息资产、支持保障系统

威胁

威胁主体:自然(人为)、非自然

脆弱性

系统中与安全策略相冲突的状态或错误

风险

网络风险 = 网络威胁发生概率 * 所造成的影响

- 控制风险的方法

避免风险、转移风险、减少威胁、消除脆弱点、减少威胁影响、风险监测

措施

针对出现的问题,计划如何去做

—— 管理的本质就是 风险控制

对象自身脆弱性 —— 造成威胁 —— 形成风险

管理流程

- 确认对象

- 评估价值

- 识别威胁

- 识别脆弱性

- 确定风险级别

- 制定防范措施

- 实施防范措施

- 运行/维护安全设备、配置

生命周期

- 信息系统规划

- 信息系统设计

- 信息系统集成实现

- 系统运行和维护

- 系统废弃

管理工具

- 网络安全管理平台SOC

- IT资产管理系统

- 网络安全态势感知系统

- 网络安全漏洞扫描器

- 网络安全协议分析器

- 上网行为管理

管理评估

- 网络安全等级保护测评

- 信息安全管理体系认证(ISMS)

- 系统安全工程能力成熟度模型(SSE-CMM)

1.7 网络信息安全法律与政策文件

- 中华人民共和国国家安全法

- 网络安全法

- 数据安全法

- 个人信息保护法

- …

- 注意本年度发布的

网络安全法

- 网络安全保护义务

网络安全等级保护

-

第20条 网络安全等级保护制度

-

确定系统定级

-

网络安全保护义务

-

制定管理制度和操作流程,确定网络安全负责人,落实网络安全保护责任

-

采取防范计算机病毒和网络攻击、网络侵入等危害网络安全行为的技术措施

-

留存网络日志,不少于6个月

-

数据分类、备份、加密等措施

-

法律、行政法规定的其他义务

-

网络安全等级保护主要工作:

-

定级

-

备案

-

建设整改

-

等级测评

-

运营维护

国家密码管理制度

- 各级管理各级

网络产品和服务审查

- 中国网络安全审查技术与认证中心

- 《网络产品和服务安全审查方法》

- 使用后

- 供应中断

- 提供者遵守中国法律

网络信息安全科技信息获取

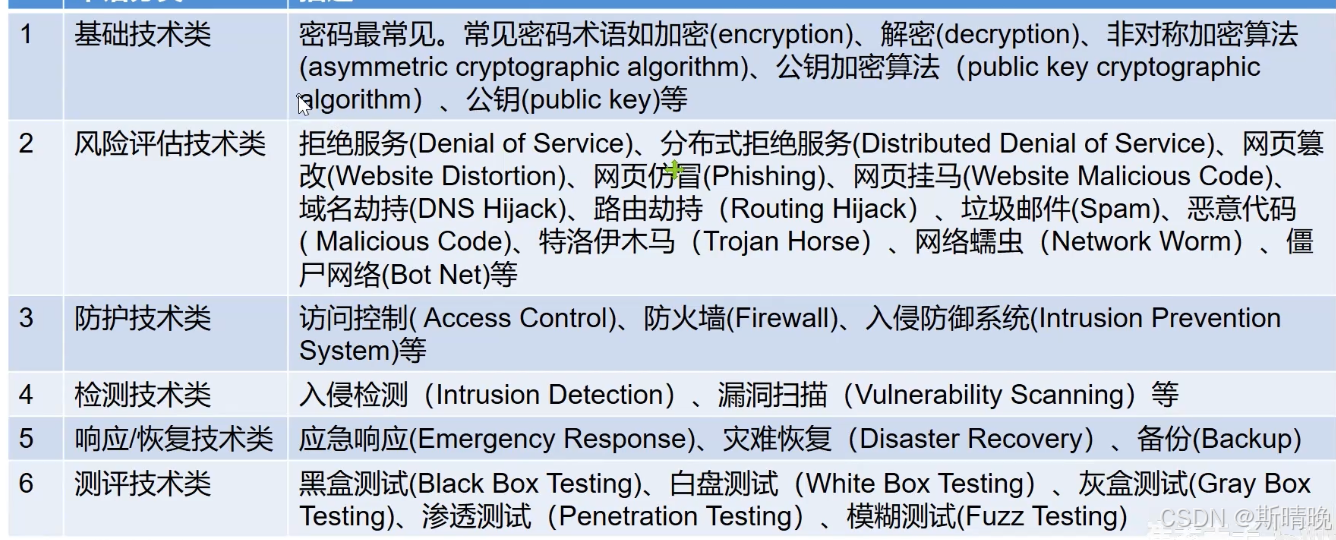

网络安全术语