【实战】连锁商超出口网络割接项目案例分享

割接简介

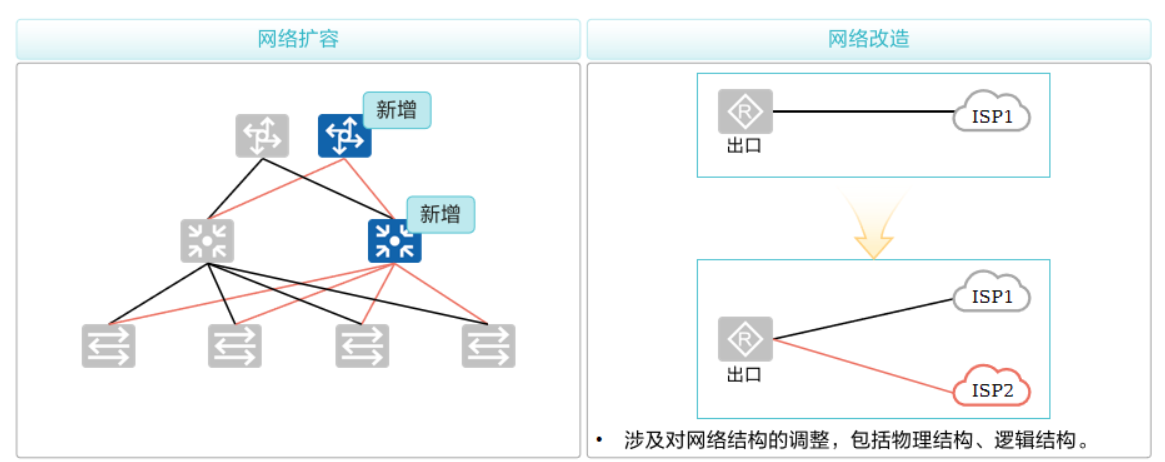

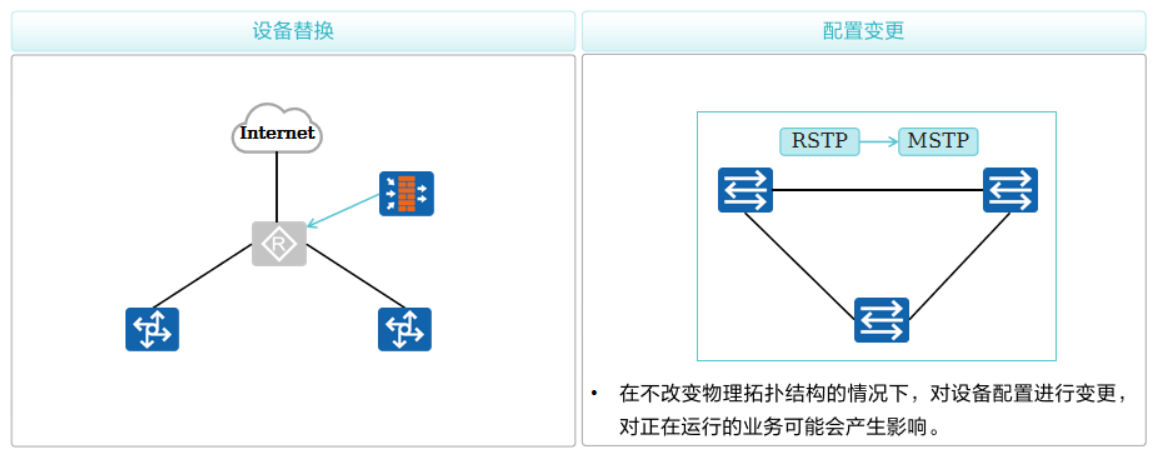

割接场景:网络扩容,网络改造,设备替换,配置变更

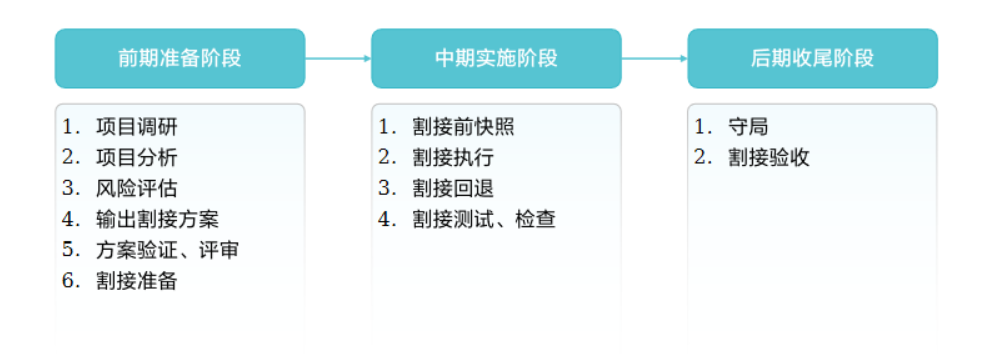

割接全流程:

项目调研

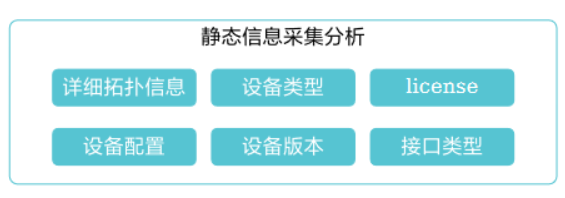

与客户网络信息负责人,一线维护工程师,ISP技术接口人以及设备厂家等多方进行沟通,同时进行客户网络信息收集

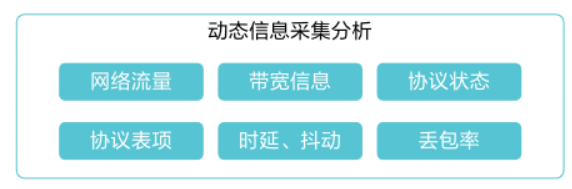

信息收集内容

-

静态信息

-

动态信息

-

业务模型

-

现网硬件环境

光纤接口对应关系

ODF位置

接口标识

完成对项目的调研之后,需要对客户的需求进行分析、梳理,分析客户对割接后网络的新需求,如带宽,网络KPI指标,新业务承载能力等;输出《客户需求分析表》。

一般是包括:设备命名需求,具体使用哪个VLAN,哪些IP(需要向客户进行申请),设备上架位置,设备版本(一般要求最新稳定版本),物理口规划,聚合口规划,端口描述,端口配置,生成树配置,基线需求(snmp和ssh远程管理需求),基础安全配置(关闭哪些服务和端口),LLDP和路由需求

风险评估

根据调研结果、需求分析结果,以及割接方案的框架进行割接风险分析与评估,针对可能出现的风险项目提前制定应对措施,并将对应的风险项对应措施责任人确认。

风险评估需要涉及的技术人员参与讨论,将各个风险的责任人明确到具体的技术人员。

割接方案

割接方案需要包含割接全流程的全部内容以及实施方案

实施方案需要明确具体的责任人,各个阶段的时间,应急和回退预案。

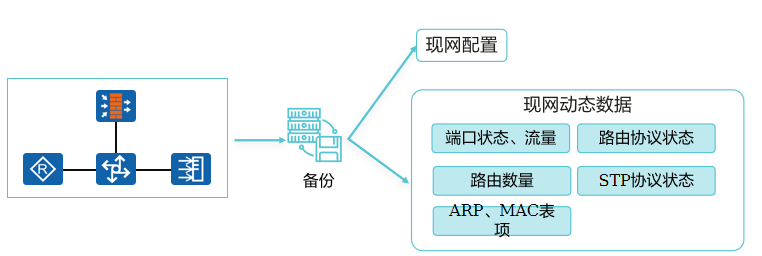

割接前快照

为方便割接回退以及割接之后对比业务是否正常,在正式开始割接之前需要对现网配置、现网数据再进行一次快照,具体包括以下内容:

现网配置进行备份

现网动态数据采集(端口状态、流量、各路由协议状态、路由数量、STP协议状态、各端口ARP/MAC地址表项)。

割接前对业务进行测试,确保割接涉及的业务在割接前属于正常状态

割接测试

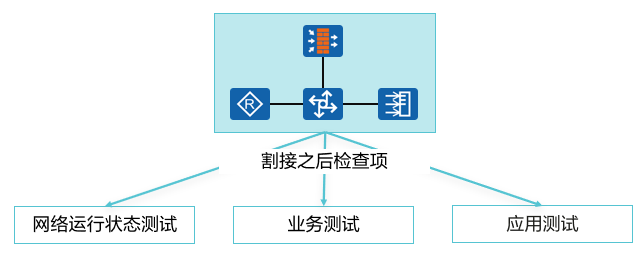

割接实施完成后为测试割接是否成功,需要从以下几个方面对网络、业务进行测试:

网络运行状态测试:对现网的动态数据在进行一次采集,与割接前进行对比。

业务测试:通过ping、tracert或者客户侧的第三方软件测试网络连通性、延迟、抖动等指标是否到达业务要求

客户应用测试:测试由网络承载的客户应用,检查是否正常。

割接守局

割接操作完成且通过客户应用业务测试后,网络需进入一个特殊的观察期,在此期间工程师一般驻守在客户局点,观察网络运行状态,防止出现意外故障。

割接验收

割接顺利完成并在守局观察无异常之后还需要对客户进行维护培训以及资料移交。

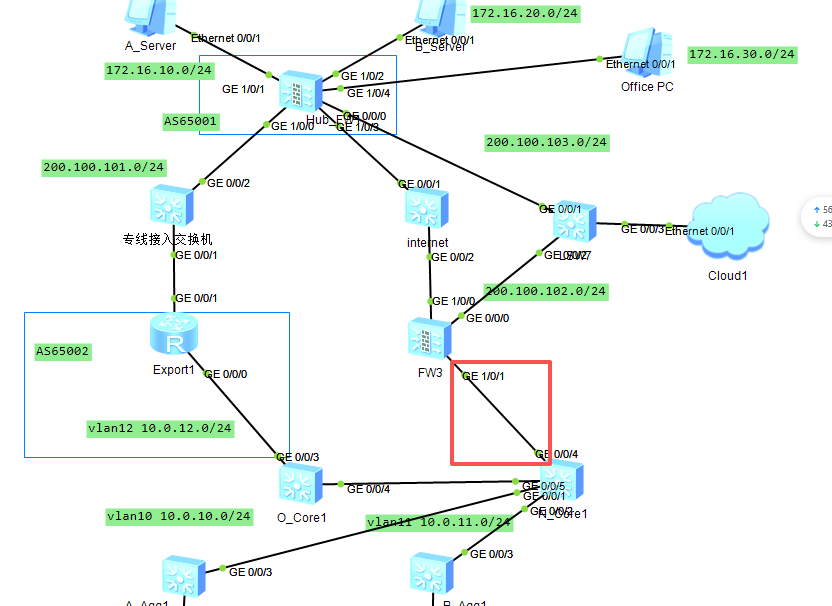

实战案例:某连锁公司分支出口网络改造

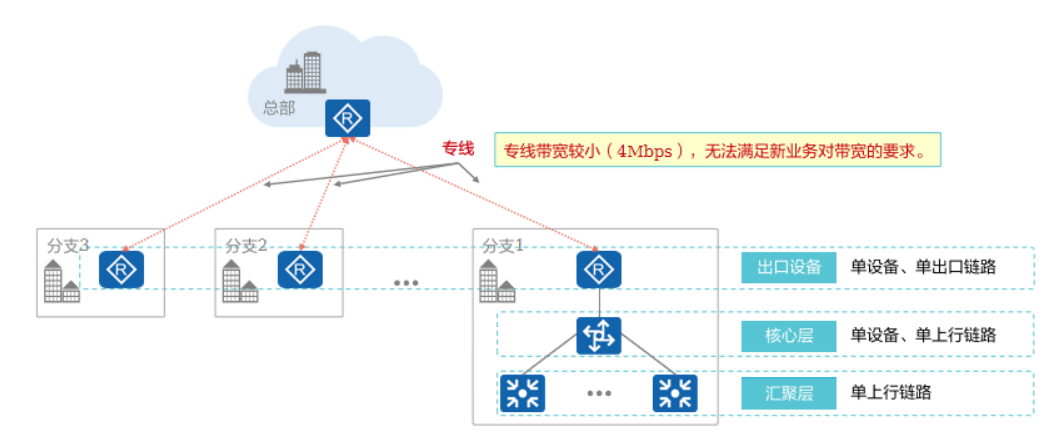

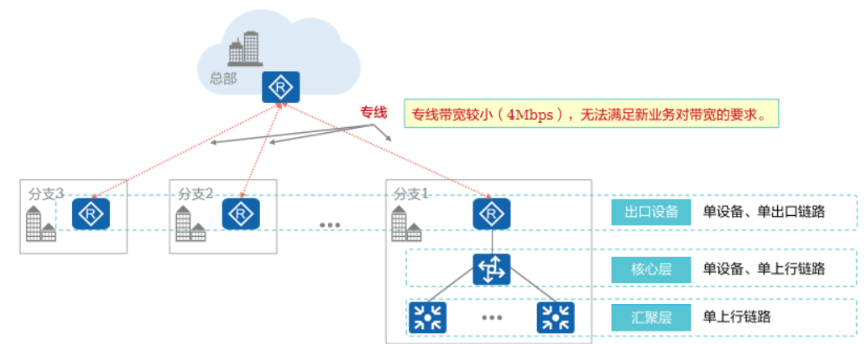

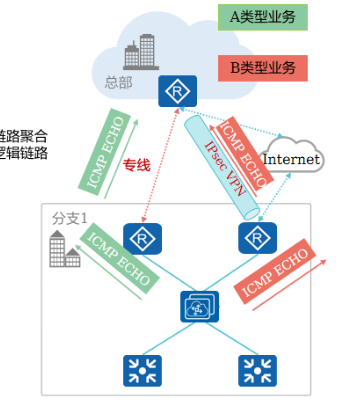

项目背景

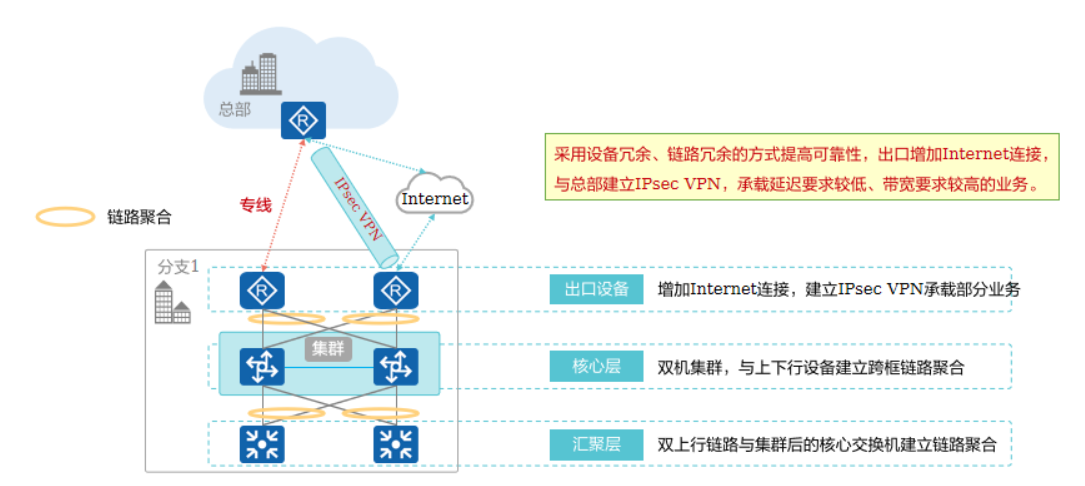

某公司分支机构采用专线技术单出口链路和总公司互联。专线的带宽较低,并且分支机构出口采用单设备,容易存在单点故障。如果对专线进行提速费用较高,决定使用互联网线路叠加IPsec技术分流部分分公司访问总公司的业务。

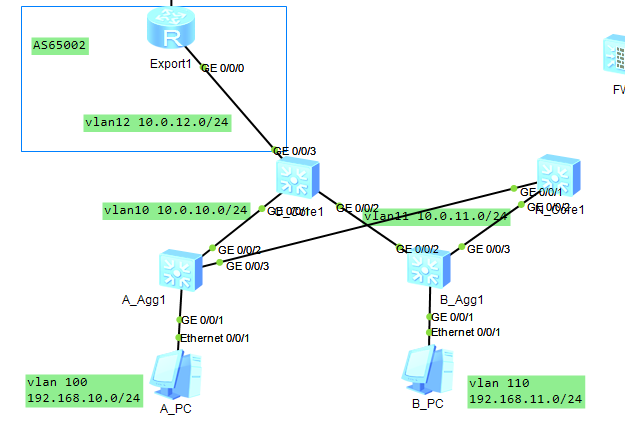

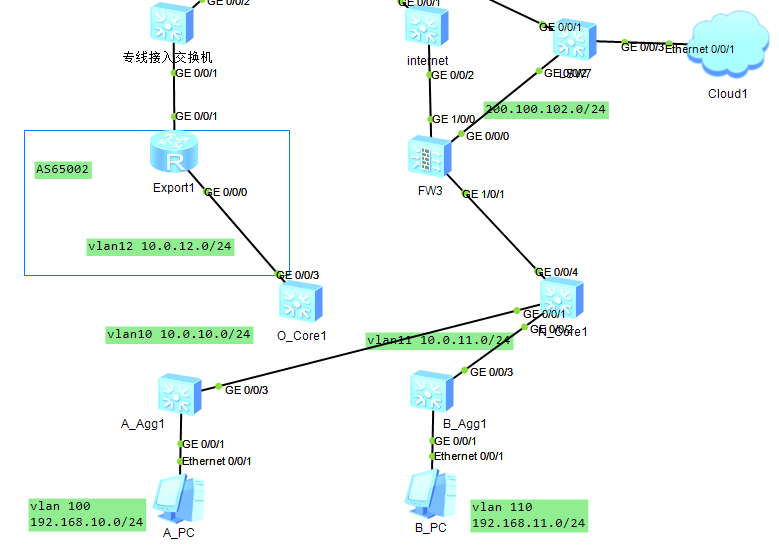

原拓扑

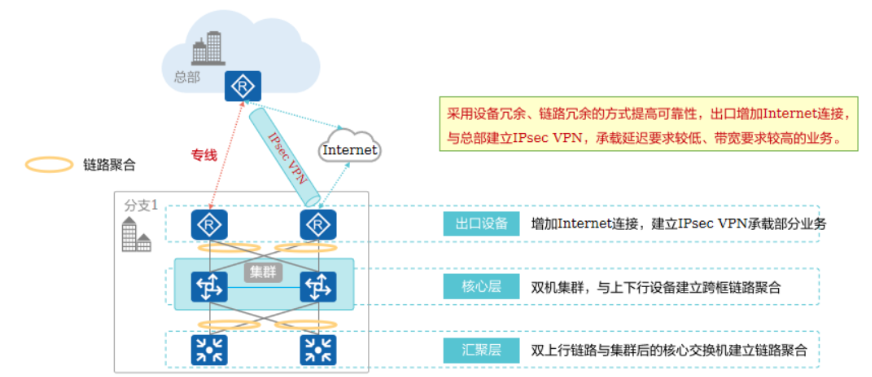

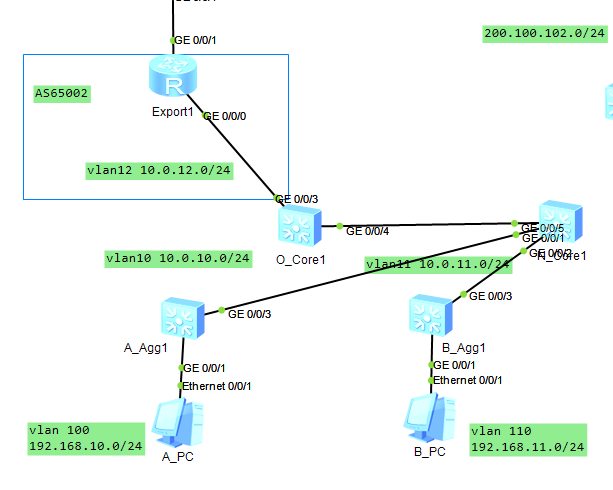

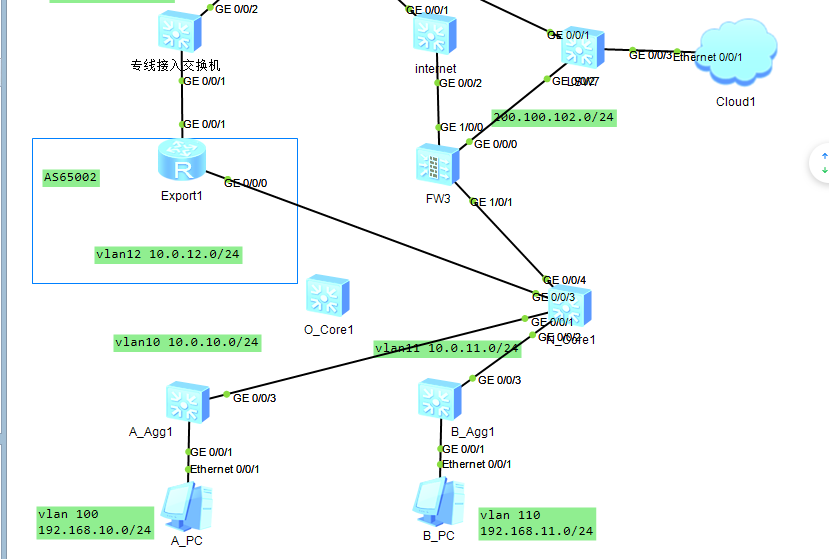

目标拓扑

割接方案

1 割接方案概述

1.1 割接计划

本期采用两台Huawei S7706(已到货)替换原有的Ruijie核心交换机上联至网络出口,新增一台Huawei USG 6000系列防火墙(已到货)作为网络的出口设备与总公司的飞塔防火墙建立IPsec 隧道实现业务数据的分流。

1.2 实施地点以及割接设备

本次割接实施地点:分公司所在位置

本次割接涉及设备如下:

现网设备:

| 设备 | 设备名称 | 管理IP |

|---|---|---|

| 业务A汇聚交换机 | Branch1_SerA:Agg1_S5700_01 | 10.1.1.1/24 |

| 业务B汇聚交换机 | Branch1_SerB:Agg1_S5700_01 | 10.1.1.2/24 |

| 网络核心交换机 | Branch1_Core1_RG6250_01 | 10.1.1.3/24 |

| 专线出口路由器 | Branch1_Export1_AR6121E_01 | 10.1.1.4/24 |

新增设备:

| 设备 | 设备名称 | 管理IP |

|---|---|---|

| 网络核心交换机 | Branch1_Core1_S7706_01 | 10.1.1.3/24 |

| 网络核心交换机 | Branch1_Core1_S7706_02 | 10.1.1.5/24 |

| 专线出口路由器 | Branch1_Export2_AR6121E_01 | 10.1.1.6/24 |

1.3 实施时间:

作业时间:初步定于xx年yy月dd日 00:00

1.4 分工界面

| 公司 | 姓名 | 手机 | 分工界面 |

|---|---|---|---|

| 甲方 | 小明 | 123123 | 负责割接通知,实施前后资源协调;负责建设层面协调;业务A负责人;业务B负责人;利旧设备割接配置,配合业务验证 |

| 集成 | 小红 | 456456 | 负责割接前后的实施工作,设备配置,网络层面的业务对比 |

| 工程队 | 零零 | 789789 | 负责割接前后的物理链路检查,调整,保证物理链路正常 |

| 监理 | 一一 | 101010 | 负责入场人员安排,监督割接,控制和反馈割接进度 |

业务影响范围:

确认人员:小红(集成公司)小明(业务A负责人,业务B负责人)西奥(华为厂家)

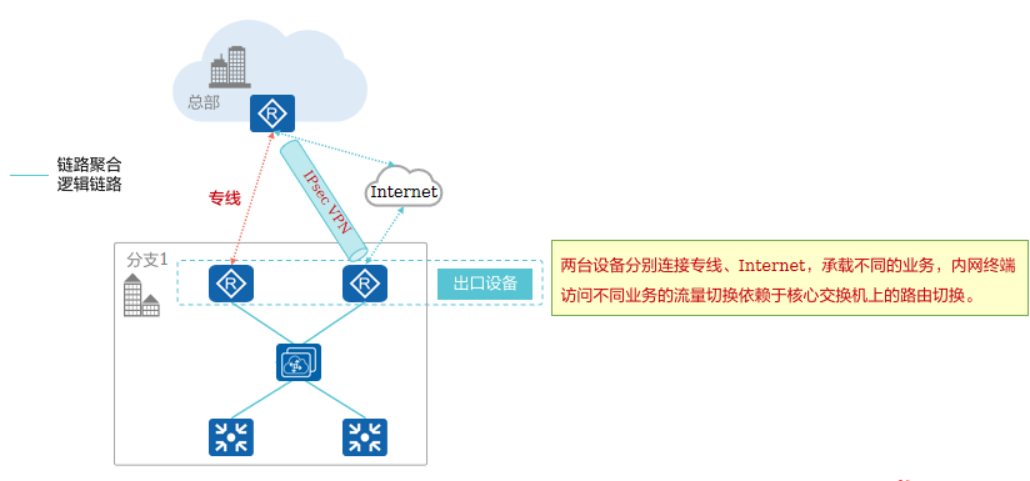

由于对网络的核心交换机进行替换会导致整体网络断网。

对业务B网络进行IPsec线路切换会导致业务B网络中断,业务A网络不受影响。

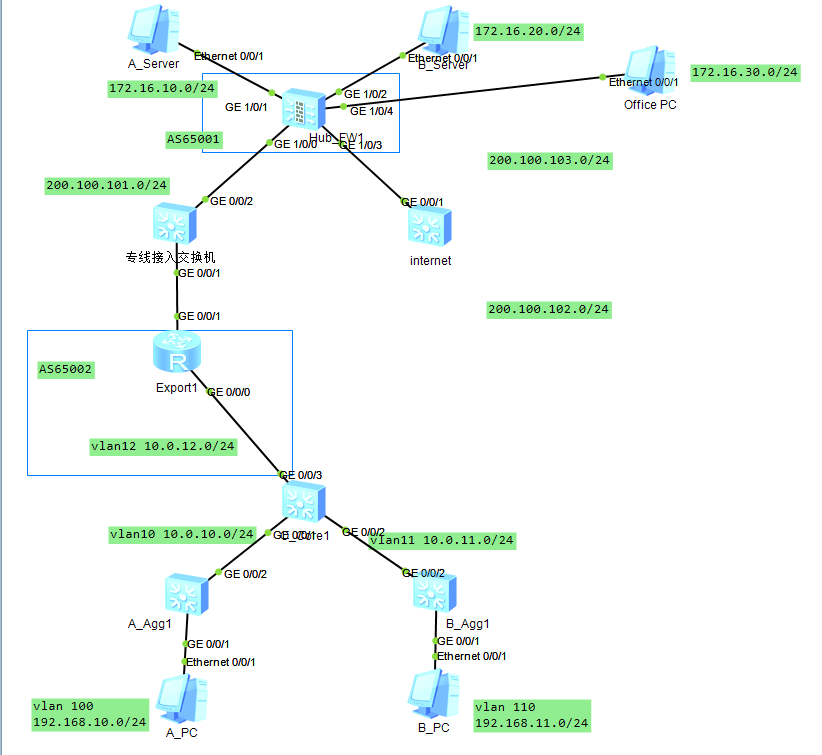

2 割接网络情况

2.1 割接前网络情况

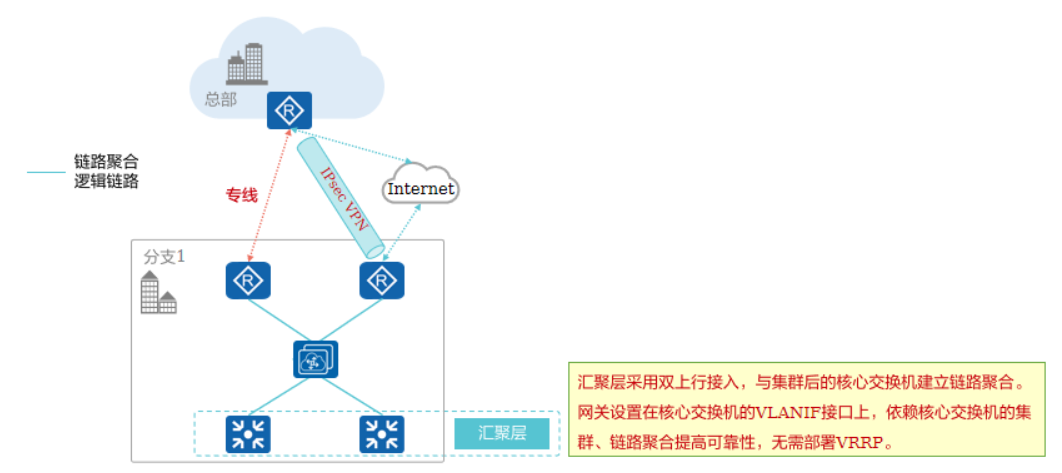

2.2 割接后网络拓扑

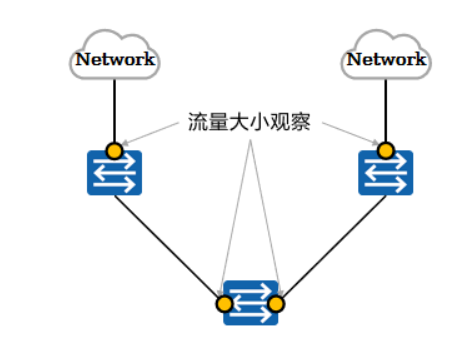

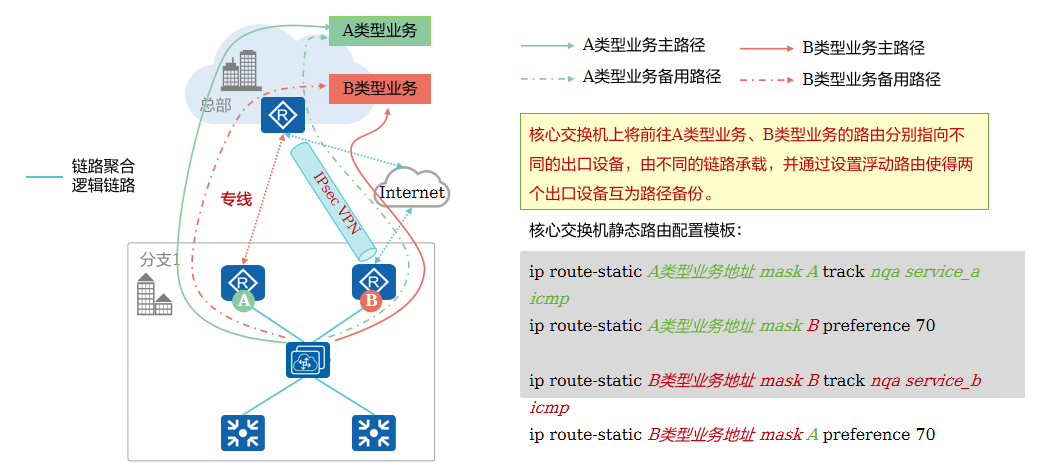

2.3 网络流量拓扑

业务A:网络设备/服务器 -> 业务A汇聚交换机 -> 新增核心交换机 -> 专线出口路由器 -> 总公司业务A

业务B:网络设备/服务器 -> 业务B汇聚交换机 -> 新增核心交换机 -> 新增互联网出口路由器 -> 总公司业务B

2.4 割接涉及IP_VLAN规划

3 作业详细内容

3.1 割接前准备工作

3.1.1 割接端口对照表

由于涉及交换机数量较多,端口设计如图所示。模拟实验不再设置额外表格

3.1.2 布放新增线缆

由工程队提前根据设计文件将本次新增的线缆布放到各对应设备,待割接当晚进行成端。

由于目前交换机上下联端口都处于关闭状态,预防出现重新打开端口出现光衰不合规、端口down的情况,请工程队提前测试好光衰,并且割接当晚准备好预备线缆,以做预备。

3.1.3 割接前配置收集和验证

3.1.3.1 割接前配置信息收集与验证

现网设备信息采集(模拟器主要提供配置文件)

通过网盘分享的文件:现网设备信息采集.rar

链接: https://pan.baidu.com/s/14F7YtR0z626nO4RuWUVhaQ?pwd=dc98 提取码: dc98

–来自百度网盘超级会员v6的分享

3.1.3.2 新增设备配置信息采集(集成操作)

割接前已完成设备预配置

3.1.3.3 分配地址进行割接前验证

割接前检查要分配的IP地址是否有冲突

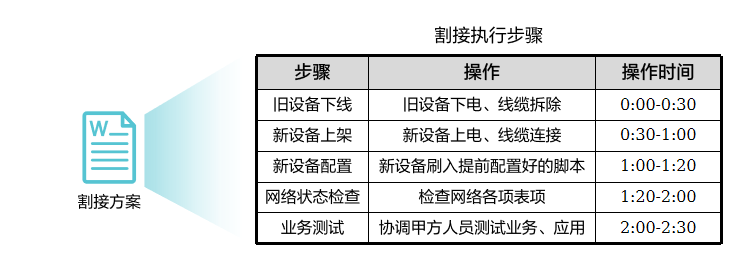

3.2 割接步骤

步骤1:原有汇聚交换机规划出一条线路至新核心交换机,做VLAN透传。

A_Agg1

interface GigabitEthernet0/0/3port link-type trunkport trunk allow-pass vlan 10

B_Agg1

interface GigabitEthernet0/0/3port link-type trunkport trunk allow-pass vlan 11

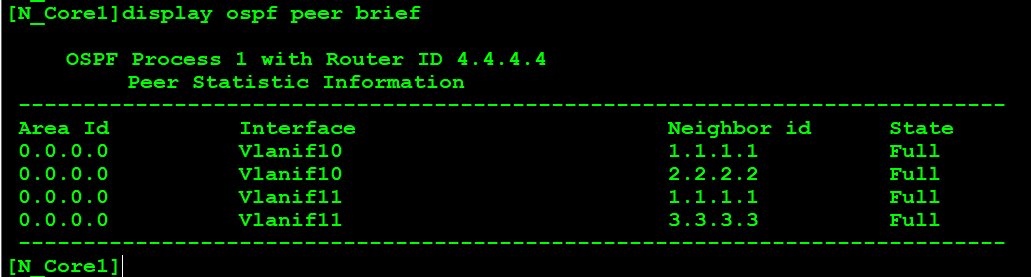

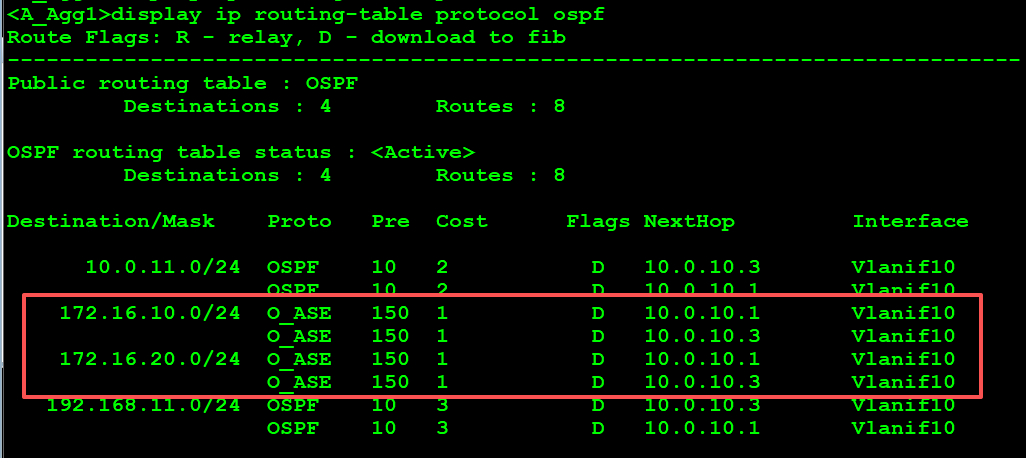

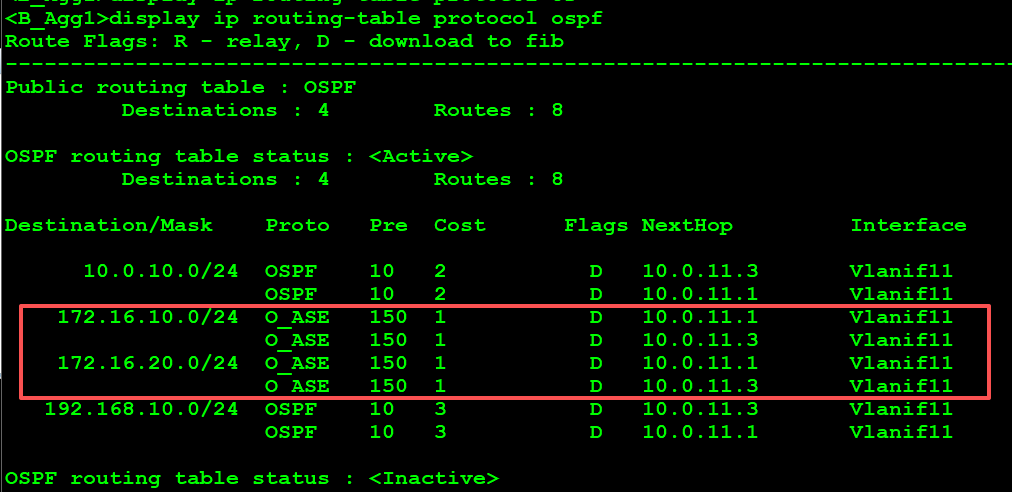

步骤2:N_Core1和A_Agg1以及B_Agg1建立OSPF邻居关系

interface Vlanif10undo shutdownip address 10.0.10.3 255.255.255.0

#

interface Vlanif11undo shutdownip address 10.0.11.3 255.255.255.0

#

ospf 1 router-id 4.4.4.4area 0.0.0.0network 10.0.10.0 0.0.0.255network 10.0.11.0 0.0.0.255

步骤3:手动关闭A_Agg1和B_Agg1连接旧核心交换机的接口。提前完成新核心交换机配置,将新核心交换机上行的的L3接口手动shutdown,在原有核心交换机上规划出一条线路连接新核心交换机,接口做二层VLAN透传。观察业务情况。

O_Core1

interface GigabitEthernet0/0/4port link-type trunkport trunk allow-pass vlan 10 to 11

N_Core1

interface GigabitEthernet0/0/4port link-type trunkport trunk allow-pass vlan 10 to 11

业务发生短暂中断后恢复正常

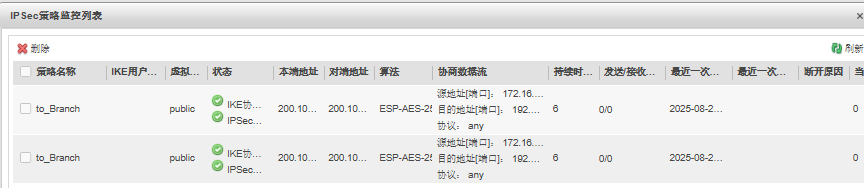

步骤4:提前将防火墙上架,完成分公司防火墙与总公司防火墙的连接

完成总公司防火墙与分公司防火墙的IPsec 连接建立。

此过程省略。

步骤5:在新增防火墙与新核心交换机之间进行连线,完成N_Core1可以访问总公司的业务A和业务B服务。

acl number 2000rule 5 permit source 172.16.10.0 0.0.0.255rule 10 permit source 172.16.20.0 0.0.0.255

#

route-policy s2o permit node 1if-match acl 2000

#

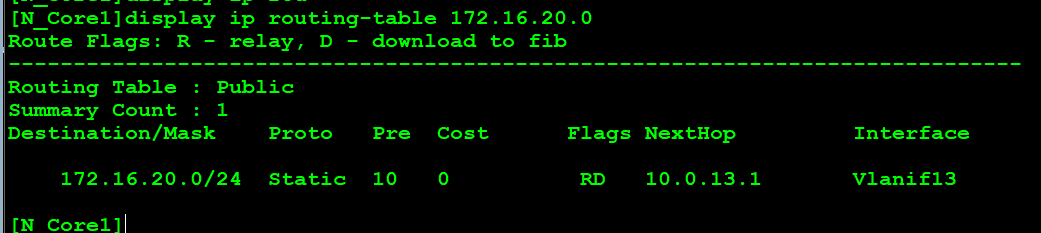

ip route-static 172.16.10.0 255.255.255.0 10.0.13.1

ip route-static 172.16.20.0 255.255.255.0 10.0.13.1

ospf 1import-route static route-policy s2o

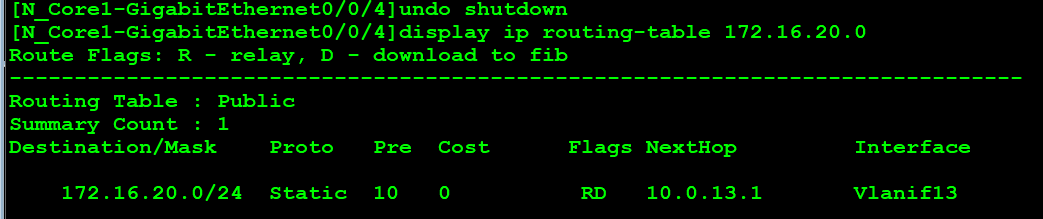

在Agg设备上查看路由,发现现在已经存在备份路由了

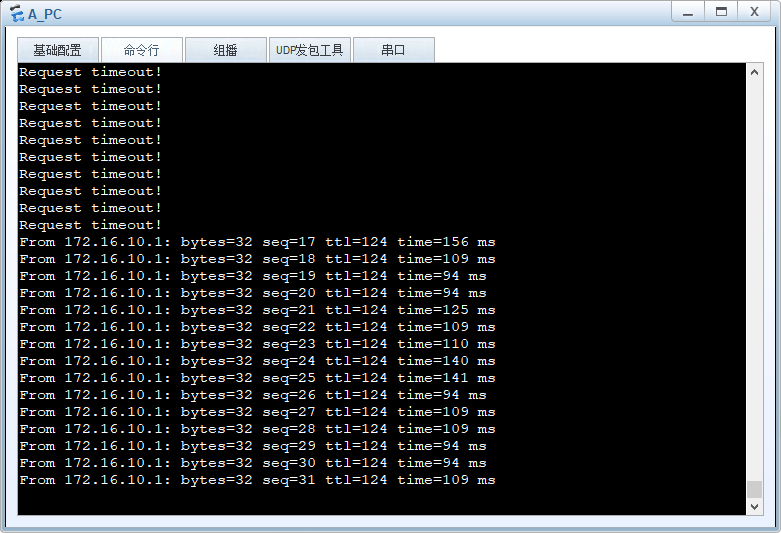

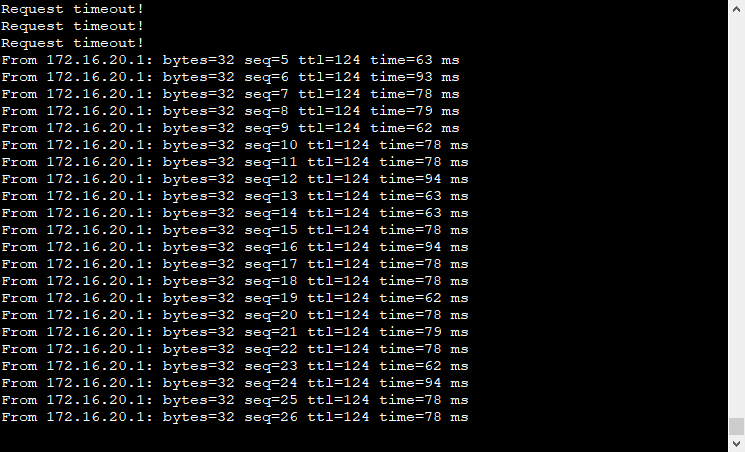

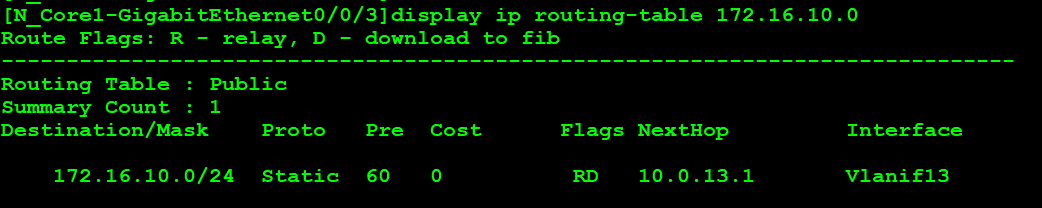

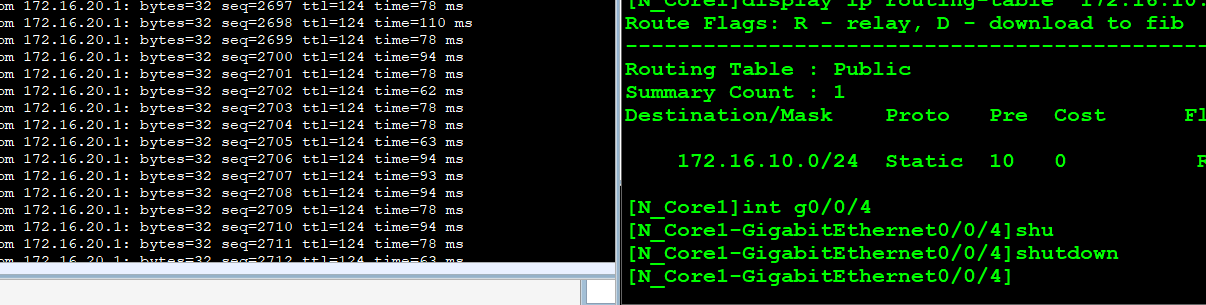

步骤5:断开N_Core1和O_Core1的连线,查看业务A和业务B的状态。

短暂丢包后,业务恢复正常

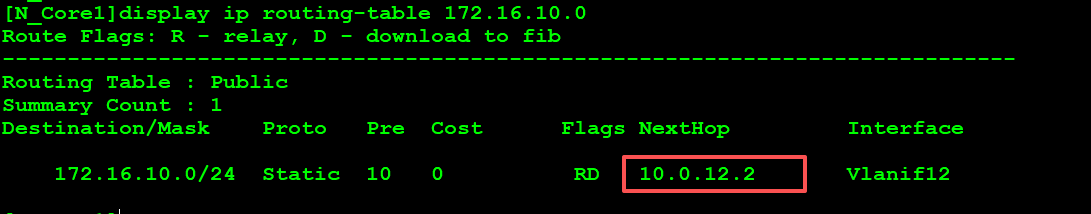

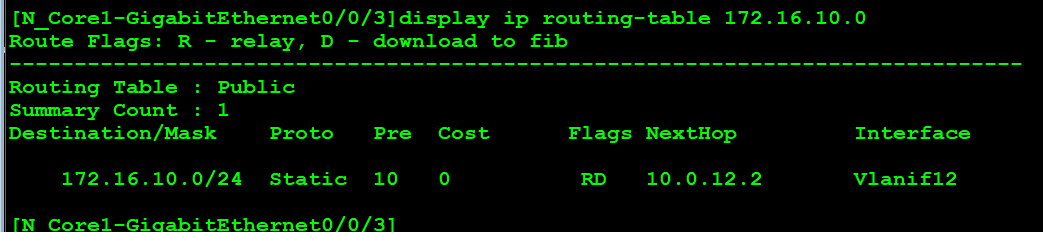

步骤6:断开O_Core1和Export1的连线,连接Export1和N_Core1,打开Export1和N_Core1之间的VLANIF接口。将O_Core1设备下架。

N_Core1

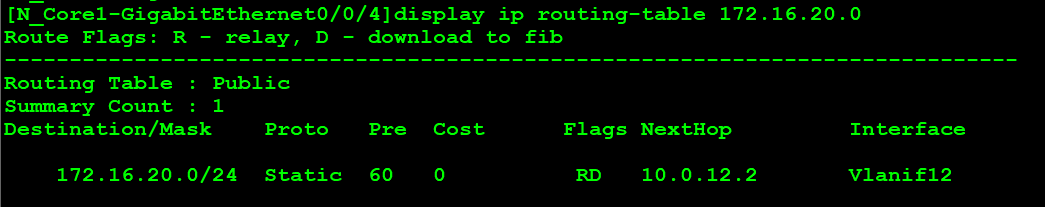

ip route-static 172.16.10.0 255.255.255.0 10.0.12.2

ip route-static 172.16.20.0 255.255.255.0 10.0.12.2

int vlanif 12undo shutdown

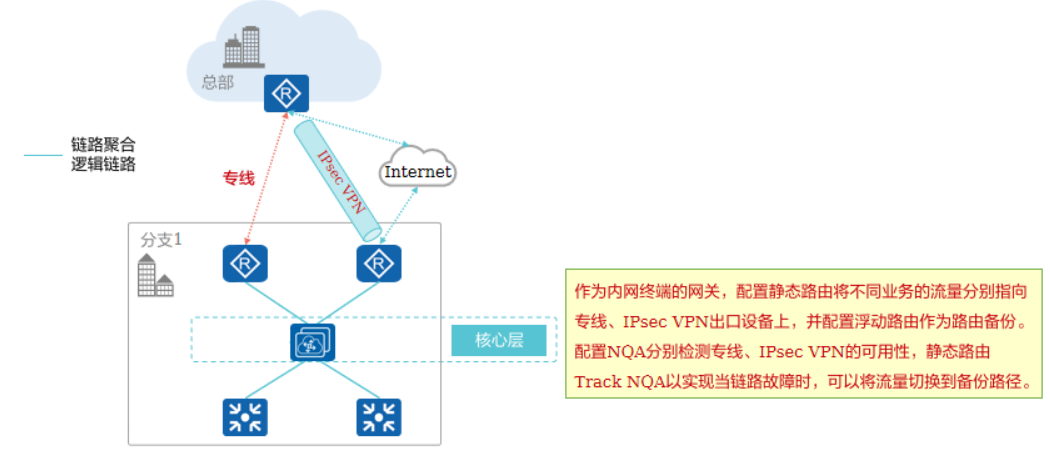

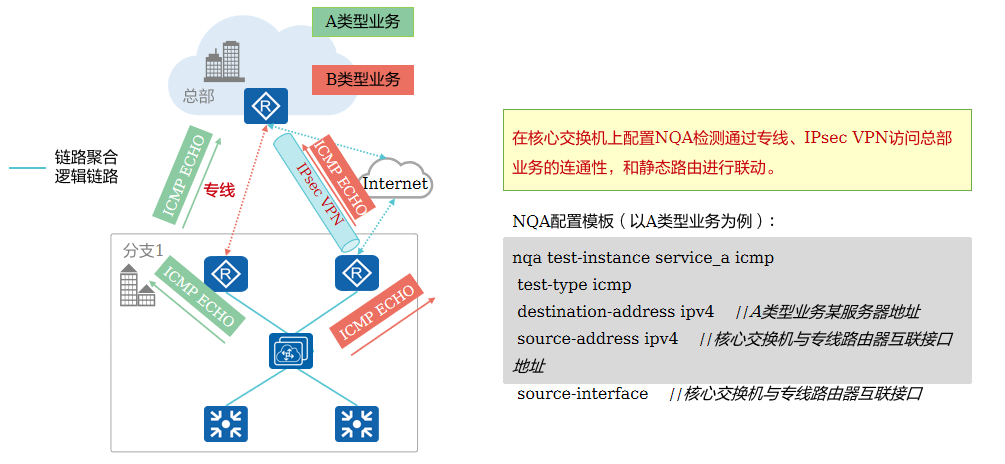

步骤7:配置NQA检测

N_Core1 业务A测试

nqa test-instance service_a icmptest-type icmpdestination-address ipv4 172.16.10.1source-address ipv4 10.0.12.1source-interface Vlanif12start now

#

bgp 65002network 10.0.12.0 255.255.255.0

#

ip route-static 172.16.10.0 255.255.255.0 10.0.13.1

ip route-static 172.16.10.0 255.255.255.0 10.0.12.2 preference 10 track nqa service_a icmp

HubFW1

ip route-static 192.168.10.0 255.255.255.0 200.100.101.1

ip route-static 192.168.11.0 255.255.255.0 200.100.101.1

N_Core1 业务B测试

ip route-static 172.16.20.0 255.255.255.0 10.0.13.1 preference 10 track nqa service_b icmp

ip route-static 172.16.20.0 255.255.255.0 10.0.12.2

防火墙安全策略和IPsec策略需要做同步调整,放行10.0.13.0/24网段。

每一个步骤都应该有对应的应急回退步骤,此处不再展示。

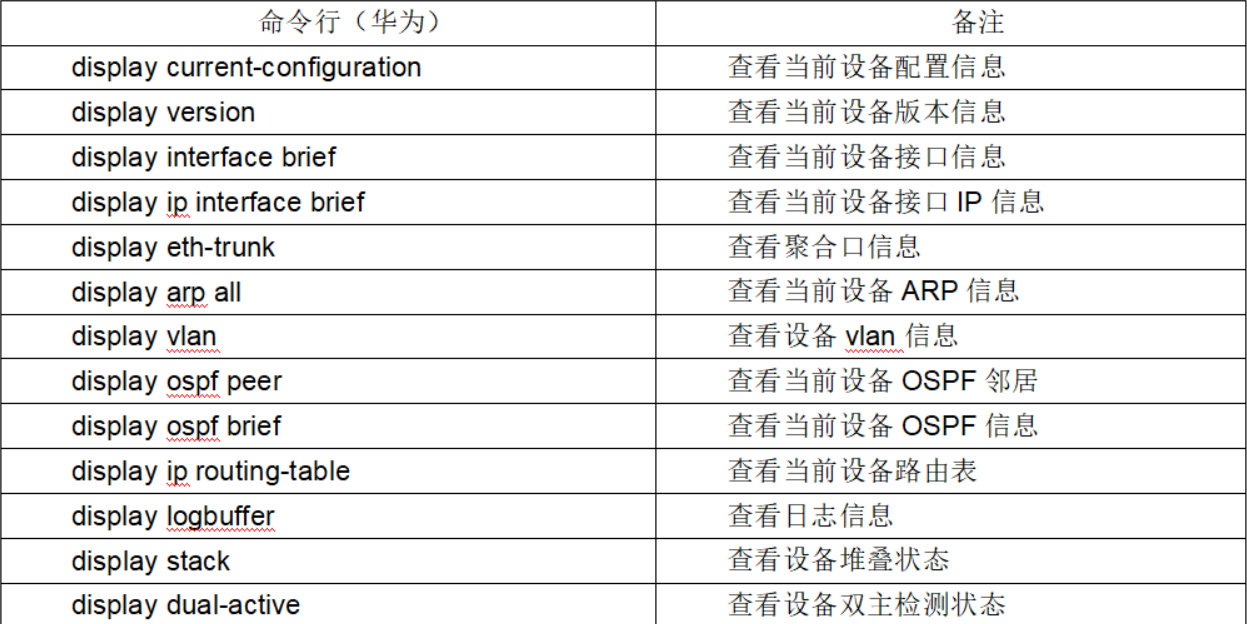

3.3 割接后业务验证

3.3.1 新增网络侧验证(集成完成)

1、检查log,查看是否有告警,MAC地址漂移等情况。

display logbuffer

预期结果:没有出现异常告警

如果测试可以满足预期结果,则此项验证成功

2、测试和总公司业务A以及业务B服务器能否ping通

ping 172.16.10.1

ping 172.16.20.1

预期结果:可以正常通总公司业务A和业务B服务器地址

如果测试可以满足预期结果,则此项验证成功

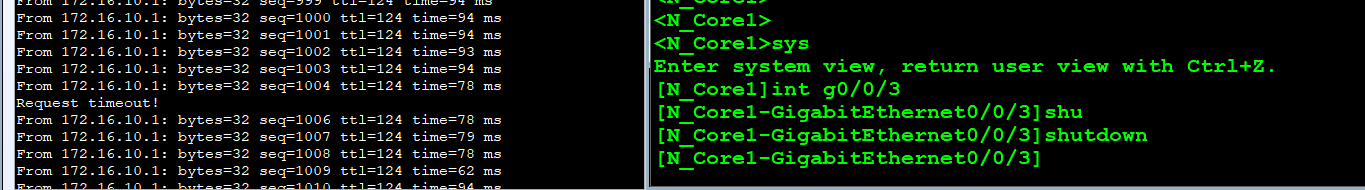

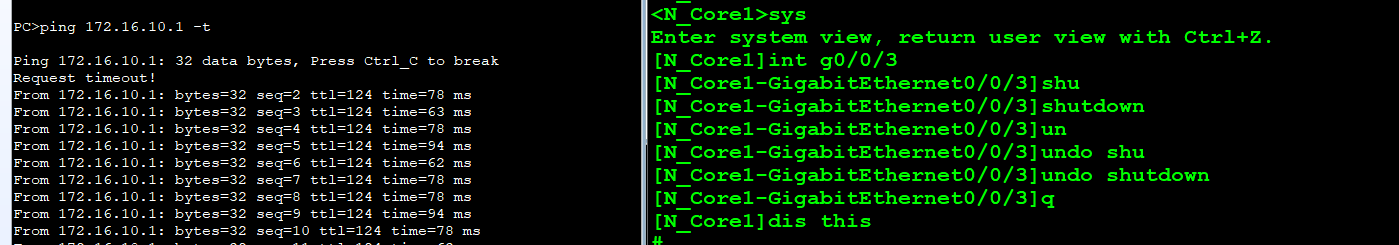

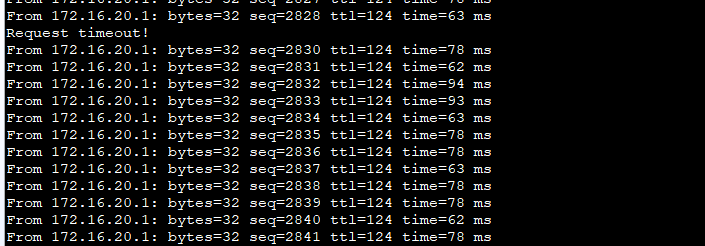

3、业务A倒换测试

在分公司业务A设备上长ping,手动关闭核心交换机连接专线路由器的接口

预期结果:路由立即切换至IPsec少量丢包后业务正常

如果测试可以满足预期结果,则此项验证成功

在N_Core1上

int g0/0/3shutdown

int g0/0/3undo shutdown

3、业务B倒换测试

在分公司业务B设备上长ping,手动关闭核心交换机连接防火墙的接口

预期结果:路由立即切换至专线,少量丢包后业务正常

如果测试可以满足预期结果,则此项验证成功

在N_Core1上

int g0/0/4shutdown

int g0/0/4undo shutdown

4、检查光衰、LLDP、mac学习信息

display lldp neighbor查看互联端口的lldp情况

display interfaces transceiver disgnosis 查看端口收发光情况

display mac-address 查看设备MAC地址信息

预期结果:

光衰(RX在-6,TX在-6以内)、lldp状态正常、学习到正确的mac地址。

如测试能满足预期结果,则此项验证成功。

3.3.2 业务验证(甲方业务负责人负责)

3.3.3 现网设备业务验证(甲方网络负责人负责)

1、检查互联端口状态

display interface brief

预期结果:端口状态正常。

如测试能满足预期结果,则此项验证成功。

2、检查光衰、LLDP信息

display lldp neighbor查看互联端口的lldp情况

display transceiver interface verbose 查看端口收发光情况

预期结果:lldp,收发光正常,光衰正常范围(RX在-6,TX在-6以内)。

如测试能满足预期结果,则此项验证成功。

3、检查log信息,查看是否有告警

display logbuffer

预期结果:没有异常告警日志。

如测试能满足预期结果,则此项验证成功。

4、检查端口聚合状态是否正常

display eth-trunk 查看链路聚合口状态

预期结果:lacp状态正常

如测试能满足预期结果,则此项验证成功。

3.4 割接后配置收集对比

保存新增和利旧设备配置,采集设备配置信息

现网网络设备信息采集(甲方网络负责人)

新增网络设备信息采集(集成)

此处省略, 所有的配置文件可以私信获取

3.5 次日保障人员(略)

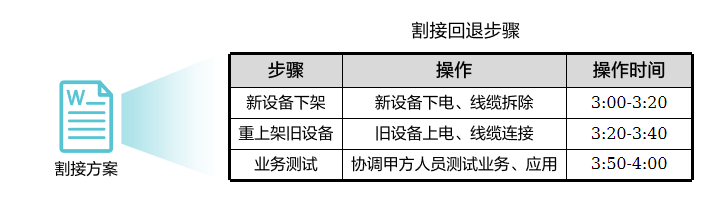

4 异常回退方案(略)

4.1 异常回退时间

步骤: 时间点

第一步:确认当前业务状态 23:00-00:00

第二步:端子成端 00:00-00:40

第三步:利旧网络设备配置 00:40-01:40

第四步:开端口 01:40-02:00

第五步:业务验证 02:00-03:00

第四步:异常回退 03:00-04:30