【Docker基础】Docker核心概念:资源隔离详解

目录

引言

1 资源隔离的基本概念

1.1 资源隔离定义

1.2 资源隔离的重要性

2 Docker资源隔离的实现机制

2.1 命名空间(Namespace)

2.1.1 命名空间概念

2.1.2 Docker中的命名空间类型

2.1.3 命名空间工作原理

2.2 控制组(Cgroups)

2.2.1 Cgroups概念

2.2.2 Cgroups在Docker中的应用

2.2.3 Cgroups工作原理

2.3 文件系统隔离

2.3.1 文件系统隔离概念

2.3.2 Docker中的文件系统隔离

2.3.3 文件系统隔离工作原理

3 资源隔离在Docker中的应用

3.1 容器启动时的资源隔离配置

3.2 容器运行时的资源隔离效果

3.3 资源隔离的监控与管理

4 总结

引言

在云计算和微服务架构的浪潮下,容器化技术凭借其轻量级、快速部署和资源隔离等特性,成为了应用部署和管理的首选方案。Docker作为容器化技术的代表之一,通过资源隔离机制,使得多个应用可以在同一台宿主机上独立运行,互不干扰。

1 资源隔离的基本概念

1.1 资源隔离定义

资源隔离是指将系统资源(如CPU、内存、网络、文件系统等)分配给不同的进程或容器,使得它们之间互不干扰,各自独立使用分配到的资源。资源隔离是容器化技术的核心特性之一,它确保了容器内的应用在运行时不会影响到宿主机或其他容器内的应用。

1.2 资源隔离的重要性

- 安全性:防止容器内的恶意进程或应用攻击宿主机或其他容器

- 稳定性:避免一个容器的资源耗尽导致宿主机或其他容器崩溃

- 性能优化:确保每个容器都能获得稳定的资源分配,提高应用性能

2 Docker资源隔离的实现机制

Docker通过多种技术手段实现资源隔离,主要包括:

- 命名空间(Namespace)

- 控制组(Cgroups)

- 文件系统隔离等

2.1 命名空间(Namespace)

2.1.1 命名空间概念

命名空间是Linux内核提供的一种资源隔离机制,它允许将全局系统资源在独立的命名空间中呈现,使得每个命名空间内的进程看到的资源都是独立的。

2.1.2 Docker中的命名空间类型

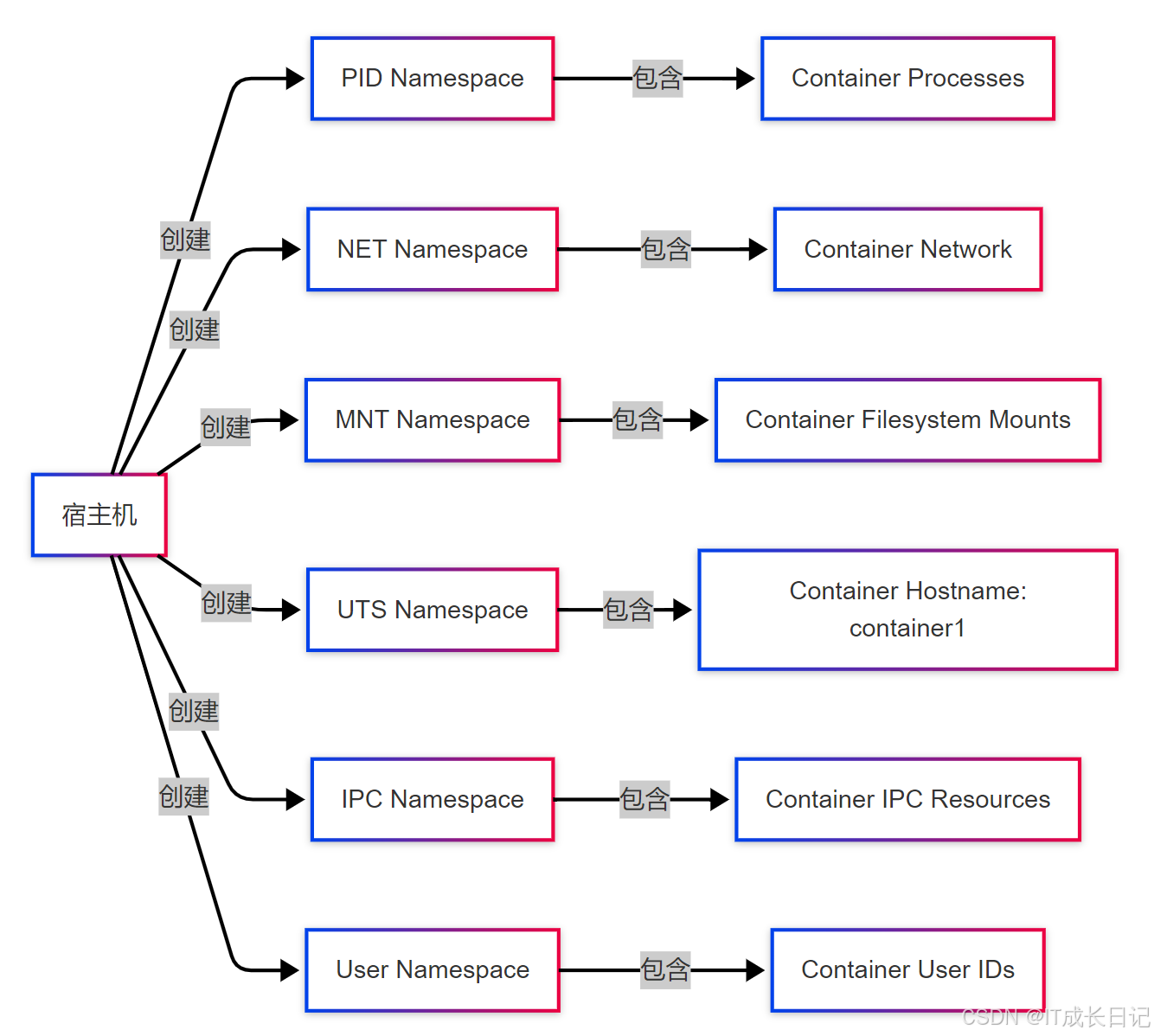

Docker利用了Linux内核提供的多种命名空间类型来实现资源隔离,包括:

- PID命名空间:隔离进程ID

- NET命名空间:隔离网络栈

- MNT命名空间:隔离文件系统挂载点

- UTS命名空间:隔离主机名和域名

- IPC命名空间:隔离进程间通信资源

- User命名空间:隔离用户和组ID

2.1.3 命名空间工作原理

- 宿主机创建多个命名空间,包括PID、NET、MNT、UTS、IPC和User命名空间

- 每个命名空间包含特定的资源实例,如进程ID、网络接口、文件系统挂载点等

- 容器内的进程被放入这些命名空间中,只能看到命名空间内的资源实例

2.2 控制组(Cgroups)

2.2.1 Cgroups概念

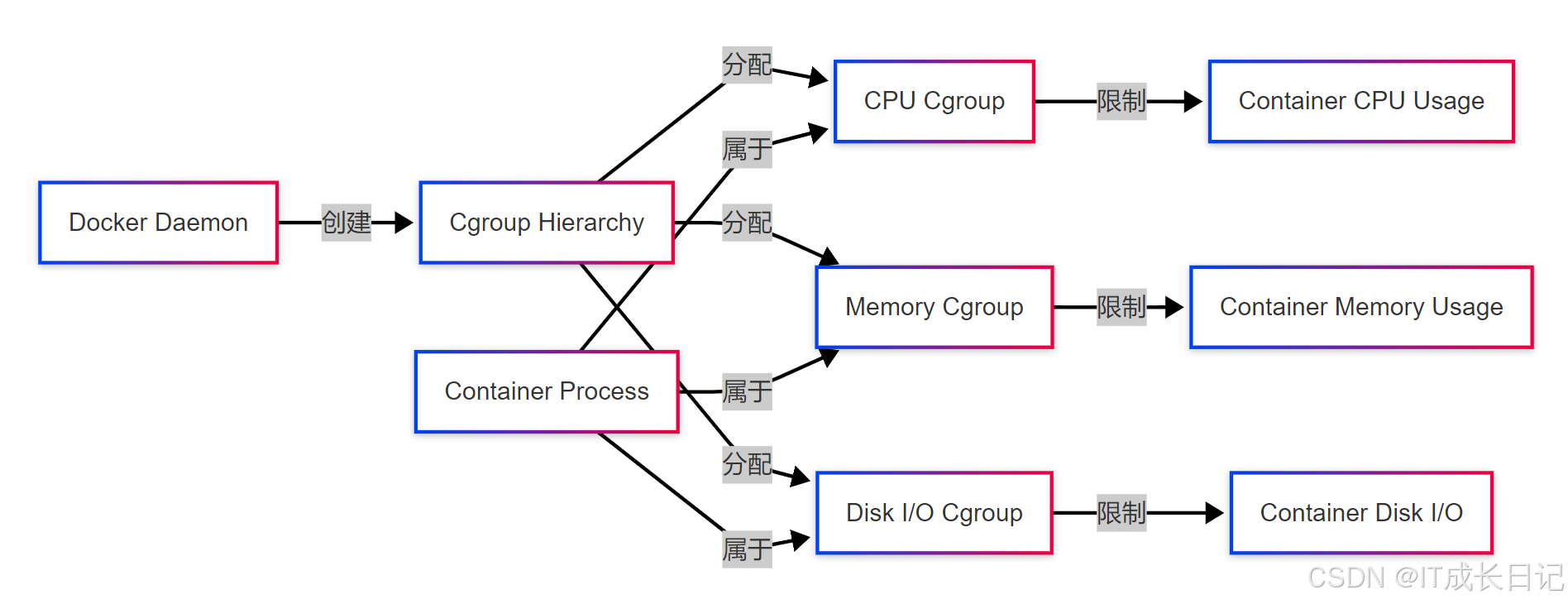

Cgroups是Linux内核提供的一种资源限制机制,它允许将一组进程组织成一个控制组,并对该控制组内的进程进行资源限制,如CPU、内存、磁盘I/O等。

2.2.2 Cgroups在Docker中的应用

Docker利用Cgroups为每个容器分配独立的资源配额,确保容器不会过度使用宿主机资源。例如,可以限制容器的CPU使用率、内存使用量等。

2.2.3 Cgroups工作原理

- Docker守护进程(Daemon)创建一个Cgroups层次结构

- 在该层次结构下,为容器分配独立的CPU、内存和磁盘I/O控制组

- 容器内的进程被加入到这些控制组中,受到相应的资源限制

2.3 文件系统隔离

2.3.1 文件系统隔离概念

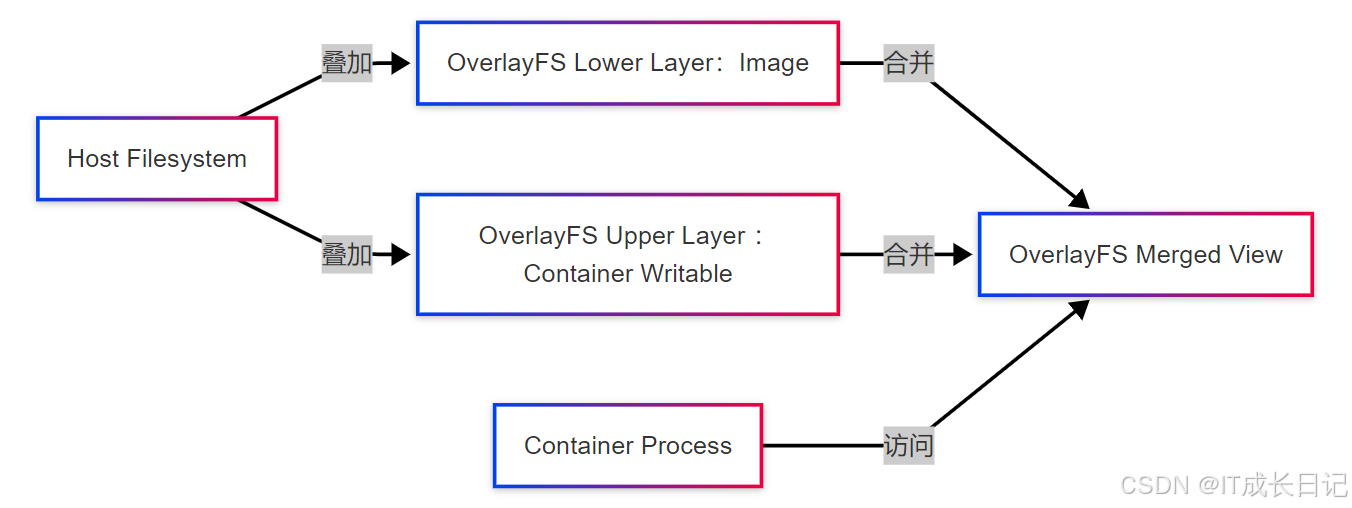

文件系统隔离是指为每个容器提供独立的文件系统视图,使得容器内的进程无法直接访问宿主机或其他容器的文件系统。

2.3.2 Docker中的文件系统隔离

Docker通过联合文件系统(如OverlayFS)实现文件系统隔离,联合文件系统将容器的文件系统与镜像文件系统叠加在一起,为容器提供独立的文件系统视图。

2.3.3 文件系统隔离工作原理

- 宿主机文件系统作为基础层

- Docker镜像文件系统作为OverlayFS的下层(Lower Layer)

- 容器可写层作为OverlayFS的上层(Upper Layer)

- OverlayFS将下层和上层合并,形成容器内的文件系统视图

- 容器内的进程只能访问合并后的文件系统视图

3 资源隔离在Docker中的应用

3.1 容器启动时的资源隔离配置

在Docker启动容器时,可以通过命令行参数或Dockerfile配置文件来指定容器的资源隔离选项,如命名空间类型、Cgroups资源限制等。

3.2 容器运行时的资源隔离效果

- 进程隔离:容器内的进程无法看到宿主机或其他容器内的进程

- 网络隔离:容器拥有独立的网络栈,与其他容器和宿主机隔离

- 文件系统隔离:容器拥有独立的文件系统视图,无法直接访问宿主机或其他容器的文件系统

- 资源限制:容器受到Cgroups的资源限制,不会过度使用宿主机资源

3.3 资源隔离的监控与管理

Docker提供了多种工具来监控和管理容器的资源隔离情况,如 docker stats命令可以查看容器的资源使用情况, docker inspect命令可以查看容器的配置信息等。

# docker stats 查看容器资源使用情况示例

[root@node1 ~]# docker stats

CONTAINER ID NAME CPU % MEM USAGE / LIMIT MEM % NET I/O BLOCK I/O PIDS

CONTAINER ID NAME CPU % MEM USAGE / LIMIT MEM % NET I/O BLOCK I/O PIDS

CONTAINER ID NAME CPU % MEM USAGE / LIMIT MEM % NET I/O BLOCK I/O PIDS

CONTAINER ID NAME CPU % MEM USAGE / LIMIT MEM % NET I/O BLOCK I/O PIDS

CONTAINER ID NAME CPU % MEM USAGE / LIMIT MEM % NET I/O BLOCK I/O PIDS# docker inspect 查看容器配置信息示例

[root@node1 ~]# docker inspect f0762029c4aa

[{"Id": "f0762029c4aaae4e4afc51787fa3a0bb40a86420a7abc3383869fea9578e1e27","Created": "2025-04-04T05:15:20.376455965Z","Path": "/opt/bitnami/scripts/kafka/entrypoint.sh","Args": ["/opt/bitnami/scripts/kafka/run.sh"],"State": {"Status": "exited","Running": false,"Paused": false,"Restarting": false,"OOMKilled": false,"Dead": false,"Pid": 0,"ExitCode": 255,"Error": "","StartedAt": "2025-04-04T05:15:22.530418225Z","FinishedAt": "2025-06-13T01:44:53.189243097Z"},"Image": "sha256:aeae24b691eb1a5e38ac1edbef908859c5f149a08f6298409bdf339cb59a9cad","ResolvConfPath": "/etc/docker/containers/f0762029c4aaae4e4afc51787fa3a0bb40a86420a7abc3383869fea9578e1e27/resolv.conf","HostnamePath": "/etc/docker/containers/f0762029c4aaae4e4afc51787fa3a0bb40a86420a7abc3383869fea9578e1e27/hostname","HostsPath": "/etc/docker/containers/f0762029c4aaae4e4afc51787fa3a0bb40a86420a7abc3383869fea9578e1e27/hosts","LogPath": "/etc/docker/containers/f0762029c4aaae4e4afc51787fa3a0bb40a86420a7abc3383869fea9578e1e27/f0762029c4aaae4e4afc51787fa3a0bb40a86420a7abc3383869fea9578e1e27-json.log",

......4 总结

- Docker通过命名空间、Cgroups和文件系统隔离等技术手段实现了资源隔离,确保了容器内的应用在运行时不会影响到宿主机或其他容器内的应用

- 资源隔离是Docker容器化技术的核心特性之一,它提高了应用的安全性、稳定性和性能

- 通过理解Docker资源隔离的实现机制和应用场景,我们可以更好地利用Docker进行容器化部署和管理