8.5PPT总结各种攻击

网络开放性与协议栈脆弱性及常见攻击总结

一、网络环境的开放性特点与风险

网络环境的开放性是互联网的核心特性,也是安全脆弱性的重要根源。正如文档中所述:"INTERNET的美妙之处在于你和每个人都能互相连接,INTERNET的可怕之处在于每个人都能和你互相连接"。

开放网络环境带来的主要安全挑战包括:

- 无边界访问:任何位置的攻击者都可能尝试连接目标系统

- 匿名性:攻击者可以隐藏真实身份和位置发起攻击

- 暴露面广:系统对外开放的服务和接口都可能成为攻击入口

二、协议栈各层的脆弱性及典型攻击

1. 协议栈固有脆弱性

协议栈设计存在以下本质安全缺陷:

- 缺乏数据源验证机制:无法确认通信对方的真实身份

- 缺乏机密性保障机制:传输数据容易被窃听

- 缺乏完整性验证机制:数据可能被篡改而不被发现

2. 网络基本攻击模式

根据文档,网络攻击可分为四大基本模式:

- 截获(嗅探/监听)- 威胁机密性

- 篡改(数据包篡改)- 威胁完整性

- 中断(拒绝服务)- 威胁可用性

- 伪造(欺骗)- 威胁真实性

3. 分层攻击实例分析

物理层攻击

- 物理设备破坏:直接破坏网络设施导致服务中断

- 物理设备窃听:如光纤监听、红外监听

- 自然灾害:如文档中提到的2010年澳大利亚Datacom网络中心因暴雨受损案例

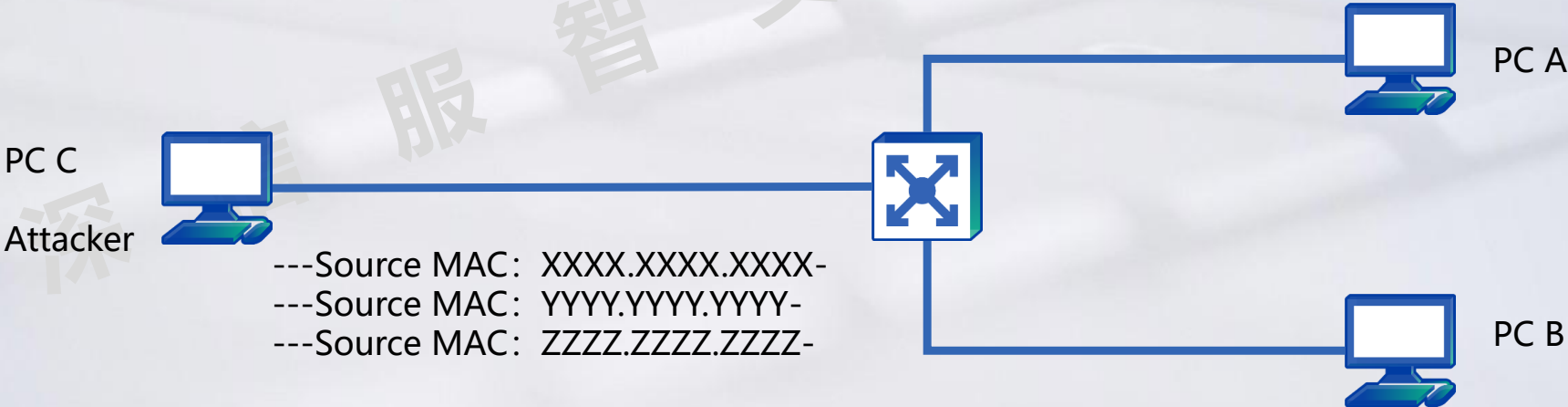

链路层攻击

- MAC洪泛攻击:通过填满交换机MAC表迫使交换机进行数据广播

- ARP欺骗:通过伪造ARP应答实现中间人攻击

网络层攻击

- ICMP攻击:利用ICMP协议特性进行网络探测或拒绝服务

- IP欺骗:伪造源IP地址实施攻击

传输层攻击

- TCP SYN Flood攻击:通过大量半开连接耗尽服务器资源

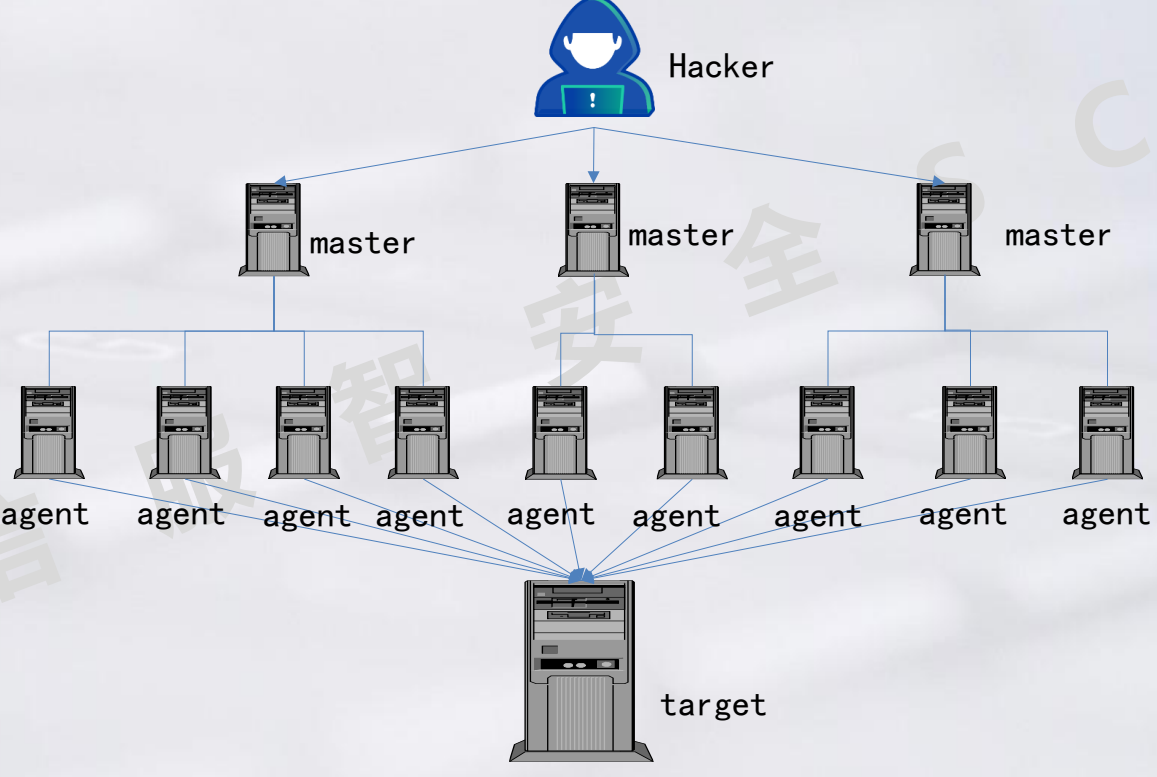

- DDoS攻击:分布式拒绝服务攻击已成为严重威胁

应用层攻击

- DNS欺骗:篡改DNS解析结果将用户导向恶意网站

- HTTP会话劫持:窃取合法用户的会话凭证

三、针对协议栈脆弱性的防护思路

- 加密通信:解决机密性问题(如TLS/SSL)

- 完整性校验:使用哈希、数字签名等技术

- 身份认证:强化源验证机制(如双向认证)

- 访问控制:限制非法访问(如防火墙规则)

- 异常检测:识别并阻断异常流量模式

- 冗余设计:保障系统可用性(如负载均衡)

文档中提到的DDoS防护方案就体现了多层防御思想:

- 网络设备性能充裕

- 异常流量清洗

- 分布式集群分担流量

- 保持带宽余量

- 通过CDN分流

四、总结

网络开放性和协议栈脆弱性共同构成了网络安全的基础性挑战。理解各层协议的弱点及相应攻击手法,是构建有效防御体系的前提。现代安全防护需要采取纵深防御策略,在不同网络层次部署相应的防护措施,形成协同联动的整体安全解决方案。