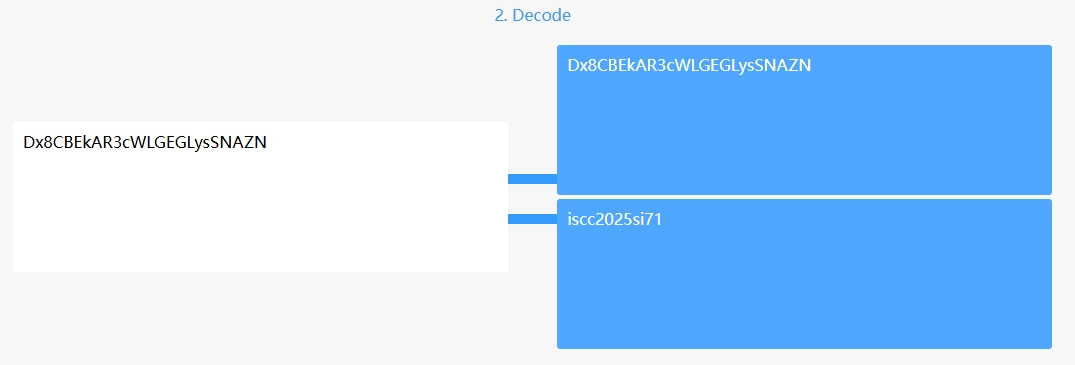

2025ISCC练武校级赛部分题解WP

Web

战胜卞相壹

-

<!-- 路过的酒罐王柯洁九段说: --> <!-- 会叠棋子有什么用!你得在棋盘内战胜他!我教你个定式,要一直记得!一直! --> <!-- SGF B[ae];B[ce];B[df];B[cg];B[ag];B[ai];B[ci];B[ff];B[hf];B[jf];B[gh];B[ih];B[le];B[lg];B[li];B[ni];B[oh];B[of];B[ne] --> <!-- 围棋要两个人下!剩下一半让我的好兄弟AlphaGo教你吧! --> -

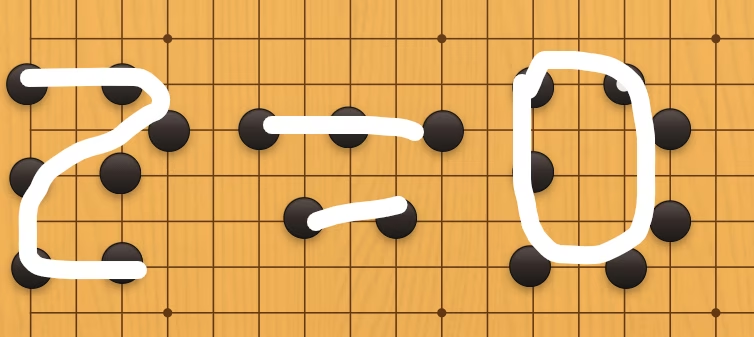

SGF文件 是什么? 棋谱记录文件, 生成棋谱后得如下(2=0), 挺抽象的

-

AlphaGo 指 robots.txt, 如下

-

User-agent: * Disallow: f10g.txt

-

-

f10g.txt:You can’t win here! Details determine success or failure!

-

0替换为2

-

f12g.txt:ISCC{@ll_h@ve_t0_w1n_0n_th3_ch3ssb0@rd!}

-

0替换为2

-

flag:

ISCC{@ll_h@ve_t2_w1n_2n_th3_ch3ssb2@rd!}

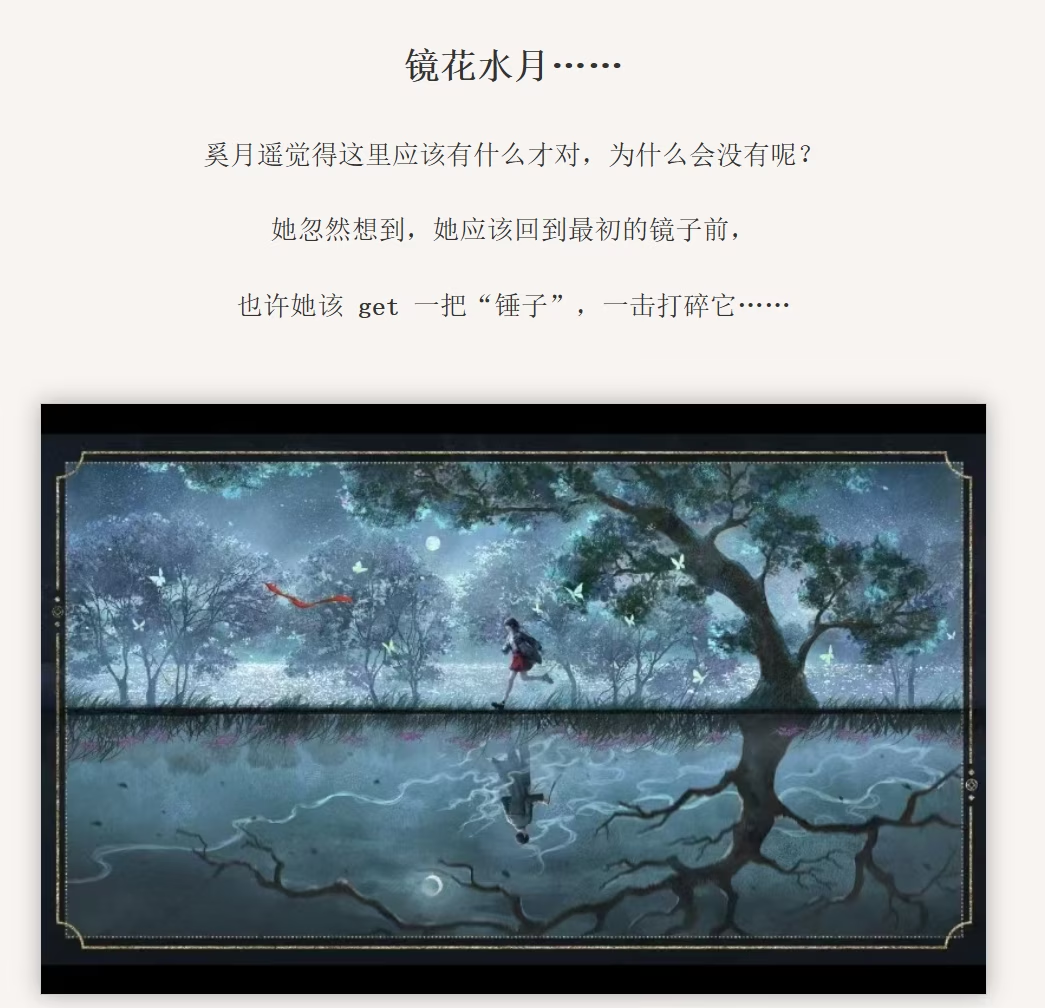

纸嫁衣6外传

-

站在出题人的角度, 页面访问顺序应该如下(猜的, 本人其实扫了一下目录)

-

/->/includes->/includes/flag->/?chuizi=->upload.php -

-

-

-

-

-

-

得到 Flag 步骤

-

在

/upload.php传入文件,php被过滤了, 尝试传入txt后缀, 如1.txt-

<?php highlight_file("/var/www/html/includes/flag.php");?>

-

-

得到上传文件的路径

uploads/1.txt -

/chuizi=uploads/1.txt传入文件路径, 获取 Flag -

原本txt的内容是system函数, 结果可以得到flag, 队友复现发现不行, 看来算是用了别人的shell了(公共靶机 🫠)

-

Misc

书法大师

-

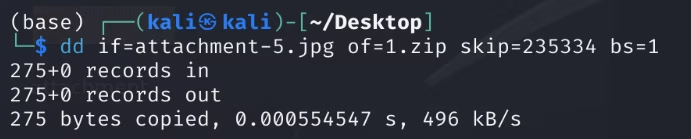

使用 binwalk-文件分析工具 查看图片, 发现图片中隐藏着一个 zip

-

还是使用 binwalk-文件分析工具 分离文件

-

dd if=attachment-5.jpg of=1.zip skip=235334 bs=1if: 指定输入文件 of: 指定输出文件 skip: 指定从输入文件开头跳过235334个块后开始复制 bs: 设置每次读写块的大小为1字节 -

-

-

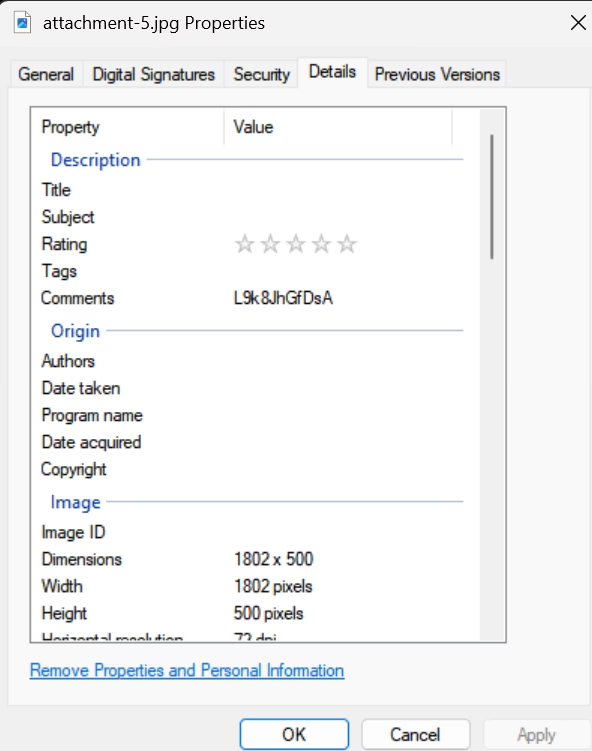

打开压缩包发现需要密码

-

在图片属性中可以发现特殊字符串

L9k8JhGfDsA-

-

尝试后发现是密码

-

-

解压后的

message48.txt如下-

丙工 石早 从歌 片为 乐一 卫巾 远太 石吧 石卜 比为 比海 兄国 为摔 右片 右真 回穿 边真 边呀 那晚 作画 关色 市乙 上群 大群

-

-

根据题目意思联想笔画

- 通过该网站统计笔画(在线汉字笔画统计 | 汉字笔画数查询 - UU在线工具- https://uutool.cn/hanzi-bihua/)

-

发现这些笔画都小于16, 猜想16进制, 第一个字的笔画为高位, 第二个字为低位, 转为16进制后

-

再尝试转为10进制, 并根据 ASCII码 转为字符, 发现末尾有

= -

最后 base64解码 得到 flag

-

汇总过程如下表

-

原文 笔画 16进制 10进制 ASCII 丙工 5,3 0x53 83 S 石早 5,6 0x56 86 V 从歌 4,14 0x4E 78 N 片为 4,4 0x44 68 D 乐一 5,1 0x51 81 Q 卫巾 3,3 0x33 51 3 远太 7,4 0x74 116 t 石吧 5,7 0x57 87 W 石卜 5,2 0x52 82 R 比为 4,4 0x44 68 D 比海 4,10 0x4A 74 J 兄国 5,8 0x58 88 X 为摔 4,14 0x4E 78 N 右片 5,4 0x54 84 T 右真 5,10 0x5A 90 Z 回穿 6,9 0x69 105 i 边真 5,10 0x5A 90 Z 边呀 5,7 0x57 87 W 那晚 6,11 0x6B 107 k 作画 7,8 0x78 120 x 关色 6,6 0x66 102 f 市乙 5,1 0x51 81 Q 上群 3,13 0x3D 61 = 大群 3,13 0x3D 61 =

-

-

反方向的钟

-

拿到附件, 一个txt, 一个图片, 一个音频

-

但是就一个txt有用

-

txt是零宽字符隐写

-

用这个网站解密, 全选复制粘贴(用VScode打开可以看到端倪)

- https://yuanfux.github.io/zero-width-web/

-

-

-

异或得到Flag, 记得改为ISCC前缀

-

Reverse

SP

-

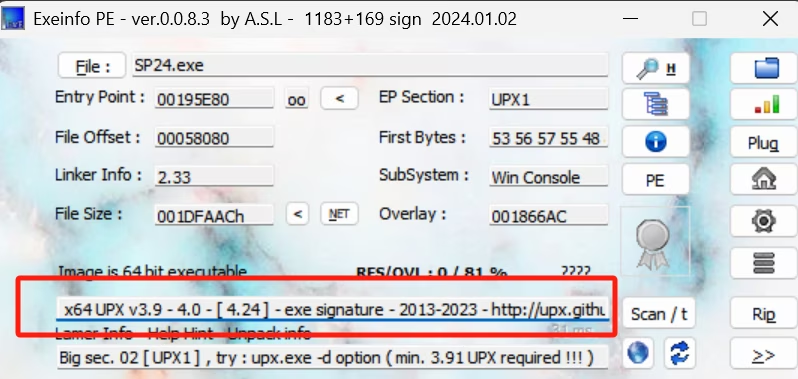

查壳

-

-

发现是 UPX壳

-

脱壳

-

upx.exe -d SP24.exe

-

-

-

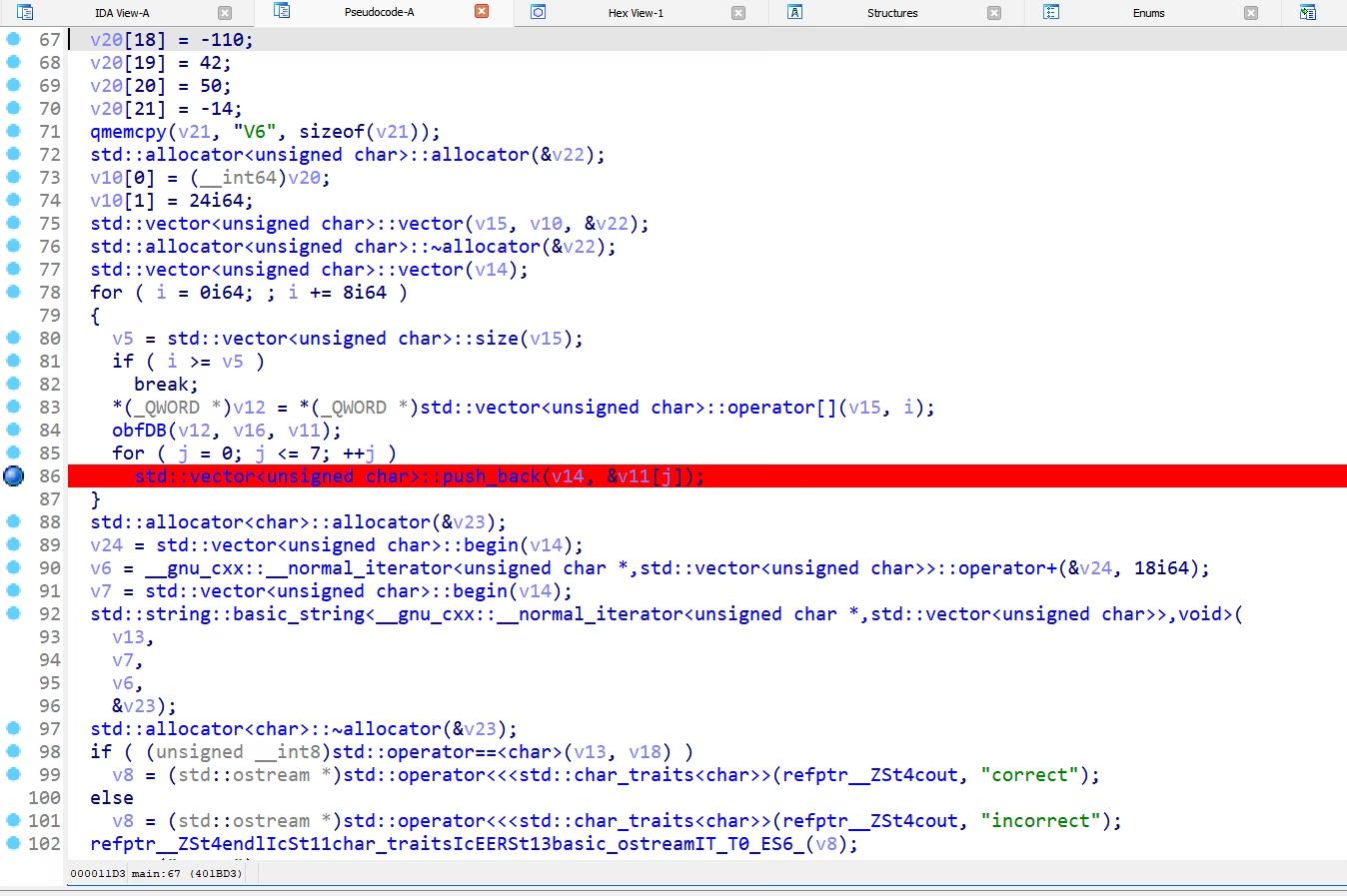

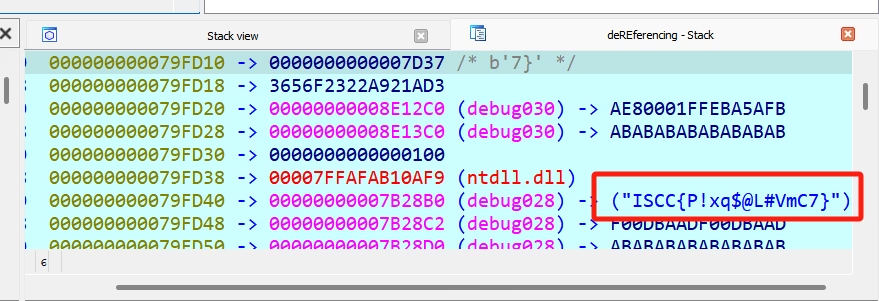

脱壳后, 拖入 IDA 进行动态调试

- 这里需要 deREferencing-IDA插件

-

设置断点

-

动态调试中发现 flag