计算机语言&计算机安全知识

程序是一系列的操作步骤,计算机程序就是由人事先规定的计算机完成某项工作的操作步骤,每一个步骤具体内容由计算机能够理解的指令来描述,这些指令告诉计算机“做什么”和“怎么做”

通常分为三类:机器语言、汇编语言和高级语言。

1.机器语言

计算最早出现的语言就是机器语言,它是计算机能够直接识别的语言,而且速度快。机器语言用二进制代码来编写计算机程序的。因此又称二进制语言。例如用机器语言来表示“8+4”,是一串二进制码“00001000 00000100 00000100”。机器语言书写困难,记忆复杂,一般很难记忆。

2.汇编语言

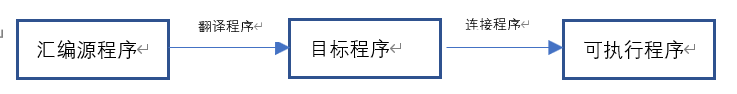

由于机器语言的缺陷,人们开始用助记符编写程序,用一些符号代替机器指令所产生的语言称为汇编语言。但是,用汇编语言编写的程序不能被计算机所识别,必须使用某种特殊的软件用汇编语言写的源程序翻译和连接成能被计算机直接识别的二进制代码。

汇编语言虽然采用了助记符来编写程序,比机器语言简单,但是汇编语言仍属于低级语言,它与计算机的体系结构有关。工作量大,繁琐,而且程序可移植性差。

3.高级语言

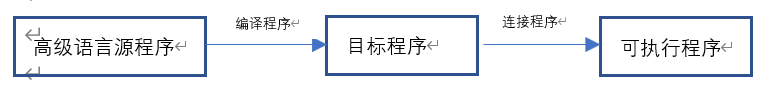

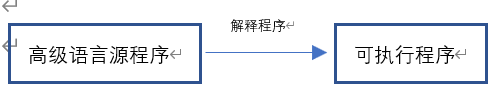

计算机并不能直接接受和执行高级语言编写的源程序,源程序在输入计算机时,通过“翻译程序”翻译成机器语言形式的目标程序,计算机才能识别和执行。这种“翻译”通常有两种方式,即编译方式和解释方式。

编译方式:编译方式的翻译工作由“编译程序”来完成,它是先将整个源程序都转换成二进制代码,生成目标程序,然后把目标程序连接成可执行的程序,以完成源程序要处理的运算并取得结果。

解释方式: 源程序进入计算机时,解释程序边扫描边解释,对源程序的语句解释一条,执行一条,不产生目标程序。解释方式的翻译工作由“解释程序”来完成。

编译性语言:C/C++、Pascal/Object Pascal

解释性语言:ASP、PHP、Java、JavaScript、VBScript、Prel、Python、Ruby、MATLAB

使用编译性语言程序将整个源程序编译连接为可执行的文件,这种方式效率高、可靠性高、可移植性好。不过,当源程序修改后,必须重新编译。

面向对象的语言借鉴了20世纪50年代的人工智能语言LISP,引入了动态绑定的概念和交互式开发环境的思想;始于20世纪60年代的离散事件模拟语言Simula67,引入了类的要领和继承,成形于20世纪70年代的Smalltalk

面向对象语言的发展有两个方向:一种是纯面向对象语言,如Smalltalk、EIFFEL等;另一种是混合型面向对象语言,即在过程式语言和其他语言中加入类、继承等成分,如C++、Objective-C 等。

面向对象的编程语言:Smalltalk、Java、C++、C#、Python。

面向对象的三大特点:继承、封装、多态

面向过程的编程语言:C

计算机安全是中最重要的是存储数据安全,其面临的主要威胁包括:计算机病毒、非法访问、计算机电磁辐射、硬件损坏等。

计算机病毒是附在计算机软件中的隐蔽的小程序,它和计算机其他程序一样,但会破坏正常的程序和数据文件。恶性病毒可使整个计算机软件系统崩溃,数据全毁。要防止病毒侵袭主要是加强管理,不访问不安全的数据,使用杀毒软件并及时升级更新。

由于计算机硬件本身就是向空间辐射的强大的脉冲源,和一个小电台差不多,频率在十几千周到上百兆,盗窃者可以接收计算机辐射出来的电磁波,进行复原,获取计算机中数据。为此,计算机制造厂家增加了防辐射的措施,从芯片、电磁波到线路板、电源、转盘、硬盘、显示器及连接线,都全面屏蔽起来,以防止电磁波辐射。更进一步,可将机房或整个办公楼都屏蔽起来,如果没有条件屏蔽机房。可以使用干扰器,发出干扰信号。

计算机存储器硬件损坏,使计算机存储数据读不出来也是常见的事。防止这类是经过的发生有几种办法,一是将有用的数据定期复制出来保存。一旦机器出现故障,可在修复后把有用数据复制回去。二是在计算机中使用RAID技术,同时将数据存在多个硬盘上,在安全性要求较高的特殊场所还可以使用双主机。一台主机出问题,另外一台主机照样运行。

一、计算机硬件安全

计算机在使用过程中,对外部环境有一定的要求,即计算机周围的环境应尽量保持清洁、温度和湿度应该合适、电压稳定,以保证计算机硬件可靠运行。计算机安全的另外一项技术就是加固技术,经过加固技术生产的计算机防震、防水、防化学腐蚀,可以使计算机在野外全天候运行。

从系统安全的角度来看,计算机的芯片和硬件设备也会对系统安全构成威胁。比如CPU,电脑CPU内部集成有运行系统的指令集成有运行系统的指令集,这些指令代码都是保密的,我们并不知道它的安全性如何。

硬件泄密甚至涉及到了电源。电源泄密的原理是通过市电电线,把电脑产生的电磁信号沿电线传出去,利用特殊设备可以从电源线上把信号截取下来还原。

计算机里的每一个部件都是可控的,所以叫做可编程控制芯片,如果掌握了控制芯片的程序,就控制了电脑芯片。只要能控制,那么他就是不安全的。因此,我们在使用计算机时首先要注意做好电脑硬件的安全防护。

1.常用的安全策略

-

安装杀毒软件

对于一般用户而言,首先要做到就是为电脑安装一套杀毒软件,并定期升级所安装的杀毒软件,打开杀毒软件的实时监控程序。

-

安装防火墙

安装个人防火墙(Fire Wall)以抵御黑客攻击,最大限度地阻止网络中的黑客来访问你的计算机,防止他们更改、拷贝、毁坏你的重要信息。防火墙在安装后根据你的需求进行详细配置。

-

分类设置密码并使密码设置尽可能复杂

在不同的场合使用不同的密码,如网上银行、Email、聊天室以及一些网站的会员等应尽可能使用不同的密码,以免因一个密码泄露而导致所有资料外泄。对于重要的密码(银行)一定要单独设置,并且不要与其他密码相同。

设置密码时要尽量避免使用有意义的英文单词,姓名缩写及生日、电话号码等容易暴露的字符作为密码,最好采用字符数字和特殊符号混合的密码。建议定期修改自己的密码,这样可以确保即使原密码泄露,也能将损失减到最小。

-

不下载不明来历的软件及程序

应选择信誉较好的下载网站下载软件,将下载的软件及程序集中放在非引导分区的某个目录,在使用的时候最好用杀毒软件查杀病毒。

不要打开来历不明的电子邮件及其附件,以免遭受病毒邮件的侵害,这些病毒邮件通常会以带有噱头的标题来吸引你打开附件,如果下载或运行了他的附件,就会遭受感染,同样也不要接收和打开来历不明的QQ、微信等发过来的邮件。

-

仿佛流氓软件

对将要在计算机上安装的共享软件进行甄别选择,在安装共享软件时,应该仔细阅读各个步骤出现的协议条款,特别留意那些有关安装其他软件行为的语句。

-

仅在必要时共享

一般情况下不要设置文件夹共享,如果共享文件夹则应该设置密码,一旦不需要共享时立即关闭。共享时访问类型一般应该设置只读,不要将整个分区设定为共享。

-

定期备份

数据备份的重要性毋庸置疑,无论你的防范措施做的多么严密,也无法完全防止。如果遭受到了致命攻击,操作系统和应用软件可以重装,而重要的数据只能靠你日常备份了。所以,无论你采取了多么严格的防范措施,也不要忘了随时备份你的重要数据,做到有备无患。

2.计算机病毒的特性

-

隐蔽性

计算机病毒程序是人为制造的小巧玲珑的经过精心编制的程序,这就是病毒的源病毒是一个独立的程序体,源病毒经过扩散生成的再生病毒,往往采用附加或插入的方式隐蔽在可执行文件或数据文件中,可以在几周或几个月内不被人发现。

-

潜伏性

所谓潜伏性,指病毒具有依附于其他媒体的“寄生”能力

-

传播性

所谓传播性,指病毒具有极强的再生和扩散能力,潜伏在计算机系统中的病毒,可以不断进行病毒的再生和扩散,从而使病毒很快扩散到磁盘存储器和整个计算机系统中。

-

激发性

所谓病毒的激发性,指病毒在一定条件刺激下, 病毒程序迅速活跃起来的特性。

-

破坏性和危害性

计算机病毒程序,从本质上来说,它是一个逻辑炸弹。一旦满足条件要求被激活并发起攻击,就会迅速扩散,使整个计算机系统无法正常运行,所以它具有极大的破坏性和危害性。