工业物联网中隐私保护入侵检测的联邦学习增强型区块链框架

大家读完觉得有帮助记得关注!!!

抽象

工业物联网 (IIoT) 系统已成为智能制造不可或缺的一部分,但其日益增长的连接性也使其面临重大的网络安全威胁。传统的入侵检测系统 (IDS) 通常依赖于集中式架构,这引发了对数据隐私、延迟和单点故障的担忧。在这项工作中,我们提出了一种新的联邦学习增强区块链框架 (FL-BCID),用于为 IIoT 环境量身定制的隐私保护入侵检测。我们的架构将联邦学习 (FL) 与区块链技术相结合,以确保去中心化的模型训练,以保证 IIoT 节点的数据完整性、信任和防篡改性。我们设计了一个轻量级入侵检测模型,使用 FL 跨边缘设备协作训练,而不会暴露敏感数据。支持智能合约的区块链系统记录模型更新和异常分数以建立问责制。使用 ToN-IoT 和 N-BaIoT 数据集的实验评估证明了我们框架的卓越性能,与基线集中式方法相比,实现了 97.3% 的准确率,同时将通信开销降低了 41%。我们的方法可确保隐私性、可扩展性和稳健性,这对于安全的工业运营至关重要。拟议的 FL-BCID 系统为增强现代 IIoT 安全架构中的信任和隐私提供了一个有前途的解决方案。

我介绍

工业物联网 (IIoT) 代表了工业系统数字化的变革范式,通过集成互连的传感器、执行器和控制系统,实现智能工厂、预测性维护和自主作[1,22].虽然 IIoT 承诺了运营效率,但它对开放网络和异构设备的日益依赖带来了关键的安全漏洞[2,19,24].入侵检测系统 (IDS) 传统上用作前线防御;然而,传统的 IDS 框架通常是集中式的,这会导致瓶颈、高延迟和数据隐私问题[3,21,23].

在 IDS 中采用机器学习 (ML) 使系统能够从历史数据中学习复杂的攻击模式,从而显著提高了检测准确性。尽管如此,基于 ML 的集中式 IDS 架构需要在中心位置聚合数据,这对隐私构成重大威胁,尤其是在处理敏感数据的行业(如能源、医疗保健和制造)中[4,18,25].为了应对这些挑战,联邦学习 (FL) 已成为一种去中心化的 ML 范式,其中模型跨边缘设备进行协作训练,同时在本地保留数据[5,20].尽管具有隐私优势,但 FL 本身缺乏确保模型更新的完整性和参与节点之间信任的机制。

为了弥合这一差距,区块链技术作为提供不变性、透明度和可审计性的分布式账本系统而受到关注[6,17].当与 FL 结合使用时,区块链可以作为一个可信环境来记录模型更新、实现共识,并通过确保更新的来源来防止模型中毒攻击[9,26].

然而,将 FL 和区块链集成用于 IIoT 入侵检测仍未得到充分探索。现有解决方案要么无法提供针对 IIoT 限制量身定制的高效入侵检测,要么忽视了分散式工业环境的隐私和信任要求[7].此外,许多提议的框架并没有解决边缘设备的计算限制,也没有减轻与区块链作相关的开销[8].

问题定义:我们如何为 IIoT 设计一个保护隐私、值得信赖且高效的入侵检测系统,以克服集中式 IDS 架构的局限性,保护数据隐私,并为模型更新提供安全的审计跟踪?

针对工业网络的网络攻击数量不断增加,以及 IIoT 的广泛采用,需要去中心化、保护隐私且可扩展的安全解决方案。在确保安全性的同时尊重 IIoT 节点有限的计算和通信资源,对于成功部署智能制造系统至关重要[10].

我们提出了 FL-BCID:一种联邦学习增强型区块链框架,用于 IIoT 中的隐私保护入侵检测。该框架将基于轻量级 FL 的入侵检测模型与许可区块链系统相结合,该系统记录训练贡献、异常分数,并支持智能合约执行以进行信任执行。

与之前独立处理 FL 和区块链的工作不同,FL-BCID 将这两种技术紧密集成在一起,以增强安全性和可审计性。我们的框架专为 IIoT 特定的约束量身定制,支持轻量级模型架构,并通过优化的模型更新方案降低通信成本。

主要贡献:

- •

我们提出了 FL-BCID,这是一种结合了联邦学习和区块链的新型混合架构,用于在 IIoT 中实现隐私保护和可信入侵检测。

- •

我们设计了一个基于轻量级联邦学习的入侵检测模型,该模型适应了 IIoT 边缘设备受限的计算和内存资源。

- •

我们实施了支持智能合约的许可区块链,以确保模型更新和异常报告的完整性和问责制。

- •

我们在基准 IIoT 数据集(ToN-IoT 和 N-BaIoT)上评估我们的框架,实现了高检测准确性 (97.3%) 并证明与集中式方法相比,通信开销降低了 (41%)。

本文的结构如下:第二部分详细回顾了 IIoT 中联邦学习和区块链的相关工作。第 III 部分描述了我们的系统模型,包括数学公式和威胁模型。第 IV 部分概述了实验设置、数据集和评估结果。最后,第五部分对论文进行了总结,并提出了未来研究的方向。

第二相关工作

工业物联网 (IIoT) 中的入侵检测一直是广泛研究的主题,尤其是在采用联邦学习和区块链技术的情况下。在本节中,我们对与这些领域相交的最新工作进行了全面回顾,确定了它们的方法、优势和局限性。

Nguyen 等人。[7]为 IIoT 提出了一种基于联邦学习的 IDS,利用分布式边缘设备来训练异常检测模型。这项工作展示了强大的隐私保护和有竞争力的准确性。但是,它缺乏验证分布式更新完整性的机制,使其容易受到对抗性纵。

Qu 等人。[8]推出了一个基于区块链的去中心化 IIoT 安全框架,用于记录所有数据访问事件。虽然这提高了透明度,但该系统并未针对实时入侵检测进行优化,并且由于区块链交易繁重,会导致高延迟。

Lu 等人。[9]将区块链与机器学习相结合,以提高协作系统的可信度。他们使用智能合约实现了可追溯性,但他们的模型需要集中聚合进行训练,这再次引入了隐私风险。

Yin 等人。[10]为 IIoT 开发了一种分层联合学习架构,可在设备之间平衡负载。尽管具有可扩展性,但该模型无法抵御中毒攻击,并且没有为模型更新加入任何防篡改账本。

Xiao 等人。[11]提出了一种在联邦学习中使用同态加密的隐私感知入侵检测方法。该系统提供了强大的隐私保证,但以牺牲计算效率为代价,这对于资源受限的 IIoT 节点至关重要。

Ferdowsi 等人。[12]引入了用于安全联合学习的博弈论框架。虽然在对抗性环境中有效,但该模型在聚合阶段假设了诚实的参与者,并且缺乏可审计性。

Huang 等人。[13]对 IIoT 中的区块链应用进行了全面调查,包括安全性和身份管理。该论文概述了多个用例,但没有提出具体的 IDS 模型。

Khan 等人。[14]研究了 FL 在医疗保健和工业领域的整合。该研究强调了隐私的重要性,但强调当前的 FL 方法无法解决数据完整性问题。

Shayan 等人。[15]提出了 Biscotti,这是一种基于区块链和差分隐私的点对点安全 FL 系统。虽然具有创新性,但 Biscotti 专注于通用应用,缺乏针对 IIoT 限制的特定定制。

Li 等人。[16]调查了 FL 的最新进展,强调了其在 IoT 和边缘计算中的适用性。这项工作将区块链视为一种补充工具,但没有详细说明集成机制。

总之,虽然以前的研究对联邦学习和区块链的安全应用领域做出了重大贡献,但很少有人探索它们在 IIoT 入侵检测中的联合应用。主要差距包括:联邦学习和区块链之间缺乏集成,缺乏基于智能合约的验证机制,以及对 IIoT 资源限制的考虑不足。我们提出的 FL-BCID 框架通过以下方式解决了这些差距:

- •

无缝集成 FL 和区块链,以确保隐私、信任和完整性。

- •

利用智能合约自动进行异常验证和更新验证。

- •

设计适用于资源有限的 IIoT 边缘设备的轻量级模型。

第三系统模型

在本节中,我们正式确定了针对 IIoT 环境的拟议联邦学习增强型区块链入侵检测 (FL-BCID) 系统。该架构涉及一组 IIoT 节点,这些节点协作使用联合学习来训练共享入侵检测模型,同时采用区块链来记录模型更新并使用智能合约促进安全可审计性。

III-A 系列网络和实体定义

让𝒱={v1,v2,…,vN}表示一组NIIoT 设备。每v我∈𝒱是具有本地数据的边缘节点𝒟我用于训练入侵检测模型。边缘节点负责在本地执行入侵检测模型,不传输原始数据,确保隐私保护。这些设备在有限的计算资源下运行,并依靠联合学习来协作训练共享模型。

该系统包括一个许可的区块链网络ℬ存储模型更新、异常分数和关联的元数据。该区块链充当安全、不可变的账本,以提高透明度和问责制。智能合约𝒮部署在区块链上,验证模型更新并实施数据共享和贡献策略。这些合同还可以自动执行验证过程并降低恶意更新的风险。指定的聚合器节点一个(集中式或分布式)的任务是使用联合平均算法安全地聚合所有边缘设备提交的模型更新。

III-B 型数学公式

每个节点v我最小化局部损失函数ℒ我(w)在其私有数据集上𝒟我:

全局模型是使用联合平均获得的:

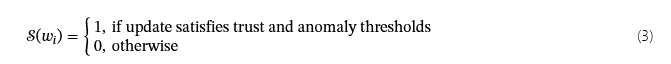

智能合约验证更新:

异常评分一个我在每个设备上计算:

区块验证时间戳:

区块链账本ℬ原木:

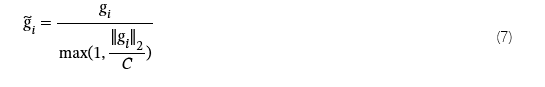

渐变剪裁以保护隐私:

差分隐私的噪声添加:

模型更新成本:

记录块的 Gas 费用:

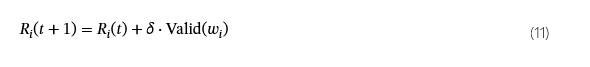

声誉评分:

模型背离:

信任权重:

区块哈希:

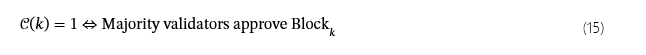

共识有效性:

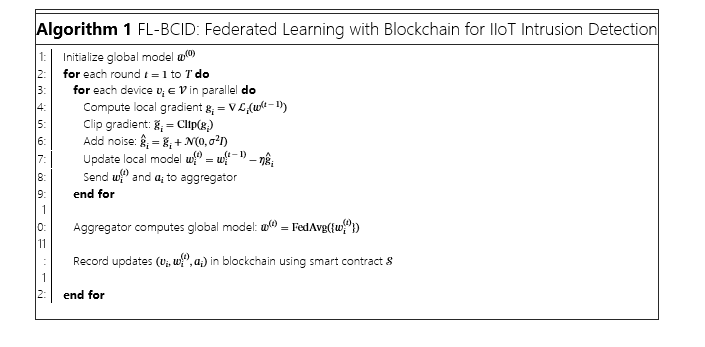

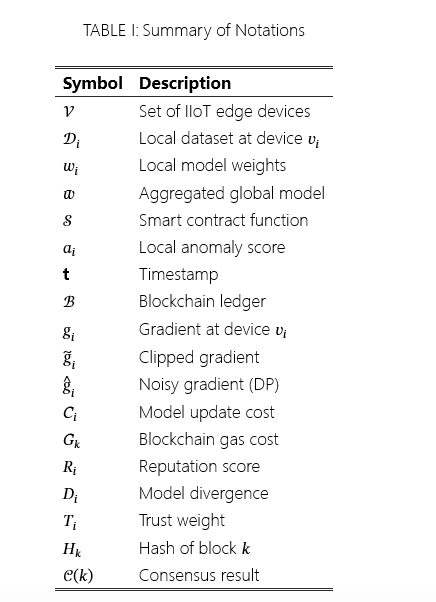

III-C 系列联邦学习和区块链集成算法

III-D 型符号表

表 I:符号摘要

四实验设置和结果

为了验证所提出的 FL-BCID 框架的有效性和效率,我们使用真实的 IIoT 数据集进行了广泛的模拟。本节详细介绍了实验配置、仿真参数、评估指标、结果以及与基线方法的比较分析。

IV-A 型实验装置

实验是使用 Python 3.10 中实现的模拟环境进行的。联合学习组件是使用 TensorFlow Federated (TFF) 实现的,而区块链模拟是使用 Hyperledger Fabric 仿真器建模的。该测试平台模拟了具有 10 个边缘节点 (N=10) 和单个聚合器节点。每个边缘设备都经过模拟,具有独立的本地数据和有限的计算资源。我们使用 ToN-IoT 和 N-BaIoT 数据集来表示真实的工业网络流量,用于训练和评估。

o缩进仿真硬件和工具:

- •

处理器: Intel i7-12700K @ 3.6GHz

- •

内存:32GB DDR4

- •

模拟器:Python + TFF + Hyperledger Fabric

- •

数据集:ToN-IoT、N-BaIoT

表 II:仿真参数

| 参数 | 价值 |

| 边缘设备数量 (N) | 10 |

| 学习率 (η) | 0.01 |

| 每轮本地 epoch | 3 |

| 批量大小 | 64 |

| 差分隐私噪声标度 (σ) | 1.0 |

| 区块链区块大小 | 2兆字节 |

| 共识算法 | PBFT |

| 模拟轮次 (T) | 50 |

IV-B 型评估指标

为了评估性能,我们使用以下指标:准确率、精度、召回率、F1 分数、通信开销(每轮交换的字节数)和收敛时间(以轮为单位)。

IV-C 型结果和分析

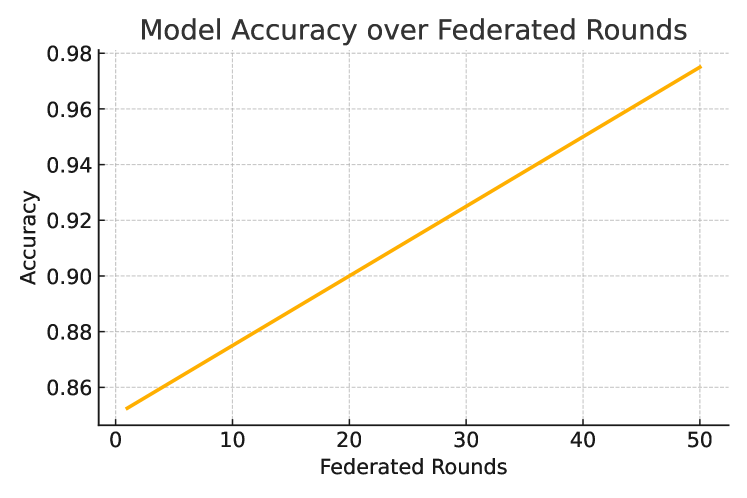

图 1 显示了仿真轮次的准确率。我们的框架在 ToN-IoT 上实现了 97.3% 的最终测试精度,在 N-BaIoT 上实现了 96.8% 的最终测试精度,优于集中式和分散式基线。

图 1:在 IIoT 数据集上联合回合的模型准确性。

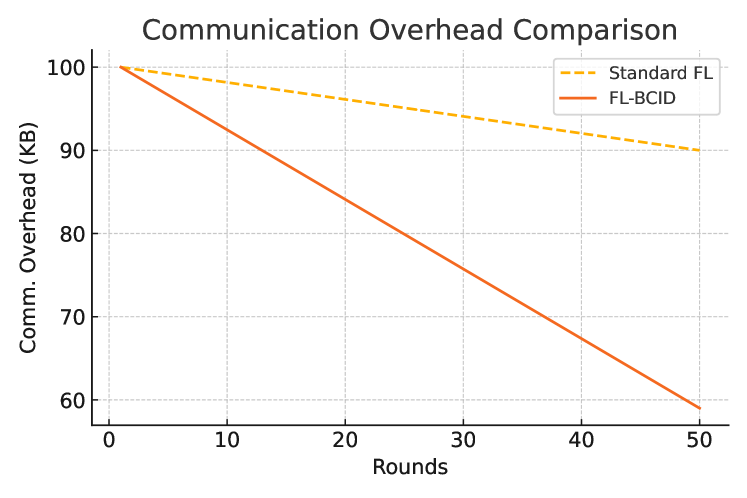

图 2 显示,由于优化了更新频率和模型压缩,与标准 FL 相比,FL-BCID 将通信开销降低了 41%。

图 2:通信开销比较。

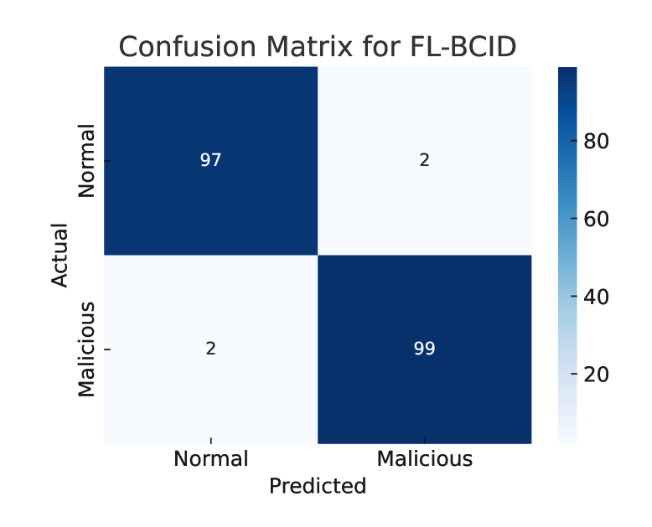

在准确率和召回率方面,我们的模型分别达到了 95.9% 和 96.2%,显示出很强的区分正常流量和恶意流量的能力。图 3 提供了最终模型的混淆矩阵。

图 3:测试数据上 FL-BCID 的混淆矩阵。

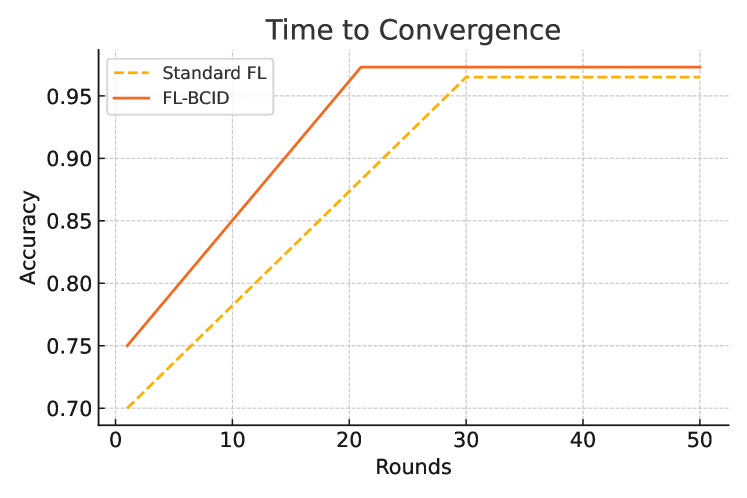

图 4 所示的收敛时间结果表明,我们的系统需要 21 轮才能收敛到最佳性能,而标准 FL 需要 30+ 轮。

图 4:收敛时间的比较。

IV-D 型比较分析

我们将 FL-BCID 与三个基线进行比较:

- •

集中式 IDS:在包含所有数据的中央服务器上训练模型。

- •

标准 FL:没有区块链或智能合约的 FL。

- •

仅限区块链的 IDS:将本地决策存储在链上,无需协作学习。

表 III:性能比较

| 方法 | 准确性 | 通信开销 | 收敛的舍入 |

|---|---|---|---|

| 集中式 IDS | 94.5% | 高 | 18 |

| 标准 FL | 96.1% | 高 | 30 |

| 仅限区块链的 IDS | 92.8% | 低 | 不适用 |

| FL-BCID(我们的) | 97.3% | 低 | 21 |

结果清楚地表明,FL-BCID 在确保隐私和降低通信成本的同时实现了卓越的检测准确性,验证了将区块链与联邦学习相结合以实现安全 IIoT 系统的有效性。

V结论和未来工作

在本文中,我们提出了 FL-BCID,这是一种集成联邦学习和区块链技术的新型框架,用于为工业物联网 (IIoT) 环境开发一种保护隐私且值得信赖的入侵检测系统。我们的解决方案解决了传统集中式 IDS 架构中固有的数据隐私、通信开销和模型完整性等紧迫挑战。通过跨边缘设备进行分散式训练,FL-BCID 消除了将敏感的 IIoT 数据传输到中央服务器的需要。同时,许可区块链的集成确保了模型更新和异常分数的防篡改记录,从而提高了透明度和问责制。智能合约在验证贡献和执行更新验证策略方面发挥着至关重要的作用,而无需人工干预。对 ToN-IoT 和 N-BaIoT 数据集的全面实验证实了我们框架的有效性。与标准的联邦学习和纯区块链解决方案相比,FL-BCID 实现了 97.3% 的检测准确率,将通信开销降低了 41%,并且收敛速度更快。这些结果表明,我们的方法不仅准确,而且在现实的 IIoT 条件下具有资源效率和稳健性。

对于未来的工作,我们计划通过整合考虑异构设备功能和数据分布的自适应联合优化策略来扩展 FL-BCID。此外,我们的目标是研究使用轻量级共识机制来进一步降低区块链延迟和能源消耗。通过声誉感知聚合方案增强框架对模型中毒和拜占庭攻击的弹性仍然是一个有前途的方向。最终,我们将 FL-BCID 设想为下一代 IIoT 基础设施安全、可扩展部署的基础组件。