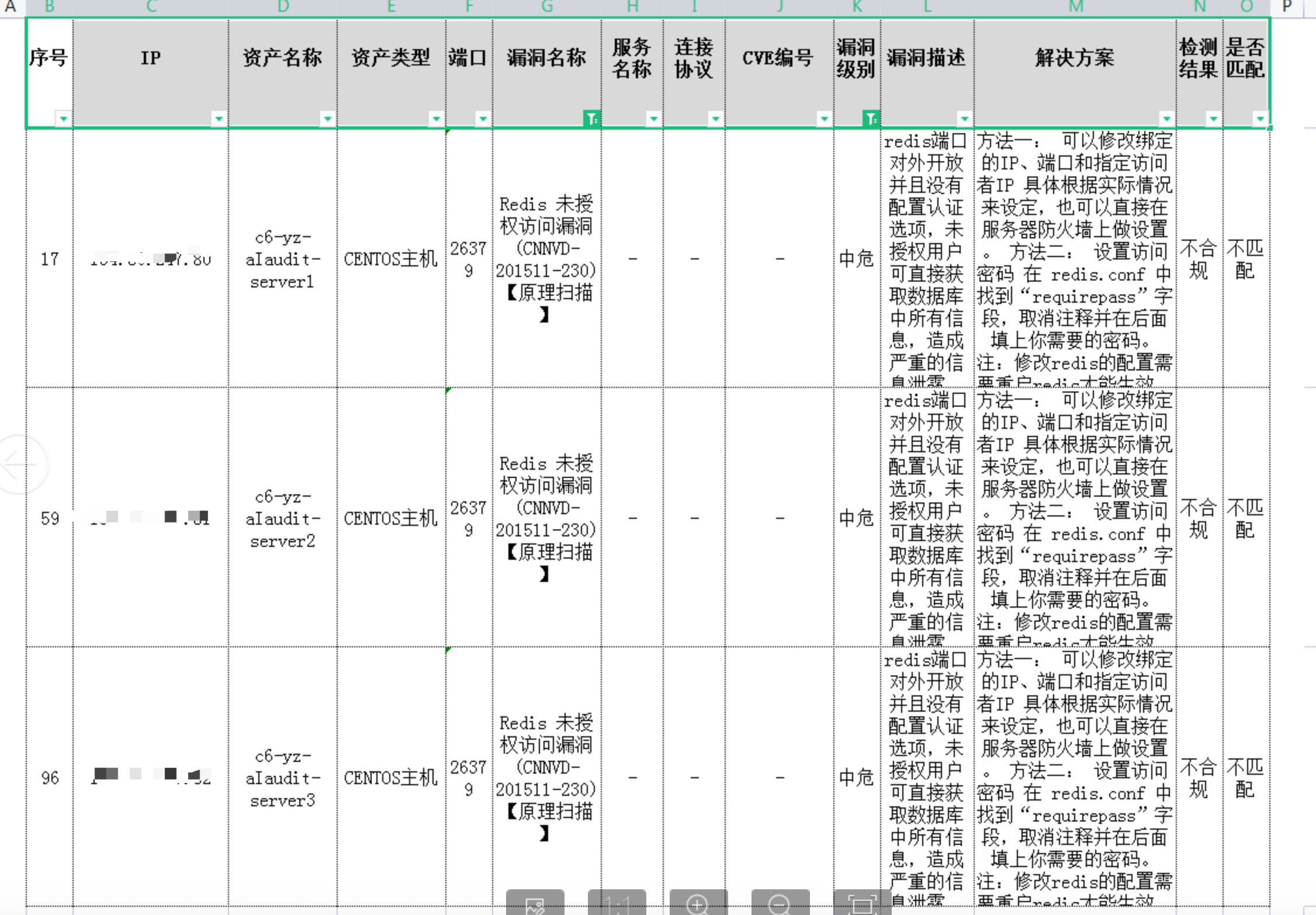

redis端口漏洞未授权访问漏洞

服务器扫描漏洞26379(开启的哨兵端口),可以直接连接!中危漏洞还是要解决的,requirepass也设置了,但是还是没解决。

往上说的修改redis.conf中的bind,设置允许访问的ip。个人经过实践发现纯属扯淡,根本不会有任何作用,配置多个ip只会启动失败。只允许配置自己网卡的ip才行;详情参考文章:搭建redis集群发现对Redis的bind的误区

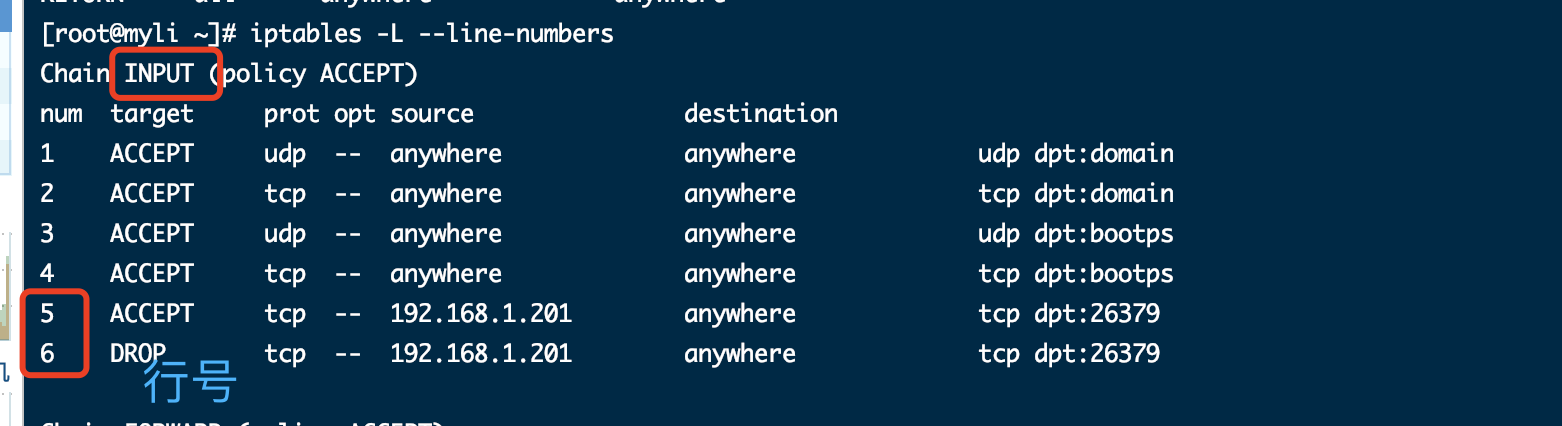

只能添加服务器的防火墙访问规则(drop删除,accept允许):

增加允许192.168.1.201访问26379端口:

iptables -A INPUT -p tcp --dport 26379 -s 192.168.1.201 -j ACCEPT

禁止端口被访问:

iptables -A INPUT -p tcp --dport 26379 -j DROP

删除某个端口规则:

iptables -D INPUT -p tcp --dport 26379 -j DROP

删除某一行的规则:

iptables -L --line-numbers

根据行号和类型去删除

iptables -D INPUT 3(行号)

保存:

iptables-save

注意:比如同一个端口的限制,可能有先后顺序,应该是先允许通过再禁止其他ip访问。如果先禁止了,可能后续放行的规则就不生效了(我自己认为的,不知道对不对,因为我遇到了这个情况);drop如果在accept上边,accept设定的规则就不生效了。

分别用192.168.1.201通过命令去连接本机器的26379看是否能够连接上

redis-cli -h 本机ip -p 26379