权限提升—Linux提权内核溢出漏洞辅助项目

前言

今天开启Linux提权的篇章,主要是讲一下Linux的内核漏洞提权,利用方式和Windows系统漏洞提权差不多,也是网上的项目扫一下,然后根据漏洞编号去找exp即可。

信息收集

首先要说一下Linux用户的权限划分。

系统用户:UID(0-999)

普通用户:UID(1000-*)

root用户:UID为0,拥有系统的完全控制权限

众所周知,Linux系统常见的主要有三个版本,ubuntu、centos、、debain,想要提权,我们首先要知道是哪个版本的系统。

查看当前主机的操作系统

hostnamectl

cat /etc/*-release

lsb_release -a

cat /etc/lsb-release # Debain

cat /etc/redhat-release # Redhat

cat /etc/centos-release # Centos

cat /etc/os-release # Ubuntu

cat /etc/issue

查看当前主机的内核版本

hostnamectl

uname -a

cat /proc/version

dmesg | grep "Linux version"

MSF漏洞检测

和Windows一样,我们也可以通过MSF来进行漏洞检测利用,使用下面的模块即可。

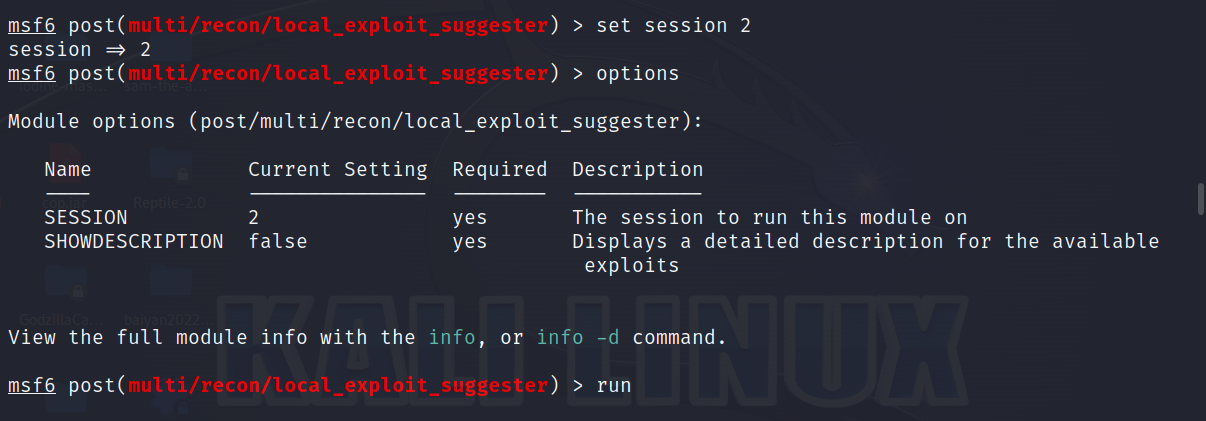

use post/multi/recon/local_exploit_suggester

同理设置好参数直接run即可。

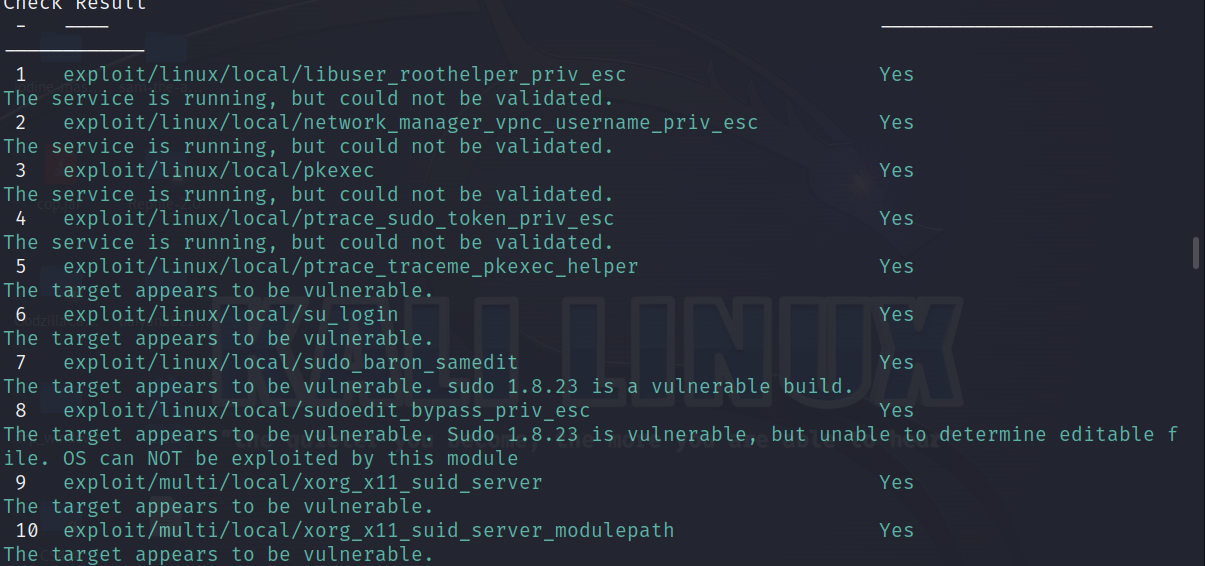

这个模块会自动对目标主机进行扫描,筛选出能用的提权模块,一共有63个提权模块,我这里可以用的只有10个啦。

说实话,尽管这里显示能用,但实际上你用的时候也不一定能提权成功。

开源项目

网上也流传着很多Linux提权的项目啦。

提权脚本

https://github.com/liamg/traitor

https://github.com/The-Z-Labs/linux-exploit-suggester(常用 ./sh文件)

https://github.com/jondonas/linux-exploit-suggester-2(pl文件)

https://github.com/belane/linux-soft-exploit-suggester(py文件)

综合脚本

https://github.com/carlospolop/PEASS-ng

https://github.com/diego-treitos/linux-smart-enumeration

https://github.com/redcode-labs/Bashark

https://github.com/rebootuser/LinEnum

Linux常见的内核漏洞。

dirtycow(CVE-2016-5159)

Pwnkit (CVE-2021-4034)

Dirty Pipe(CVE-2022-0847)

SUDO (CVE-2021-3156)

大脏牛 (CVE-2017–1000405)

CVE-2017-16995

CVE-2021-3560

CVE-2023-1829

CVE-2022-2588

CVE-2021-3493

CVE-2022-32250

CVE-2023-3269

CVE-2022-0995

CVE-2022-2639

CVE-2023-0386

...

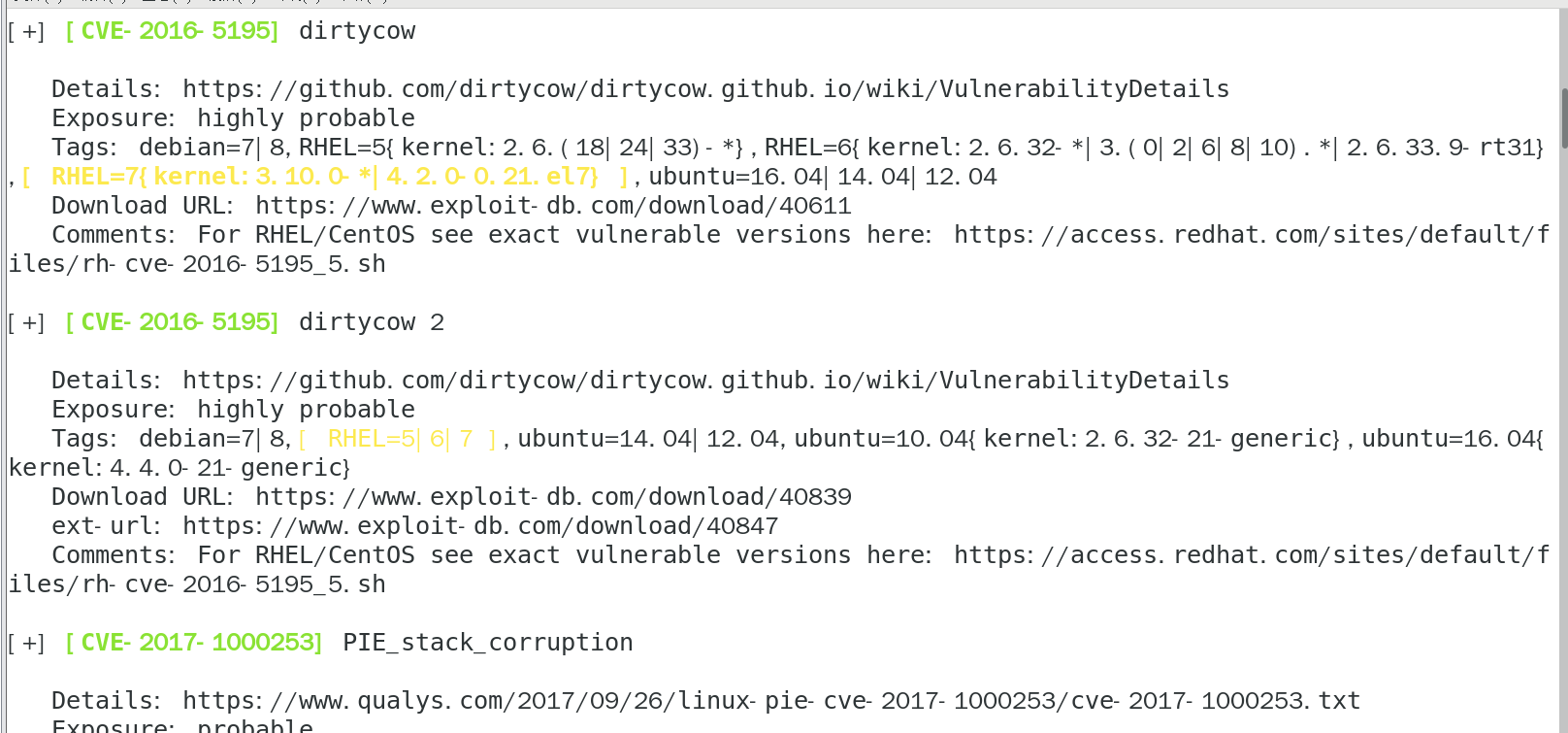

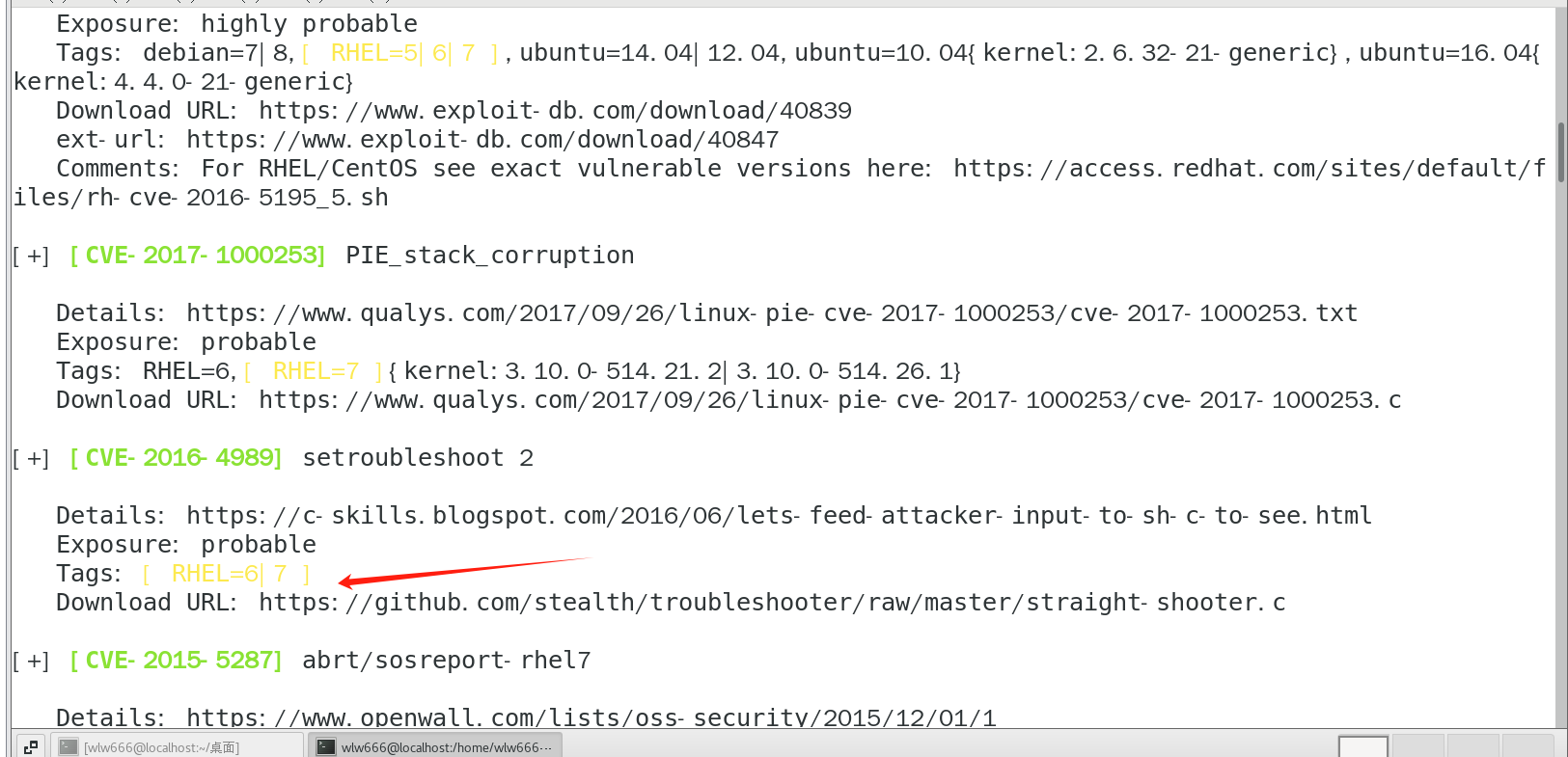

这里我用下面这个项目做了一个演示,上传到靶机直接运行即可,脚本会自动扫描可能存在的漏洞。

https://github.com/The-Z-Labs/linux-exploit-suggester

扫描之后可以看到可能存在很多漏洞,我们有限找有黄色标识的漏洞,因为着代表主机的系统或者版本匹配上了,至于根据cve编号找exp我就不多说了。Windows提权的时候已经讲的很清楚了。

有兴趣的师傅可以看看我这篇文章,里面有演示这个提权项目的利用方式。

靶机渗透之DC-3_渗透测试靶机扫描-CSDN博客

总结

Linux的内核漏洞提权主要是依赖网上的项目,如果你是大手子能自己挖掘内核漏洞,或者手搓exp当我没说好吧。

最后,以上仅为个人的拙见,如何有不对的地方,欢迎各位师傅指正与补充,有兴趣的师傅可以一起交流学习。