OpenSCA开源社区每日安全漏洞及投毒情报资讯|14th Aug. , 2025

公开漏洞精选

NEWS

”

1.1 NGINX ngx_mail_smtp_module 模块存在越界读取导致敏感信息泄漏

漏洞详情

发布日期:2025-08-13

漏洞编号:CVE-2025-53859

漏洞描述:

NGINX 开源版和 NGINX Plus 在 ngx_mail_smtp_module 模块中存在一个漏洞,这可能使未经身份验证的攻击者过度读取 NGINX SMTP 身份验证过程中的内存;因此,服务器端可能会泄露在请求中发送给身份验证服务器的任意字节数据。此问题发生在 NGINX SMTP 身份验证过程中,攻击者需要针对目标系统进行准备,以提取泄露的数据。仅在以下情况下该问题会影响 NGINX:(1) 使用 ngx_mail_smtp_module 模块构建;(2)smtp_auth 指令配置。该漏洞在Nginx 1,29,1版本中修复。

漏洞类型:越权读取

漏洞评级:中危

利用方式:远程

PoC状态:未公开

影响范围:

NGINX [0.7.22, 1.29.0]

修复方案

官方补丁:已发布

官方修复:官方已发布补丁更新包,请升级至无漏洞版本进行修复。

参考链接:

https://nvd.nist.gov/vuln/detail/CVE-2025-53859

https://seclists.org/oss-sec/2025/q3/98

1.2 Apache Tomcat 拒绝服务漏洞

漏洞详情

发布日期:2025-08-13

漏洞编号:CVE-2025-48989

漏洞描述:

Apache Tomcat 中存在资源关闭或释放不当漏洞,使 Tomcat 易受重置攻击,导致远程拒绝服务。此问题影响 Apache Tomcat 版本:11.0.0-M1 至 11.0.9、10.1.0-M1 至 10.1.43,以及 9.0.0.M1 至 9.0.107。更早的已终止支持版本也可能受影响。

漏洞类型:资源关闭或释放不当(CWE-404)

漏洞评级:高危(CVSS:3.x 7.5)

利用方式:远程

PoC状态:未公开

影响范围:11.0.0-M1 -11.0.9、10.1.0-M1 -10.1.43, 9.0.0.M1 -9.0.107

修复方案

官方补丁:已发布

官方修复:官方已发布补丁更新包,请升级至无漏洞版本进行修复。

参考链接:

https://nvd.nist.gov/vuln/detail/CVE-2025-48989

https://seclists.org/oss-sec/2025/q3/95

1.3 Gitlab 跨站脚本漏洞

漏洞详情

发布日期:2025-08-13

漏洞编号:CVE-2025-7734

漏洞描述:

在GitLab社区版/企业版中存在XSS跨站脚本漏洞,该漏洞影响从 14.2 到 18.0.6 之前、18.1 到 18.1.4 之前以及 18.2 到 18.2.2 之前的所有版本。在特定条件下,攻击者可能通过注入恶意内容,以目标用户身份执行恶意操作。

漏洞类型:跨站脚本(XSS)

漏洞评级:高危(CVSS:3.x 8.7)

利用方式:远程

PoC状态:未公开

影响范围:

14.2-18.0.6,18.1-18.1.4,18.2-18.2.2

修复方案

官方补丁:已发布

官方修复:官方已发布补丁更新包,请升级至无漏洞版本进行修复。

参考链接:

https://github.com/advisories/GHSA-vp64-6mxr-66qc

https://cvefeed.io/vuln/detail/CVE-2025-7734

组件投毒情报

NEWS

”

2.1 NPM组件d360-strapi窃取npm配置文件及平台敏感信息

投毒详情

投毒概述:组件d360-strapi的安装配置文件package.json利用postinstall 指令在安装过程中执行包含恶意代码的js文件 vite.config.example.js ,其主要功能是窃取系统平台信息(包括系统版本与CPU架构);此外,还会远程下载并植入恶意木马程序(https://d360app.global.ssl.fastly.net/telemetry/image/uvw)。

投毒编号:XMIRROR-MAL45-499EAB20

项目主页:https://www.npmjs.com/package/d360-strapi

投毒版本:0.1.0

发布日期:2025-08-14

总下载量:69次

修复方案

在项目目录下使用 npm list td360-strapi 查询是否已安装该组件,或使用 npm list -g d360-strapi查询是否全局安装该投毒版本组件,如果已安装请立即使用 npm uninstall d360-strapi或 npm uninstall -g d360-strapi进行卸载。此外,也可使用悬镜安全开源工具 OpenSCA-cli进行扫描检测。

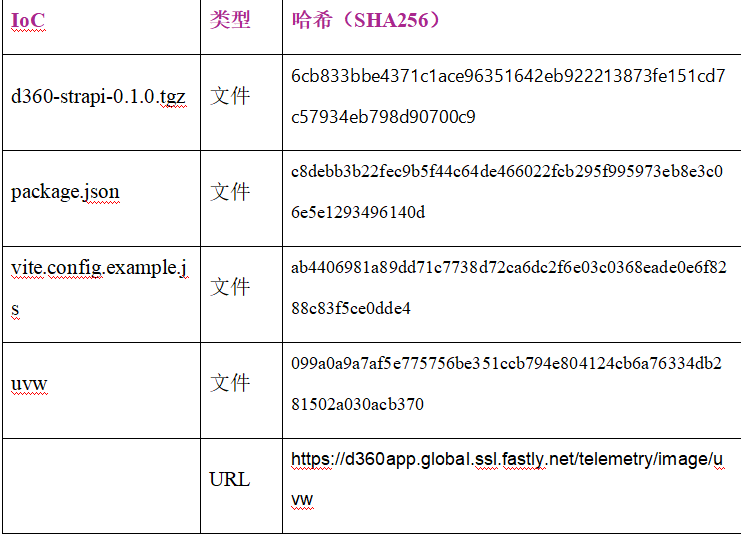

IOC信息: