奇安信春招面试题

奇安信面试真题,以下是5道具有代表性的经典技术面试题及其解析,覆盖网络安全、渗透测试、安全架构设计等核心领域。

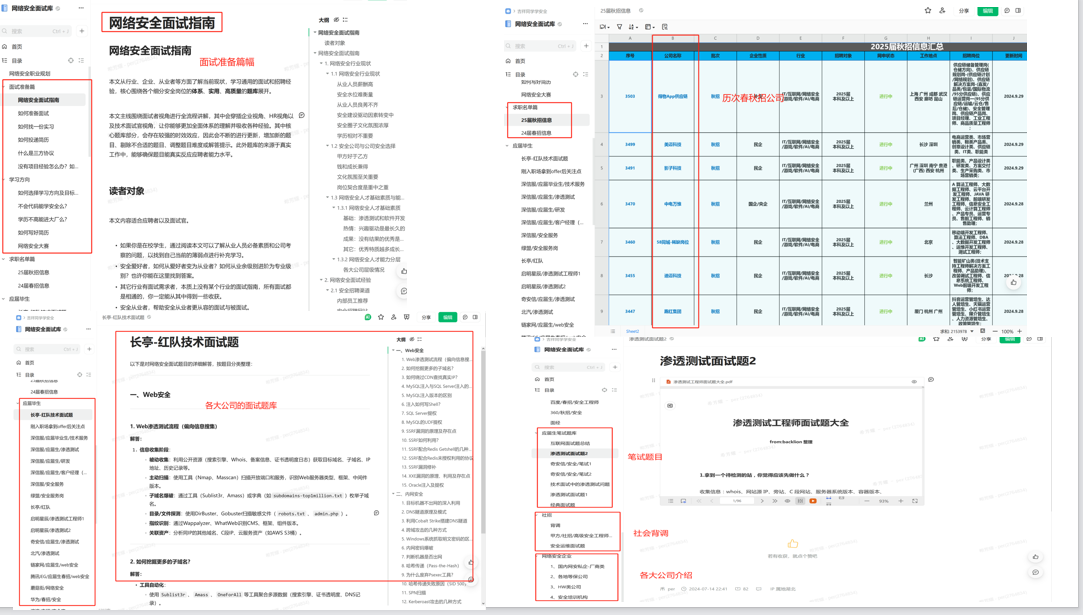

《网安面试指南》![]() https://mp.weixin.qq.com/s/RIVYDmxI9g_TgGrpbdDKtA?token=1860256701&lang=zh_CN

https://mp.weixin.qq.com/s/RIVYDmxI9g_TgGrpbdDKtA?token=1860256701&lang=zh_CN

5000篇网安资料库![]() https://mp.weixin.qq.com/s?__biz=MzkwNjY1Mzc0Nw==&mid=2247486065&idx=2&sn=b30ade8200e842743339d428f414475e&chksm=c0e4732df793fa3bf39a6eab17cc0ed0fca5f0e4c979ce64bd112762def9ee7cf0112a7e76af&scene=21#wechat_redirect

https://mp.weixin.qq.com/s?__biz=MzkwNjY1Mzc0Nw==&mid=2247486065&idx=2&sn=b30ade8200e842743339d428f414475e&chksm=c0e4732df793fa3bf39a6eab17cc0ed0fca5f0e4c979ce64bd112762def9ee7cf0112a7e76af&scene=21#wechat_redirect

1. 加密流量检测(TLS 1.3环境)

问题:在TLS 1.3全面加密环境下,如何不进行解密即可检测恶意流量?

答案要点:

-

元数据分析:通过JA3/JA3S指纹识别恶意软件握手特征;分析流量时序模式(如固定心跳间隔);匹配自签名或过期证书黑名单。

-

行为关联:结合加密流量突发增长(如勒索软件数据上传)与EDR告警(如检测到Mimikatz进程后的加密外联行为)。

2. 供应链攻击防护设计

问题:设计融合零信任和NDR的供应链攻击防护方案,包含三个关键阶段。

答案要点:

-

预防阶段:零信任设备认证(硬件指纹+TPM证明),最小权限控制(限制第三方访问特定API端点)。

-

检测阶段:NDR基线分析API调用异常(参数长度/频率),双向流量镜像捕获DNS隧道等可疑流量。

-

响应阶段:动态策略降级(自动切断异常会话并启动MFA复核),攻击链可视化(基于NetFlow数据绘制横向移动路径)。

3. CDN防护绕过实战

问题:如何有效识别和绕过CDN防护获取源站真实IP?

答案要点:

- 技术手段:

-

查询DNS历史记录(如SecurityTrails)寻找未启用CDN时的A记录。

-

子域名测绘(如censys.io)扫描未接入CDN的测试子域名(如dev.example.com)。

-

SSL证书指纹匹配(通过Censys搜索源站特有证书的SHA256指纹)。

-

全球节点探测对比TTL值差异,或利用文件哈希(如favicon.ico的mmh3哈希)匹配源站IP。

-

4. 黄金票据攻击原理与防御

问题:黄金票据(Golden Ticket)的攻击原理及防御措施是什么?

答案要点:

-

原理:伪造TGT(票据授予票据),需获取KRBTGT账户的NTLM哈希、域SID及域名,攻击者无需与域控交互即可生成任意用户的服务票据。

- 防御:

-

定期重置KRBTGT密码(至少每180天)。

-

启用Windows事件日志监控异常TGS请求。

-

限制域管理员权限,启用LAPS管理本地管理员密码。

-

5. 文件上传漏洞绕过与防御

问题:文件上传漏洞中%00截断的原理及利用条件是什么?

答案要点:

-

原理:利用空字节(%00)作为字符串终止符,PHP等语言解析时截断后续内容(如上传

evil.php%00.jpg被解析为evil.php)。 -

利用条件:PHP版本<5.3.29且Fast-CGI配置错误。

- 防御:

-

白名单校验文件类型。

-

文件重命名(如随机哈希命名)。

-

禁用危险解析规则(如Apache的

.htaccess覆盖)。

-

以上题目覆盖了奇安信面试中对加密流量分析、安全架构设计、渗透技巧、漏洞攻防等核心能力的考察。建议结合以下方向深入准备:

-

实战工具:掌握BurpSuite、SQLMap、Nmap等工具的高级用法。

-

新兴技术:关注AI在安全领域的应用(如NDR中的图神经网络)。

-

行业认证:CISSP、OSCP等证书可显著提升竞争力。