MBR分区nvme固态硬盘安装win7--非UEFI启动和GPT分区

第一部分:

第二部分:

驱动器 C 中的卷是 系统

卷的序列号是 0003-CC60

C:\Boot 的目录

2025/08/09 16:34 <DIR> .

2025/08/09 16:34 <DIR> ..

2025/08/09 16:24 28,672 BCD

2025/08/09 16:24 34,816 BCD.LOG

2017/11/29 11:28 0 BCD.LOG1

2017/11/29 11:28 0 BCD.LOG2

2025/05/13 18:28 28,672 BCDBAK

2025/08/09 16:34 0 boot.txt

2017/11/29 11:28 65,536 BOOTSTAT.DAT

2020/11/15 16:28 <DIR> cs-CZ

2020/11/15 16:28 <DIR> da-DK

2020/11/15 16:28 <DIR> de-DE

2020/11/15 16:28 <DIR> el-GR

2020/11/15 16:28 <DIR> en-US

2020/11/15 16:28 <DIR> es-ES

2020/11/15 16:28 <DIR> fi-FI

2017/11/29 11:52 <DIR> Fonts

2020/11/15 16:28 <DIR> fr-FR

2020/11/15 16:28 <DIR> hu-HU

2020/11/15 16:28 <DIR> it-IT

2020/11/15 16:28 <DIR> ja-JP

2020/11/15 16:28 <DIR> ko-KR

2019/02/11 00:44 510,176 memtest.exe

2020/11/15 16:28 <DIR> nb-NO

2020/11/15 16:28 <DIR> nl-NL

2020/11/15 16:28 <DIR> pl-PL

2020/11/15 16:28 <DIR> pt-BR

2020/11/15 16:28 <DIR> pt-PT

2020/11/15 16:28 <DIR> ru-RU

2020/11/15 16:28 <DIR> sv-SE

2020/11/15 16:28 <DIR> tr-TR

2020/11/15 16:28 <DIR> zh-CN

2020/11/15 16:28 <DIR> zh-HK

2020/11/15 16:28 <DIR> zh-TW

8 个文件 667,872 字节

26 个目录 1,590,757,638,144 可用字节

第三部分:

Windows 7 的启动过程由 BOOTMGR 和 Winload.exe 共同完成,两者在启动链中承担不同职责:

启动流程解析

BIOS 阶段]

计算机开机后,主板BIOS完成硬件自检,并加载 MBR (主引导记录)。

MBR 与 PBR 阶段]

MBR搜索硬盘分区表(DPT),找到活动分区后调用PBR(分区引导记录)。

BOOTMGR 阶段]

PBR加载活动分区的 Bootmgr.exe ,读取 BCD (启动配置数据库)并显示启动菜单。用户选择系统

后,BOOTMGR调用对应分区的Winload.exe启动Windows。 1

Winload.exe 阶段]

Winload.exe负责初始化内存、加载内核(ntoskrnl.exe)及设备驱动,最终完成系统启动。 1

关键组件作用

BOOTMGR:位于活动分区的根目录,负责读取BCD并调用Winload.exe启动系统。 1

Winload.exe:位于安装Windows的卷的System32目录,执行内核初始化及驱动加载。 1

第四部分:

Windows Registry Editor Version 5.00

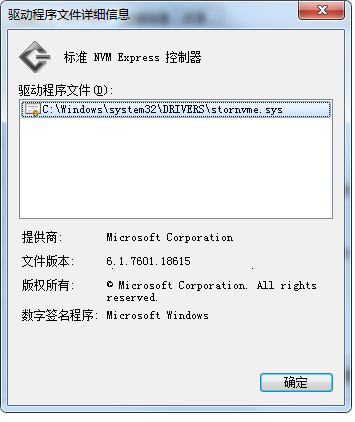

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\stornvme]

"Start"=dword:00000000

"Type"=dword:00000001

"ErrorControl"=dword:00000003

"ImagePath"=hex(2):73,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,5c,00,64,00,\

72,00,69,00,76,00,65,00,72,00,73,00,5c,00,73,00,74,00,6f,00,72,00,6e,00,76,\

00,6d,00,65,00,2e,00,73,00,79,00,73,00,00,00

"DisplayName"="Microsoft Standard NVM Express Driver"

"Group"="SCSI Miniport"

"DriverPackageId"="stornvme.inf_amd64_neutral_e956dafdaed58a8c"

"Tag"=dword:00000042

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\stornvme\Parameters]

"BusType"=dword:00000011

"IoTimeoutValue"=dword:0000000a

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\stornvme\Parameters\PnpInterface]

"5"=dword:00000001

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\stornvme\Enum]

"0"="PCI\\VEN_15B7&DEV_5041&SUBSYS_504115B7&REV_01\\4&248e979b&0&0008"

"Count"=dword:00000001

"NextInstance"=dword:00000001